Mit Hilfe von Cloud-Lösungen lassen sich im Prinzip unlimitierte Mengen an Daten standort- und geräteunabhängig sichern. Der Speicherplatz auf den eigenen Geräten und innerhalb der eigenen Infrastruktur wird so geschont. Dafür benötigt der Nutzer nur eine Internetverbindung und eine entsprechende Anwendung – innerhalb kürzester Zeit steht das zusätzliche Laufwerk auf Cloud-Basis zur Verfügung. Und nicht nur das: Über die Vergabe von Zugriffsrechten können die gespeicherten Dateien anderen Nutzer zur Verfügung gestellt werden. Das vereinfacht die Zusammenarbeit, nicht nur mit remote arbeitenden Kollegen, sondern auch mit Geschäftspartnern und weiteren externen Parteien.

Doch Cloud-Speicher sind in die Kritik geraten. Denn Public-Cloud-Tools werfen Fragen im Bereich Datenschutz auf, gerade dann, wenn der Speicher über Unternehmensgrenzen hinweg genutzt wird. Doch Sicherheitsbedenken müssen nicht sein. Im folgenden deshalb fünf Tipps, worauf Unternehmen achten sollten, damit der Cloud-Speicher benutzerfreundlich und sicher zugleich ist.

Tipp 1: Einen Service mit automatischer Ende-zu-Ende-Verschlüsselung nutzen

Traue keinem Cloud-Speicher blind – das ist eine Binsenweisheit und trotzdem werden im täglichen Geschäftsleben oft genug Dateien über gängige Cloud-Speicher geteilt, ohne sich vorab Gedanken über dessen Sicherheits-Features zu machen. Eine zuverlässige Sicherheit bei Cloud-Lösungen bietet Ende-zu-Ende-Verschlüsselung. Dabei erfolgen sowohl die Ver- als auch die Entschlüsselung clientseitig mit einem jeweils neu generierten Schlüssel für jede Datei-Version. Das bedeutet, nur der Eigentümer und von ihm autorisierte Benutzer können die Daten einsehen. Die Weitergabe der Schlüssel erfolgt über teilbare, verschlüsselte Ordner.

Tipp 2: Sicherheitsrichtlinien für Teams festlegen

Um die Kontrolle über die gespeicherten Daten zu behalten, ist es empfehlenswert, Richtlinienprofile einzurichten, um Nutzer zu organisieren und verschiedene Nutzungsregelungen für jede Profilgruppe festzulegen. Dabei geht es nicht nur darum, wer auf welche Datei zugreifen kann, sondern auch darum, beispielsweise eine 2-Stufen-Verifizierung zu nutzen, nur bestimmte Geräte zuzulassen oder Sitzungszeiten zu beschränken. Je detaillierter sich solche Sicherheitsrichtlinien definieren lassen, umso besser können Verantwortliche den Umgang mit Daten steuern.

Tipp 3: EU-Datenschutz beachten und auf geprüfte Rechenzentren setzen

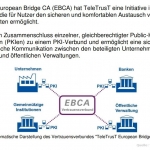

Die Datenschutzgrundverordnung (DSGVO) verlangt, dass alle Unternehmen ihre Prozesse mit eingebautem Datenschutz („privacy by design“) und standardmäßigem Datenschutz „privacy by default“) gestalten. Das gilt selbstverständlich ebenso, wenn Cloud Services zum Einsatz kommen. Der gewählte Cloud-Speicher muss den hohen Anforderungen des EU-Datenschutzes gerecht werden. Das heißt zum Beispiel, dass der Dienstleister geeignete Maßnahmen ergreift, um die ihm übertragenen Daten vor unrechtmäßiger Verarbeitung, Verlust oder Beschädigung zu schützen. Dazu gehören neben Verschlüsselungs- und Richtlinien-Konzepten auch redundante Rechenzentren mit geeigneten physischen Sicherheitsmaßnahmen. Verschiedene offizielle Zertifizierungen helfen bei der Auswahl eines passenden Anbieters. Eine interessante Option für international arbeitende Unternehmen können Datenresidenzoptionen sein, wie sie etwa Tresorit bietet. Dadurch können Rechenzentren gezielt zugewiesen werden, um sicherzustellen, dass Daten in einem bestimmten Land gespeichert werden.

Tipp 4: Den Cloud-Speicher in andere Anwendungen integrieren

Kaum ein Tool kann sein volles Potenzial entfalten, wenn es nicht nahtlos in die vorhandene IT-Landschaft eingebunden werden kann. „Benutzerfreundlich“ heißt heutzutage eigentlich auch „integriert und ohne zusätzlichen Aufwand verwendbar“. Bei der Wahl eines Cloud-Speichers sollten Unternehmen deshalb vorab prüfen, ob dieser die benötigten Funktionen zu einer solchen Integration bietet. So kann beispielsweise eine Outlook-Anbindung wichtig sein, der Zugriff über einen Browser, automatische Upload-Optionen, der Offline-Zugriff, sichere Bereitstellung von Datei-Links oder definierte Schnittstellen.

Tipp 5: Großen Wert auf Integration von Mobilgeräten legen

Ortsunabhängig auf alle gespeicherten Daten zugreifen zu können – das ist eine der angenehmsten Seiten von Cloud-Speichern. Um diesen Vorteil optimal auskosten zu können, kommt es darauf an, dass der Cloud-Speicher verschiedene mobile Betriebssysteme unterstützt und zugleich höchste Datensicherheit garantiert. Wieder kommt hier beispielsweise Ende-zu-Ende-Verschlüsselung ins Spiel, dank der umständliche Mobile-VPN-Clients der Vergangenheit angehören. Zu einer sicheren Mobile Policy gehört es außerdem, verlorengegangene Mobilgeräte zu schützen: etwa durch die Möglichkeit Dateien aus der Ferne zu löschen, Geräte remote auszuloggen oder den Zugang zum Speicher durch Fingerabdruck oder mehrstufiger Verifizierung abzusichern.

Fazit:

Cloud-Speicher sind einfach zu handhaben und zu installieren. Dadurch sind sie eine praktische Basis für team- und unternehmensübergreifende Zusammenarbeit, für das Teilen von Dokumenten und das Speichern von Daten. Damit dies nicht auf Kosten der Sicherheit und Compliance geht, sollten Unternehmen die Wahl des Cloud-Speichers allerdings nicht dem Zufall überlassen, sondern gezielt vorab notwendige und wünschenswerte Sicherheitsfeature evaluieren. Benutzerfreundlichkeit und höchste Sicherheitsstandards lassen sich heutzutage, mit der richtigen Lösung, sehr wohl kombinieren.

István Lám, CEO und Co-Founder von Tresorit

672 Artikel zu „Cloud Verschlüsselung“

NEWS | CLOUD COMPUTING | INFRASTRUKTUR | IT-SECURITY | ONLINE-ARTIKEL

Cloud und Virtualisierung: Datenverschlüsselung bleibt fundamentaler Bestandteil der IT-Security

»Die Wolke« ist in der Unternehmens-IT deutscher Unternehmen angekommen. Auch hierzulande profitieren Firmen jeder Größe von niedrigeren Kosten bei größerer Skalierbarkeit und Zuverlässigkeit. Die Verantwortung für die Sicherheit ihrer Daten sollten Unternehmen jedoch nicht in die Hände von Cloud-Providern legen. Der Datenverschlüsselung und der Kontrolle über die Verschlüsselungs-Keys kommt in heterogenen IT-Landschaften besondere Bedeutung zu.…

CEBIT 2015 | NEWS | IT-SECURITY

Verschlüsselung aus der Cloud: Netzlink stellt Nubo Crypt auf der CeBIT vor

Die Netzlink Informationstechnik GmbH präsentiert anlässlich der diesjährigen CeBIT ihren Cloud-Dienst Nubo Crypt. Die neue Lösung dient der zuverlässigen Datenverschlüsselung. Damit werden Unternehmen und Organisationen, die über das Festnetz, Funk oder Satellit mittels Ethernets kommunizieren, effektiv vor Spionage und Datenmanipulation geschützt. Der deutsche Hersteller Rohde & Schwarz SIT stellt dafür die Ethernet-Hardwareverschlüsseller R&S®SITLine ETH zur…

NEWS | PRODUKTMELDUNG

luckycloud pro Enterprise: Per Klick zur hochsicheren Private Cloud mit dediziertem Server

Der Berliner Cloud-Anbieter luckycloud GmbH kann mit seiner Lösung luckycloud pro Enterprise ab sofort Kunden vollautomatisiert eine Private-Cloud-Lösung zur Verfügung stellen. Sie ist nicht nur im eigenen Corporate Design gestaltbar, sondern erfüllt vor allem höchste Sicherheitsanforderungen, wie z. B. die Bereitstellung eines dedizierten Servers sowie eines mandantenfähigen Systems. Von acht bis auf über 10.000 User…

SECURITY SPEZIAL 7-8-2020 | NEWS | IT-SECURITY | KOMMUNIKATION

Spontanverschlüsselung für den geschützten Austausch vertraulicher Daten – Röntgenbilder, Rechnungen & Co. sicher per E-Mail verschicken

Vor Kurzem hat die Datenschutzgrundverordnung (DSGVO) ihr zweijähriges Bestehen gefeiert. Bedenkt man, wie viel Aufwand betrieben wurde, um die Implementierung zu bewerkstelligen, ist der Umsetzungsgrad im Bereich E-Mail-Verschlüsselung noch immer ausbaufähig. Aufgrund des vermeintlichen Aufwands verzichten viele Firmen, Arztpraxen, Organisationen etc. darauf, überhaupt auf elektronischem Wege mit Kunden oder Patienten zu kommunizieren. Dabei existieren bereits Lösungen, die einfach in den Arbeitsalltag zu integrieren sind.

NEWS | CLOUD COMPUTING | IT-SECURITY | TIPPS

Cloud Security: Mit 7 Schritten sicher in die Wolke

llustration: Absmeier, Die Cloud ist dank ihrer Flexibilität und Kapazität im Vergleich zu herkömmlichen Rechen- und Speichermethoden mittlerweile ein wichtiges Standbein für viele Unternehmen geworden. Doch wie bei herkömmlichen Speicher- und File-Sharing-Methoden entstehen auch durch die Cloud spezifische Datensicherheitsprobleme. Ein pragmatischer, datenzentrierter Ansatz kann den Weg in die Wolke jedoch übersichtlich umsetzbar machen. Im Folgenden…

NEWS | CLOUD COMPUTING | IT-SECURITY

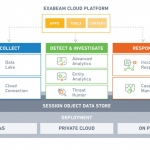

Mitarbeiterverhalten als Risiko: Wie sich Daten in Cloudanwendungen sichern lassen

Die Sicherheit von Cloudanwendungen wird maßgeblich definiert durch die Sicherheit der dort befindlichen Daten. Den Anforderungen jenseits des Netzwerkperimeters sind klassische Sicherheitsansätze jedoch nicht mehr gewachsen. Nunmehr ist das Verhalten der Nutzer der Faktor, der in puncto Datensicherheit potenziell den größten Schaden anrichten kann. Um dieses Risiko einzudämmen, benötigen IT-Security-Teams ein Verständnis davon, wie die…

NEWS | CLOUD COMPUTING | ONLINE-ARTIKEL | TIPPS | WHITEPAPER

Was sollte man beim Cloud Computing unbedingt machen – und was besser nicht?

Dos and Don’ts: Was geht und was geht nicht in der Welt der Wolken. Cloud Computing wird seit Jahren genutzt. Sei es in Form von Public oder Private Cloud, als SaaS, IaaS, PaaS oder auch als Kombinationsform wie Hybrid, Virtual Private oder Multi Cloud. Vorteile sehen Unternehmen dabei immer in der Flexibilität von Umfang und…

NEWS | IT-SECURITY | AUSGABE 5-6-2020 | SECURITY SPEZIAL 5-6-2020

IT-Sicherheit im Home Office – Macht Zero-Trust-Architektur die Cloud sicher?

NEWS | CLOUD COMPUTING | IT-SECURITY | AUSGABE 5-6-2020 | SECURITY SPEZIAL 5-6-2020

Shared Responsibility erhöht die Sicherheit in der Public Cloud – Gemeinsame Verantwortung

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | PRODUKTMELDUNG | AUSGABE 5-6-2020

Plattform für Erfassungslösung – Ab in die Cloud

Gerade in Zeiten von Covid-19, wo so viele Menschen wie noch nie zuvor im Home Office arbeiten, zeigen sich die Vorteile von Cloud Computing in ihrer ganzen Bandbreite. Die steigende Nachfrage nach entsprechenden Lösungen bestätigt den Trend. Für ein perfektes Zusammenspiel ist es notwendig, alle Geschäftsprozesse einzubeziehen. So sollte zum Bespiel auch eine Scanlösung webbasiert…

NEWS | CLOUD COMPUTING | IT-SECURITY

IT-Sicherheit mit Flexibilität: Cloud-Sicherheit und die Vertrauensfrage

IT-Sicherheit ist ein zentrales Thema in Unternehmen. Nicht zuletzt dank der Kampagnen von IT-Anbietern rund um die Einführung der Europäischen Datenschutzgrundverordnung (EU-DSGVO) sind sich in vielen Fällen nicht nur IT-Verantwortliche, sondern auch das Management im Allgemeinen der Notwendigkeit bewusst, sensible Daten zu schützen. In Zeiten von Cloud Computing heißt das unter anderem, dass eine hohe…

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Durch Machine Learning und Analytik mehr Sicherheit in der hybriden Cloud

Heutzutage nutzen die meisten Betriebe bereits in der ein oder anderen Form Cloud-Lösungen. Neben den vielen Vorteilen, die die Cloud bieten kann, vergrößert sie jedoch auch die Angriffsfläche. Um ein hohes Maß an Sicherheit auch in der Cloud zu garantieren, können moderne Sicherheitslösungen mit maschinellem Lernen, Analytik und Automatisierung helfen. Die meisten IT-Abteilungen sind…

NEWS | CLOUD COMPUTING | IT-SECURITY | OUTSOURCING | ONLINE-ARTIKEL

Public Cloud ohne Risiken: Vier Tipps für Datensicherheit

Mit der fortschreitenden Digitalisierung entwickeln sich auch die Geschäftsanforderungen rasant weiter. Dabei ist die schnelle Bereitstellung von Unternehmensanwendungen für die Einführung neuer, verbesserter Geschäftsabläufe zentral. Für viele Unternehmen ist die Auslagerung von Workloads in die Public Cloud dafür das Mittel der Wahl. Hochverfügbarkeit, Skalierbarkeit sowie Kosteneffizienz eröffnen die Möglichkeit, innovative betriebliche Entwicklungen mit geringem Aufwand…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY | WHITEPAPER

Weltweiter Einsatz von Verschlüsselungstechnologien nimmt branchenübergreifend zu

Forschungsergebnisse zeigen: Gesundheitsbezogene Daten werden seltener verschlüsselt, Datenschutz wichtiger als Compliance, Datenidentifikation durch Corona-Situation noch weiter erschwert. Das Ponemon-Institut und nCipher Security, ein Unternehmen von Entrust Datacard und tätig auf dem Gebiet der Hardware-Sicherheitsmodule (HSMs), geben jährlich eine multinationale Studie zum Thema IT-Sicherheit und Verschlüsselung heraus. So untersucht die aktuelle 2020 Global Encryption Trends Study, wie und warum Organisationen…

NEWS | TRENDS 2020 | TRENDS SECURITY | CLOUD COMPUTING | TRENDS CLOUD COMPUTING | IT-SECURITY | WHITEPAPER

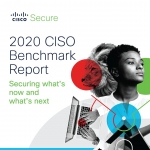

Sicherheitsexperten investieren verstärkt in Cloud-Sicherheits- und Automatisierungstechnologien

CISOs (Chief Information and Security Officers) sind in Unternehmen und Organisationen für die Abwehr von Cyberangriffen verantwortlich. 86 Prozent der Sicherheitsexperten sagen, dass der Einsatz von Cloud-Sicherheit die Transparenz ihrer Netzwerke erhöht hat. 42 Prozent leiden an einer Cybersicherheitsmüdigkeit, die als Resignation bei der proaktiven Verteidigung gegen Angreifer definiert wird. Die Herausforderungen bei der Verwaltung und…

NEWS | IT-SECURITY | WHITEPAPER

Leitfaden zur E-Mail-Verschlüsselung

E-Mail-Verschlüsselung ist längst nicht mehr so komplex wie häufig angenommen. Jedes zweite Unternehmen in Deutschland und Österreich hatte bereits einen konkreten Spionageangriff auf ihre EDV-Systeme oder zumindest Verdachtsfälle zu beklagen. Dabei handelt es sich vor allem um Hackerangriffe sowie um abgefangene elektronische Kommunikation: In Deutschland stellten 41,1 %, in Österreich 40,0 % derartige…

NEWS | CLOUD COMPUTING | IT-SECURITY

Sechs Schritte zur Sicherheit in der AWS Cloud

Wer hat auf was Zugriff? Wie wird kontrolliert, wer Zugriff hat? Und an welchen Stellen sind im Falle eines Cyberangriffs welche Maßnahmen einzuleiten? Die Zahl der Unternehmen, die auf die Vorteile einer Cloud-Infrastruktur von AWS setzen, wächst rasant. Unternehmen aller Größenordnungen sind dabei jedoch im Zuge der Shared Responsibility für einen Teil der IT-Sicherheit ihrer…

NEWS | BUSINESS | FAVORITEN DER REDAKTION | IT-SECURITY | KOMMUNIKATION

beA – das besondere elektronische Anwaltspostfach: Ohne Ende-zu-Ende-Verschlüsselung und mit technischen Fehlern keine echte Alternative

Wenn es um Datenschutz und Datensicherheit geht, stehen Anwaltskanzleien und Einrichtungen im juristischen Bereich vor besonderen Herausforderungen. Der Umgang mit sensiblen Informationen über Mandanten gehört zum Tagesgeschäft – egal, ob es sich dabei um Daten zu persönlichen Besitzverhältnissen von Privatpersonen oder Patentanträge von Unternehmen handelt. Denn genau die sind in höchstem Maße schützenswert. Doch wie…

NEWS | DIGITALISIERUNG | KOMMUNIKATION | AUSGABE 1-2-2020

Workspace 4.0 für den Mittelstand – So gelingt die sichere Kollaboration in der Cloud

Digitale Lösungen gehören mittlerweile selbst bei vielen Mittelständlern zum Alltag – ob in der Produktion oder in der Verwaltung. Dennoch tun sich längst nicht alle leicht damit, wenn es darum geht, vernetzte Strukturen für eine bessere Zusammenarbeit zu implementieren. Obwohl die Vorteile überwiegen, scheinen Sicherheitsbedenken und Aufwand weiterhin zu groß. Doch es gibt Licht am Ende des Tunnels.

NEWS | TRENDS 2020 | TRENDS SECURITY | CLOUD COMPUTING | TRENDS CLOUD COMPUTING | IT-SECURITY

Cloud Security-Report: Schlechte Sicherheitshygiene führt zu einer Eskalation von Cloud-Schwachstellen

Der Cloud Threat Report deckt 199.000 unsichere Cloud-Templates auf und findet 43 Prozent der Cloud-Datenbanken unverschlüsselt vor. Palo Alto Networks hat aktuelle Forschungsergebnisse veröffentlicht, die zeigen, wie Schwachstellen bei der Entwicklung von Cloud-Infrastrukturen zu erheblichen Sicherheitsrisiken führen. Der Unit 42 Cloud Threat Report: Spring 2020 untersucht, warum Fehlkonfigurationen in der Cloud so häufig vorkommen. Der…