Schon längst nutzen große Unternehmen Cloud-Angebote, aber auch immer mehr kleine und mittelständische Betriebe treten in ihre Fußstapfen. Dabei herrschen bezüglich der Sicherheit nach wie vor Bedenken. Provider und Nutzer tragen gleichermaßen dafür die Verantwortung.

Bei der Nutzung von Public-Cloud-Angeboten steht die Sicherheit immer noch im Fokus der Kritik. Technisch gesehen scheint es riskant zu sein, mehrere virtuelle Server auf einer physischen Plattform zu betreiben, denn wenn unterschiedliche Unternehmen eine Ressource teilen, könnten sie theoretisch fremde Dienste unterbrechen oder Daten stehlen. Abgesehen davon: Was passiert, wenn ausländische Behörden auf Daten in der Cloud zugreifen möchten?

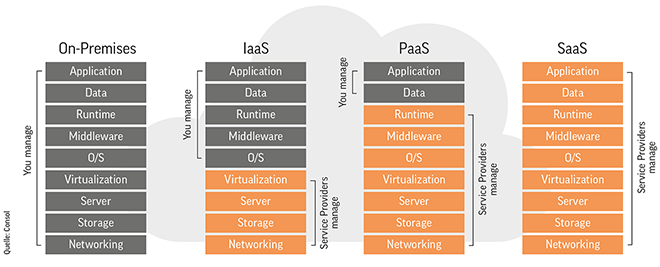

Grundsätzlich gibt es einen Unterschied zwischen der Sicherheit der bereitgestellten Cloud-Infrastruktur selbst und der Sicherheit bei der Cloud-Nutzung. Letztere bezieht sich auf diejenigen Teile, die der Nutzer selbst konfigurieren kann und auch muss. Im Cloud-Bereich spricht man von einem Shared-Responsibility-Modell, also einem Prinzip der gemeinsamen Verantwortung von Cloud-Provider und Cloud-Anwender.

Sicherheit der Cloud. Public-Cloud-Provider sind die wohl am häufigsten von Cyberattacken betroffenen Unternehmen. Infolgedessen sind aber gerade die Sicherheitsmaßnahmen der großen Cloud-Provider besonders stringent. Zudem werden sie durch eine Vielzahl global agierender Unternehmen gewissermaßen zu höchsten Standards gezwungen, angefangen bei der physischen Sicherheit der Rechenzentren, die mit modernsten Verfahren und oft sogar mit Panzersperren ausgestattet sind. Es ist also nicht verwunderlich, dass die führenden Public-Cloud-Anbieter wesentlich mehr Sicherheitszertifizierungen besitzen als viele regionale Dienstleister.

2018 wurden zwei Methoden bekannt, um fremde Daten von geteilten Prozessoren abzugreifen. Auf diese Bedrohung wurde relativ schnell reagiert und die Sicherheitslücken wurden bestmöglich geschlossen. Inzwischen sind weitere ähnliche Methoden bekannt. Obwohl derartige Angriffe nicht nur in der Public Cloud, sondern in jeder virtualisierten Umgebung auftreten können, sind keine Fälle bekannt geworden, in denen diese Lücke tatsächlich ausgenutzt werden konnte. Wer eine zusätzliche Absicherung anstrebt, kann auch in der Public Cloud dedizierte Hosts anmieten. Cloud-Provider garantieren, dass nur Server eines einzigen Anwenders auf den physischen Servern laufen. Angriffe über eine Virtualisierungsschicht sind damit ausgeschlossen.

Wichtig ist auch, dass Regierungsbehörden nicht problemlos auf die Daten von Nutzern und Unternehmen aus der Public Cloud zugreifen können und dürfen. Für amerikanische Unternehmen gilt hier der sogenannte Cloud Act. In ihm ist klar festgelegt, dass nur im Rahmen der Strafverfolgung und auch nur gerichtlich abgesicherte Daten von Cloud-Providern an die Regierung übergeben werden müssen und das auch nur dann, wenn es nicht den regional gültigen Gesetzen widerspricht. Wer seine Daten zusätzlich schützen möchte, kann zur Verschlüsselung greifen. An dieser Stelle kommt die Sicherheit bei der Cloud-Nutzung ins Spiel.

Sicherheit bei der Cloud-Nutzung. Bei den bekannten Sicherheitsvorfällen, bei denen Fotos, Passwörter oder Kontodaten gestohlen wurden, handelt es sich um leicht durchzuführende Hacking-Angriffe. Leicht deshalb, weil die einfachste Schwachstelle im System genutzt wurde, die Sorglosigkeit des Nutzers. In allen bisher aufgetretenen Fällen konnten relativ einfach Passwörter erraten oder anderweitig entwendet werden. Der Fehler liegt hier ganz klar bei den Cloud-Nutzern selbst und nicht beim Cloud-Provider.

Je nach gewähltem Cloud-Modell tragen auch die Unternehmen selbst die Verantwortung für die Sicherheit ihrer Applikationen und Daten.

Ihr Verantwortungsbereich umfasst unter anderem die Einhaltung von Passwort-Best-Practices, die Identitäts- und Zugriffsverwaltung, die korrekte Verwaltung der Plattform und selbstverständlich die Sicherheit der selbst entwickelten Applikationen. Außerdem muss sich der Anwender um die Verschlüsselung der Daten in Bewegung (Data in Motion) und am Speicherort (Data at Rest) kümmern.

Die Zertifizierungen der Cloud-Provider reicht nur bis an die Grenze ihrer eigenen Verantwortung. Will ein Unternehmen beispielsweise Platform-as-a-Service nutzen und DSGVO-konform sein, muss es sich selbstständig um die Speicherorte und die Speicherdauer der Daten kümmern. Allerdings bieten die führenden Provider Consulting, exzellente Tools und Informationsmaterialien an, um dem Nutzer die Konfiguration und kontinuierliche Gewährleistung der Sicherheit und Compliance deutlich zu erleichtern.

Exemplarisch zeigt sich die Aufgabenteilung zwischen Cloud-Anbieter und -Nutzer beim Anwendungsfall Infrastructure-as-a-Service (IaaS). Dem Provider obliegt die Sicherung von Server, Storage, Netzwerk und Virtualisierung. In den Verantwortungsbereich des Anwenders fallen die restlichen IaaS-Schichten wie Betriebssystem, Middleware, Runtime, Applikationen und Daten.

Cloud-Security-Tipps. Um die Sicherheit in der Cloud zu gewährleisten, benötigt gerade ein kleines oder mittleres Unternehmen bei komplexen Projekten in der Regel eine Unterstützung durch Experten. Doch wer klein anfängt und iterativ vorgeht, kann die wichtigsten Kniffe auch schnell selbst lernen, vor allem, weil in der Cloud viele Komponenten aus dem klassischen IT-Betrieb anzutreffen sind. Allerdings muss ein Unternehmen berücksichtigen, dass eine Public Cloud global verfügbar ist und so eine größere Angriffsfläche bietet. Früher reichte es, ein Netzwerk nach außen abzuschotten. Der Sicherheitsfokus muss nun auf die Nutzer und deren Berechtigungen gelegt werden.

Als Basis-Schutzmaßnahme für alle Cloud-Modelle sollten Unternehmen eine Mehr-Faktor-Authentifizierung verwenden und darüber hinaus ein Least-Privilege-Konzept umsetzen. Das heißt, Mitarbeiter bekommen nur die Zugriffsrechte, die sie für ihre Tätigkeit auch tatsächlich benötigen. Wird ein Account kompromittiert, erhält ein Angreifer dadurch nur Zugriff auf einen kleinen, klar umgrenzten Bereich der Unternehmens-IT.

Insgesamt gibt es zwischen Cloud-Security und »normaler« IT-Security keine grundlegenden Unterschiede, mit der Ausnahme des Shared-Responsibility-Prinzips. Unternehmen leisten einen entscheidenden Beitrag zur Sicherheit, wenn sie das erkennen und umsetzen.

Lukas Höfer ist

Lukas Höfer ist

Cloud Solutions Architect

bei Consol Software in München

Illustration: © Oleksandr Panasovskyi / shutterstock.com

791 Artikel zu „Cloud Sicherheit Provider“

AUSGABE 5-6-2020 | NEWS | CLOUD COMPUTING | INFRASTRUKTUR | STRATEGIEN

Cloud-first- statt Cloud-only-Strategie – Die Cloud ist kein Zauberstab

AUSGABE 5-6-2020 | NEWS | CLOUD COMPUTING | INFRASTRUKTUR | STRATEGIEN

Public Cloud – »Flexibel bleiben und Ressourcen skalieren«

Die Migration in die Cloud ist eine komplexe Angelegenheit. Bei jedem Unternehmen müssen unterschiedliche Prozesse und Applikationen berücksichtigt werden. Uli Baur, Senior Vice President DACH von AllCloud, einem Anbieter von Professional Services und Managed Services, gibt Einblick in Herausforderungen und Trends.

AUSGABE 5-6-2020 | NEWS | BUSINESS | CLOUD COMPUTING | STRATEGIEN

Cloud-Projekte erfolgreich und nachhaltig realisieren – Die versteckten Kostentreiber in der Cloud

AUSGABE 5-6-2020 | NEWS | CLOUD COMPUTING | LÖSUNGEN | SERVICES

Hybrid-Cloud – Über den Wolken

Digitalisierung und Cloud werden in einem Atemzug genannt und sind aus dem Alltag nicht wegzudenken. Software-as-a-Service (SaaS) und Pay-per-Use sind etabliert und die Diskussionen rund um die Sorgen und Probleme ebben immer mehr ab. Wie steht es in der Praxis tatsächlich um deren Nutzung und Akzeptanz? Ein Gespräch mit André Vogt, Senior Vice President EIM bei der CENIT AG.

NEWS | TRENDS 2020 | TRENDS INFRASTRUKTUR | INFRASTRUKTUR

Steigende Sicherheitsrisiken durch veraltete Netzwerkgeräte

Eine neue Studie zeigt die Cybersecurity-Risiken für Unternehmen durch die rasante Zunahme von Remote Working und veraltete Netzwerkgeräte. Laut NTT sind 48 % der Geräte in Unternehmen wegen verlängerter Wiederbeschaffungszyklen und dem Trend zu Multi-Cloud-Umgebungen veraltet oder technisch überholt. 2017 waren es nur 13 %. Der »2020 Global Network Insights Report« von NTT…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

CEOs bevorzugen eine proaktive, CISOs eine reaktive Sicherheitsstrategie

Die Studie »The Current and Future State of Cybersecurity« von Forcepoint in Zusammenarbeit mit WSJ Intelligence erstellt, beschreibt die Prioritäten globaler Wirtschaftsführer bei der Cybersicherheit und legt die wachsenden Unterschiede zwischen CEOs und CISOs dar. Die Befragung von CEOs und CISOs deckt erhebliche Reibungspunkte bei der Cybersicherheit auf. Die Studie zeigt die divergierenden Ansichten von…

NEWS | CLOUD COMPUTING | SERVICES | TIPPS

4 Tipps für die Kostenoptimierung von auf Amazon EC2 laufenden Cloud-Lösungen

Durch die starken ökonomischen Verwerfungen im Zuge der Corona-Pandemie steigt der Druck auf die IT-Abteilungen, eine bessere Kosteneffizienz zu erreichen. Diese sogenannte Cost Governance erstreckt sich auch auf Cloud-Lösungen. Doch wie senken Unternehmen die Kosten ihrer Cloud-Lösungen? Der folgende Beitrag gibt einige Tipps dazu am Beispiel von Amazon EC2. McKinsey empfiehlt Unternehmen in seinen…

NEWS | CLOUD COMPUTING | LÖSUNGEN | WHITEPAPER

ERP und DMS zum Kraftpaket aus der Cloud verbinden

Immer mehr Unternehmen setzen auf die Flexibilität, die ihnen Cloud-basierte Lösungen für Enterprise Resource Planning (ERP) bieten. Nach der Implementierung einer solchen ERP-Lösung stellen sie jedoch häufig fest, dass ihre Unternehmenssoftware zwar »in der Cloud« ist, aber die zu den Geschäftsvorfällen gehörigen Einzeldokumente und Buchungssätze an ganz anderer Stelle liegen. Dies kann dazu führen, dass…

NEWS | CLOUD COMPUTING | HEALTHCARE IT | PRODUKTMELDUNG | SERVICES

Neuer Cloud-Dienst für die Life Science-Branche

Mit der COSMO CLOUD for Business Central startete die COSMO CONSULT-Gruppe kürzlich ein neues Angebot, bei dem Unternehmen von der Unternehmenslösung bis zum Cloud-Service alle Leistungen aus einer Hand beziehen. Sie haben damit nicht nur einen Ansprechpartner, sondern können sich auf sichere, lückenlos dokumentierte Prozesse stützen. Jetzt qualifizierte die Life Science-Sparte des Software- und Beratungsunternehmens…

NEWS | TIPPS

5 Best Practices: Cloud-Sicherheit für das Home Office

Der zunehmende Einsatz von Heimarbeit macht kritische Anwendungen in der Public Cloud verwundbar, warnen die Sicherheitsexperten. Die Verlagerung in das Home Office ermöglicht es Unternehmen zwar, weiter zu arbeiten, aber es gibt auch eine Kehrseite: Mitarbeiter sind daheim nicht durch die Sicherheitskontrollen geschützt, die im Unternehmensnetzwerk verfügbar sind. Tatsächlich steigt die Wahrscheinlichkeit des Diebstahls und…

NEWS | TRENDS 2020 | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | EFFIZIENZ

Nur 5 Prozent der Unternehmen nutzen die Vorteile eines konsistenten Cloud-Managements

Komplexere und heterogene Cloud-Umgebungen bereiten Unternehmen zunehmend Probleme. Die Lösung bieten konsistente Cloud-Management-Systeme, die alle benötigten Cloud-Dienste unter einer Management-Oberfläche bündeln. Lediglich 5 % der befragten Firmen setzen ein solches konsistentes Cloud-Management-System ein und haben dadurch eine höhere IT-Flexibilität sowie größere Freiheiten bei der Bereitstellung neuer Services erreicht. Immer mehr Unternehmen nutzen die IT-Services…

NEWS | CLOUD COMPUTING | IT-SECURITY

IT-Sicherheit mit Flexibilität: Cloud-Sicherheit und die Vertrauensfrage

IT-Sicherheit ist ein zentrales Thema in Unternehmen. Nicht zuletzt dank der Kampagnen von IT-Anbietern rund um die Einführung der Europäischen Datenschutzgrundverordnung (EU-DSGVO) sind sich in vielen Fällen nicht nur IT-Verantwortliche, sondern auch das Management im Allgemeinen der Notwendigkeit bewusst, sensible Daten zu schützen. In Zeiten von Cloud Computing heißt das unter anderem, dass eine hohe…

NEWS | SERVICES | WHITEPAPER

Initiative Cloud Services Made in Germany: Neues Update der Schriftenreihe

Die Initiative Cloud Services Made in Germany gibt die Veröffentlichung der aktuellen Ausgabe ihrer Schriftenreihe – Stand April 2020 – bekannt. Band 1 der Reihe trägt den Titel »Initiative Cloud Services Made in Germany im Gespräch« und enthält eine Sammlung von mittlerweile mehr als einhundert Interviews mit Vertretern der an der Initiative beteiligten Unternehmen zum…

NEWS | HEALTHCARE IT | IT-SECURITY | AUSGABE 3-4-2020

IT-Sicherheit – Das »smarte« Krankenhaus richtig absichern

Die Digitalisierung bietet der Gesundheitsbranche enorme Chancen. Doch immer öfter kommt es zu einer Störung der digitalen Abläufe. Mit gravierenden Folgen: Erst kürzlich legte ein Hacker-Angriff den gesamten Krankenhausbetrieb im Klinikum Fürth lahm. Um sich besser vor solchen Attacken schützen zu können, brauchen »smarte« Krankenhäuser neue IT-Sicherheitskonzepte und den Einsatz innovativer IT-Sicherheitslösungen.

NEWS | KOMMENTAR | SICHERHEIT MADE IN GERMANY

Liefert unsere Schüler nicht dem Cloud Act aus

Von Tobias Gerlinger, CEO bei ownCloud in Nürnberg Der Bund stellt 500 Millionen Euro für den Heimunterricht während der Corona-Krise zur Verfügung. Bedürftige Schüler sollen einen Zuschuss für die Anschaffung von Endgeräten erhalten, zudem ist geplant, die Ausstattung der Schulen zur Erstellung professioneller Online-Lehrangebote zu fördern. Das ist eine äußert erfreuliche Nachricht, denn der Lehrbetrieb…

NEWS | BUSINESS | IT-SECURITY | KOMMENTAR

Der Cloud Act ist eine ganz reale Gefahr

US-Anbieter lassen verlauten, der US Cloud Act sei nur eine »hypothetische Möglichkeit«. Wer’s glaubt, wird selig. Ein Kommentar von Christian Schmitz, Chief Strategy & Innovation Officer bei ownCloud in Nürnberg Der US Cloud Act ist eine immense Bedrohung für unseren gesamteuropäischen Wirtschaftsraum. Auf seiner Grundlage können US-amerikanische Behörden von Cloud-Providern aus den USA die…

NEWS | BUSINESS | CLOUD COMPUTING | WHITEPAPER

Whitepaper: Rechtliche Risiken bei Nutzung internationaler Cloudanbieter

Das Kölner Cloud-Technologieunternehmen gridscale und die Wirtschaftskanzlei Heuking Kühn Lüer Wojtek veröffentlichen kostenfrei ein umfassendes Kompendium zu rechtlichen Fallstricken beim Cloud Computing. Der praxisnahe Ratgeber geht dabei über die gängigen Schlagworte zu Datenschutz und Datensicherheit weit hinaus und liefert Business- und IT-Entscheidern Hintergrundinformationen und konkrete Hilfestellungen bei der Auswahl des für sie passenden Cloudanbieters. Viele…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY | WHITEPAPER

Sicherheitsexperten investieren verstärkt in Cloud-Sicherheits- und Automatisierungstechnologien

CISOs (Chief Information and Security Officers) sind in Unternehmen und Organisationen für die Abwehr von Cyberangriffen verantwortlich. 86 Prozent der Sicherheitsexperten sagen, dass der Einsatz von Cloud-Sicherheit die Transparenz ihrer Netzwerke erhöht hat. 42 Prozent leiden an einer Cybersicherheitsmüdigkeit, die als Resignation bei der proaktiven Verteidigung gegen Angreifer definiert wird. Die Herausforderungen bei der Verwaltung und…

NEWS | CLOUD COMPUTING | IT-SECURITY | SERVICES | TIPPS

Wie geht Home Office richtig? Best Practices für Managed Service Provider

Flexibel auf geringe Vorbereitung der Kunden reagieren. Einer aktuellen Bitkom-Studie zu Folge arbeitet momentan jeder zweite Arbeitnehmer mehr oder weniger freiwillig von zu Hause. In vielen Unternehmen wurden die situativ erforderlichen, oftmals neuen Arbeitsregelungen allerdings hastig und wenig vorbereitet eingeführt. Selbst dort, wo Home Office bislang gewährt wurde, stellt dieser Schritt eine einschneidende Entscheidung dar.…

NEWS | BUSINESS | SERVICES | TIPPS

Auch in der Corona-Krise: Überblick und Weitsicht statt Cloud-Aktionismus

In wirtschaftlich unsicheren Zeiten sind besonders clevere Strategien gefragt. Noch sind die langfristigen Folgen des Corona-Virus für die Weltwirtschaft nicht abzusehen. Statt aber vorschnell in verlockende Cloud-Fallen zu tappen, sollten IT-Verantwortliche jetzt die Gelegenheit nutzen und ihr Unternehmen krisensicher aufstellen. Welche fünf Vorteile On-Premises-Lizenzen insbesonders in wirtschaftlich unsicheren Zeiten gegenüber Cloud-Diensten haben, erklärt Andreas E.…