llustration: Absmeier,

Die Cloud ist dank ihrer Flexibilität und Kapazität im Vergleich zu herkömmlichen Rechen- und Speichermethoden mittlerweile ein wichtiges Standbein für viele Unternehmen geworden. Doch wie bei herkömmlichen Speicher- und File-Sharing-Methoden entstehen auch durch die Cloud spezifische Datensicherheitsprobleme. Ein pragmatischer, datenzentrierter Ansatz kann den Weg in die Wolke jedoch übersichtlich umsetzbar machen. Im Folgenden ein 7-stufiges Framework für ein effektives Cloud-Security-Programm.

- Sicherung der Endpunkte, die Zugriff auf Cloud-Anwendungen haben

Cloud-Anwendungen befinden sich außerhalb der IT-Umgebung eines Unternehmens und damit auch außerhalb des Schutzes, den viele netzwerk- oder perimeterbasierte Sicherheitstechnologien bieten. Bevor Unternehmen Cloud-Services nutzen, ist es wichtig, die Geräte zu sichern, die für den Zugriff auf die Cloud verwendet werden. Diese Endpunkte sollten durch Sicherheitstechnologien wie Data Loss Prevention (DLP) mit Kontrollen für die Datenexfiltration, End-to-End-Verschlüsselung und den sicheren Zugriff geschützt werden. Auf diese Weise wird der unbefugte Upload sensibler Daten in die Cloud verhindert und sichergestellt, dass Daten vor dem Hochladen verschlüsselt werden.

Daten sollten in der Cloud verschlüsselt bleiben und nur dann entschlüsselt werden, wenn sie das Gerät eines autorisierten Benutzers erreicht haben. Sobald Daten in die Cloud gelangen, befinden sie sich nicht mehr unter der direkten Kontrolle des Unternehmens. Daher ist die Verschlüsselung sensibler Daten und die Verhinderung des Hochladens bestimmter Datentypen grundlegend, um unternehmenskritische Informationen vor Cyberkriminellen zu schützen.

- Überwachung des Zugriffs auf Cloud-Daten und -Dienste

Auch die Transparenz des Datenzugriffs und deren Verwendung ist entscheidend für die effektive Daten-Security in der Cloud. Neben der Sicherung der Endpunkte, die für den Zugriff auf Cloud-Daten verwendet werden, müssen Unternehmen dafür sorgen, dass sie einen Überblick darüber haben, wer auf die Cloud zugreift und welche Daten dort hoch- oder heruntergeladen werden. Diese Transparenz erhöht die Effektivität der Endpunkt-Sicherheitskontrollen und ermöglicht es dem Sicherheitsteam, riskantes oder verdächtiges Verhalten im Zusammenhang mit Cloud-Daten schnell zu erkennen und darauf zu reagieren.

- Nutzung von Cloud-APIs zur Ausweitung der Datensicherheit

Wenn ein Unternehmen die Nutzung von Cloud-basierten E-Mail-Services oder Storage-Dienste wie Box oder Dropbox zulässt, sollte es die APIs der Anbieter nutzen, um bestehende Datensicherheitsmaßnahmen auf diese Plattformen auszuweiten. Auf diese Weise kann die Transparenz des Cloud-Datenzugriffs optimiert und eine bessere Kontrolle durch Verschlüsselung oder Zugriffsmanagement über Daten in der Cloud ermöglicht werden. Viele Netzwerksicherheitsgeräte bieten Cloud-Integrationen über APIs an. Unternehmen sollten daher ihren Provider fragen, mit welchen Cloud-Plattformen sie integriert sind, und die Vorteile dieser Funktionen nutzen, sofern verfügbar.

- Sicherung der Cloud-Anwendungen

Neben Endpunkten und Netzwerken hängt die Cloud-Security auch von der Sicherheit der in der Cloud laufenden Anwendungen ab. Viel zu oft tritt die Sicherheit bei der Entwicklung von Cloud-Applikationen in den Hintergrund, insbesondere bei Cloud-Apps, die von einzelnen Entwicklern oder kleinen Teams erstellt werden.

Unternehmen sollten deshalb ihre Cloud-Anwendungen auf häufig ausgenutzte Sicherheitsschwachstellen testen und Drittanbieter von Cloud-Applikationen auffordern, ihnen die Ergebnisse von Anwendungssicherheitstests (wie statische oder dynamische Analysen oder Penetrationstests) mitzuteilen. Alle Schwachstellen, die beim Testen von Anwendungen entdeckt werden, sollten vor der Verwendung der Apps sicher gepatcht werden.

- Implementierung von Richtlinien und Kontrollen für BYODs

Wenn Unternehmen den Zugriff auf Cloud-Daten über mitarbeitereigene mobile Geräte (Laptops, Smartphones oder Tablets) zulassen möchten, ist es unbedingt erforderlich, dass sie zunächst eine BYOD-Richtlinie erstellen und Kontrollen implementieren, um den ordnungsgemäßen Datenzugriff durch BYOD-User durchzusetzen. Unternehmen sollten die Verwendung von Zwei-Faktor-Authentifizierung, End-to-End-Verschlüsselung und MDM-Software (Mobile Device Management) erwägen, um die BYOD-Nutzung in der Cloud zu sichern. Die Zwei-Faktor-Authentifizierung hilft unbefugten Zugriff zu verhindern, während die Verschlüsselung sicherstellt, dass sensible Cloud-Daten, auf die BYOD-Benutzer zugreifen, nur für autorisierte Personen sichtbar sind. Die Verwaltungssoftware für mobile Geräte ist eine gute letzte Verteidigungslinie, wenn ein Gerät verloren geht oder gestohlen wird, da MDM es IT-Abteilungen ermöglicht, den Zugriff auf BYODs einzuschränken oder bei Bedarf die Daten auf dem Gerät aus der Ferne zu löschen.

- Regelmäßige Backups der Cloud-Daten

Da Cloud-Anbieter und -Anwendungen zunehmend im Visier von Cyberangriffen stehen, müssen sich Unternehmen auf das Worst-Case-Szenario einstellen: den permanenten Verlust von Cloud-basierten Daten. Obwohl dies nicht vor Konsequenzen wie finanziellen Verlusten oder rechtlichen Sanktionen schützt, stellt die Durchführung regelmäßiger Backups zumindest sicher, dass alle kritischen Daten wiederhergestellt werden können, die bei einem Cloud-Datenverstoß, einem Ransomware-Angriff oder einer destruktiven Malware-Infektion verloren gehen.

- Sicherheitsschulungen der Mitarbeiter

Unabhängig davon, wie sicher Endgeräte, Anwendungen und Netzwerkverbindungen sind, hängt deren Sicherheit auch von den Mitarbeitern ab, die sie nutzen. Social-Engineering-Taktiken wie Spear-Phishing gehören nach wie vor zu den häufigsten, einfachsten und erfolgreichsten Methoden von Cyberkriminellen. Regelmäßige Schulungen sind entscheidend, um sicherzustellen, dass Mitarbeiter Social-Engineering-Angriffe effektiv erkennen und sichere Web-Gewohnheiten aufbauen können. Unternehmen sollten deshalb regelmäßig simulierte Social-Engineering-Angriffe durchführen, um die Fähigkeit ihrer Mitarbeiter zu testen, Schwachstellen zu erkennen und zu beseitigen.

Dank der zahlreichen Vorteile wird die Cloud-Migration auch zukünftig weiter steigen – jedoch damit auch die Sicherheitsbedrohungen. Durch die oben genannten Sicherheitsschritte bestehend aus datenzentrierten Technologien und Security Best Practices, können Unternehmen ihre Daten in der Wolke jedoch effektiv vor Angreifern schützen.

Christoph M. Kumpa, Director DACH & EE bei Digital Guardian

3743 Artikel zu „Cloud Sicherheit“

NEWS | CLOUD COMPUTING | IT-SECURITY

Die Cloud als Chance für Cybersicherheit – fünf Gründe für Managed Security aus der Cloud

Konventionelle Sicherheitslösungen wurden nicht mit Blick auf die Cloud entwickelt, was Herausforderungen durch Komplexität, Verwaltungsaufwand und unvollständigem Schutz schafft. Dies ist nach Meinung von Palo Alto Networks nun aber geboten, denn: In der vernetzten Welt, in der sowohl Benutzer als auch Daten überall sind, muss auch Cybersicherheit überall verfügbar sein. Um dies zu erreichen, muss…

SECURITY SPEZIAL 5-6-2020 | AUSGABE 5-6-2020 | NEWS | IT-SECURITY

IT-Sicherheit im Home Office – Macht Zero-Trust-Architektur die Cloud sicher?

Cyberkriminelle nutzen die aktuelle Unsicherheit rund um die weltweite Corona-Pandemie. Die Folge sind umfangreiche Angriffe auf Industrieunternehmen. Bevorzugte Opfer: Mitarbeiter im Home Office. Können hochsichere Cloud-Dienste für den Unternehmenseinsatz Abhilfe schaffen?

SECURITY SPEZIAL 5-6-2020 | AUSGABE 5-6-2020 | NEWS | CLOUD COMPUTING | IT-SECURITY

Shared Responsibility erhöht die Sicherheit in der Public Cloud – Gemeinsame Verantwortung

Schon längst nutzen große Unternehmen Cloud-Angebote, aber auch immer mehr kleine und mittelständische Betriebe treten in ihre Fußstapfen. Dabei herrschen bezüglich der Sicherheit nach wie vor Bedenken. Provider und Nutzer tragen gleichermaßen dafür die Verantwortung.

NEWS | TIPPS

5 Best Practices: Cloud-Sicherheit für das Home Office

Der zunehmende Einsatz von Heimarbeit macht kritische Anwendungen in der Public Cloud verwundbar, warnen die Sicherheitsexperten. Die Verlagerung in das Home Office ermöglicht es Unternehmen zwar, weiter zu arbeiten, aber es gibt auch eine Kehrseite: Mitarbeiter sind daheim nicht durch die Sicherheitskontrollen geschützt, die im Unternehmensnetzwerk verfügbar sind. Tatsächlich steigt die Wahrscheinlichkeit des Diebstahls und…

NEWS | IT-SECURITY

Cloud-native Anwendungssicherheit: Viele sichern die Tür, lassen aber das Fenster offen

Wenn Unternehmen den Lebenszyklus bei der Entwicklung ihrer Anwendungen optimieren und beschleunigen und diese dann in der Cloud bereitstellen möchten, wird die Sicherheit zu einer größeren Herausforderung. Cloud-native Anwendungen sind komplexer und weisen mehr Abhängigkeiten auf, weshalb sie auch schwieriger zu sichern sind. Traditionelle Ansätze drehen sich im Kreis: Es wird lediglich reagiert, um die…

NEWS | CLOUD COMPUTING | IT-SECURITY

IT-Sicherheit mit Flexibilität: Cloud-Sicherheit und die Vertrauensfrage

IT-Sicherheit ist ein zentrales Thema in Unternehmen. Nicht zuletzt dank der Kampagnen von IT-Anbietern rund um die Einführung der Europäischen Datenschutzgrundverordnung (EU-DSGVO) sind sich in vielen Fällen nicht nur IT-Verantwortliche, sondern auch das Management im Allgemeinen der Notwendigkeit bewusst, sensible Daten zu schützen. In Zeiten von Cloud Computing heißt das unter anderem, dass eine hohe…

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Durch Machine Learning und Analytik mehr Sicherheit in der hybriden Cloud

Heutzutage nutzen die meisten Betriebe bereits in der ein oder anderen Form Cloud-Lösungen. Neben den vielen Vorteilen, die die Cloud bieten kann, vergrößert sie jedoch auch die Angriffsfläche. Um ein hohes Maß an Sicherheit auch in der Cloud zu garantieren, können moderne Sicherheitslösungen mit maschinellem Lernen, Analytik und Automatisierung helfen. Die meisten IT-Abteilungen sind…

NEWS | CLOUD COMPUTING | IT-SECURITY | OUTSOURCING | ONLINE-ARTIKEL

Public Cloud ohne Risiken: Vier Tipps für Datensicherheit

Mit der fortschreitenden Digitalisierung entwickeln sich auch die Geschäftsanforderungen rasant weiter. Dabei ist die schnelle Bereitstellung von Unternehmensanwendungen für die Einführung neuer, verbesserter Geschäftsabläufe zentral. Für viele Unternehmen ist die Auslagerung von Workloads in die Public Cloud dafür das Mittel der Wahl. Hochverfügbarkeit, Skalierbarkeit sowie Kosteneffizienz eröffnen die Möglichkeit, innovative betriebliche Entwicklungen mit geringem Aufwand…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY | WHITEPAPER

Sicherheitsexperten investieren verstärkt in Cloud-Sicherheits- und Automatisierungstechnologien

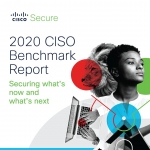

CISOs (Chief Information and Security Officers) sind in Unternehmen und Organisationen für die Abwehr von Cyberangriffen verantwortlich. 86 Prozent der Sicherheitsexperten sagen, dass der Einsatz von Cloud-Sicherheit die Transparenz ihrer Netzwerke erhöht hat. 42 Prozent leiden an einer Cybersicherheitsmüdigkeit, die als Resignation bei der proaktiven Verteidigung gegen Angreifer definiert wird. Die Herausforderungen bei der Verwaltung und…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY

Fehlkonfigurationen sind größtes Sicherheitsrisiko für die Cloud

Untersuchung zeigt: Cybersicherheit muss bei allen Punkten der Cloud-Migration berücksichtigt werden. Laut des neuesten Forschungsberichts zur Cloud-Sicherheit von Trend Micro sind menschliche Fehler und komplexe Implementierungsprozesse die Hauptgründe für Sicherheitsprobleme in der Cloud [1]. Das Marktforschungsunternehmen Gartner prognostiziert, dass bis 2021 über 75 Prozent der mittleren und großen Unternehmen eine Multi-Cloud- oder Hybrid-IT-Strategie einführen werden…

NEWS | CLOUD COMPUTING | IT-SECURITY

Sechs Schritte zur Sicherheit in der AWS Cloud

Wer hat auf was Zugriff? Wie wird kontrolliert, wer Zugriff hat? Und an welchen Stellen sind im Falle eines Cyberangriffs welche Maßnahmen einzuleiten? Die Zahl der Unternehmen, die auf die Vorteile einer Cloud-Infrastruktur von AWS setzen, wächst rasant. Unternehmen aller Größenordnungen sind dabei jedoch im Zuge der Shared Responsibility für einen Teil der IT-Sicherheit ihrer…

NEWS | CLOUD COMPUTING | IT-SECURITY

Cloud-native Sicherheitsplattformen – Neues Zeitalter in der Cybersicherheit

Herkömmliche Sicherheitstools und -methoden erweisen sich zunehmend als ungeeignet, um die entwicklergetriebenen und infrastrukturunabhängigen Multi-Cloud-Modelle der Cloud-Native-Ära zu schützen. Palo Alto Networks sieht darin den Beginn eines neuen Zeitalters in der Cybersicherheit, das dominiert wird vom Konzept einer Cloud Native Security Platform (CNSP) – einer Sicherheitsplattform, bei der Cloud-native Technologien im Mittelpunkt stehen. Bei…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY

Cloud Security-Report: Schlechte Sicherheitshygiene führt zu einer Eskalation von Cloud-Schwachstellen

Der Cloud Threat Report deckt 199.000 unsichere Cloud-Templates auf und findet 43 Prozent der Cloud-Datenbanken unverschlüsselt vor. Palo Alto Networks hat aktuelle Forschungsergebnisse veröffentlicht, die zeigen, wie Schwachstellen bei der Entwicklung von Cloud-Infrastrukturen zu erheblichen Sicherheitsrisiken führen. Der Unit 42 Cloud Threat Report: Spring 2020 untersucht, warum Fehlkonfigurationen in der Cloud so häufig vorkommen. Der…

NEWS | CLOUD COMPUTING | IT-SECURITY | SERVICES

Wächter in den Wolken: Datensicherheit in der Cloud

Cloud Services bieten Unternehmen heute eine kostengünstige und flexible Alternative zu teurer, lokal implementierter Hardware. Vorteile wie hohe Skalierbarkeit, Leistung und Effizienz sowie reduzierte Kosten liegen auf der Hand, sodass immer mehr Unternehmen ihre Anwendungen und Daten in die Cloud migrieren. Sensible Daten wie personenbezogene Informationen, Geschäftsgeheimnisse oder geistiges Eigentum sind jedoch neuen Risiken ausgesetzt.…

NEWS | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

Cybersecurity im Kontext von Industrie 4.0: Herausforderungen und Lösungen der Cloud- und IoT-Sicherheit

In der vernetzten Industrie 4.0 wird Cloud-Sicherheit zum Rückgrat des Internets der Dinge. Cloud Computing und das Internet der Dinge sind zwei Technologien, die zu Industrie 4.0 gehören. Martin Schauf, Senior Manager Systems Engineering bei Palo Alto Networks, erörtert die Herausforderungen bei der Sicherung von Cloud und IoT, wenn es darum geht, die Umstellung auf…

NEWS | CLOUD COMPUTING | STRATEGIEN

Cloud-Sicherheit: Unternehmen verlangen skalierbare Elastizität

Wenn Unternehmen ihre Sicherheit in die Cloud verlagern, profitieren Nutzer von einheitlichen Sicherheitsstandards und einer verbesserten Benutzererfahrung. Ein Aspekt ist dabei ähnlich wie bei traditionellen Sicherheitsansätzen. Sowohl für lokale als auch für Cloud-Sicherheitslösungen ist die Kapazitätsplanung von entscheidender Bedeutung, um Verzögerungen oder Störungen im Unternehmen zu vermeiden. Palo Alto Networks erläutert, worauf Unternehmen unter dem…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Cloud-Sicherheit durch Insider-Attacken gefährdet

Die Cloud macht Insider-Attacken leichter und zudem schwerer erkennbar. Die Ergebnisse einer Studie von Cybersecurity Insiders in Zusammenarbeit mit Securonix, zeigen, dass die Cloud Unternehmen nicht nur anfälliger für Insider-Bedrohungen macht, sondern diese auch wesentlich schwieriger zu erkennen sind. Laut Angaben von 39 % der im Rahmen des 2019 Insider Threat Report befragten Cybersecurity-Fachkräfte…

NEWS | CLOUD COMPUTING | IT-SECURITY

Sicherheit in der Cloud: Darauf sollten Unternehmen heute achten

Die Cloud bietet zahllose Vorteile, auf die heute kaum mehr ein Unternehmen verzichten kann. Wer sich jedoch für den Schritt in die Cloud entscheidet, sollte sich im Vorfeld vor allem mit einem Thema auseinandersetzen: der Sicherheit. Die meisten denken dabei wohl zuerst an entsprechende Softwarelösungen. Wirkliche Sicherheit in der Cloud lässt sich jedoch nur über…

NEWS | CLOUD COMPUTING | SECURITY SPEZIAL 7-8-2019

Reiseunternehmen Sales-Lentz nutzt die Sophos XG-Firewall aus der Cloud – Sicherheit für Mobilität aus der Cloud

Mobilität ist eines der großen Themen unserer Zeit. Das Reisen von A nach B ist heute ein komplexes Unterfangen, das – digital eingebettet – nicht nur ein Erlebnis für die Reisenden selbst, sondern auch für deren virtuelles -Publikum ist, organisatorische Höchstleistung mit sich bringt und auch bei privaten Reisen zu einem professionellen Maß an Effizienz gelangt ist. Mobilität entwickelt sich in rascher Geschwindigkeit weiter und ist große Aufgabe für Infrastruktur und Sicherheit.

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS 2019 | IT-SECURITY | KOMMUNIKATION

Markt für E-Mail-Sicherheit boomt, da sich Cyberangriffe häufen und Unternehmen zunehmend Cloud-Mailboxen nutzen

Für integrierte Lösungen, die mit mehrstufigen, komplexen Angriffen umgehen können, werden erhebliche Wachstumschancen bestehen, so Frost & Sullivan. E-Mail ist zum bevorzugten Medium für die Verbreitung von Malware und Malware-freien Angriffen geworden, und Hacker haben begonnen, Social-Engineering-Techniken für das Vorgeben, jemand anders zu sein, und andere Formen von Täuschung und Betrug einzusetzen. Die ständig wachsende…