Illustration: Absmeier Jeonsango

Wenn es eine neue Technologie gibt, die in den letzten zehn Jahren mehr Menschen begeistert hat als alles andere, dann ist es Blockchain. Allein die Tatsache, dass Blockchain Sicherheit für sämtliche Transaktionen verspricht, war Grund genug, sie mit offenen Armen zu empfangen. Blockchain hat selbst Branchen wie den E-Commerce neu definiert, weil die Technologie schnelle, sichere Zahlungen und einer bessere Auftragsabwicklung erlaubt.

In jüngster Zeit haben allerdings Scams und illegale Aktivitäten im Zusammenhang mit Blockchain die Schlagzeilen bestimmt, wobei eine Panne die nächste jagte. Es stellt sich die Frage, ob die Branche ihre Anfälligkeit sowie Sicherheitslücken zugunsten der potenziellen Vorteile ignoriert hat.

Um diese Annahme zu verifizieren, muss man tiefer in die Blockchain-Welt eintauchen und herauszufinden, ob dieses latente Gefühl der Unbesiegbarkeit gegenüber Cyberangriffen, gerechtfertigt ist oder nicht.

Illustration: Absmeier Geralt

Vorteile von Blockchain: Anwendungsfälle in der Cybersicherheit

Sichere Datenübertragung

Daten sind allgegenwärtig. Die Datenanalyse erlaubt es unterschiedlichen Branchen, genaue Prognosen über Markttrends und Veränderungen zu treffen. Daten sind es auch, die Data Science mit Blockchain verbinden. Wenn es bei Data Science um Prognosen geht, dann geht es bei Blockchain um Datenintegrität. Nicht umsonst sind 80 % der Datenprofis überzeugt, dass Blockchain die größten Auswirkungen auf die sichere Speicherung und Übertragung von Daten für das restliche Jahrzehnt haben wird. Blockchain schützt Daten aufgrund einer innovativen Verschlüsselungsfunktion, die jeglichen unbefugten Zugriff auf Daten während der Übertragung verhindert und somit böswilligen Akteuren das Eindringen verwehrt. Viele Cyberkriminelle greifen während des Übertragungsvorgangs auf Daten zu. Der Blockchain-Ansatz ist folglich geeignet, kritische Daten zu schützen.

Dezentrale Speicherlösungen

Unternehmen halten Unmengen an sensiblen Kundeninformationen vor. Das macht Firmen für böswillig agierende Hacker so attraktiv. Erschwerend kommt hinzu, dass die meisten Unternehmen immer noch eine zentralisierte Form des Speicherung verwenden. Gelingt es einem Hacker, auch nur eine einzige Schwachstelle auszunutzen, kann er sofort auf einen Großteil der Daten zugreifen.

Unternehmen, die Blockchain nutzen, können dieses Problem umgehen. Mit Blockchain sind alle Daten über eine dezentrale Form der Datenspeicherung geschützt. Das macht es für Hacker schwieriger bis unmöglich in Datenspeichersysteme einzudringen.

Sicherheit im Internet of Things (IoT)

Das IoT wächst stärker als je zuvor: Prognosen zufolge werden bis 2025 mehr als 75 Milliarden IoT-vernetzte Geräte im Einsatz sein. Das entspricht einer annähernd dreifachen Steigerung gegenüber 2019.

Wie wir alle wissen geht das IoT mit etlichen Sicherheitsrisiken einher. Denn Hacker verschaffen sich nicht selten Zugriff auf Systeme, indem sie Schwachstellen in alltäglich genutzten Geräten wie Routern, Türklingeln, Sicherheitskameras usw. ausnutzen. Obwohl es definitiv einige andere Möglichkeiten gibt, ein Heimnetzwerk zu schützen, kann man an dieser Stelle durchaus auch den Einsatz der Blockchain-Technologie erwägen.

Der Mitgründer der Trusted IoT Alliance, Joseph Pindar, ist der Ansicht, dass Blockchain das Potenzial habe, IoT-vernetzten Geräten »Intelligenz« zu verleihen und so zuverlässige Sicherheitsentscheidungen zu treffen, ohne sich auf eine zentrale Autorität verlassen zu müssen. Dies wiederum hilft, alle Knoten in einem bestimmten Netzwerk abzuschalten, wenn sie sich verdächtig verhalten.

Schutz privater Messaging-Systeme

Einer der größten Vorteile des Internets ist die Tatsache, dass es Barrieren abgebaut hat und Menschen auf der ganzen Welt miteinander verbindet. Insbesondere soziale Medien sind extrem populär geworden, und mit jedem Tag gehen mehr soziale Plattformen an den Start. Trotz ihrer Relevanz als »Conversational Commerce« sammeln soziale Netzwerke große Mengen an Metadaten, wenn die Nutzer miteinander interagieren.

Das Problem ist, dass die meisten Nutzer sozialer Medien immer noch schwache und unzuverlässige Passwörter verwenden. Und trotz der anhaltenden Debatte, Passwörter ganz abzuschaffen, ist es immer noch wichtig, am Schutz von Social-Media-Profilen zu arbeiten. Blockchain passt in dieses Bild, denn die Technologie bietet eine Ende-zu-Ende-Verschlüsselung und schafft ein Standard-Sicherheitsprotokoll. Sie hilft auch dabei, ein einheitliches API-Framework zu bilden, das auch Messenger-übergreifende Kommunikationsmöglichkeiten erlaubt.

Illustration: Absmeier Geralt

Die versteckten – und die nicht ganz so versteckten – Sicherheitslücken in Blockchain

Es gibt ohne Zweifel etliche Vorteile und vielversprechende Anwendungsfälle für Blockchain in der Cybersicherheitslandschaft. Aber es muss doch einen Grund haben, warum nur 4 % der Amerikaner Kryptowährungen als langfristige Investition bevorzugen, oder? Auch wenn die meisten Amerikaner ziemlich uninformiert sein mögen, was die Blockchain-Technologie anbelangt, gibt es durchaus legitime Gründe, skeptisch zu sein.

Dazu sollte man sich auf die konkreten Fakten stützen. Die Integrität von Blockchain hängt von den Methoden zur Transaktionsvalidierung ab. Aber genau das setzt sie bestimmten Arten von Angriffen auf die Integrität aus. Einige davon sind:

Egoistische Data Miner

Es ist durchaus möglich, dass ein egoistischer öffentlicher Blockchain-Miner andere dazu verleitet, Zeit und Rechenleistung für bereits validierte Transaktionen zu verschwenden. Das kann die Anzahl der Miner, die echte Mining-Arbeit leisten, senken, was es wiederum erleichtert, die Ergebnisse zu manipulieren.

Möglichkeit eines Eclipse-Angriffs

Blockchain basiert auf der Kommunikation über ein breites Netzwerk von Knoten. Wenn diese Knotenkommunikation unterbrochen oder weitergegeben wird, werden möglicherweise falsche Informationen akzeptiert, die zur Bestätigung gefälschter Transaktionen führen können.

Zentralisierung der Miner (51 %-Angriff)

Blockchain-Netzwerke, die bei der Validierung von Transaktionen zunehmend auf Mehrheitskonsens angewiesen sind, werden anfällig, wenn es Hackern gelingt, eine große Gruppe von Knoten erfolgreich zu kompromittieren. Wenn Cyberkriminelle beispielsweise öffentliche Blockchain-Anwendungen kompromittieren und sich mindestens 51 % der Mining-Power aneignen oder darüber Kontrolle erlangen, lässt sich die Blockchain manipulieren. Natürlich ist dieses Szenario in einem robusten System, aus zahlreichen Nutzern, höchst unwahrscheinlich. Leider gilt das nicht analog für eine begrenzte Blockchain, insbesondere nicht für solche mit kleinen privaten Implementierungen, die erheblich anfälliger sind.

Schwachstellen im Code

Wir haben einen Blick auf mögliche Szenarien bei Blockchain-Integritätsangriffen geworfen. Es besteht aber auch die Möglichkeit von Codierungsfehlern, denn Blockchain-Anwendungen sind letztendlich Computersysteme.

Lassen Sie uns einige davon genauer betrachten:

Plattform-Schwachstellen

Die Ausführung auf Allzweck-Betriebssystemen und -Plattformen macht Blockchain-Anwendungen anfällig für Hard- und Softwareschwachstellen – selbst spezielle Blockchain-Plattformen sind davon betroffen. Unternehmen sollten kritische Computerressourcen einsetzen und vorgegebene Cybersicherheitspraktiken befolgen. Obwohl Unternehmen ihr Bestes geben, um sich vor Cyberangriffen zu schützen, darf man die Wahrscheinlichkeit solcher Schwachstellen nicht ignorieren.

Schwachstellen durch Endbenutzer

Es überrascht nicht, dass jedes Mal, wenn Benutzer mit dem Blockchain-System interagieren, diese Stelle zum Einfallstor für Cyberangriffe wird. Aus diesem Grund sollten man sich der spezifischen Schwachstellen durch die Endbenutzer einer Blockchain-Anwendung bewusst sein.

- Angriffe auf Endbenutzer wie Identitätsdiebstahl, Malware, Phishing usw.

Böswillige Hacker verwenden häufig Pauschalangriffe auf Endbenutzer, um Anmeldeinformationen oder andere sensible Daten abzugreifen, mit denen sie Blockchain-Anwendungen infiltrieren können. Das Problem bei solchen Angriffen ist, dass sie nicht nur private Blockchains mit weniger sicheren Konsensmechanismen beschädigen, sondern auch für das soziale Image und die Finanzen des Opfers gefährlich werden können. - Unzuverlässige Passwörter und Geräteauthentifizierung

Dienstanbieter von digitalen Wallets setzen auf Passwörter und Geräteauthentifizierung, um individuelle Risiken zu minimieren. Letzten Endes handelt es sich dabei um menschliche Interaktion. Bei mangelnder Sorgfalt sind die Kontrollen angreifbar. Obwohl die Kontrolle der Wallets ein hervorragendes Beispiel für eine Blockchain-Anwendung ist, leidet sie trotzdem noch unter Sicherheitsproblemen. - Privates Schlüsselmanagement

Es ist kein Geheimnis, dass die Integrität des Blockchain-Netzwerks stark von den verwendeten Verschlüsselungsalgorithmen abhängt. Wenn man jedoch die jüngsten Cyberangriffe im Zusammenhang mit Blockchain analysiert, waren die meisten von ihnen erfolgreich, weil es Cyberkriminellen gelungen ist, die Schlüssel der Endbenutzer zu stehlen und nicht, weil sie das Netzwerk selbst angegriffen haben.

Benutzer könnten ihre privaten Schlüssel verlieren oder verlegen und dadurch ihre in der Blockchain gespeicherten Assets gefährden. Vergessen wir dabei nicht, dass private Schlüssel grundsätzlich nicht reproduzierbar sind, weshalb Endbenutzer ihre privaten Schlüssel besonders gut schützen sollten.

Fazit

Man kann die Vorteile der Blockchain kaum diskutieren und gleichzeitig Schwachstellen und Cybersicherheitslücken innerhalb der Branche ignorieren. Cybersecurity-Experten entwickeln Wege, diese Sicherheitslücken in den Griff zu bekommen, wie die kürzlich durchgeführten Tests zur vollständig homomorphen Verschlüsselung belegen. Aber wir haben noch einen weiten Weg vor uns.

Cybersicherheit erhöht die Transaktionstransparenz und Verschlüsselung bietet höhere Sicherheit. Trotzdem wäre es unrealistisch anzunehmen, dass wir so ausreichend vor Cyberkriminellen geschützt sind. Was wir jetzt tun sollten, ist, eine realistische Perspektive einzunehmen und die bisherigen Unzulänglichkeiten der Blockchain-Branche zu beheben. Für eine dauerhaft sichere Zukunft.

Sam Bocetta, freier Journalist und Gastautor für GlobalSign

627 Artikel zu „Blockchain Sicherheit“

NEWS | BLOCKCHAIN | BUSINESS | AUSGABE 5-6-2019

Gebrauchte Software im Unternehmen – Mehr Sicherheit durch Blockchain?

Im Zusammenhang mit dem Einsatz gebrauchter Softwarelizenzen in Unternehmen taucht ein Buzzwort immer häufiger auf: Die Blockchain. Ob die Verschlüsselungstechnologie bei Lizenzen vom Zweitmarkt ebenso sicher greift wie beim Handel virtueller Währungen, beleuchtet der Software-Reseller VENDOSOFT.

NEWS | BLOCKCHAIN | BUSINESS | FAVORITEN DER REDAKTION | IT-SECURITY | WHITEPAPER

Blockchain: BSI untersucht Sicherheitseigenschaften

Spätestens der finanzielle Höhenflug der Kryptowährung Bitcoin im Jahr 2017 hat dazu geführt, dass auch außerhalb der Fachwelt über die Blockchain diskutiert wurde. Diese Technologie zur verteilten Datenhaltung bietet die Möglichkeit, durch eine dezentrale Struktur die Manipulation von Daten rein technisch zu verhindern, größtmögliche Transparenz zu bieten und Intermediäre in Geschäftsprozessen zu ersetzen. Nachdem…

NEWS | BLOCKCHAIN | BUSINESS PROCESS MANAGEMENT | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY | SERVICES | AUSGABE 7-8-2018

Distributed Trust für gebrauchte Software – Maximale Sicherheit und Transparenz dank Blockchain

Große Einsparpotenziale bei tadelloser Leistung: Der Markt für Gebrauchtsoftware wächst beständig. Dennoch bestehen weiterhin Vorbehalte. Das Problem für interessierte Unternehmen: Sie müssen sichergehen, dass die Lizenzen legal in den Handel gebracht wurden, was aufwändige Dokumentationsnachweise erfordert. Die Blockchain-Technologie bietet eine Lösung. Sie macht den vollständigen Lebenszyklus einer Softwarelizenz transparent und beschleunigt den Kaufprozess signifikant.

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | GESCHÄFTSPROZESSE | LÖSUNGEN | ONLINE-ARTIKEL | SERVICES | STRATEGIEN

Geschlossene Gesellschaft: Sicherheit für permissioned Blockchains

Das Herzstück jeder Blockchain ist ein Protokoll, das der Reihenfolge und Sicherheit einer Transaktion für den nächsten Block zustimmt. Wie kann man die Integrität dieser Kette bewahren? Sogenannte permissioned Blockchains erfreuen sich wachsender Beliebtheit. Umso mehr, als Firmen den Blockchain-Trend für sich nutzen und gleichzeitig den »Deckel darauf halten« wollen. Im Gegensatz zu den Vertretern…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | EFFIZIENZ | TRENDS 2017 | IT-SECURITY | RECHENZENTRUM | SERVICES | STRATEGIEN

Blockchains: Supercomputer-Leistung für die Sicherheit

Blockchains sind spezielle Datenbanken, die Transaktionsdaten ohne eine zentrale Kontroll-Instanz, ohne die Notwendigkeit gegenseitigen Vertrauens und mit vollkommener Transparenz verwalten können. Die größte und bekannteste öffentliche Blockchain ist die von Bitcoin – sie läuft auf einem Netzwerk von aktuell etwa 5600 Servern im Internet und führt am Tag über 240.000 Transaktionen durch. Das ist in…

NEWS | IT-SECURITY | WHITEPAPER

Internetsicherheit und Cyberattacken: Ein Jahresrückblick

Die Corona-Pandemie hat die digitale Transformation weltweit beschleunigt. Die Internetsicherheit ist daher wichtiger denn je. Im »State of the Internet – A Year in Review« Sicherheitsbericht blickt Akamai auf die Entwicklungen in diesem außergewöhnlichen Jahr 2020 zurück – und auf Bedrohungen für Finanzdienstleister, für die Branchen Medien und Gaming sowie für den Einzelhandel und das…

NEWS | E-GOVERNMENT | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY

Die fünf größten Sicherheitsgefahren für Smart Cities

Immer mehr Kommunen verfolgen Smart-City-Initiativen, etwa um Ressourcen besser zu verwalten oder die Bürgerservices zu optimieren und generell die Lebensqualität zu steigern. Durch die dafür notwendige Erfassung entsprechender Daten, deren Vernetzung und Verarbeitung steigen aber auch die Sicherheitsgefahren. NTT Ltd., ein weltweiter Technologie-Dienstleister, nennt die fünf größten Bedrohungen für Smart Cities. Die Smart City, also…

NEWS | IT-SECURITY | WHITEPAPER

Leitfaden: Warum die Sicherheit in Software so entscheidend ist

Sieben Leitfragen zur Sicherheit von softwarebasierten Produkten. Die Digitalisierungsprozesse in Wirtschaft und Gesellschaft führen dazu, dass Software und softwarebasierte Produkte zunehmend allgegenwärtig sind. Neben den damit verbundenen Möglichkeiten und Chancen gilt es aber auch Gefahren und Bedrohungsszenarien zu berücksichtigen. Darauf weist der Digitalverband Bitkom in seinem neuen Leitfaden »Zur Sicherheit softwarebasierter Produkte« hin. Über grundlegende…

NEWS | IT-SECURITY | TIPPS

Hardware-Sicherheitslücken: Versäumte Firmware-Sicherheit – die Top 5 Ausreden

Zunehmend sind sich CEOs und Vorstandsmitglieder bewusst, dass sie die Verantwortung haben, ihren Ansprechpartnern zielführende Fragen zu Cybersicherheitsrisiken wie Firmware- und Lieferkettensicherheit zu stellen, meint Palo Alto Networks. Bei Firmware handelt es sich um eine Software, die speziell für ein Stück Hardware wie Festplatte, USB oder UEFI entwickelt wurde. Jedes moderne Computersystem oder intelligente Gerät…

NEWS | BUSINESS PROCESS MANAGEMENT | IT-SECURITY | SERVICES

IAM im Finanzwesen: Den Spagat zwischen Usability und IT-Sicherheit bewältigen

Das Finanzwesen ist im Umbruch. Schon längst werden Transaktionen nicht mehr am Schalter in den Filialen getätigt, sondern sowohl Kunden als auch Berater wollen von überall und jederzeit Zugriff auf Informationen und Anwendungen haben. Damit die Benutzer-Administration trotzdem höchste Sicherheitsansprüche erfüllt, brauchen Banken moderne IAM-Lösungen, die auch regulatorische Anforderungen flexibel umsetzen können. Vom Smartphone…

NEWS | TRENDS 2020 | TRENDS INFRASTRUKTUR

Mainframe-Umfrage 2020: Anpassen, Automatisieren und Sicherheit haben höchste Priorität

IBM Z ist entscheidend für den digitalen Erfolg. BMC hat die Ergebnisse des 15th Annual Mainframe Survey veröffentlicht. Sie zeigen eine starke Zustimmung für die Mainframe-Modernisierung, neue strategische Prioritäten und ein Erstarken der nächsten Generation von Mainframe-Talenten. Als größte Umfrage ihrer Art interviewt der jährliche Mainframe Survey über tausend Führungskräfte und Mainframe-Experten zu ihren Prioritäten,…

NEWS | IT-SECURITY | WHITEPAPER

Nicht alle Schwachstellen sind eine Bedrohung – auf die wesentlichen Sicherheitslücken konzentrieren

Die Computernetzwerke von Organisationen werden ständig erweitert: IT, Cloud, IoT und OT formen eine komplexe Computing-Landschaft, die die moderne Angriffsfläche darstellt. Mit jedem neuen Gerät, jeder neuen Verbindung oder Anwendung vergrößert sich diese Angriffsfläche. Zu dieser Komplexität kommen unzählige Schwachstellen hinzu, die täglich entdeckt werden, und die Herausforderungen scheinen oft unüberwindbar. Die Lösung ist jedoch…

NEWS | IT-SECURITY | TIPPS

Trotz umfassender IT-Budgetkürzungen: Cybersicherheit bleibt Investitionspriorität

Auch während der Covid-19-Pandemie hat IT-Security wachsende Relevanz. Cybersicherheit hat auch 2020 für Unternehmen eine hohe Priorität hinsichtlich der Entscheidung für entsprechende Investitionen, wie eine aktuelle Kaspersky-Umfrage unter Entscheidungsträgern zeigt [1]. Ihr Anteil an den IT-Ausgaben ist bei KMUs von 23 Prozent im vergangenen Jahr auf 26 Prozent 2020 und bei großen Unternehmen im gleichen…

NEWS | INFRASTRUKTUR | STRATEGIEN

Der Ausbau nationaler Sicherheitsbestände ist ein Irrweg

Peter Frerichs, Mitglied der Geschäftsleitung des Aachener Optimierungsspezialisten INFORM, sieht in der Forderung nach dem Ausbau nationaler Sicherheitsbestände einen Irrweg. Denn diese Form der Stabilisierung von Lieferketten ist mit vielen negativen Konsequenzen verbunden. Es ist ein nur allzu bekanntes Szenario: Bereits während der Weltwirtschaftskrise 2008 wurde der bundesweite Aufbau von Lagerbeständen als Universallösung gepriesen,…

NEWS | INTERNET DER DINGE | IT-SECURITY

Verantwortung für ausreichende Sicherheit: Cyberhygiene und das Internet der Dinge

Das Internet der Dinge (IoT) hat unser Leben und Arbeiten drastisch verändert, und das weltweit. Vom Babyphone, zur Überwachungskamera für zu Hause, über den tragbaren Fitness-Tracker bis hin zu intelligenten Fahrzeugen, Stromnetzen und dem Entstehen intelligenter Städte. Was früher das Internet der Dinge war, ist heute eher das Internet von Allem, wenn man bedenkt wie…

NEWS | PRODUKTMELDUNG

HCL und R3 starten Blockchain-Plattform für Versicherungen

BUILDINGBLOCK richtet sich an multinationale Unternehmen. HCL Technologies (HCL), ein weltweit führendes Technologieunternehmen, und R3, ein führendes Unternehmen für Blockchain-Software, haben eine gemeinsam entwickelte Blockchain-Plattform veröffentlicht. BUILDINGBLOCK optimiert Sachversicherungen für multinationale Unternehmen. Mit der Plattform erstellen Versicherungsunternehmen Hauptpolicen, während der Datenfluss in Echtzeit auf einfache, kryptographisch sichere und unveränderliche Weise gewährleistet ist. Durch die Einführung…

NEWS | INTERNET DER DINGE | IT-SECURITY | TIPPS

Die Top-Mythen der IoT-Sicherheit

Konventionelle Ansätze der Cybersicherheit konzentrieren sich auf ein grundlegendes Konzept: jedes in Sichtweite befindliche Gerät schützen, um Hacker, Angreifer und Diebe fernzuhalten. In einer hochgradig vernetzten Welt, in der sich eine Vielzahl von Sensoren, Geräten und Systemen gegenseitig mit Daten versorgen, ist dieses Konzept jedoch überholt. Das Internet der Dinge wächst. IDC prognostiziert, dass es…

NEWS | INTERNET DER DINGE | IT-SECURITY

Maschinelles Lernen für bessere Security: Sieben wichtige Erkenntnisse zur IoT-Sicherheit

Unternehmen von heute bewegen sich mit großer Geschwindigkeit in Richtung digitaler Transformation. Die Definition ihres Netzwerks ändert sich dabei ständig – mit Hybrid-Clouds, IoT-Geräten und jetzt auch Heimarbeitsplätzen. Angesichts des wachsenden Datenverkehrs am »Rand« des Netzwerks (Edge) steigt auch das Sicherheitsrisiko, verbunden mit häufigen, schweren und ausgeklügelten Cyberangriffen – wie Palo Alto Networks beobachtet. Um…

NEWS | DIGITALE TRANSFORMATION | INDUSTRIE 4.0 | IT-SECURITY

#digiWiesn: IoT-Wachstum und 5G-Ausbau – Cybersicherheit darf den Anschluss nicht verlieren

Die IoT-Technologie und 5G sind entscheidend ist für die weitere digitale Transformation, vergrößern aber auch die Angriffsfläche – und das Risiko für Unternehmen.

NEWS | INDUSTRIE 4.0 | INFRASTRUKTUR | IT-SECURITY

Schutz von Maschinenidentitäten: Digitale Identitäten sind zentraler Bestandteil der IT-Sicherheit

Die Entwicklung der Digitalisierung durch die Corona-Pandemie sowie die Entwicklung von Industrie 4.0 und Industrial IoT (IIoT) im Allgemeinen zeigen, dass Maschinenidentitäten an Relevanz gewinnen. Schon heute kommunizieren Maschinen, Anlagen, Produkte oder Transportsysteme sowohl miteinander als auch mit Back-Office-Systemen wie MES, PLM- und ERP-Systemen oder Warehousing-Lösungen. Sie verteilen eigenständig anfallende Aufgaben und besitzen die dafür…

NEWS | FAVORITEN DER REDAKTION | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

IoT-Sicherheit: Von Türklingeln und Kühlschränken bis zu Atomreaktoren

Die aktuelle und künftige Relevanz von Cybersicherheit im IoT-Kontext. Da die Welt immer vernetzter wird, werden immer mehr Geräte miteinander verbunden. Der Fitness-Tracker am Handgelenk überträgt drahtlos Daten auf das Smartphone, das wiederum die Entertainment-Hubs in den vernetzten Autos auf der Fahrt steuert. Das Smartphone ist auch der Dreh- und Angelpunkt der meisten Geschäftsverbindungen –…

NEWS | BLOCKCHAIN | WHITEPAPER

Wie die Blockchain ein dezentrales Finanzsystem ermöglicht

Dezentrales, transparentes und vertrauenswürdiges Finanzsystem. Bitkom veröffentlicht Infopapier »Decentralized Finance – A new Fintech Revolution?«. Per E-Mail kann man heute weltweit jeder Person eine Nachricht zukommen lassen – warum kann man nicht genauso einfach dieser Person Geld senden? Oder einen Kredit gewähren? Diese Frage steht im Mittelpunkt der Debatte um Decentralized Finance (DeFi). Dabei handelt…

NEWS | TRENDS 2020 | TRENDS SECURITY | INTERNET DER DINGE | IT-SECURITY

Kein Unternehmen kommt ohne IoT-Sicherheit aus – Hohes Potenzial in lernenden Systemen

Das Internet der Dinge setzt sich in großem Stil durch, weil die potenziellen Vorteile immens sind. Ob es sich um Gebäude- und Straßenlichtsensoren, Überwachungskameras, IP-Telefone, Point-of-Sale-Systeme, Konferenzraumtechnik und vieles mehr handelt, das IoT ist im Netzwerk und im Unternehmen längst Realität. Es ist zu einem wesentlichen Teil der Infrastruktur für jedes Unternehmen und jede Branche…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Internetsicherheit: Deutschland gehört zu den verwundbarsten Ländern der Erde

Mit Platz Fünf steht Deutschland weit oben auf der Liste der Länder, die besonders stark durch Cyberkriminalität gefährdet sind. Nur die USA, China, Süd-Korea und Großbritannien waren noch schlechter. Das ist ein Ergebnis des National/Industry/Cloud Exposure Reports (NICER) 2020, der zu den umfangreichsten Security-Erhebungen des Internets zählt. Die Erhebung fand im April und Mai 2020…

NEWS | BLOCKCHAIN | WHITEPAPER

Datensouveränität und Datensparsamkeit: Mit der Blockchain zur sicheren digitalen Identität

Bitkom veröffentlicht Infopapier »Self Sovereign Identity Use Cases – von der Vision in die Praxis«. Ob Shopping, Beratungsgespräch mit der Bank oder Kontakt mit der Verwaltung: auch durch die Corona-Krise haben sich immer mehr Alltagstätigkeiten in die digitale Welt verlagert. Dabei rückt eine Frage immer stärker in den Mittelpunkt: Wie kann man digital die…

NEWS | IT-SECURITY | STRATEGIEN

Applikationssicherheit: Unsichere Software ist existenzielle Bedrohung

Sie sind versucht, Ihr Budget für Tests zur Applikationssicherheit zu kürzen, um Verluste durch den Shutdown zu decken? Vergessen Sie dabei aber nicht, dass kompromittierte Systeme eine weit größere existenzielle Bedrohung werden können. Nehmen wir an, das Amt für Wasserversorgung stünde vor einer plötzlichen Krise, die den Aufbau einer neuen Infrastruktur erfordert. Wenn man nun…

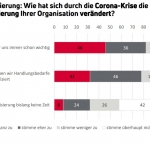

NEWS | TRENDS 2020 | BUSINESS | TRENDS SECURITY | DIGITALISIERUNG | IT-SECURITY | STRATEGIEN

Digitalisierung und Cybersicherheit trotz Corona und Rezession weiter vorantreiben

Nur die Hälfe steuert Informationssicherheit professionell über ein ISMS. Nur jede 3. Organisation verfügt über Notfallpläne (BCM). Mehrheit will Service-Level-Vereinbarungen mit den externen Partnern für IT oder Informationssicherheit überarbeiten. Den weitreichenden Auswirkungen der Corona-Krise zum Trotz wollen Wirtschaft und Öffentliche Hand in Deutschland Digitalisierung und Cybersecurity weiter ausbauen. Dies ist eine der zentralen Erkenntnisse,…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Führungskräfte der Chefetage sind eine Schwachstelle in der mobilen Sicherheit von Unternehmen

74 % der IT-Entscheidungsträger geben an, dass C-Level-Entscheider am ehesten lockere mobile Sicherheitsrichtlinien fordern, obwohl sie stark von Cyberangriffen betroffen sind. MobileIron veröffentlichte die Ergebnisse seiner »Trouble at the Top«-Studie. Aus der Umfrage geht hervor, dass die C-Suite die Gruppe innerhalb einer Organisation ist, die am ehesten lockere mobile Sicherheitsrichtlinien fordert (74 %) –…

NEWS | BLOCKCHAIN | DIGITALISIERUNG

Die verschiedenen Ebenen der Blockchain

Eines der größten Merkmale der Blockchain ist die Transparenz unter den teilnehmenden Mitgliedern, es handelt sich hier um ein genehmigungsfreies Modell. Bei der Idee der Blockchain geht es um das vertrauensvolle Teilen, das über die Wahl des Konsensverfahrens hinausgeht. Bei Blockchain muss es nicht nur um den Austausch von Kryptowährung gehen, sondern auch um…

NEWS | CLOUD COMPUTING | IT-SECURITY | OUTSOURCING | ONLINE-ARTIKEL

Public Cloud ohne Risiken: Vier Tipps für Datensicherheit

Mit der fortschreitenden Digitalisierung entwickeln sich auch die Geschäftsanforderungen rasant weiter. Dabei ist die schnelle Bereitstellung von Unternehmensanwendungen für die Einführung neuer, verbesserter Geschäftsabläufe zentral. Für viele Unternehmen ist die Auslagerung von Workloads in die Public Cloud dafür das Mittel der Wahl. Hochverfügbarkeit, Skalierbarkeit sowie Kosteneffizienz eröffnen die Möglichkeit, innovative betriebliche Entwicklungen mit geringem Aufwand…

NEWS | IT-SECURITY | SICHERHEIT MADE IN GERMANY | TIPPS

»Tatort« aus Potsdam: Onlinekurs zur Internetsicherheit wirkt wie ein Krimi

Wie ein Krimi klingt der Titel des neuen Onlinekurses zur Internetsicherheit, den das Hasso-Plattner-Institut (HPI) ab 13. Mai gratis auf seiner Lernplattform openHPI anbietet: »Tatort Internet – Angriffsvektoren und Schutzmaßnahmen«. Eine Anmeldung für den sechswöchigen Kurs, den HPI-Direktor Prof. Christoph Meinel leitet, ist online unter https://open.hpi.de/courses/intsec2020 möglich. »Viele Menschen sind sich der großen Risiken,…

NEWS | BUSINESS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | STRATEGIEN

Generation »YouTube« wünscht sich Strukturen und Sicherheit: Wertewandel auf dem Arbeitsmarkt der Generation Z

Für die Generation Z, auch als Generation YouTube bezeichnet, ist die Digitalisierung im Alltag ganz normal und Smartphones und Co. aus allen Lebensbereichen nicht mehr wegzudenken. Die jungen Erwachsenen erobern seit einigen Jahren langsam die Arbeitswelt und bringen ihre ganz eigenen Prinzipien, Vorstellungen und Lebensweisen mit. Um weiterhin dem Fachkräftemangel entgegenzuwirken, sollten Unternehmen darauf bedacht…

NEWS | IT-SECURITY | TIPPS

Industrielle IT-Sicherheit durch Home Office besonders gefährdet

Durch den vermehrten Einsatz von Home Office erhalten Cyberkriminelle erleichterten Zugang zum Unternehmensnetz. Störungen in Produktionen werden während und nach Corona-Krise zunehmen. Verantwortliche der IT/OT-Sicherheit müssen Strategie zur lückenlosen Gefahrenerkennung umsetzen. Der deutsche Cyber-Sicherheitsdienstleister Rhebo warnt vor den ansteigenden Gefahren des Home Office während der Corona-Krise mit negativen Folgen für die Cybersicherheit von Industrieunternehmen. Durch…

NEWS | BLOCKCHAIN | INTERNET DER DINGE | IT-SECURITY

Must Have: IoT-Sicherheit auf Chipebene

Ein entscheidendes Element für IoT-Sicherheits-Chips ist eine Public Key Infrastructure (PKI). Alle IoT-Geräte mit diesen Chips brauchen eine starke Identität, die dann für die sichere Authentifizierung verwendet wird. Das IoT hat sich zweifelsohne zu einer unglaublich erfolgreichen Industrie entwickelt. Umfrageergebnisse von Vanson Bourne und der Software AG aus dem Jahr 2018 unter 800 leitenden…

NEWS | BUSINESS | IT-SECURITY | STRATEGIEN | TIPPS

Fünf Regeln zur Bewältigung einer Cybersicherheitskrise: Vorstände und Verantwortliche unter Druck

Das aktuelle Allianz Risk Barometer 2020 – als weltweit größte Risikostudie – hat kritische Geschäftsunterbrechungen, die durch Cybersicherheitsverletzungen verursacht werden, als das größte Risiko für Unternehmen erkannt [1]. »Wann man von einer Cybersicherheitskrise betroffen sein wird, lässt sich nie vorhersagen. Unternehmen können aber Zeit gewinnen, indem sie einen gut einstudierten und effektiven Cyber-Resiliency-Plan aufstellen, der…

NEWS | EFFIZIENZ | IT-SECURITY | TIPPS

Cyberresilienz: Ein Synonym für Cybersicherheit?

Angesichts der wachsenden Zahl an Schwachstellen und der zunehmenden Komplexität von Cyberattacken lautet die Frage nicht mehr, ob ein Unternehmen attackiert wird, sondern wann – und ob die angegriffene Organisation in der Lage sein wird, ihre Aktivitäten unbeschadet fortzusetzen. Genau das bezeichnet die Cyberresilienz. Von Stormshield gibt es vier gute Vorsätze zu deren Gewährleistung. …

NEWS | IT-SECURITY | ONLINE-ARTIKEL

Der Quantencomputer gefährdet schon heute die Sicherheit von Daten

Die nächste IT-Ära lässt noch lange auf sich warten. Dennoch müssen Unternehmen handeln. Wann der Quantencomputer kommerziell zur Verfügung stehen wird, weiß niemand. Unternehmen müssen aber schon heute Vorkehrungen treffen, sonst gefährden sie den Schutz ihrer Daten, warnt die Security Division von NTT. Es erscheint widersprüchlich: Der Quantencomputer ist unermesslich schnell, steckt aber noch…

NEWS | VERANSTALTUNGEN | AUSGABE 11-12-2019 | SECURITY SPEZIAL 11-12-2019

it-sa 2019 – Sicherheit bis in die Wolken

Am 10. Oktober war der letzte Tag der mit Abstand wichtigsten IT-Security-Messe Europas, der it-sa. Zum elften Mal trafen sich Aussteller aus aller Welt in Nürnberg, um interessierten Fachbesuchern neueste Produkte und Trends aus der IT-Sicherheit vorzustellen. In erstmals vier Hallen fanden sich insgesamt 753 Aussteller zusammen, um 15 632 Fachbesucher an ihren Ständen zu begrüßen. Wie auch in den letzten Jahren stammte das Publikum aus aller Welt. Besonders bei internationalen Besuchern ist die Messe beliebter geworden. Gut besuchte Hallen, interessierte Besucher und nicht zuletzt engagierte Aussteller hinterließen einen insgesamt äußerst positiven Gesamteindruck bei allen Beteiligten.

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | TRENDS SECURITY

Sicherheit und Datenschutz: IT-Prognosen für das Jahr 2020

Der Aufstieg der verwundbaren Maschinen Im Jahr 2020 wird die Robotik-Prozessautomatisierung (RPA) ihren umwälzenden Aufstieg weiter fortsetzen und sich noch stärker in unserem Alltag verankern. Bis Ende 2019 prognostiziert Gartner, dass der Umsatz mit der Robotik-Prozessautomatisierung die 1,3 Milliarden US-Dollar-Marke knacken wird. Für das neue Jahr wird sogar ein noch stärkeres Wachstum erwartet. Allerdings gibt…