Die Entwicklung der Digitalisierung durch die Corona-Pandemie sowie die Entwicklung von Industrie 4.0 und Industrial IoT (IIoT) im Allgemeinen zeigen, dass Maschinenidentitäten an Relevanz gewinnen. Schon heute kommunizieren Maschinen, Anlagen, Produkte oder Transportsysteme sowohl miteinander als auch mit Back-Office-Systemen wie MES, PLM- und ERP-Systemen oder Warehousing-Lösungen. Sie verteilen eigenständig anfallende Aufgaben und besitzen die dafür erforderlichen Rechte.

»Wir alle gehen mit digitalen Identitäten ganz selbstverständlich um, sowohl im privaten als auch im geschäftlichen Umfeld. Doch ihr Schutz ist noch sehr ausbaufähig. Gehen die Entwicklungen in den Bereichen Industrial IoT und Industrie 4.0 ähnlich rasant weiter wie bisher, wovon auszugehen ist, können und müssen Authentifikation und Identifikation von Maschinen bald wichtiger sein als die des Anwenders. Allein mit der Entwicklung von 5G, das im Mobilfunk mehr Zuverlässigkeit und Geschwindigkeit verspricht und damit auch Maschinen und Anlagen künftig noch mehr Möglichkeiten, gleichzeitig aber auch mehr Angriffsflächen erhalten, muss der Schutz digitaler Identitäten massiv an Bedeutung gewinnen«, mahnt Patrycja Tulinska, Geschäftsführerin der PSW GROUP (www.psw-group.de).

Nicht grundlos macht die IT-Sicherheitsexpertin auf die Thematik aufmerksam, denn etliche Cyberattacken aus dem letzten Jahr zeigen, dass von Identitätsdiebstahl nicht mehr länger nur Nutzer oder Administratoren betroffen sind, sondern zunehmend auch Maschinen: Im vergangenen Jahr kam es zu einem massiven Diebstahl zahlreicher Zertifikate, mit denen unter anderem Fake-Shops erstellt wurden. Update-Services wurden für die Verteilung von Malware missbraucht oder dazu, Ransomware zu verteilen oder sich einen SSH-Zugang zu verschaffen.

»Im Hinblick auf Netzwerksicherheit, Datenschutz und die generelle IT-Sicherheit ist effiziente Sicherung digitaler Identitäten also bereits heute unumgänglich«, betont Tulinska. Um digitale Identitäten schützen zu können, ist es lohnenswert, sich zunächst einen Überblick über die Maschinenidentitäten zu verschaffen, die genutzt werden. »Um Identitäten zu schützen, ist Verschlüsselung ein probates Mittel. SSL-Zertifikate für die Web- und S/MIME-Zertifikate für die E-Mail-Sicherheit sind unverzichtbare Bestandteile des Schutzkonzepts digitaler Identitäten«, so Patrycja Tulinska. Denn gelangt ein unbefugter Dritter in den Besitz von E-Mail-Zugangsdaten, kann er die gestohlene Identität dazu nutzen, unter falschem Namen E-Mails zu versenden. »Wer seine E-Mails digital mit seiner Identität signiert, stellt zweifelsfrei sicher, dass nur sie oder er diese E-Mail versandt haben kann«, verdeutlicht die Expertin. Gerade für Mitarbeiter, die aufgrund der Corona-Pandemie im Home-Office arbeiten, lohnt sich eine Bestandsaufnahme all jener Geräte, die mit dem Firmennetzwerk verbunden sind. Doch auch direkt im Unternehmen lohnt dieser kritische Blick ins Netzwerk, denn: Es lässt sich nur absichern, was bekannt ist.

»Mein Tipp ist, jene Geräte, die identifiziert werden konnten, als persönliche oder unternehmenseigene zu kategorisieren. So besteht die Möglichkeit, Sicherheitsrichtlinien für BYOD-Geräte anzuwenden und später auch deren Verhalten sowie den Netzwerkverkehr zu monitoren«, rät Tulinska. Bevor Geräte überhaupt im Netzwerk zugelassen werden, sollten diese grundsätzlich überprüft werden. Gerade die Frage, ob sie mit aktuellen Sicherheitsupdates gepatcht sind, ist interessant: Existiert auch nur ein einziges nicht-konformes oder gar kompromittiertes Gerät im Unternehmensnetzwerk, kann exakt dies den Einstiegspunkt für Cyberkriminelle darstellen! Zugriffskontrollen sowie Segmentierungsrichtlinien schaffen weitere Sicherheit. »In der Praxis bewährt haben sich Zugänge mit den geringstmöglichen Privilegien, automatische Benachrichtigungen über Probleme beim Einhalten von Richtlinien sowie die Kontrolle von Netzwerkaktivitäten von Home-Office-Geräten zum Erkennen von Normabweichungen«, gibt Patrycja Tulinska weitere Tipps.

Die Feststellung digitaler Identitäten direkt an der Produktionslinie ist eine weitere Maßnahme zum Schutz von Maschinenidentitäten. Und damit nicht genug: Um fortwährende Transparenz zu gewährleisten empfiehlt sich eine kontinuierliche, aktive Überwachung der Maschinenidentitäten. »Der Schutz digitaler Identitäten ist ein fortlaufender und skalierbaren Prozess, der auf zügige Änderungen der Maschinenidentität eingehen kann. Mit Automatisierung lässt sich deshalb auch am besten auf Geschwindigkeit und Umfang möglicher Änderungen der digitalen Identitäten reagieren«, so Tulinska. Weitere Informationen unter: https://www.psw-group.de/blog/digitale-identitaeten-schutz-von-maschinenidentitaeten/7629

185 Artikel zu „Identität Maschine Sicherheit“

NEWS | FAVORITEN DER REDAKTION | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

IoT-Sicherheit: Von Türklingeln und Kühlschränken bis zu Atomreaktoren

Die aktuelle und künftige Relevanz von Cybersicherheit im IoT-Kontext. Da die Welt immer vernetzter wird, werden immer mehr Geräte miteinander verbunden. Der Fitness-Tracker am Handgelenk überträgt drahtlos Daten auf das Smartphone, das wiederum die Entertainment-Hubs in den vernetzten Autos auf der Fahrt steuert. Das Smartphone ist auch der Dreh- und Angelpunkt der meisten Geschäftsverbindungen –…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

93 % der Sicherheitsexperten verfügen nicht über die notwendigen Mittel, um Sicherheitsbedrohungen zu identifizieren

Globale Studie zum steigenden Stresspegel von Sicherheitsteams aufgrund des Mangels an geeigneten Tools und Mitarbeitern sowie fehlender Unterstützung durch die Geschäftsleitung. Das auf Lösungen für Security Operations Center (SOC) spezialisierte Unternehmen LogRhythm, hat seinen Report »The State of the Security Team: Are Executives the Problem?« veröffentlicht. Als ein zentrales Ergebnis stellt dieser auf eine Umfrage…

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Künstliche Intelligenz für die Zukunft der Cybersicherheit

320.000 neue Schadprogramme täglich: Diese Zahl hat das Bundesamt für Sicherheit in der Informationstechnik (BSI) in seinem Lagebericht 2019 veröffentlicht. Neben der zunehmenden Zahl der Angriffe werden diese immer professioneller. Cyber-Defense-Lösungen, die zur Entdeckung und Bewertung von Cyberangriffen künstliche Intelligenz (KI) nutzen, liefern dabei wertvolle Informationen für Cyber-Defense-Teams und sind von grundlegender Bedeutung für die…

NEWS | TRENDS 2020 | TRENDS SECURITY | INTERNET DER DINGE | IT-SECURITY

Kein Unternehmen kommt ohne IoT-Sicherheit aus – Hohes Potenzial in lernenden Systemen

Das Internet der Dinge setzt sich in großem Stil durch, weil die potenziellen Vorteile immens sind. Ob es sich um Gebäude- und Straßenlichtsensoren, Überwachungskameras, IP-Telefone, Point-of-Sale-Systeme, Konferenzraumtechnik und vieles mehr handelt, das IoT ist im Netzwerk und im Unternehmen längst Realität. Es ist zu einem wesentlichen Teil der Infrastruktur für jedes Unternehmen und jede Branche…

NEWS | DIGITALISIERUNG | IT-SECURITY

Covid-19, digitale Identitäten und der Datenschutz

Digitale Identitäten werden uns dauerhaft begleiten. Der Durchschnittsbürger hätte vermutlich schon jetzt Mühe, sich alle zu merken: Egal, ob Kreditkarten, Mobiltelefone, Online-Konten, soziale Medien oder Unternehmenskonten – unsere personenbezogenen Daten sind praktisch überall gespeichert. In gewisser Weise sind digitale Identitäten zu einem Teil des gesellschaftlichen Gefüges geworden, und es ist schwer vorstellbar, dass sie das…

NEWS | BLOCKCHAIN | WHITEPAPER

Datensouveränität und Datensparsamkeit: Mit der Blockchain zur sicheren digitalen Identität

Bitkom veröffentlicht Infopapier »Self Sovereign Identity Use Cases – von der Vision in die Praxis«. Ob Shopping, Beratungsgespräch mit der Bank oder Kontakt mit der Verwaltung: auch durch die Corona-Krise haben sich immer mehr Alltagstätigkeiten in die digitale Welt verlagert. Dabei rückt eine Frage immer stärker in den Mittelpunkt: Wie kann man digital die…

NEWS | IT-SECURITY | TIPPS

Cybersicherheit: Insider-Bedrohungen in Zeiten der Pandemie

Schlechte Zeiten und Krisen sind gute Zeiten für Cyberkriminelle, denn ihnen gelingt es in der Regel aus der Situation Kapital zu schlagen. Die Covid-19-Pandemie bildet da keine Ausnahme. Unternehmen sind umso mehr gefährdet, als dass die meisten von ihnen ausreichend damit zu tun haben, die Firma durch die Krise zu navigieren, parallel dazu agieren Cybersicherheits-Teams…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Strategien für Identitäts- und Zugriffsmanagement

Studie zeigt, IAM-Strategien variieren je nach Branche – Finanzsektor setzt auf integrierte Lösung, Techbranche räumt Multifaktor-Authentifizierung Vorrang ein. Identitätsmanagement war noch nie so wichtig wie in Zeiten von Home Office und mobilen Arbeitsumgebungen. Eine sichere Identität optimiert das Risikomanagements. Doch jede Branche legt bei ihrer IAM-Stragie andere Schwerpunkte. Welche Strategien Finanz-, Tech- und Medienbranchen im…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Privilegierte Konten im Visier: Fünf Best Practices gegen Identitätsdiebstahl durch Phishing

Für Cyberkriminelle bleibt Phishing eine der effizientesten Angriffsarten, um Log-in-Informationen abzugreifen. Besonders verheerend für Unternehmen ist die Kompromittierung privilegierter Benutzerkonten, die über hohe Berechtigungen verfügen. Hierdurch erhalten Hacker weitreichenden Zugriff auf Unternehmensressourcen und können unter dem Deckmantel der gestohlenen Identität lange unentdeckt agieren, um etwa Informationen wie Finanzdaten, Geschäftsgeheimnisse oder geistiges Eigentum zu exfiltrieren. Darüber…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Führungskräfte der Chefetage sind eine Schwachstelle in der mobilen Sicherheit von Unternehmen

74 % der IT-Entscheidungsträger geben an, dass C-Level-Entscheider am ehesten lockere mobile Sicherheitsrichtlinien fordern, obwohl sie stark von Cyberangriffen betroffen sind. MobileIron veröffentlichte die Ergebnisse seiner »Trouble at the Top«-Studie. Aus der Umfrage geht hervor, dass die C-Suite die Gruppe innerhalb einer Organisation ist, die am ehesten lockere mobile Sicherheitsrichtlinien fordert (74 %) –…

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

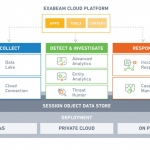

Durch Machine Learning und Analytik mehr Sicherheit in der hybriden Cloud

Heutzutage nutzen die meisten Betriebe bereits in der ein oder anderen Form Cloud-Lösungen. Neben den vielen Vorteilen, die die Cloud bieten kann, vergrößert sie jedoch auch die Angriffsfläche. Um ein hohes Maß an Sicherheit auch in der Cloud zu garantieren, können moderne Sicherheitslösungen mit maschinellem Lernen, Analytik und Automatisierung helfen. Die meisten IT-Abteilungen sind…

NEWS | IT-SECURITY | TIPPS

Industrielle IT-Sicherheit durch Home Office besonders gefährdet

Durch den vermehrten Einsatz von Home Office erhalten Cyberkriminelle erleichterten Zugang zum Unternehmensnetz. Störungen in Produktionen werden während und nach Corona-Krise zunehmen. Verantwortliche der IT/OT-Sicherheit müssen Strategie zur lückenlosen Gefahrenerkennung umsetzen. Der deutsche Cyber-Sicherheitsdienstleister Rhebo warnt vor den ansteigenden Gefahren des Home Office während der Corona-Krise mit negativen Folgen für die Cybersicherheit von Industrieunternehmen. Durch…

NEWS | BLOCKCHAIN | INTERNET DER DINGE | IT-SECURITY

Must Have: IoT-Sicherheit auf Chipebene

Ein entscheidendes Element für IoT-Sicherheits-Chips ist eine Public Key Infrastructure (PKI). Alle IoT-Geräte mit diesen Chips brauchen eine starke Identität, die dann für die sichere Authentifizierung verwendet wird. Das IoT hat sich zweifelsohne zu einer unglaublich erfolgreichen Industrie entwickelt. Umfrageergebnisse von Vanson Bourne und der Software AG aus dem Jahr 2018 unter 800 leitenden…

NEWS | IT-SECURITY | ONLINE-ARTIKEL

Wachablösung in der Cybersicherheit: Diese neuen Firmen gilt es zu beachten

Die Rahmenbedingungen in der IT-Industrie ändern sich bekanntlich schnell. Unternehmen, Anbieter und Partner müssen sich ständig an neue Trends, Technologien oder gesetzliche Bestimmungen anpassen. Oft sind es auf den ersten Blick kleine Änderungen, die dann großen Einfluss auf die IT haben können. Im Zuge dieser kontinuierlichen Veränderung tauchen ständig neue Anbieter auf dem Markt auf,…

NEWS | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Systemsicherheit: 3 Phasen der Malware-Abwehr

Die Welt der Malware ist ein weites Feld und es erweitert sich stetig. Ransomware ist in der Regel eine der am häufigsten diskutierten Formen von Malware. Nicht zuletzt, weil es sich um eine Art von Malware handelt, die sich selbst bemerkbar macht. Die meisten anderen Schadprogramme setzen sehr viel Aufwand dahinter, ihre Erkennung aktiv zu…

NEWS | IT-SECURITY | KOMMENTAR

Unsicher sicher: Ein falsches Gefühl von Sicherheit und was es bewirkt

Von Tyler Reguly, Tripwire. Heute findet der mittlerweile 14. Europäische Datenschutztag statt. Wie immer seit seiner Einführung im Jahr 2007 am 28. Januar. Man kommt also nicht umhin, einmal mehr über Sicherheit, oder genauer gesagt, über den Mangel daran, nachzudenken. Sicherheit ist ein interessantes Thema, das uns von unserer Geburt bis zu unserem…

NEWS | EFFIZIENZ | IT-SECURITY | TIPPS

Cyberresilienz: Ein Synonym für Cybersicherheit?

Angesichts der wachsenden Zahl an Schwachstellen und der zunehmenden Komplexität von Cyberattacken lautet die Frage nicht mehr, ob ein Unternehmen attackiert wird, sondern wann – und ob die angegriffene Organisation in der Lage sein wird, ihre Aktivitäten unbeschadet fortzusetzen. Genau das bezeichnet die Cyberresilienz. Von Stormshield gibt es vier gute Vorsätze zu deren Gewährleistung. …

NEWS | IT-SECURITY | LÖSUNGEN | SERVICES | STRATEGIEN

IT-Sicherheit im ewigen Wettlauf mit der dunklen Seite der Macht

Mit Abwehrmaßnahmen auf Netzwerkebene neue Formen von Cyberattacken abwehren. IT-Sicherheitsexperten in Unternehmen befinden sich im ewigen Wettlauf mit der dunklen Seite der Macht, wenn es um die Sicherheit ihrer Daten und Assets geht. Die Diversifizierung und Komplexität von Cyberbedrohungen haben ihr Aufgabenfeld unabhängig von Größe und Branche dramatisch erweitert. Aufgeben gilt nicht. Was hilft, ist…

NEWS | IT-SECURITY | TIPPS

Sicherheitsprobleme in Smart-Home-Geräten

Design-Konzept eines NFC-Rings zur Türöffnung lückenhaft. Sicherheitsrisiko in Automatisierungsplattform für Garagen. Auf der CES werden dieser Tage wie jedes Jahr viele neue Verbrauchertechnologien vorgestellt. Daher ist es wichtig, die Sicherheitsrisiken zu berücksichtigen, die diese neuen Geräte und Programme für den Einzelnen darstellen: Im Rahmen der CES stellt McAfee seine Erkenntnisse zu zwei Smart-Home-Geräten vor: dem…

NEWS | TRENDS 2020 | TRENDS SECURITY | DIGITALE TRANSFORMATION | IT-SECURITY

Cybersicherheit und Risikomanagement – Prognosen für 2020

Der ständige, voranschreitende technische Wandel, der vor allem von der digitalen Transformation vorangetrieben wird, bringt zwar viele Vorteile und Innovationen für den Menschen mit sich, jedoch entstehen digitale Risiken, die vor ein paar Jahren noch in weiter Ferne, wenn nicht sogar unbekannt waren. Gerade in Zeiten des Wandels lohnt es sich, den Blick nach vorne…