320.000 neue Schadprogramme täglich: Diese Zahl hat das Bundesamt für Sicherheit in der Informationstechnik (BSI) in seinem Lagebericht 2019 veröffentlicht. Neben der zunehmenden Zahl der Angriffe werden diese immer professioneller. Cyber-Defense-Lösungen, die zur Entdeckung und Bewertung von Cyberangriffen künstliche Intelligenz (KI) nutzen, liefern dabei wertvolle Informationen für Cyber-Defense-Teams und sind von grundlegender Bedeutung für die Zukunft der Cybersicherheit. Die Einsatzgebiete reichen von Malware-Erkennung über Spamfilter-Anwendungen und Intrusion Prevention bis hin zu User Account Monitoring und Endpoint Protection.

Immer mehr Unternehmen digitalisieren ihre Prozesse, um die Betriebseffizienz zu steigern, Kosten zu senken und den Austausch mit Kunden und Geschäftspartnern zu beschleunigen. Eine Automatisierung der Unternehmensabläufe ohne durchdachtes Sicherheitskonzept kann allerdings ungewollte Folgen haben. Denn jede neue Schnittstelle im digitalen Netzwerk kann für Unternehmen ein zusätzliches Einfallstor für Schadcodes und Malware sein. Moderne Systemintegratoren und Managed Service Provider mit spezifischem Know-how rund um KI-Lösungen und ihre Anwendungen sollten Unternehmen bei der Erkennung und Bewältigung von Sicherheitsrisiken unterstützen.

Deep Learning als Schlüssel für die Überlegenheit KI-basierter Cyber Defense

Mit Deep Learning (DL) erkennen intelligente Systeme selbst komplexe Muster und häufige Veränderungen in einer Modellstruktur. Im Gegensatz zum grundlegenden Machine Learning (ML), das die Basis für KI-Anwendungen bildet, hinterfragt das System dabei die eigenen Entscheidungen: Waren sie richtig, verstärkt dies die zu Grunde liegenden Muster, werden sie revidiert, verringert sich die Gewichtung. Dieser Lernprozess ist vergleichbar mit der Bildung neuronaler Netzwerke im menschlichen Gehirn. Durch die Fähigkeit eigene Entscheidungen zu reflektieren und entsprechende Verhaltensänderungen für die zukünftige Musteranalyse abzuleiten, erhöhen sich die Zuverlässigkeit und Präzision der KI. Zusätzlich ist KI in der Lage, Änderungen in Modellen automatisch nachzuvollziehen. Dies ist eine wichtige Funktion für zuverlässige Cyber Defense, da Viren und Schadprogramme häufig Mutationen unterworfen sind. Wichtigste Voraussetzung für ein erfolgreiches Deep Learning ist ein großer Datenbestand, aus dem sich Muster und Modelle ableiten lassen.

KI liefert wichtigen Mehrwert in vielen Bereichen

Schon heute hilft die KI dabei, Malware von harmloser Software zu unterscheiden. Wichtige Parameter bei der Software-Analyse sind unter anderem Zugriffe auf die Festplatte und externe Elemente, wie Kamera oder Tatstatur, die verbrauchte Prozessorleistung und Bandbreite sowie die Datenmenge, die die Anwendung über das Internet überträgt. Die Bedeutung der Malware-Überwachung ist parallel mit der Zunahme an Endgeräten wie Laptops, PCs, Tablets und Smartphones gestiegen. Sind diese Geräte Bestandteil eines Firmennetzwerkes, geht von jedem mit Malware befallenen Gerät ein potenzielles Risiko für die gesamte digitale Infrastruktur des Unternehmens aus.

Ähnlich verhält es sich bei Spamfilter-Anwendungen. Da Spam-Mails immer wiederkehrende Grundaufbauten aufweisen, lassen sie sich sowohl durch ML als auch DL gut identifizieren. DL-Systeme kennen mit der Zeit aber auch die Kommunikationsbeziehungen einzelner Nutzer und können Nachrichten damit kritischer bewerten und sie entsprechend sortieren und markieren.

Ein weiteres Anwendungsfeld von KI ist die Erkennung und Verhinderung von nicht autorisierten Zugriffen auf Netzwerkinfrastrukturen (Intrusion Prevention), seien sie extern oder intern. DL-Systeme unterstützen außerdem beim User Account Monitoring. Die KI-Algorithmen untersuchen das User-Verhalten und können so Anomalien erkennen – beispielsweise durch unterschiedliche Geo-Lokationen binnen kürzester Zeit, ungewöhnliche Arbeits- und Zugriffszeiten oder die Nutzung von Datenbeständen, die bisher nicht oder nur selten genutzt wurden.

Heute macht KI einen Unterschied, morgen ist sie unverzichtbar

KI-Lösungen liefern mittlerweile wertvolle Informationen für Cyber-Defense-Teams und können sich an neue Herausforderungen anpassen. Bei der Integration von KI in ein bestehendes Cyber-Defense-System sollte das Unternehmen wissen, was es genau wovor schützen will, um auf das »wie« eine Antwort finden zu können. Hier hilft es, sich zunächst auf einzelne Unternehmensbereiche oder Kommunikationskanäle zu fokussieren, da ein überdimensionierter Sicherheitsapparat interne Prozesse verlangsamen und die Wettbewerbsfähigkeit schwächen kann.

Als erfahrener IT-Partner unterstützt Controlware Unternehmen dabei, ein effektives Sicherheitsmodell zu planen, zu entwickeln, zu implementieren und auf Wunsch zu betreiben – abgestimmt auf die individuellen Anforderungen.

2304 Artikel zu „KI Cyber“

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Data Science für die IT-Sicherheit: KI-Human-Teams können Cyberangreifer stoppen

Trotz der erstaunlichen Fortschritte bei der Leistung der künstlichen Intelligenz in den letzten Jahren ist keine KI perfekt. Tatsächlich wird die Unvollkommenheit einer KI in der Regel durch die Messung der Genauigkeit des Modells an einem Testdatensatz deutlich gemacht. Perfekte Ergebnisse werden weder erwartet noch sind sie üblich. Christopher Thissen, Data Scientist bei Vectra…

NEWS | IT-SECURITY | TIPPS

Teleworking und Cybersecurity – FAQ

Die derzeit ergriffenen Präventionsmaßnahmen der sozialen Distanzierung, um den Corona-Virus (COVID-19) einzudämmen, veranlassen viele Unternehmen dazu, den Einsatz von Telearbeitstechnologie, einschließlich VPN und Telekonferenzen, massiv zu verstärken. Ulrich Fleck, Geschäftsführer von SEC Consult, einem Beratungsunternehmen für Cyber- und Applikationssicherheit, beantwortet im Folgenden die wichtigsten Fragen zum Thema Teleworking und Cybersecurity. Was können Unternehmen…

NEWS | IT-SECURITY | TIPPS

Smart Working und Cybersicherheit: Eine schwierige Kombination

Fernarbeit, Home Office, Smart Working: Aufgrund der jüngsten Ereignisse greifen immer mehr Unternehmen darauf zu. Doch schon davor hat sich diese Praxis auch bei Arbeitskräften immer größerer Beliebtheit erfreut, und je nach Branche befindet sich das Arbeiten von zu Hause aus in einer Phase großen Aufschwungs. Ein Trend, der allerdings Vorsichtsmaßnahmen seitens der Unternehmen erfordert,…

NEWS | E-COMMERCE | IT-SECURITY | TIPPS

Online-Shopping: Formjacking – Die neue unsichtbare Bedrohung im Cyberspace

Wenn Millionen Menschen online auf Schnäppchenjagd gehen, schnappt die Falle zu. Die Rede ist von der neuen unsichtbaren Bedrohung im Internet: Formjacking, auch als E-Skimming bekannt. Dabei erbeuten Hacker auf Onlineshops mit gekaperten Bezahlformularen Kreditkarten- und Bankdaten. Der ahnungslose Kunde und das betroffene Unternehmen bekommen davon erstmal gar nichts mit – alles verläuft wie gewohnt.…

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Phänomen KI – Hype oder reale Chance für Herausforderungen in der Cybersicherheit?

Die aktuelle Flut an KI-fähigen Geschäftsmodellen und KI-Angeboten sorgt vielerorts für Irritationen, das sich nicht wenige KI-Initiativen – zumindest bis dato – primär als Marketing-Stunts erweisen. Nachdem bei 40 Prozent der selbsternannten »KI-Unternehmen« in Europa entlarvt wurde, dass in ihren Lösungen KI gar nicht zum Einsatz kommt*, ist es verständlich, dass die Versprechen vieler Unternehmen…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Cyberbedrohungen 2020: Fortgeschrittene KI und intelligente Bedrohungs-Desinformation

Unternehmen die sich proaktiv vor Angriffen schützen wollen, sollten bei ihrer Security-Strategie auf Integration, fortgeschrittene KI und anwendbare Threat Intelligence setzen. Fortinet hat die Prognosen von FortiGuard Labs zur Bedrohungslandschaft für 2020 veröffentlicht. Die Analysten von Fortinet zeigen darin Methoden, die Cyberkriminelle in der nahen Zukunft voraussichtlich einsetzen werden. Zudem verraten sie wichtige Strategien,…

NEWS | BUSINESS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | STRATEGIEN

Kampf gegen Cyberbedrohungen: Darum sind KI, Robotik und menschliches Vorstellungsvermögen unsere Rettung

Cyberangriffe werden immer raffinierter, doch auch der Kampf gegen derartige Bedrohungen aus dem Cyber Space nimmt neue Formen an. Warum Künstliche Intelligenz, Robotik und menschliches Vorstellungsvermögen unsere Rettung sind, dazu hat sich Euan Davis, Leiter des Cognizant Center for the Future of Work in Europa, anlässlich des European Cyber Security Month Gedanken gemacht: Oktober…

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Von KI profitiert die Cybersicherheit – aber auch die Cyberkriminalität

Gerade in jüngster Zeit haben automatisierte Phishing-Angriffe relativ plötzlich stark zugenommen. Dank künstlicher Intelligenz (KI), maschinellem Lernen und Big Data sind die Inhalte deutlich überzeugender und die Angriffsmethodik überaus präzise. Mit traditionellen Phishing-Angriffen haben die Attacken nicht mehr viel gemein. Während IT-Verantwortliche KI einsetzen, um Sicherheit auf die nächste Stufe zu bringen, darf man sich…

NEWS | DIGITALISIERUNG | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

5 Bereiche in denen Cybersicherheit von KI profitiert

Illustration: Geralt Absmeier Eine Untersuchung von Markets and Markets prognostiziert, dass die Industrie für künstliche Intelligenz bis zum Jahr 2025 auf ein Volumen von 190 Milliarden Dollar wächst. Bis zum Jahr 2021 werden dreiviertel aller kommerziellen Unternehmensanwendungen KI nutzen. Ein Bereich, in dem künstliche Intelligenz weiterhin auf dem Vormarsch ist, ist die Cybersicherheit. Wie in…

NEWS | INFRASTRUKTUR | INFOGRAFIKEN | IT-SECURITY | LÖSUNGEN | ONLINE-ARTIKEL | SERVICES

Sichere APIs für Open-Banking-Partnerschaften: Referenzarchitektur für Cybersicherheit

Wie können Finanzinstitute und FinTechs neue Technologien am besten einführen und gleichzeitig den Vorgaben und Gesetzen der Europäischen Union (EU) entsprechen? In seinem ersten Beitrag beschreibt der Autor, Open Banking-Berater und Trainer, Jon Scheele welche Ansätze man braucht um Cybersicherheit in Partnerschaften zwischen Finanzinstituten und FinTechs zu integrieren. Sein zweiter Artikel beleuchtet die Auswirkungen der…

NEWS | CLOUD COMPUTING | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY | RECHENZENTRUM | STRATEGIEN | TIPPS

Kryptojacking: Wie Cyberkriminelle sich die Cloud zu Nutze machen

Mit prominenten Opfern wie Tesla, Avira und Gemalto tauchte Kryptojacking in der ersten Jahreshälfte 2018 mehrmals in den Schlagzeilen auf. Bei dieser Angriffstechnik kapern Hacker fremde Geräte um Kryptowährungen zu schürfen. Kryptowährungen werden durch das Lösen komplexer mathematischer Probleme generiert. An sich ein legitimer Vorgang, allerdings erfordert dieser eine hohe Rechenleistung und ist damit überaus…

NEWS | TRENDS SECURITY | TRENDS 2016 | IT-SECURITY | SERVICES

Wenn ein Apfel am Tag nicht mehr reicht: Cyberkriminelle attackieren die Gesundheit

Neuer »Health Warning«-Report zeigt: Cyberkriminelle sind nicht mehr nur auf Finanzdaten aus, sondern wollen ganze Gesundheitsidentitäten stehlen. Nachdem Intel Security in dem letzten McAfee Labs Threats Report [1] eine gesteigerte Zahl von Ransomware-Angriffen auf Krankenhäuser untersucht hat, wird nun in dem McAfee Labs Health Warning Report [2] ein ganzer Markt für gestohlene medizinische Daten identifiziert.…

NEWS | KOMMUNIKATION | WHITEPAPER

Whitepaper: Kollaborationsplattformen aus Sicht der Cybersicherheit – Vergleich und Best Practices

Bei der Auswahl von Kollaborationsplattformen prüfen Unternehmen Anforderungen an Datenschutz und Datensicherheit oftmals nur unzureichend. In dem von der Beratungsboutique für Cybersicherheit carmasec veröffentlichten Whitepaper Kollaborationsplattformen aus Sicht der Cybersicherheit – Vergleich und Best Practices werden die gängigsten Softwarelösungen Google G-Suite, Microsoft Office 365 und Atlassian Jira / Confluence hinsichtlich Aspekten der Cybersicherheit und des…

NEWS | KOMMUNIKATION | TIPPS

Sichere Internetnutzung: Surfguide für Kinder und Jugendliche

Im vergangenen Jahr verzeichnete die Beschwerdestelle des Internetverbands eco den höchsten Wert an berechtigten Beschwerden über mutmaßlich illegale Inhalten in ihrer Geschichte. Für mehr Sicherheit im Netz stellt die eco Beschwerdestelle nun einen Surfguide für die Sommerferien vor. Wie können Eltern sichergehen, dass ihr Nachwuchs auch während der Sommerferien digitale Angebote sicher und optimal nutzt?…

NEWS | IT-SECURITY | ONLINE-ARTIKEL

5 Gründe, warum Partner PKI-Lösungen in Betracht ziehen sollten

In einer Zeit wo der Trend zum Remote Working unvermindert anhält, sorgen PKI-Lösungen für mehr Sicherheit in Unternehmen. Wer nicht ohnehin schon erwogen hat PKI-Lösungen (Public Key Infrastructure) in sein Portfolio aufzunehmen, sollte jetzt definitiv darüber nachdenken. Laut einem Bericht von »MarketsandMarkets« von 2019 wird der weltweite Markt für Verschlüsselungssoftware bis 2024 von 7,5 Milliarden…

NEWS | TRENDS 2020 | TRENDS SECURITY

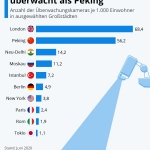

London wird stärker überwacht als Peking

Nur zwei Städte weltweit verfügen laut Comparitech über eine flächendeckendere Videoüberwachung als London, Taiyuan und Wuxi, beide in China gelegen. Und der Vollständigkeit halber muss hier gesagt werden, dass die Volksrepublik 18 Mal in den Top 20 der am stärksten überwachten Großstädte der Welt auftaucht. Indes schafft es die britische Hauptstadt mit 68,4 Kameras je…

NEWS | IT-SECURITY | TIPPS

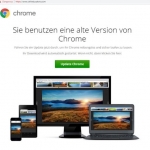

Vorsicht vor Cyberangriffen mit Hilfe falscher Browser-Updates

im Schatten der Berichterstattung über Hacker-Angriffe aus Russland auf Unternehmen aus dem Bereich der Impfstoffforschung gegen das SARS-CoV-2-Virus haben Cyberkriminelle eine Kampagne gestartet, die zu einem vermeintlichen Browser-Update aufruft. Dies haben die Experten des Cybersecurity-Spezialisten Proofpoint herausgefunden. Dabei wird jedoch kein Browser-Update installiert, sondern Schadsoftware. Betroffen sind dabei auch Anwender in Deutschland. Hinter der aktuellen…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

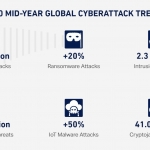

Cyber Threat Report 2020: Microsoft-Office-Dateien häufiger infiziert, Ransomware auf dem Vormarsch

Ransomware-Attacken weltweit steigen um 20 % (Höchststand in USA mit 109 %). Malware-Attacken gehen global um 24 % zurück. Wachstum um 7 % bei Phishing-Versuchen, die sich der Corona-Krise bedienen. Anstieg um 176 % bei Malware-Attacken mit infizierten Microsoft-Office-Dateien. 23 % der Malware-Angriffe über Nicht-Standard-Ports ausgeführt. IoT-Malware-Angriffe nehmen um 50 % zu. Im Bericht analysierte…

NEWS | DIGITALE TRANSFORMATION | FAVORITEN DER REDAKTION | KÜNSTLICHE INTELLIGENZ

KI-Strategie für Unternehmen: In acht Schritten zur digitalen Transformation

Verband der Internetwirtschaft fordert frühzeitige Verteilung geplanter KI-Milliarden. Nur ein Digitalministerium kann einer übergreifenden KI-Strategie gerecht werden. KI-Studie beschreibt acht Dimensionen zum Digital Shift. Künstliche Intelligenz ist für das künftige Wachstum der deutschen Wirtschaft ein wichtiger Faktor. Dies zeigt auch die gemeinsame Studie des Verbands der Internetwirtschaft und der Unternehmensberatung Arthur D. Little, unterstützt…

NEWS | E-COMMERCE | IT-SECURITY

Das Ende des Cookie-Trackings: Folgen und Alternativen für den E-Commerce

Die Rechtslage bei Cookies war in Deutschland und Europa bis vor Kurzem noch undurchsichtig und teilweise sogar widersprüchlich. Dann fällte der EuGH eine Entscheidung zum Einsatz von Cookies – der BGH orientierte sich maßgeblich daran und urteilte im Mai 2020: Das Speichern sämtlicher Nutzerinformationen ist nur dann erlaubt, wenn der Nutzer der Webseite vorher freiwillig…