Unternehmen die sich proaktiv vor Angriffen schützen wollen, sollten bei ihrer Security-Strategie auf Integration, fortgeschrittene KI und anwendbare Threat Intelligence setzen.

Fortinet hat die Prognosen von FortiGuard Labs zur Bedrohungslandschaft für 2020 veröffentlicht. Die Analysten von Fortinet zeigen darin Methoden, die Cyberkriminelle in der nahen Zukunft voraussichtlich einsetzen werden. Zudem verraten sie wichtige Strategien, wie sich Unternehmen gegen diese bevorstehenden Angriffe schützen können.

Die Vorhersagen in Kürze: Neue Strategien gegen Cyberangriffe

Cyberangriffe sind in den letzten Jahren immer ausgefeilter, effektiver und schneller geworden. Dieser Trend dürfte sich fortsetzen, sofern nicht mehr Unternehmen ihre Security-Strategien ändern. Um sich effektiv gegen aggressive Attacken zu schützen, müssen sie in der Lage sein, in Echtzeit zu reagieren. Im Kampf gegen Cyberkriminelle werden Fortschritte bei künstlicher Intelligenz (KI) und Threat Intelligence eine entscheidende Rolle spielen.

KI der dritten Generation wird verteilter

Eines der Ziele von sicherheitsorientierter KI besteht darin, ein adaptives Immunsystem für das Netzwerk zu schaffen, ähnlich dem des menschlichen Körpers. Die erste Generation von intelligenten Systemen setzt Machine-Learning-Modelle ein, um zu lernen, Informationen zu korrelieren und dann eine Handlungsentscheidung tzu reffen. Die zweite Generation verfügt über noch fortgeschrittenere Fähigkeiten zur Mustererkennung. Mit ihrer Hilfe lassen sich zum Beispiel Zugangskontrollen erheblich verbessern, indem man Lernknoten in einer Umgebung verteilt. Die dritte Generation von KI wird regionale Lernknoten miteinander verbinden, statt Daten an ein zentrales, monolithisches Rechenzentrum zu leiten. Dadurch können lokal gesammelte Informationen gemeinsam genutzt, korreliert und stärker verteilt analysiert werden. Diese Entwicklung spielt eine wichtige Rolle, um wachsende Edge-Umgebungen abzusichern.

Maschinelles Lernen teilt Informationen im gesamten Netzwerk

Traditionell nutzt maschinelles Lernen Threat Intelligence aus Feeds, internem Netzwerkverkehr und Datenanalysen. Dazu kommt künftig eine Flut aus relevanten Informationen von neuen Edge-Geräten und lokalen Lernknoten. Indem ein KI-System diese Echtzeitinformationen verfolgt und korreliert, gewinnt es nicht nur einen umfassenderen Überblick über die Bedrohungslandschaft. Es kann auch anpassen, wie lokale Systeme auf lokale Ereignisse reagieren. Wenn KI-Systeme ihre Informationen im gesamten Netzwerk teilen, können sie Bedrohungen erkennen, korrelieren, verfolgen und sich auf sie vorbereiten. Ein solches verbundenes Lernsystem vernetzt Datensätze. Dadurch sind Lernmodelle in der Lage, sich an veränderte Umgebungen und Trends anzupassen. Ein Ereignis, das an einem Punkt eintritt, kann dann die Intelligenz des gesamten Systems verbessern.

KI in Kombination mit Playbooks kann Angriffe vorhersagen

Mithilfe von künstlicher Intelligenz ist ein System in der Lage, automatisch nach Angriffen zu suchen und sie zu erkennen – sowohl bevor und nachdem sie stattfinden. Indem Unternehmen maschinelles Lernen mit statistischen Analysen kombinieren, können sie KI-gestützt maßgeschneiderte Handlungsanweisungen entwickeln. Mit solchen Threat Playbooks lassen sich zugrunde liegende Muster aufdecken. Diese ermöglichen es dem KI-System, vorherzusagen, was der Angreifer als Nächstes tun wird, wo die nächste Attacke stattfindet und welche Akteure die wahrscheinlichsten Täter sind. Wenn diese Informationen in ein KI-Lernsystem einfließen, können entfernte Lernknoten einen erweiterten und proaktiven Schutz bieten. Sie erkennen dann nicht nur Bedrohungen, sondern sagen auch Bewegungen vorher, greifen proaktiv ein und koordinieren sich mit anderen Knoten, um gleichzeitig alle Angriffswege zu schließen.

Täuschungsmanöver schützen vor Cyberangriffen

Eine der wichtigsten Maßnahmen in der Welt der Geheimdienste ist die Spionageabwehr: Durch Desinformation versucht man, den Gegner in die Irre zu führen. Das lässt sich auch auf Netzwerke übertragen, in denen Bewegungen sorgfältig überwacht werden. Hier sind Verteidiger klar im Vorteil, denn sie verfügen über Threat Intelligence, auf die Angreifer in der Regel keinen Zugriff haben. Diese Informationen können sie durch maschinelles Lernen und KI aufbereiten und für Täuschungsmanöver nutzen. Cyberkriminelle, die versuchen Traffic-Muster auszuspionieren, müssen dann zwischen echtem und irreführendem Netzwerkverkehr unterscheiden. Mithilfe von KI und Playbooks lässt sich Täuschungstechnologie so verbessern, dass es für Angreifer unmöglich wird, echte Transaktionen zu erkennen. Unternehmen verschaffen sich dadurch eine stärkere Position: Sie können Cyberkriminelle leichter beim Spionieren erwischen und Angriffe abwehren, bevor sie stattfinden.

Strafverfolgung und private Security-Unternehmen arbeiten enger zusammen

Cyberkriminalität kennt keine Grenzen. Um schneller auf Angriffe reagieren zu können, etablieren Strafverfolgungsbehörden weltweite Zentralen und arbeiten mit privaten Organisationen zusammen. Gemeinsam lassen sich Cyberkriminelle leichter identifizieren. Wenn verschiedene lokale und internationale Strafverfolgungsbehörden, Regierungen, Unternehmen und Sicherheitsexperten an einem Strang ziehen, ermöglicht das einen rechtzeitigen und sicheren Informationsaustausch, um kritische Infrastrukturen gegen Cyberkriminalität zu schützen.

Cyberkriminelle entwickeln ihre Fähigkeiten schnell weiter

Wenn Unternehmen ihre Abwehrstrategie ändern, werden Gegner entsprechend reagieren. Sie werden noch fortgeschrittenere Angriffsmethoden entwickeln, um die ausgefeilten Abwehrmechanismen zu überlisten. Zudem wächst die potenzielle Angriffsfläche. Cyberkriminalität wird also auch weiterhin immer komplexer.

Fortgeschrittene Ausweichtechniken

Ein aktueller Fortinet Threat Landscape Report zeigt, dass Cyberkriminelle verstärkt fortgeschrittene Ausweichtechniken anwenden, um unentdeckt zu bleiben und Security-Funktionen und -Geräte auszuhebeln. So können sie unter dem Radar operieren und LOTL-Strategien anwenden (Living off the Land, dt.: von dem leben, was das Land hergibt). Das heißt, sie nutzen bestehende, installierte Software aus und tarnen bösartigen Traffic als legitim. Viele moderne Malware-Tools verfügen bereits über Funktionen, um Antiviren- oder anderen Schutzmaßnahmen auszuweichen. Zudem entwickeln Cyberkriminelle ihre Verschleierungsmethoden kontinuierlich weiter.

Schwarmtechnologie

In den vergangenen Jahren hat Schwarmtechnologie in Verbindung mit maschinellem Lernen und KI großes Potenzial für Cyberattacken gezeigt. Cyberkriminelle könnten Bot-Schwärme nutzen, um ein Netzwerk zu infiltrieren, die interne Verteidigung zu überwältigen und Daten effizient aufzuspüren und zu stehlen. Spezialisierte Bots werden in der Lage sein, in Echtzeit gesammelte Informationen zu teilen und zu korrelieren. So kann ein Schwarm seine Angriffstechnik verbessern, um ein Ziel oder sogar mehrere Ziele gleichzeitig zu kompromittieren.

5G und Edge Computing als Waffe

Der neue Mobilfunkstandard 5G kann am Ende die Entwicklung funktionaler, Schwarm-basierter Angriffe beschleunigen. Denn er ermöglicht es, lokale Ad-hoc-Netzwerke aufzubauen, die schnell Informationen und Anwendungen austauschen und verarbeiten. Indem Cyberkriminelle 5G und Edge-Computing als Waffe einsetzen, könnten sie kompromittierte Geräte als Kanal für Schadcode nutzen. Infizierte Geräte könnten in Gruppen zusammenarbeiten, um Opfer in 5G-Geschwindigkeit anzugreifen. Solche Attacken werden so schnell, intelligent und lokal stattfinden, dass ältere Security-Technologien an ihre Grenzen stoßen.

Zero-Day-Angriffe nehmen zu

Traditionell war es teuer, eine Zero-Day-Schwachstelle zu finden und einen Exploit dafür zu entwickeln. Doch während sich die Angriffsfläche vergrößert, wird es auch einfacher, Schwachstellen zu entdecken. Dadurch steigt die Zahl der potenziell ausnutzbaren Zero-Day-Schwachstellen. Auch Techniken wie KI-Fuzzing und Zero-Day-Mining tragen dazu bei, dass Zero-Day-Angriffe exponentiell zunehmen werden. Um diesem Trend entgegenzuwirken, müssen Unternehmen geeignete Sicherheitsmaßnahmen treffen.

Derek Manky, Chief, Security Insights & Global Threat Alliances, Fortinet:

»Cyberkriminelle sind zum Großteil deshalb so erfolgreich, weil sie die wachsende Angriffsfläche und die Sicherheitslücken ausnutzen, die durch die digitale Transformation entstehen. Sie haben ihre Angriffsmethoden durch künstliche Intelligenz und Schwarmtechnologie weiterentwickelt. Doch wenn Unternehmen mit denselben Waffen zurückschlagen und ihre Netzwerke mit denselben Strategien verteidigen, verschiebt sich das Kräfteverhältnis zu ihren Gunsten. Dafür benötigen sie einen einheitlichen, breit angelegten, integrierten und automatisierten Ansatz für ihre Security, der Schutz und Transparenz über Netzwerksegmente und Edge Computing hinweg ermöglicht – vom IoT bis hin zu dynamischen Clouds.«

Weiterführende Informationen:

-

Auf unserem Blog erfahren Sie mehr über die Prognosen.

-

Sehen Sie sich den Blog über den neuesten Fortinet Threat Landscape Report und die Indizes für Botnets, Malware und Exploits für das dritte Quartal 2019 an.

-

Erfahren Sie mehr über FortiGuard Labs und das FortiGuard Security Services-Portfolio.

667 Artikel zu „Sicherheit 2020“

TRENDS WIRTSCHAFT | TRENDS SECURITY | NEWS | TRENDS 2020

Sicherheit und Datenschutz: IT-Prognosen für das Jahr 2020

Der Aufstieg der verwundbaren Maschinen Im Jahr 2020 wird die Robotik-Prozessautomatisierung (RPA) ihren umwälzenden Aufstieg weiter fortsetzen und sich noch stärker in unserem Alltag verankern. Bis Ende 2019 prognostiziert Gartner, dass der Umsatz mit der Robotik-Prozessautomatisierung die 1,3 Milliarden US-Dollar-Marke knacken wird. Für das neue Jahr wird sogar ein noch stärkeres Wachstum erwartet. Allerdings gibt…

TRENDS WIRTSCHAFT | NEWS | DIGITALISIERUNG | TRENDS 2016 | IT-SECURITY | OUTSOURCING | STRATEGIEN

Arbeitsmarktstudie 2016: IT-Sicherheit mit größtem Stellenaufbau bis 2020

Der hohe Fachkräftebedarf und die häufige Projektarbeit im Bereich der IT-Sicherheit führt zu einer flexiblen Personalstrategie in deutschen Unternehmen: Neben festangestellten IT-Sicherheitsexperten möchten 56 % der IT-Chefs in den kommenden zwölf Monaten zusätzliche Stellen für Zeitarbeitskräfte oder freiberufliche Mitarbeiter in der IT-Sicherheit schaffen oder vakante Positionen mit ihnen besetzen. Dies geht aus der Studie »IT-Sicherheit…

TRENDS SECURITY | NEWS | TRENDS 2015 | IT-SECURITY

IT-Sicherheitsausgaben verdoppeln sich bis 2020

Die deutsche Wirtschaft sieht sich zunehmend von Wirtschaftsspionage und Cyberkriminalität bedroht. Dementsprechend werden sich die Ausgaben für IT-Sicherheit und Datenschutz in 2015 weiter erhöhen. Fast die Hälfte der deutschen Firmen (49 Prozent) geht davon aus, dass die Investitionen im nächsten Jahr um 50 Prozent zunehmen werden. Weitere 17 Prozent prognostizieren sogar eine Verdopplung. Im Vergleich…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | GESCHÄFTSPROZESSE | TRENDS 2020

Individuelle Skalierbarkeit im Fokus: Hierauf sollten Unternehmen in Sachen ERP 2020 vermehrt achten

Worauf wird es hinsichtlich effizienter Geschäftssoftware in den kommenden Monaten ankommen? Immer schnellerer und bequemerer Datenzugriff in Echtzeit ist eines der zentralen Themen, das der ERP-Experte godesys als wichtigen Software-Trend des Jahres 2020 ausgemacht hat. ERP aus der Cloud werde in diesem Zusammenhang aktuell von vielen Unternehmen nachgefragt, eine Entwicklung, die sich künftig weiter verstärken…

NEWS | TRENDS INFRASTRUKTUR | DIGITALE TRANSFORMATION | TRENDS SERVICES | TRENDS 2020

Insight-Engines-Trends 2020: Transformationsmotor mit »Human Touch«

Die digitale Transformation stellt an jedes Unternehmen – egal welcher Größe oder in welcher Branche – hohe Anforderungen. Vor allem die Geschwindigkeit, mit der Entscheidungen getroffen werden müssen, hat sich in den letzten Jahren dramatisch erhöht. Damit genießen all jene Organisationen Wettbewerbsvorteile, die es verstehen, ihre Daten so aufzubereiten, dass sie immer und überall als…

NEWS | TRENDS 2020

Technologie-Trends 2020: Sechs Empfehlungen für IT-Entscheider

Von den ersten 5G-Projekten bis zu den Einsatzmöglichkeiten künstlicher Intelligenz (KI) – 2019 war für Unternehmen ebenso wie öffentliche Institutionen ein weiteres Jahr mit rasantem Technologiewandel. Aus IT-Sicht gibt es zwei wesentliche Trends, die sich auch im Jahr 2020 fortsetzen werden: On-Premises und Public Cloud nähern sich von der Relevanz an, Cloud wird zum »normalen«…

TRENDS WIRTSCHAFT | NEWS | TRENDS INFRASTRUKTUR | FAVORITEN DER REDAKTION | INFOGRAFIKEN | TRENDS 2020

Technologietrends 2020: Auf dem Weg zu virtuellen Gesellschaften

NTT Ltd. veröffentlichte unter dem Namen »Future Disrupted: 2020« seine Prognosen zu technologischen Trends für das Jahr 2020 [1]. Mit dem Report zeigt der globale Technologiedienstleister auf, welche Technologietrends Unternehmen im nächsten Jahr kennen und welche Schritte sie einleiten müssen, um diese anzugehen, dazu gehört auch mycasino bonus code. Die Experten gehen davon aus, dass…

TRENDS SECURITY | NEWS | TRENDS CLOUD COMPUTING | TRENDS 2020

IT-Trends 2020: Hybrid Cloud, Predictive Data Analytics und Nachhaltigkeit bestimmen die Agenda

Zum Ende des Jahres wird es Zeit, die Technologien und Ansätze ins Auge zu fassen, die 2020 die Unternehmens-IT beeinflussen werden. Sage hat fünf Trends identifiziert, mit denen sich Entscheider und Entwickler vermehrt beschäftigen sollten, um Effizienz und Wettbewerbsstärke voranzutreiben. Hybrid Cloud, Data Analytics, DevOps, energieeffiziente Software und Security by Design sind, so Oliver Henrich,…

NEWS | IT-SECURITY | TIPPS

»Nightmare Before Christmas« oder wie Sie verhindern, dass Saisonkräfte zum Sicherheitsalbtraum werden

Viele Einzelhändler sind in der Weihnachtszeit mehr denn je auf Saisonkräfte angewiesen. Eine bewährte Praxis. Allerdings ist sich die Branche oftmals nicht ausreichend bewusst, welche Sicherheits- und Datenschutzrisiken sie sich quasi mit einkauft. Im vergangenen Jahr haben Einzelhändler in den USA über 757.000 Zeitarbeiter eingestellt. Auch europäische Unternehmen suchen nicht zuletzt in der Logistik- und…

TRENDS SECURITY | NEWS | TRENDS 2020 | IT-SECURITY | TRENDS 2025

IT-Vorhersagen für das Jahr 2020 und für 2025

Es ist in der Zukunft ein nahtloser Ansatz zur Verhinderung von Sicherheitsverletzungen durch gestohlene Zugangsdaten, missbrauchte Privilegien oder kompromittierte Fernzugriffe notwendig. Durch erweiterbare Privileged-Access-Management-Plattformen erfahren Organisationen eine einfache Skalierung ihrer Privilege-Security-Programme, um einer veränderten Bedrohungslage für Endpunkt-, Server-, Cloud-, DevOps- und Netzwerk-Umgebungen zu begegnen. Unternehmen brauchen eine erhöhte Visibilität und Kontrolle, um Risikobegrenzung, Compliance-Einhaltung und…

TRENDS WIRTSCHAFT | NEWS | TRENDS 2020

Gartner: 9 Top-Trends für die Digital Experience für das Jahr 2020

Das Research- und Beratungsunternehmen Gartner hat neun Trends für die Digital Experience bestimmt, die Unternehmen im Jahr 2020 auf dem Schirm haben müssen. CIOs sollten diese Trends in ihre strategische Planung für die nächsten 12 Monate aufnehmen, da die Bandbreite der digitalen Touch Points immer größer wird. Die Digital-Experience-Trends von Gartner lassen sich…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | FAVORITEN DER REDAKTION | IT-SECURITY | ONLINE-ARTIKEL

Die Bedeutung von Governance, Risiko und Compliance für die Cybersicherheit

Geht es um die Cybersicherheit, steht der Themenkomplex »Governance, Risk and Compliance (GRC)« oft nicht im Fokus. Er wird nicht selten als bürokratische Hürde angesehen, die der Gefahrenabwehr im Weg steht. Die Bedeutung von GRC sollte jedoch nicht unterschätzt werden. Schließlich hilft ein gezieltes Programm Unternehmen dabei, ihre Sicherheits- und Compliance-Ziele zu erreichen. Gut umgesetzt…

NEWS | IT-SECURITY | PRODUKTMELDUNG

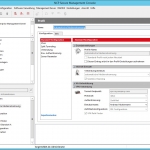

VPN Management System mit noch mehr Sicherheit

NCP Secure Enterprise Management Server in Version 5.20 mit Time-based One-time Password Authentisierung. Der NCP Secure Enterprise Management Server (SEM) ist das Herzstück der NCP Next Generation Network Access Technology und bietet Anwendern ein hohes Rationalisierungspotenzial. Mit ihm können Unternehmen – egal welcher Größenordnung – ihr Remote-Access-Netzwerk bequem von zentraler Stelle aus administrieren. In der…

TRENDS 2019 | TRENDS WIRTSCHAFT | NEWS | BUSINESS | STRATEGIEN

Gehaltsübersicht 2020: Weiterhin rosige Aussichten für IT-Experten

Fachkräftemangel und Wechselbereitschaft lassen Gehälter steigen. Auch im kommenden Jahr halten die Arbeitnehmer auf dem Arbeitsmarkt die Zügel in der Hand: der Fachkräftemangel und der dadurch entstehende Konkurrenzkampf um qualifizierte Mitarbeiter, lässt die Gehälter im IT-Bereich 2020 erneut um durchschnittlich 3 % steigen. Das zeigt die neue Gehaltsübersicht des Personaldienstleisters Robert Half. Die jährlich veröffentlichte…

TRENDS 2019 | TRENDS WIRTSCHAFT | TRENDS SECURITY | NEWS | IT-SECURITY

2019: Ausgaben für IT-Sicherheit steigen um 10 Prozent

Technologien und Lösungen zur Verbesserung der IT-Sicherheit sind gefragt wie nie: Im laufenden Jahr geben Unternehmen in Deutschland voraussichtlich 4,6 Milliarden Euro für Hardware, Software und Services im Bereich IT-Sicherheit aus – ein Allzeithoch und 10 Prozent mehr als im bisherigen Rekordjahr 2018. Für das Jahr 2020 ist ein weiteres Wachstum um 7,5 Prozent auf…

NEWS | BUSINESS | IT-SECURITY | KOMMENTAR | EDITORIAL | AUSGABE 5-6-2019

Sicherheit kostet

Erinnern Sie sich an Equifax? Die Kreditauskunftei wurde 2017 Opfer einer der größten Datenschutzverletzungen aller Zeiten. Daten von rund 145 Millionen US-Verbrauchern als auch von Millionen von Menschen aus anderen Ländern wurden kompromittiert. Auch zwei Jahre nach der Datenschutzverletzung spürt Equifax die Auswirkungen seiner Mängel in der Cybersicherheit. Die Ratingagentur Moody’s hat das Unternehmen im…