In einer Zeit wo der Trend zum Remote Working unvermindert anhält, sorgen PKI-Lösungen für mehr Sicherheit in Unternehmen.

Wer nicht ohnehin schon erwogen hat PKI-Lösungen (Public Key Infrastructure) in sein Portfolio aufzunehmen, sollte jetzt definitiv darüber nachdenken. Laut einem Bericht von »MarketsandMarkets« von 2019 wird der weltweite Markt für Verschlüsselungssoftware bis 2024 von 7,5 Milliarden US-Dollar auf voraussichtlich 16,5 Milliarden US-Dollar wachsen. Wachstumstreiber sind unter anderem zunehmend strengere behördliche Standards und Compliance-Anforderungen. Dazu kommen wachsende Bedenken, was den Verlust sensibler Daten, Cloud-Anwendungen und Virtualisierung anbelangt.

Anpassungsfähigkeit und Agilität sind heute der Schlüssel für das Überleben von Produkten, Lösungen und Marken. IT-Anbieter sind gefordert, schnell und effizient zu reagieren und einen dedizierten Vertriebskanal bereitzustellen, mit dem sie Partner anforderungsgerecht bedienen können.

Für diejenigen, die im Verschlüsselungsmarkt wachsen wollen, ist die Public Key Infrastructure (PKI) ein Segment, das sie gerade jetzt in Betracht ziehen sollten. Letztendlich sind es immer das lokale Know-how, die Ressourcen und das Engagement eines Partners, die den Kunden bei der Implementierung einer soliden Identitäts- und Sicherheitsgrundlage unterstützen.

Warum gerade PKI? Bei der Public Key Infrastructure dreht sich alles um Vertrauen, insbesondere darum, wie zwei Entitäten einander vertrauen, um sicher miteinander zu kommunizieren. PKI umfasst eine Fülle von Rollen, Richtlinien und Verfahren sowie Software und Hardware. PKI erleichtert die sichere elektronische Übertragung von Informationen für den E-Commerce, die Online-Zahlungsabwicklung und E-Mail. Dazu gehören digitale Zertifikate, digitale Signaturen, sichere E-Mails, das Management der öffentlichen Schlüssel und so weiter.

Fünf Gründe, warum Partner PKI-Lösungen in Betracht ziehen sollten

- Hacker gehen gerne »phishen«.

Hacking ist ein Problem, und gerade in letzter Zeit haben sich die Akteure alle Mühe gegeben, das unter Beweis zu stellen. PKI-basierte Lösungen geben Partnern ein Werkzeug an die Hand, ihre Kunden besser vor Angriffen zu schützen. Einige Untersuchungen weisen zwar darauf hin, dass die Zahl der Phishing-Attacken zurückgeht. Was positiv ist. Allerdings heißt das nicht, dass Cyberkriminelle weniger aktiv sein werden. Vielmehr kann man davon ausgehen, dass sie gezielter vorgehen werden. Eine Technologie wie die Secure/Multipurpose Internet Mail Extensions (kurz S/MIME) senkt nicht nur das Risiko E-Mail-basierter Phishing-Angriffe. Sie trägt dazu bei, grundsätzlich die Sicherheit von Unternehmen zu gewährleisten. - Remote Working – gekommen, um zu bleiben.

Für Unternehmen ist es nach wie vor nicht ganz einfach, sich an das Covid-19-getriebene Home-Office-Modell anzupassen. Bis sich die Wogen geglättet haben, ist das unsere »neue« Realität. Eine Option für sichere Remote-Working-Umgebungen sind digitale Signaturen. Sie sind effektiv für kritische Dokumente wie Verträge, Steuerformulare und Rechnungen – und man vertraut ihnen. Digitale Signaturen bestätigen, dass die Unterzeichner tatsächlich die sind, für die sie sich ausgeben, und sie verhindern rückwirkende Änderungen an bereits signierten Dokumenten. Darüber hinaus haben digitale Signaturen den Vorteil einer schnellen Bearbeitung. Man muss sich nicht persönlich treffen oder Dokumente umständlich hin und her schicken, die Signatur ist rechtlich zulässig und gleichwertig zu einer handgeschriebenen Unterschrift. - Das IoT…wächst.

Laut Security Today hat die Zahl aktiver IoT-Geräte im Jahr 2019 die Zahl von 26,66 Milliarden erreicht. 127 neue IoT-Geräte verbinden sich jede Sekunde mit dem Internet. Bis zum nächsten Jahr sollen weltweit 35 Milliarden an IoT-Geräten installiert sein. Das ist die eine Seite. Leider zeichnen sich viele dieser Geräte dadurch aus, besonders anfällig für Angriffe zu sein. Das liegt nicht zuletzt daran, dass Sicherheit bei der Geräteentwicklung üblicherweise erst im Nachgang berücksichtigt wird. Inzwischen lernt das IoT-Ökosystem – Hersteller und Zulieferer – auf die harte Tour, dass der zweitbeste Ansatz eher schlecht funktioniert, gerade wenn man es mit Cyberkriminellen zu tun hat. Security by Design auf Geräteebene ist unumgänglich. Eine De-facto-Technologie, die sich bereits anderweitig bewährt hat, ist PKI. - Erschließen neuer Märkte.

- Der zunehmende Trend zur Automatisierung.

Es gibt Unternehmen, die dafür noch nicht bereit sind, aber sich dem Trend zur Automatisierung öffnen sollten. Die großen Technologieanbieter wie Microsoft, Apple und Google möchten, motivieren Kunden dazu, eher früher als später den Schritt in diese Richtung zu tun.

Was auch immer Sie tun, um Ihr Geschäftsmodell aktuellen und zukünftigen Anforderungen anzupassen, arbeiten Sie mit einem Anbieter zusammen, der es Ihnen ermöglicht, Ihr Geschäft auszubauen und der Ihnen die erforderlichen Tools und Ressourcen zur Verfügung stellt.

Henry Krumins

Henry Krumins ist Vertriebs- und Marketingleiter bei GlobalSign (Amerika und EMEA).

111 Artikel zu „PKI“

NEWS | DIGITALE TRANSFORMATION | FAVORITEN DER REDAKTION | INFRASTRUKTUR | INFOGRAFIKEN | INTERNET DER DINGE | IT-SECURITY | SERVICES

IoT verändert Sicherheitsdenken: Warum PKI immer wichtiger wird

Die digitale Transformation hat inzwischen eine Vielzahl von Branchen erreicht. Nicht zuletzt angetrieben durch die rasante Weiterentwicklung des Internet of Things (IoT) und die darin liegenden unternehmerischen Möglichkeiten. Wie etwa den, sich Wettbewerbsvorteile gegenüber der Konkurrenz zu verschaffen. Richtig aufgesetzt haben IoT-Projekte das Potenzial, betriebliche Abläufe zu rationalisieren, neue Umsatzquellen zu erschließen und Dienstleistungen besser…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | BUSINESS PROCESS MANAGEMENT | DIGITALE TRANSFORMATION | TRENDS GESCHÄFTSPROZESSE | INDUSTRIE 4.0 | INFRASTRUKTUR | TRENDS 2018 | INTERNET DER DINGE | IT-SECURITY

IoT wird zur stärksten Antriebskraft für die Planung und Entwicklung einer PKI

Unternehmen implementieren umfassendere PKI-basierte Sicherheitskontrollen angesichts wachsender Herausforderungen. Die neueste Ausgabe der 2018 Global PKI Trends Study hat ergeben, dass das Internet of Things (IoT) nicht nur der am stärksten wachsende Trend, sondern auch gleichzeitig der wichtigste Treiber für Anwendungen ist, die eine Public Key Infrastructure (PKI) nutzen. Der Bericht basiert auf einer unabhängigen…

NEWS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | TRENDS 2016 | IT-SECURITY | TIPPS

IT-Sicherheit 2016: PKI wird zu der Sicherheitstechnologie im IoT-Markt

Wenn es um Sicherheit im Internet der Dinge (Internet of Things, kurz IoT) geht, stehen untereinander verbundene und vernetzte Geräte im Fokus des Interesses. Typische Szenarien, die diskutiert werden, sind beispielsweise »Was genau passiert, wenn ein mit dem Internet und gegebenenfalls einem anderen Gerät verbundenes Thermostat, ein Kühlschrank oder ein Fitnessgerät ins Visier eines Angriffs…

NEWS | TRENDS 2020 | TRENDS SECURITY | INTERNET DER DINGE | IT-SECURITY

Kein Unternehmen kommt ohne IoT-Sicherheit aus – Hohes Potenzial in lernenden Systemen

Das Internet der Dinge setzt sich in großem Stil durch, weil die potenziellen Vorteile immens sind. Ob es sich um Gebäude- und Straßenlichtsensoren, Überwachungskameras, IP-Telefone, Point-of-Sale-Systeme, Konferenzraumtechnik und vieles mehr handelt, das IoT ist im Netzwerk und im Unternehmen längst Realität. Es ist zu einem wesentlichen Teil der Infrastruktur für jedes Unternehmen und jede Branche…

NEWS | TRENDS 2020 | TRENDS SECURITY

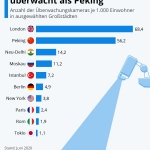

London wird stärker überwacht als Peking

Nur zwei Städte weltweit verfügen laut Comparitech über eine flächendeckendere Videoüberwachung als London, Taiyuan und Wuxi, beide in China gelegen. Und der Vollständigkeit halber muss hier gesagt werden, dass die Volksrepublik 18 Mal in den Top 20 der am stärksten überwachten Großstädte der Welt auftaucht. Indes schafft es die britische Hauptstadt mit 68,4 Kameras je…

NEWS | IT-SECURITY | TIPPS

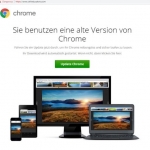

Vorsicht vor Cyberangriffen mit Hilfe falscher Browser-Updates

im Schatten der Berichterstattung über Hacker-Angriffe aus Russland auf Unternehmen aus dem Bereich der Impfstoffforschung gegen das SARS-CoV-2-Virus haben Cyberkriminelle eine Kampagne gestartet, die zu einem vermeintlichen Browser-Update aufruft. Dies haben die Experten des Cybersecurity-Spezialisten Proofpoint herausgefunden. Dabei wird jedoch kein Browser-Update installiert, sondern Schadsoftware. Betroffen sind dabei auch Anwender in Deutschland. Hinter der aktuellen…

NEWS | IT-SECURITY | TIPPS

Lookalike Domains: Der digitale Wolf im Schafspelz

Hilfestellungen für Unternehmen von Felix Blank, Infoblox. Erfolgreiche Methoden werden in unsicheren Zeiten nur noch erfolgreicher – das scheint die Devise von Cyberkriminellen zu sein. Ein Beispiel: Anfang Mai haben Betrüger E-Mails versendet, in denen die Empfänger angeblich von der Investitions- und Förderbank Hamburg ermahnt werden, dass Falschangaben in ihren Corona-Soforthilfe-Anträgen strafrechtlich relevant sein…

AUSGABE 5-6-2020 | NEWS | INDUSTRIE 4.0 | INFRASTRUKTUR | LÖSUNGEN

Industrie 4.0 – Additive Fertigung – 3D-Druck, ein Game Changer in der Modeindustrie

Mit additiver Fertigung, auch 3D-Druck genannt, wird eine 3D-Datei eines Objekts konvertiert in eine für den 3D-Drucker verständliche Sprache, an einen 3D-Drucker gesendet und ausgedruckt. Es können beliebige Objekte gedruckt werden. Auch für den Modebereich hat sich der 3D-Druck inzwischen als Verfahren etabliert.

NEWS | TRENDS 2020 | INTERNET DER DINGE | KÜNSTLICHE INTELLIGENZ

Mit KI und IoT aus der Pandemie

Für fast jedes fünfte kleine und mittelständische Industrieunternehmen (KMU) in Deutschland (18,9 Prozent) sind moderne Technologien wie künstliche Intelligenz (KI) oder Internet of Things (IoT) »wichtiger als je zuvor«, um erfolgreich oder weitgehend unbeschadet durch die aktuelle Covid-19-Pandemie zu kommen. Das ist das wichtigste Ergebnis einer neuen Studie von techconsult im Auftrag von Microsoft Deutschland.…

NEWS | PRODUKTMELDUNG

Panduit präsentiert eine neue Serie von Handdruckern

MP100/E- und MP300/E-Drucker kombinieren die beste Drucktechnologie ihrer Klasse mit branchenführenden Etikettier- und Softwarefunktionen. Panduit, ein Anbieter von Elektro- und Netzwerkinfrastrukturlösungen, hat zwei neue mobile Drucker auf den Markt gebracht, die die beste Kombination von Features, Druckqualität und Geschwindigkeit bieten: Druck direkt aus der Easy-Mark Plus Software von Panduit Hohe Druckgeschwindigkeit (35,6 mm/sec) Große…

NEWS | IT-SECURITY | TIPPS

Angriffe auf deutsche Zulieferer für Industrieunternehmen

Unternehmen weltweit über zielgerichtete Phishing-Mails angegriffen. Angreifer nutzten Mimikatz-Programm. Bereits Anfang 2020 wurde über eine Reihe zielgerichteter Angriffe auf Industrieunternehmen in verschiedenen Regionen berichtet. Nach Analysen des Kaspersky ICS CERT [1] konzentrierten sich diese auf Systeme in Japan, Italien, Deutschland und Großbritannien. Die Angreifer hatten dabei Anbieter von Geräten und Software für Industrieunternehmen im Visier…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Führungskräfte der Chefetage sind eine Schwachstelle in der mobilen Sicherheit von Unternehmen

74 % der IT-Entscheidungsträger geben an, dass C-Level-Entscheider am ehesten lockere mobile Sicherheitsrichtlinien fordern, obwohl sie stark von Cyberangriffen betroffen sind. MobileIron veröffentlichte die Ergebnisse seiner »Trouble at the Top«-Studie. Aus der Umfrage geht hervor, dass die C-Suite die Gruppe innerhalb einer Organisation ist, die am ehesten lockere mobile Sicherheitsrichtlinien fordert (74 %) –…

NEWS | IT-SECURITY | KOMMUNIKATION

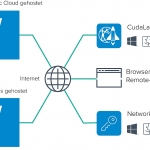

Sicher aus dem Home Office arbeiten: Advanced Remote Access für externe und mobile Mitarbeiter

In der modernen Arbeitswelt ist Mobilität nicht mehr wegzudenken und so verlagert sich der Schwerpunkt mehr auf die Produktivität der Mitarbeiter als auf deren Standort. Diese arbeiten überall und zu jeder Zeit: im Café oder im Zug und momentan – häufig notgedrungen – von zu Hause – oft mit den privaten Laptops, Tablets und Smartphones.…

NEWS | CLOUD COMPUTING | IT-SECURITY | OUTSOURCING | ONLINE-ARTIKEL

Public Cloud ohne Risiken: Vier Tipps für Datensicherheit

Mit der fortschreitenden Digitalisierung entwickeln sich auch die Geschäftsanforderungen rasant weiter. Dabei ist die schnelle Bereitstellung von Unternehmensanwendungen für die Einführung neuer, verbesserter Geschäftsabläufe zentral. Für viele Unternehmen ist die Auslagerung von Workloads in die Public Cloud dafür das Mittel der Wahl. Hochverfügbarkeit, Skalierbarkeit sowie Kosteneffizienz eröffnen die Möglichkeit, innovative betriebliche Entwicklungen mit geringem Aufwand…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY | WHITEPAPER

Weltweiter Einsatz von Verschlüsselungstechnologien nimmt branchenübergreifend zu

Forschungsergebnisse zeigen: Gesundheitsbezogene Daten werden seltener verschlüsselt, Datenschutz wichtiger als Compliance, Datenidentifikation durch Corona-Situation noch weiter erschwert. Das Ponemon-Institut und nCipher Security, ein Unternehmen von Entrust Datacard und tätig auf dem Gebiet der Hardware-Sicherheitsmodule (HSMs), geben jährlich eine multinationale Studie zum Thema IT-Sicherheit und Verschlüsselung heraus. So untersucht die aktuelle 2020 Global Encryption Trends Study, wie und warum Organisationen…

NEWS | IT-SECURITY | TIPPS

Industrielle IT-Sicherheit durch Home Office besonders gefährdet

Durch den vermehrten Einsatz von Home Office erhalten Cyberkriminelle erleichterten Zugang zum Unternehmensnetz. Störungen in Produktionen werden während und nach Corona-Krise zunehmen. Verantwortliche der IT/OT-Sicherheit müssen Strategie zur lückenlosen Gefahrenerkennung umsetzen. Der deutsche Cyber-Sicherheitsdienstleister Rhebo warnt vor den ansteigenden Gefahren des Home Office während der Corona-Krise mit negativen Folgen für die Cybersicherheit von Industrieunternehmen. Durch…

NEWS | IT-SECURITY | TIPPS

In Zeiten der Corona-Krise: Tipps zur Cyber-Security im Home Office

Das Corona-Virus hält die Welt in Atem. Nicht nur die physische, auch die digitale. Viele Mitarbeiter werden ins Home Office versetzt und Hacker nutzen die Angst vor dem Virus aus, um Daten zu ergattern oder ihre Schadsoftware zu verbreiten. Aber der Reihe nach: Die Gesundheitsämter wünschen von Unternehmen, wenn irgend möglich, sollten Mitarbeiter aus dem…

NEWS | IT-SECURITY | PRODUKTMELDUNG

Home Office: In Quarantäne sicher von zu Hause aus arbeiten

Wie Unternehmen in der »Corona-Krise« Notfallarbeitsplätze für Mitarbeiter bereitstellen können, ohne dabei IT-Sicherheitsrisiken eingehen zu müssen. Die aktuelle Situation rund um das neuartige Coronavirus Covid-19 stellt viele Unternehmen und Behörden vor Herausforderungen. Vielerorts gilt es, sich auf mögliche Quarantäne-Maßnahmen vorzubereiten und für eine große Anzahl an Mitarbeiterinnen und Mitarbeitern Notfall- beziehungsweise Heimarbeitsplätze bereitzustellen. ECOS Technology,…

NEWS | BLOCKCHAIN | INTERNET DER DINGE | IT-SECURITY

Must Have: IoT-Sicherheit auf Chipebene

Ein entscheidendes Element für IoT-Sicherheits-Chips ist eine Public Key Infrastructure (PKI). Alle IoT-Geräte mit diesen Chips brauchen eine starke Identität, die dann für die sichere Authentifizierung verwendet wird. Das IoT hat sich zweifelsohne zu einer unglaublich erfolgreichen Industrie entwickelt. Umfrageergebnisse von Vanson Bourne und der Software AG aus dem Jahr 2018 unter 800 leitenden…

NEWS | PRODUKTMELDUNG

IGEL meldet Rekordwachstum und ernennt Jed Ayres zum Global CEO

Dreistelliges Wachstum – Jed Ayres und Heiko Gloge leiteten den Wandel vom Hardware-fokussierten auf ein »Software-First«-Unternehmen ein. IGEL, Anbieter eines Next Generation Edge Operating Systems (OS) für Cloud Workspaces, vermeldet für das vergangene Kalenderjahr 2019 Rekordergebnisse und setzt damit seine schnelle Expansion fort, nicht zuletzt aufgrund der hohen Akzeptanz seines Software-Angebots. Zum 31. Dezember 2019…