Illustration: Absmeier, Piro4D

Zunehmend sind sich CEOs und Vorstandsmitglieder bewusst, dass sie die Verantwortung haben, ihren Ansprechpartnern zielführende Fragen zu Cybersicherheitsrisiken wie Firmware- und Lieferkettensicherheit zu stellen, meint Palo Alto Networks.

Bei Firmware handelt es sich um eine Software, die speziell für ein Stück Hardware wie Festplatte, USB oder UEFI entwickelt wurde. Jedes moderne Computersystem oder intelligente Gerät besteht aus Dutzenden solcher Komponenten. Unternehmensentscheider brauchen oder wollen sich vielleicht nicht mit den tiefgreifenden technischen Problemen der Firmware-Sicherheit auseinandersetzen, aber sie sollten besser wissen, warum sie wichtig ist und wie sie die Risiken verstehen können. Es ist nicht anders, als den CFO nach bevorstehenden Quartalsfinanzergebnissen zu fragen und keine Hinweise darauf zu erhalten, dass große Bestandsabschreibungen bevorstehen.

»Hardware-Sicherheitslücken sind real, und sie tauchen immer häufiger auf. Forrester Research stellt fest, dass 63 Prozent der Unternehmen angaben, im vergangenen Jahr mindestens eine Datenlücke aufgrund von Hardware- oder Firmware-Sicherheitslücken erlebt zu haben. Auf diese Schwachstellen warten Hacker, Schurkenstaaten und andere Cyberangreifer nur, um sie auszunutzen«, berichtet Sergej Epp, Chief Security Officer, Central Europe, bei Palo Alto Networks. Führungskräfte von Unternehmen auf der ganzen Welt lesen oder hören, dass Systeme kompromittiert werden. Daher sollten sie ihren CISO oder Leiter der Sicherheitsabteilung fragen, was sie tun, um Schwachstellen zu identifizieren und zu verhindern.

Wenn die Antwort der Sicherheitsverantwortlichen mit einem der folgenden Punkte übereinstimmt, sollte nach Meinung von Sergej Epp dringend nachgehakt werden.

Entschuldigung Nr. 1: »Keine Sorge, unsere Firmware ist sicher.«

Wenn Ihr Team nicht genau dokumentieren kann, was es getan hat, um Firmware-Bedrohungen zu identifizieren und einzudämmen, könnte es sein, dass Sie vor einem Problem stehen. Firmware-Schwachstellen können in fast jedem System oder jeder Gerätekomponente liegen. Leider verfügen die meisten Unternehmen nicht über regelmäßige Patching-Verfahren zur Bereinigung von Firmware, Festplatten oder anderen Komponenten, auch nicht nach dem Weckruf von Spectre- und Meltdown-Schwachstellen, von denen die meisten Computer weltweit betroffen waren. Dies senkt die Messlatte für Hacker drastisch und schafft eine ideale Umgebung für versteckte und hartnäckige Hintertüren.

Die Zahl der Firmware-Schwachstellen ist in den letzten Jahren in die Höhe geschossen. Sicherheitsforscher glauben, dass die Gesamtzahl der häufigen Schwachstellen und Gefährdungen (Common Vulnerabilities and Exposures, CVEs) 7,5-mal größer ist als noch vor drei Jahren dokumentiert wurde. Firmware-Schwachstellen zeigen sich oft in Sicherheitsmerkmalen wie Privilegien und Zugangskontrolle und werden oft zu spät entdeckt. Sie sollten sich generell über Firmware Sorgen machen, denn sie wird oft überhaupt nicht verwaltet.

Entschuldigung Nr. 2: »Firmware-Angriffe sind Science-Fiction.«

Firmware-Angriffe sind real, dokumentiert und gefährlich. Seit wir von einigen öffentlichkeitswirksamen Angriffen von Edward Snowden und den Shadow Brokers erfahren haben, haben Firmware-Angriffe von einem breiteren Spektrum bösartiger Akteure zugenommen. Es gibt sogar kommerzielle Hacker-Unternehmen, die Firmware-Backdoors als ihre wichtigste Visitenkarte benutzen. Aufgrund der mangelnden Sicherheitsüberwachung auf dieser Ebene ist jedoch alles, was wir wissen, wahrscheinlich nur die Spitze des Eisbergs.

Entschuldigung Nr. 3: »Hacker können nicht eindringen, denn sie brauchen physischen Zugang zu unserer Hard- und Firmware.«

Es stimmt, dass physische Manipulation die bekannteste Art von Firmware-Sicherheitsangriffen ist. Wir alle haben unsere Notebooks in unserem Hotelzimmer gelassen, auch nur vorübergehend, während wir ins Fitnesscenter gehen oder uns etwas zu essen holen. Hotelangestellte wurden bestochen, um ein Backdoor an einem im Hotelzimmer zurückgelassenen System zu installieren.

Ein weiterer Bedrohungsvektor sind Angriffe auf die Lieferkette, bei denen die Firmware entweder vom Hersteller oder während der Lieferung des Systems manipuliert werden kann.

Ohne angemessene Sorgfaltspflicht oder Patching-Verfahren könnten solche Firmware-Implantate jahrzehntelang in Ihrem Rechenzentrum verbleiben, ohne dass es jemand bemerkt. All diese Firmware-Angriffe können auch aus der Ferne erfolgen. Hacker könnten ferngesteuerte gehackte Anwendungen oder Systeme nutzen, um die Firmware für dauerhaftere Überwachungs- oder Sabotagezwecke auszunutzen. Noch beängstigender ist es jedoch zu sehen, dass einige Firmware-Komponenten im Netzwerk oder Internet auf die gleiche Weise erreichbar sind wie Ihre Anwendungen.

Entschuldigung Nr. 4: »Mein Lieferkettenprozess prüft auf Sicherheit.«

Die meisten Unternehmen haben Lieferkettenprozesse, die den Wahrheitsgehalt, die Reaktion auf Vorfälle, das Management von Softwareschwachstellen und vieles mehr überprüfen. Nur selten implementieren Unternehmen jedoch Überprüfungen zur Überprüfung der Integrität von Firmware oder Hardware an verschiedenen Punkten der Lieferkette. Folglich haben Angreifer, die in der Lage sind, sich in die Lieferkettenprozesse einzuschleichen, leichtes Spiel, versteckte Backdoors unter der Oberfläche der Sichtbarkeit des Cybersicherheitsteams aufrechtzuerhalten. Insider-Bedrohungen sind nicht für alle Unternehmen ein großes Problem, aber diejenigen, die einige wertvolle Geheimnisse haben, müssen dies ernst nehmen. Der jüngste Fall eines Hackers, der versuchte, einen Tesla-Mitarbeiter mit einer Million Dollar anzuwerben, um Malware zu installieren, ist ein gutes Beispiel für diesen Trend.

Entschuldigung Nr. 5: »Ich kümmere mich um die Firmware-Sicherheit, nachdem die Grundlagen abgehakt sind.«

In dieser Ära von Covid-19 und des Budgetdrucks ist dies leicht zu verstehen. Wir alle müssen Prioritäten setzen, daher ist es verlockend, die Firmware-Sicherheit auf Eis zu legen, bis scheinbar größere Probleme wie die Cloud-Migration von Patching-Programmen gelöst sind. Bis vor kurzem war die Zahl der Firmware-Cyberdiebe mit umfassender Erfahrung ziemlich begrenzt, wobei sich die meisten Exploits auf Anwendungen oder Betriebssysteme konzentrierten. Mit der zunehmenden Veröffentlichung von Forschungsergebnissen (und deren Verbreitung durch die Bösewichte) haben die Angreifer aber ihre Bemühungen zur Ausnutzung von Firmware-Schwachstellen verstärkt.

Diese Angriffsfläche überhaupt nicht in Betracht zu ziehen, bedeutet, die ständig wachsenden Risiken für Ihr Unternehmen entweder zu ignorieren oder zu akzeptieren. Ein Blick auf die Firmware-Angriffe der Vergangenheit kann uns einige Lektionen in Sachen Cybersicherheit lehren. Am besten ist es, die Fehler der Vergangenheit nicht zu wiederholen. Unternehmen müssen daher die Sicherheit von Firmware und Lieferketten zum Bestandteil ihrer Risiko- und Bedrohungsmanagementprogramme machen.

Es ist wie die Sicherung Ihres Zuhauses

»Um Geschäftsführern und Vorstandsmitgliedern zu helfen, die Bedeutung der Gewährleistung einer guten Firmware-Sicherheit zu verstehen, verwende ich gerne eine Metapher, die wir alle kennen, verstehen und schätzen: Innere Sicherheit. Gesunder Menschenverstand und manchmal Erfahrungen aus erster Hand sorgen dafür, dass wir nicht erwarten, dass unser Zuhause sicher ist, wenn die Türen und Fenster weit geöffnet sind und unsere Wertsachen öffentlich ausgestellt sind, so dass sie jeder mitnehmen kann«, sagt Sergej Epp. »Sie könnten genauso gut ein Transparent schwenken, auf dem steht: Hey Diebe, kommt rein!«

Die Sicherheit der Firmware ist auf dieselbe Weise gewährleistet. Unternehmen sollten ihrer Firmware null Vertrauen schenken. Sie sollten ein kontinuierliches Patch- und Konfigurationsmanagement implementieren sowie kritische Server überwachen und mobile Endgeräte scannen, die sich in unsicheren Umgebungen befunden haben. Es gilt also sicherzustellen, dass die grundlegende Sicherheitshygiene praktiziert wird.

»Wie oft haben wir uns beim Verlassen unseres Hauses gefragt: »Habe ich die Tür abgeschlossen?« Stellen Sie also sicher, dass Sie Ihre Türen abschließen, unsichere Schlösser austauschen, einen Bewegungsmelder installieren und Ihr Haus mit einer Sicherheitskamera ausstatten«, fasst Sergej Epp abschließend zusammen. »Wenn Sie Ihre Firmware nicht zusperren, können Sie niemanden beschuldigen, wenn sich die Angreifer durch die Hintertür einschleichen und sich das geistige Eigentum und die Kundendaten Ihres Unternehmens aneignen.«

115 Artikel zu „Firmware Sicherheit“

NEWS | INTERNET DER DINGE | IT-SECURITY | TIPPS

Die Top-Mythen der IoT-Sicherheit

Konventionelle Ansätze der Cybersicherheit konzentrieren sich auf ein grundlegendes Konzept: jedes in Sichtweite befindliche Gerät schützen, um Hacker, Angreifer und Diebe fernzuhalten. In einer hochgradig vernetzten Welt, in der sich eine Vielzahl von Sensoren, Geräten und Systemen gegenseitig mit Daten versorgen, ist dieses Konzept jedoch überholt. Das Internet der Dinge wächst. IDC prognostiziert, dass es…

NEWS | IT-SECURITY | STRATEGIEN

Mehr Zusammenarbeit in Sachen Cybersecurity – Kooperation ist der Schlüssel zum mehr IT-Sicherheit in unsicheren Zeiten

Die Ereignisse der letzten Monate haben die CISOs und die IT-Sicherheitsteams unter enormen Druck gesetzt, nach einer Ausweitung der Fernarbeit ihre Netzwerke angemessen zu schützen. Für Unternehmen, die bereits Maßnahmen für die Heimarbeit ihrer Belegschaft eingeführt haben, stellt dies möglicherweise keine Herausforderung dar. Für andere, die daran gewöhnt sind, Maschinen zu überwachen, zu steuern und…

NEWS | TRENDS 2020 | TRENDS SECURITY | INTERNET DER DINGE | IT-SECURITY

Kein Unternehmen kommt ohne IoT-Sicherheit aus – Hohes Potenzial in lernenden Systemen

Das Internet der Dinge setzt sich in großem Stil durch, weil die potenziellen Vorteile immens sind. Ob es sich um Gebäude- und Straßenlichtsensoren, Überwachungskameras, IP-Telefone, Point-of-Sale-Systeme, Konferenzraumtechnik und vieles mehr handelt, das IoT ist im Netzwerk und im Unternehmen längst Realität. Es ist zu einem wesentlichen Teil der Infrastruktur für jedes Unternehmen und jede Branche…

NEWS | INDUSTRIE 4.0 | IT-SECURITY | TIPPS

5 Tipps zur Datensicherheit mit Augmented-Reality-Lösungen

Die Vorteile der Nutzung von Augmented-Reality-Lösungen liegen auf der Hand. Mitarbeiter*innen können mithilfe von Wearables ihre Arbeit schneller, flexibler und sicherer ausführen, machen nachweislich weniger Fehler und sind bei der Arbeit zufriedener. Wie der Name bereits vermuten lässt, funktionieren Datenbrillen aber nur, wenn sie Daten aufnehmen. Die Sicherheit solcher Daten ist deshalb für alle Unternehmen,…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN | TIPPS

Cybersicherheit im Unternehmen umsetzen

Die heutige Cyberlandschaft ist lebendig – sie bewegt sich, interagiert und entwickelt sich unentwegt weiter. Unternehmen, die die moderne digitale Umgebung als statisch und geordnet wahrnehmen, setzen bei ihren Sicherheitsmaßnahmen falsch an. Viele Organisationen haben die Dynamik der virtuellen Welt bereits verstanden und entscheiden sich heute zunehmend für einen mehrschichtigen Sicherheitsansatz, der umfassenden Schutz auf…

NEWS | BLOCKCHAIN | INTERNET DER DINGE | IT-SECURITY

Must Have: IoT-Sicherheit auf Chipebene

Ein entscheidendes Element für IoT-Sicherheits-Chips ist eine Public Key Infrastructure (PKI). Alle IoT-Geräte mit diesen Chips brauchen eine starke Identität, die dann für die sichere Authentifizierung verwendet wird. Das IoT hat sich zweifelsohne zu einer unglaublich erfolgreichen Industrie entwickelt. Umfrageergebnisse von Vanson Bourne und der Software AG aus dem Jahr 2018 unter 800 leitenden…

NEWS | IT-SECURITY | TIPPS

Sicherheitsprobleme in Smart-Home-Geräten

Design-Konzept eines NFC-Rings zur Türöffnung lückenhaft. Sicherheitsrisiko in Automatisierungsplattform für Garagen. Auf der CES werden dieser Tage wie jedes Jahr viele neue Verbrauchertechnologien vorgestellt. Daher ist es wichtig, die Sicherheitsrisiken zu berücksichtigen, die diese neuen Geräte und Programme für den Einzelnen darstellen: Im Rahmen der CES stellt McAfee seine Erkenntnisse zu zwei Smart-Home-Geräten vor: dem…

NEWS | IT-SECURITY | TIPPS

Große Sicherheitslücke in drahtlosem Präsentationssystem

Sicherheitsexperten warnen: Gerade die vertrauten Geräte und Anwendungen sind bevorzugte Ziele von Angreifern. Berater des finnischen IT-Security-Unternehmens F-Secure haben in einem beliebten drahtlosen Präsentationssystem mehrere Sicherheitslücken entdeckt, die es ermöglichen, das System in weniger als 60 Sekunden zu hacken. Angreifer können so die Informationen, die präsentiert werden, abfangen und manipulieren, Passwörter und andere vertrauliche Daten…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

State of Cybersecurity Report: Gesteigertes Sicherheitsbewusstsein

Die digitale Transformation treibt Unternehmen dazu, ihre Sicherheitsmaßnahmen zu überdenken. Immer mehr konzentrieren sich IT-Experten auf IoT und Cloud und entwickeln eigene Systeme zum Schutz gegen Cyberbedrohungen. Der Report »State of Cybersecurity Report 2019« von Wipro Limited unterstreicht die wachsende Bedeutung der Cyberabwehr für Unternehmen, den CISO als neue Rolle im Vorstand und belegt…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY | PRODUKTMELDUNG

Weltweit wird noch immer zu wenig für die Cybersicherheit getan

Weltweit wird noch immer zu wenig für die Cybersicherheit getan. Es handelt sich hierbei nicht um eine allgemeine Betrachtung, sondern um die Ergebnisse der jährlichen Umfrage von 2019 mit dem Titel »Cyber Resilient Organization«, die vom Ponemon Institute durchgeführt, von IBM Resilient gesponsert wurde und an der mehr als 3.600 Sicherheits- und IT-Experten aus der…

NEWS | DIGITALISIERUNG | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY | TIPPS | WHITEPAPER

Meltdown und Spectre: Mehr Prozessoren betroffen als gedacht – Neue Technik findet Sicherheitslücke

Als Forscher 2018 die Sicherheitslücken Meltdown und Spectre bei bestimmten Prozessoren entdeckten, waren vor allem Chiphersteller von High-End-Prozessoren wie Intel betroffen. Zunutze gemacht hatten sie sich hier sogenannte Seitenkanäle der Hardware, mit denen sie an Daten gelangt sind. Dass es ähnliche Lücken auch bei anderen Prozessoren gibt, haben nun Forscher aus Kaiserslautern und Stanford…

NEWS | BUSINESS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | FAVORITEN DER REDAKTION | INDUSTRIE 4.0 | INFRASTRUKTUR | INFOGRAFIKEN | INTERNET DER DINGE | IT-SECURITY | KOMMUNIKATION | TIPPS

Gravierende Sicherheitsrisiken bei vernetzten Industrieanlagen

Schwachstellen in Funkfernsteuerungen haben schwerwiegende Auswirkungen auf die Sicherheit. Ein neuer Forschungsbericht deckt schwere Sicherheitslücken bei industriellen Maschinen auf. Anlagen wie Kräne, die mittels Funkfernsteuerungen bedient werden, sind vor potenziellen Angriffen wenig bis gar nicht geschützt. Damit stellen sie ein hohes Sicherheitsrisiko für Betreiber und ihre Mitarbeiter dar. Trend Micro veröffentlichte einen neuen Forschungsbericht,…

NEWS | DIGITALE TRANSFORMATION | INFRASTRUKTUR | IT-SECURITY | ONLINE-ARTIKEL | SERVICES

Digitale Transformation: Die Netzwerksicherheit ist geschäftskritisch

So bedienen Unternehmen die Anforderungen an Konnektivität und Datensicherheit. Die digitale Transformation führt zu einem rasanten Wachstum an Netzwerkendpunkten, die es zu versorgen und zu managen gilt. Gleichzeitig steigt die Gefahr durch Cyberangriffe. Gemischte Netzwerkarchitekturen aus On-Premises- und Cloud-Lösungen sind das Mittel der Wahl. Sicherheitsexperten gehen davon aus, dass mehrere hundert Millionen Malware-Proben im…

NEWS | INFOGRAFIKEN | IT-SECURITY | SERVICES | TIPPS

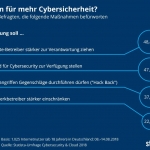

Was tun für mehr Cybersicherheit?

Der Datendiebstahl bei 1.000 Politikern, Prominenten und Journalisten hat das Thema Datenschutz- beziehungsweise -sicherheit wieder mal in den Mittelpunkt des öffentlichen Interesses geweckt. Eine Statista-Umfrage aus dem letzten Jahr zeigt, welche Maßnahmen für mehr Cybersicherheit die Deutschen befürworten. Fast jeder zweite Befragte will, dass die Regierung Website-Betreiber stärker zur Verantwortung zieht. Ähnlich viele wünschen sich,…

NEWS | IT-SECURITY | KOMMENTAR | TIPPS

Schwerwiegende Cyberattacke in Deutschland – Menschliche IT-Sicherheitsteams sind zunehmend überfordert

Die weitreichende Cyberattacke auf Politiker, Journalisten und Prominente in Deutschland schlägt international hohe Wellen. Noch ist wenig über die Hintergründe bekannt, aber der Schaden scheint enorm zu sein. Gérard Bauer, VP EMEA bei Vectra, Experte für KI-basierte Cybersicherheit (künstliche Intelligenz), nimmt Stellung zum Status Quo: »Für ein Land, in dem die Privatsphäre des…

NEWS | DIGITALISIERUNG | EFFIZIENZ | FAVORITEN DER REDAKTION | IT-SECURITY | TIPPS

Das hilfreiche Dutzend – Zwölf digitale Sicherheitstipps (nicht nur) für die Feiertage

Jedes Jahr um diese Zeit werden Menschen auf der ganzen Welt von ihren Liebsten mit neuen digitalen Geräten beschenkt. Unabhängig davon, welche Feiertage sie feiern (oder nicht), ist das Ende des Jahres die Zeit, in der einige der neuesten begehrten Geräte – Smartphones, Fitness-Tracker, Tablets, Smart Home Equipment usw. – auf den Markt kommen.…

INTERNET DER DINGE | IT-SECURITY

IoT-Sicherheit: Willkommen im Botnet

Das Internet der Dinge steckt immer noch in den Kinderschuhen, aber hat sich bereits einen Ruf als ausgewachsenes Sicherheitsrisiko gemacht. Ob Router, Drucker, Smart-TV, Spielzeug oder Waschmaschinen – vernetzte Geräte werden für Cyberkriminelle zum Werkzeug für illegales Krypto-Mining, DDoS-Angriffe bis hin zur Lösegelderpressung durch angedrohte Datenlöschung, wie im Fall des Spielzeugherstellers Spiral Toys. Dessen…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS KOMMUNIKATION | GESCHÄFTSPROZESSE | TRENDS 2018 | IT-SECURITY

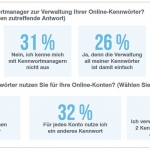

Sicherheitsrisiko Mitarbeiter: Drei von vier Anwendern wissen nicht, was Ransomware ist

Studie offenbart gefährliche Wissenslücken bei deutschen IT-Anwendern. Proofpoint, ein Next-Generation Cybersecurity-Unternehmen, hat seinen neuen »End User Risk Report 2018« der Öffentlichkeit präsentiert. Dabei traten erschreckende und für Unternehmen sowie Privatpersonen gefährliche Wissenslücken im Bereich IT-Sicherheit auf. Dies gilt auch und insbesondere im Alltag, wenn man bedenkt, dass jeder zehnte Deutsche sein Smartphone nicht schützt. Und…

NEWS | DIGITALISIERUNG | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY | KOMMENTAR | SERVICES | STRATEGIEN

Cybersicherheit: Angriff auf deutsche Stromlieferanten

Anfang Mai haben sich die beiden Autoren Till Krause und Hakan Tanriverdi in der Süddeutschen Zeitung mit dem Thema befasst, wie sicher unsere Stromnetze tatsächlich sind. Die Recherchen haben ergeben, dass die digitalen Attacken zunehmend aggressiver werden und eine der gefährlichsten Hackergruppierungen auch Deutschland ins Visier genommen hat. Der Anlass für die Nachforschungen ist aktuell:…

NEWS | TRENDS SECURITY | TRENDS 2017 | INTERNET DER DINGE | IT-SECURITY

IT-Sicherheit 2017: Sicherheitslücken im Internet der Dinge besser schließen

Das neue Jahr steht nach Einschätzung von IT-Sicherheitsexperten ganz im Zeichen des Datenschutzes. Doch während Unternehmen in diesem Jahr damit beschäftigt sein werden, die geforderten Änderungen in Dokumentations-, Rechenschafts- und weiteren neuen Pflichten entlang der EU-Datenschutz-Grundverordnung bis 25. Mai 2018 zu erfüllen, dürfen sie ihre IT-Sicherheit nicht aus den Augen verlieren. Mit welchen Bedrohungen Unternehmen…