Konventionelle Ansätze der Cybersicherheit konzentrieren sich auf ein grundlegendes Konzept: jedes in Sichtweite befindliche Gerät schützen, um Hacker, Angreifer und Diebe fernzuhalten. In einer hochgradig vernetzten Welt, in der sich eine Vielzahl von Sensoren, Geräten und Systemen gegenseitig mit Daten versorgen, ist dieses Konzept jedoch überholt. Das Internet der Dinge wächst. IDC prognostiziert, dass es 41,6 Milliarden vernetzte IoT-Geräte bis 2025 geben wird. »Es gibt einfach zu viele Geräte und es gibt keine Grenzen«, erklärt Jamison Utter, Senior Business Development Manager for IoT bei Palo Alto Networks.

Was bedeutet das für Unternehmen? Wenn sie im traditionellen Sicherheitsansatz feststecken, ist es an der Zeit, ihre Sicherheitsinitiative neu zu starten, um eine grenzenlose Computing-Umgebung widerzuspiegeln. Das IoT unterscheidet sich sehr von der IT. Es ist wichtig, sich auf das Netzwerk und die gesamte Datenumgebung zu konzentrieren, anstatt auf das spezifische Gerät.

Palo Alto Networks nennt die 5 wesentlichen Mythen der vernetzten Sicherheit und Tipps, wie Unternehmen sie überwinden können.

Mythos Nr. 1: Das IoT ist einfach die nächste Phase der IT-Sicherheit.

Nichts könnte weiter von der Wahrheit entfernt sein. Vernetzte Geräte und Systeme stellen einen stärker dezentralisierten Ansatz für die Computing- und Cybersicherheit dar. Für IT-Teams erfordert die Umstellung auf das IoT einen gewaltigen konzeptionellen Sprung, da sie nicht mehr der Käufer oder Gerätebesitzer sind.

Das Problem ist, dass die IT-Teams versuchen, dieselben Tools und Ansätze zu verwenden, die schon bei der Gründung von Fort Knox verwendet wurden. Sie gehen ein Geschäftsproblem als IT-Problem an. Beim IoT geht es nicht um Laptops und Smartphones. Es geht nicht um den Schutz von Benutzernetzwerken. Es ist eine ganz andere Welt, die sich um den Schutz von Geschäftsprozessen und Daten dreht.

Unternehmensleiter, die das IoT wirklich verstehen, erkennen, dass sie die Cybersicherheit vereinfachen können, wenn sie einen eher ganzheitlichen, datenzentrierten Ansatz verfolgen, anstatt alles noch komplexer zu machen.

Mythos Nr. 2: Die IT sollte die Sicherheit des IoT überwachen.

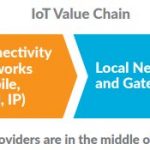

Wenn die IT-Abteilung für die Sicherheit des Internet der Dinge verantwortlich ist, greift sie in der Regel auf konventionelle Werkzeuge, Technologien und Ansätze für diese Aufgabe zurück. Dieser »One-size-fits-all«-Ansatz führt häufig zu enttäuschenden Ergebnissen. Das IoT geht über die Grenzen konventioneller Computersysteme hinaus. Daten befinden sich auf verschiedenen Geräten innerhalb und außerhalb eines Unternehmens und fließen über viele weitere Berührungspunkte.

Es gibt aber noch ein anderes, manchmal größeres Problem. Da sich das IoT über Teams, Abteilungen und Unternehmen erstreckt, ist es leicht, sich mit einem isolierten Ansatz zur Cybersicherheit abzufinden. In einigen Fällen können verschiedene Gruppen, die sich mit Sicherheitsfragen befassen, Doppelarbeit leisten oder sogar versehentlich Methoden anwenden, die miteinander in Konflikt stehen – und letztlich ein Unternehmen ungeschützt lassen.

Die Abstimmung zwischen IT- und Cybersicherheits-Teams ist im Zeitalter des IoT sogar noch wichtiger. Dies erfordert eine enge Zusammenarbeit zwischen CIOs, CSOs und CISOs. Man muss wirklich eine Analyse durchführen, all seine Ressourcen identifizieren und verstehen, wie, warum und wo Daten verwendet werden. Nur dann kann man einen Rahmen entwerfen, der für das IoT optimiert ist. Dies kann die Einstellung oder Umschulung von Mitarbeitern mit den richtigen Fähigkeiten und Fachkenntnissen erfordern.

Mythos Nr. 3: Herkömmliche Sicherheitstools und -strategien werden uns schützen.

Der Burg-und-Graben-Ansatz in der Cybersicherheit kann die IoT-Sicherheit tatsächlich »untergraben«. Malware-Schutz und andere herkömmliche Tools sind zwar immer noch wertvoll, wurden aber nicht für die Verwaltung von Datenströmen über Sensoren, Edge-Umgebungen und moderne Mehrzweckgeräte konzipiert.

Das bedeutet nicht, dass ein Unternehmen diese Schutzmechanismen beseitigen sollte, es muss sie nur anders einsetzen und neue Funktionen hinzufügen, sobald sie verfügbar sind. Dies können zum Beispiel Datenverschlüsselung während der Übertragung oder Tools zur Netzwerküberwachung sein, die erkennen, wann Daten besonders gefährdet sind. Es könnte auch die Einrichtung separater Netzwerke für verschiedene Arten von Daten sein. Selbst wenn jemand ein Gerät oder ein System hackt, kann es dann passieren, dass er nichts Wertvolles erhält.

Palo Alto Networks meint, dass ein Unternehmen, sobald es vollständig versteht, wie Daten auf einer IoT-Plattform verwendet werden, die richtigen Schutzvorkehrungen zuweisen kann, einschließlich Governance-Modell, Praktiken, Prozessen und Tools. Dies kann von der Endpunkt- und Netzwerküberwachung über Verschlüsselung in Bewegung bis hin zu noch fortschrittlicheren Methoden des maschinellen Lernens und der künstlichen Intelligenz reichen.

KI kann IoT-Geräte in einem Netzwerk finden, einschließlich zuvor verborgener Geräte, sicherstellen, dass sie kritische Updates und Sicherheits-Patches erhalten haben, und andere potenzielle Probleme identifizieren. Durch maschinelles Lernen können IoT-Geräte auf der Grundlage von Sicherheitsrisiken in Gruppen eingeteilt werden, ohne dass zusätzliche Sicherheitssoftware und manuelle Prozesse erforderlich sind. Dieser Ansatz ermöglicht Risikobewertungen, wann Geräte »normal« oder »verdächtig« funktionieren, und hilft bei der Durchsetzung von IoT-Richtlinien.

Mythos Nr. 4: Es dreht sich alles um den Schutz des Geräts.

Die Anwendung des konventionellen IT-Sicherheitsdenkens auf das IoT öffnet eine weitere Falle. IoT-Sicherheit erfordert einen breiteren Ansatz, der Netzwerkauthentifizierung, Konnektivität, Clouds und mehr umfasst. »Es ist an der Zeit, nicht mehr an IoT-Geräte als kleine PCs zu denken. Die meisten dieser Geräte sind einfach und dumm«, sagt Utter.

Tausende oder Zehntausende von IoT-Sensoren und -Geräten machen es unmöglich, jedes einzelne in einem intelligenten Unternehmen, einer Lieferkette oder einer Stadt zu schützen. Es ist zwar wichtig, ein medizinisches Gerät oder ein Auto vor Hackerangriffen zu schützen, aber viele angeschlossene Sensoren und Geräte haben schreibgeschützte Komponenten, die nicht kompromittiert werden können. Folglich müssen sich die IoT-Schutzmaßnahmen in Unternehmen um komplexere Beziehungen zwischen Systemen und Daten drehen.

»Man muss wirklich mit den Grundlagen beginnen«, betont Utter. »Das bedeutet, dass man ein Zero-Trust-Framework schaffen muss.« In dieser neuen Ordnung des IoT ist das Netzwerk das Ding – und alle Sensoren, Geräte, Systeme und Daten müssen ganzheitlich betrachtet werden. »Durch die Klassifizierung von Daten, die Einrichtung von Zonen und die Erstellung von Whitelist-Anwendungen und -Prozessen ist es möglich, die richtigen Schutzvorrichtungen und Werkzeuge für die richtige Aufgabe zu identifizieren.«

Das bedeutet zum Beispiel, dass man sich von einem traditionellen Modell, bei dem alle Sensoren und Geräte in dasselbe Netzwerk eingebunden werden, entfernen muss. Stattdessen kann ein Unternehmen davon profitieren, wenn es seine Anlagen nach Geschäftsaufgaben, Datensicherheits- und Vertrauensebene organisiert. Daraufhin gilt es Netzwerkknoten, -abteilungen oder -zonen zu schaffen sowie Tools und Schutzvorrichtungen zu implementieren, die den Sicherheitsanforderungen entsprechen.

Mythos Nr. 5: Die Sicherheitsvorkehrungen der Hersteller sind entscheidend.

Die vorherrschende Mentalität ist, dass Anbieter starke Schutzvorrichtungen in ihre Produkte einbauen müssen. Und wenn es einen Patch gibt, muss der Benutzer ihn nach der Installation in aller Eile installieren. Leider ist dies ein fehlerhaftes Konzept im Zeitalter der vernetzten Geräte. Das soll nicht heißen, dass Sicherheit nicht in die Produkte eingebaut werden sollte. Es soll nur nicht heißen, dass ein Unternehmen die Sicherheit der Anbieter von IoT-Geräten nicht als primäre Form des Schutzes betrachten sollte.

Da viele Sensoren lediglich »dumme Endpunkte« sind, die ersetzt und nicht gepatcht werden. Selbst wenn es sich um komplexere Geräte handelt, »setzen die meisten Unternehmen IoT-Komponenten ein und aktualisieren oder patchen diese nie«. Teil des Problems ist, dass Firmware-Patches und -Upgrades bei Tausenden von vernetzten Geräten zu einem Albtraum werden.

Das Fazit? Die Sicherheit auf dem Gerät wird sehr viel weniger wichtig, wenn Daten- und Netzwerkkontrollen eingerichtet sind. Das IoT erfordert eine umfassendere übergreifende Strategie, die sich über alle Gerätehersteller erstreckt. Letztendlich muss sich der Schutz des IoT nicht als mühsam erweisen. Er erfordert jedoch das richtige Fachwissen – und ein Verständnis dafür, dass der konventionelle Ansatz zur Cybersicherheit angepasst werden muss. Wenn Führungskräfte diese Realität verstehen, so Palo Alto Networks, können sie Entscheidungen und Budgets entsprechend anpassen.

1705 Artikel zu „IoT Sicherheit“

NEWS | INTERNET DER DINGE | IT-SECURITY

Maschinelles Lernen für bessere Security: Sieben wichtige Erkenntnisse zur IoT-Sicherheit

Unternehmen von heute bewegen sich mit großer Geschwindigkeit in Richtung digitaler Transformation. Die Definition ihres Netzwerks ändert sich dabei ständig – mit Hybrid-Clouds, IoT-Geräten und jetzt auch Heimarbeitsplätzen. Angesichts des wachsenden Datenverkehrs am »Rand« des Netzwerks (Edge) steigt auch das Sicherheitsrisiko, verbunden mit häufigen, schweren und ausgeklügelten Cyberangriffen – wie Palo Alto Networks beobachtet. Um…

NEWS | DIGITALE TRANSFORMATION | INDUSTRIE 4.0 | IT-SECURITY

#digiWiesn: IoT-Wachstum und 5G-Ausbau – Cybersicherheit darf den Anschluss nicht verlieren

NEWS | FAVORITEN DER REDAKTION | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

IoT-Sicherheit: Von Türklingeln und Kühlschränken bis zu Atomreaktoren

Die aktuelle und künftige Relevanz von Cybersicherheit im IoT-Kontext. Da die Welt immer vernetzter wird, werden immer mehr Geräte miteinander verbunden. Der Fitness-Tracker am Handgelenk überträgt drahtlos Daten auf das Smartphone, das wiederum die Entertainment-Hubs in den vernetzten Autos auf der Fahrt steuert. Das Smartphone ist auch der Dreh- und Angelpunkt der meisten Geschäftsverbindungen –…

NEWS | TRENDS 2020 | TRENDS SECURITY | INTERNET DER DINGE | IT-SECURITY

Kein Unternehmen kommt ohne IoT-Sicherheit aus – Hohes Potenzial in lernenden Systemen

Das Internet der Dinge setzt sich in großem Stil durch, weil die potenziellen Vorteile immens sind. Ob es sich um Gebäude- und Straßenlichtsensoren, Überwachungskameras, IP-Telefone, Point-of-Sale-Systeme, Konferenzraumtechnik und vieles mehr handelt, das IoT ist im Netzwerk und im Unternehmen längst Realität. Es ist zu einem wesentlichen Teil der Infrastruktur für jedes Unternehmen und jede Branche…

NEWS | INDUSTRIE 4.0 | INTERNET DER DINGE

Sicherheit bis in den letzten Winkel des industriellen IoT

Moderne Sicherheitslösungen nutzen Analytik, um auch industrielle Anlagen innerhalb des industriellen IoTs überwachen zu können. IoT-Lösungen haben in den letzten Jahren nicht nur unser Zuhause erobert, auch in der Industrie kommen die smarten Geräte immer häufiger zum Einsatz. Das industrielle IoT (IIoT) bietet Unternehmen mannigfaltige Möglichkeiten und die Anwendungsfälle erstrecken sich über alle Branchen. Zu…

NEWS | BLOCKCHAIN | INTERNET DER DINGE | IT-SECURITY

Must Have: IoT-Sicherheit auf Chipebene

Ein entscheidendes Element für IoT-Sicherheits-Chips ist eine Public Key Infrastructure (PKI). Alle IoT-Geräte mit diesen Chips brauchen eine starke Identität, die dann für die sichere Authentifizierung verwendet wird. Das IoT hat sich zweifelsohne zu einer unglaublich erfolgreichen Industrie entwickelt. Umfrageergebnisse von Vanson Bourne und der Software AG aus dem Jahr 2018 unter 800 leitenden…

NEWS | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

Cybersecurity im Kontext von Industrie 4.0: Herausforderungen und Lösungen der Cloud- und IoT-Sicherheit

In der vernetzten Industrie 4.0 wird Cloud-Sicherheit zum Rückgrat des Internets der Dinge. Cloud Computing und das Internet der Dinge sind zwei Technologien, die zu Industrie 4.0 gehören. Martin Schauf, Senior Manager Systems Engineering bei Palo Alto Networks, erörtert die Herausforderungen bei der Sicherung von Cloud und IoT, wenn es darum geht, die Umstellung auf…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | INTERNET DER DINGE | TRENDS 2019 | IT-SECURITY

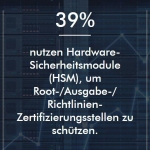

IoT-Geräte stellen Sicherheitsrisiken durch Cyberangriffe dar

IoT entwickelt sich immer mehr zum Haupttreiber für PKI, gleichzeitig sind Unternehmen nicht ausreichend auf Bedrohungen vorbereitet. Das IoT (Internet of Things) ist aktuell einer der Technologietrends mit dem stärksten Wachstum. Unternehmen setzen sich jedoch gefährlichen Cyberrisiken aus, indem sie in diesem Zusammenhang der PKI-Sicherheit nicht genügend Priorität beimessen. Das zeigen die neuesten Untersuchungsergebnisse von…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | INDUSTRIE 4.0 | INFRASTRUKTUR | TRENDS 2018 | INTERNET DER DINGE | IT-SECURITY

Es mangelt am Bewusstsein für IoT-Sicherheit

Die Ergebnisse einer Umfrage zeigen, dass Unternehmen weltweit deutliche Schwächen im Bereich Sicherheit im Internet der Dinge (Internet of Things, IoT) haben. Nur 14 Prozent der befragten IT- und Sicherheitsentscheider geben an, dass in ihren Unternehmen ein vollständiges Bewusstsein für IoT-Bedrohungen vorhanden ist. 37 Prozent der Befragten räumen ein, nicht immer ihre Security-Bedürfnisse definieren zu…

INTERNET DER DINGE | IT-SECURITY

IoT-Sicherheit: Willkommen im Botnet

Das Internet der Dinge steckt immer noch in den Kinderschuhen, aber hat sich bereits einen Ruf als ausgewachsenes Sicherheitsrisiko gemacht. Ob Router, Drucker, Smart-TV, Spielzeug oder Waschmaschinen – vernetzte Geräte werden für Cyberkriminelle zum Werkzeug für illegales Krypto-Mining, DDoS-Angriffe bis hin zur Lösegelderpressung durch angedrohte Datenlöschung, wie im Fall des Spielzeugherstellers Spiral Toys. Dessen…

NEWS | DIGITALE TRANSFORMATION | FAVORITEN DER REDAKTION | INFRASTRUKTUR | INFOGRAFIKEN | INTERNET DER DINGE | IT-SECURITY | SERVICES

IoT verändert Sicherheitsdenken: Warum PKI immer wichtiger wird

Die digitale Transformation hat inzwischen eine Vielzahl von Branchen erreicht. Nicht zuletzt angetrieben durch die rasante Weiterentwicklung des Internet of Things (IoT) und die darin liegenden unternehmerischen Möglichkeiten. Wie etwa den, sich Wettbewerbsvorteile gegenüber der Konkurrenz zu verschaffen. Richtig aufgesetzt haben IoT-Projekte das Potenzial, betriebliche Abläufe zu rationalisieren, neue Umsatzquellen zu erschließen und Dienstleistungen besser…

NEWS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | TRENDS INFRASTRUKTUR | DIGITALISIERUNG | TRENDS MOBILE | TRENDS SERVICES | INDUSTRIE 4.0 | INFRASTRUKTUR | TRENDS 2018 | INTERNET DER DINGE | IT-SECURITY | STRATEGIEN

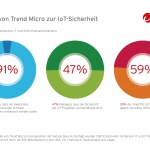

Sicherheitsverantwortliche haben nur wenig Mitspracherecht bei IoT-Entscheidungen

Eine weltweite Umfrage von Trend Micro zeigt, dass CISOs und Sicherheitsexperten nur für 38 Prozent der IoT-Projekte in Unternehmen konsultiert werden. Fast 33 Prozent der Befragten geben an, dass ihnen nicht bekannt ist, wer in ihrem Unternehmen für IoT-Sicherheit verantwortlich ist. Befragte Unternehmen berichten von durchschnittlich drei Angriffen auf vernetzte Industrieanlagen im vergangenen Jahr. …

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | TRENDS KOMMUNIKATION | TRENDS MOBILE | TRENDS 2018 | INTERNET DER DINGE | IT-SECURITY

Drastische Zunahme von privaten Endgeräten und IoT-Devices in Unternehmensnetzwerken sorgt für enorme Sicherheitsrisiken

Durchschnittlich 1.856 private Endgeräte und IoT-Devices verbinden sich in Deutschland pro Tag und Unternehmen mit dem Netzwerk der Organisation – ungemanagt von der IT. Zugleich glauben fast 90 Prozent der IT-Verantwortlichen, eine effektive Sicherheits-Policy zu haben. Infoblox, Spezialist für Netzwerksteuerung und Anbieter von Actionable Network Intelligence, veröffentlicht Ergebnisse einer neuen Studie, die besorgniserregende Sicherheitslücken durch…

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | INTERNET DER DINGE | IT-SECURITY | ONLINE-ARTIKEL | SERVICES

Paradigmenwechsel durch das IoT – Private IT-Sicherheit wird geschäftlich, geschäftliche IT-Sicherheit wird privat

Ein erster Ausblick auf die Neuheiten der kommenden CES (Consumer Electronics Show) zeigt, dass die Annehmlichkeiten des Internets der Dinge auf das tägliche Leben immer häufiger sichtbar werden – von Schrittzählern bis hin zu intelligenten Haarbürsten. Während viele Konsumenten die Annehmlichkeiten dieser Geräte schätzen, sind sich nicht alle den Sicherheitsrisiken bewusst, die IoT-Geräte schaffen…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2017 | INTERNET DER DINGE | IT-SECURITY

Beim Einsatz von IoT-Anwendungen gilt in Unternehmen die größte Sorge der IT-Sicherheit

Das Internet of Things ist eine der bedeutendsten Entwicklungen unserer Zeit. Die Vernetzung von Menschen und Dingen wird für Verbraucher immer selbstverständlicher. Und Unternehmen nutzen deren Möglichkeiten, um Produkte besser entwickeln, vermarkten, verteilen und verkaufen zu können. Die Erweiterung von Verbindungen hat die Anfälligkeit für Hackerangriffe exponentiell beschleunigt. BlackBerry Limited hat die Ergebnisse einer weltweiten…

NEWS | BUSINESS | TRENDS CLOUD COMPUTING | DIGITALISIERUNG | TRENDS MOBILE | TRENDS SERVICES | INDUSTRIE 4.0 | TRENDS 2017 | INTERNET DER DINGE | STRATEGIEN

Der ROI ist die größte Herausforderung der IoT-Branche – noch vor der Sicherheit

Während in den Medien vor allem über Sicherheitsbedenken berichtet wird, stellen der betriebswirtschaftliche Nutzen und die Kapitalrendite heutzutage die eigentlichen Herausforderungen für IoT-Verantwortliche dar. In den zurückliegenden zwölf Monaten wurden mehr als 23.000 Artikel [1] zum Thema IoT-Sicherheit verfasst. Für IoT-Verantwortliche stellt im Jahr 2017 jedoch das Sicherstellen einer Kapitalrendite (ROI) die größte Herausforderung…

NEWS | DIGITALE TRANSFORMATION | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY | LÖSUNGEN | SERVICES | STRATEGIEN

IoT: Softwarequalität ist der Schlüssel zur Sicherheit im Internet der Dinge

Die »Totalvernetzung« durch das Internet der Dinge – Internet of Things (IoT) – wird sich künftig auf alle Branchen ausbreiten und die Qualitätssicherung der IoT-Software ist der Schlüssel für die Sicherheit bei dieser Entwicklung. Zu dieser Einschätzung gelangt die internationale Technologieberatung Invensity (www.invensity.com) in ihrem aktuellen Bericht »Visionary Paper: Cyber Security im Zeitalter des Internet…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | DIGITALISIERUNG | TRENDS 2017 | INTERNET DER DINGE | IT-SECURITY | TIPPS

Sicherheitsrisiken bei IoT-Geräten – Unternehmen und Nutzer sollten Serviceanbieter in die Pflicht nehmen

Always on, das bedeutet in vielen Fällen auch »immer verletzlich« – zumindest wenn es um die Datensicherheit geht. Die Sicherheitsexperten von Palo Alto Networks warnen deshalb vor Sicherheitsrisiken bei IoT-Geräten. Viele Verbraucher unterschätzen dennoch die Gefahr, gehen sie doch davon aus, dass ihre Daten aus Fitnesstrackern und Co. unbedenklich seien. »In einer Welt, in der…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS MOBILE | TRENDS 2016 | INTERNET DER DINGE | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN

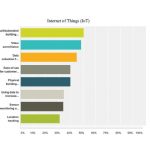

IoT: Internet-gestützte Endgeräte werden trotz Sicherheitsbedenken immer beliebter

IoT-Lösungen werden am häufigsten in Smart Buildings, bei der Videoüberwachung und im Bereich Sicherheit eingesetzt. Die Analysten von Gartner gehen davon aus, dass die Zahl der online angebundenen Endgeräte bis zum Jahr 2020 bei mindestens 20 Milliarden liegen wird. Dieses schnelle Wachstum des »Internet of Things« (IoT) hängt mit der raschen Weiterentwicklung intelligenter Technologien sowie…

NEWS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY

Sicherheit 2017: IoT-getriebene DDoS-Angriffe und SCADA-Vorfälle werden 2017 für Schlagzeilen sorgen

Experten von Bitdefender prognostizieren einen deutlichen Anstieg der IoT-Angriffe sowohl gegen Privatanwender als auch Unternehmen. So werden die Verschlüsselung durch Ransomware, IoT-Botnetze sowie Adware ansteigen und Darknet-Märkte für illegale Waren und Dienstleistungen eine Wiederbelebung erfahren. Ransomware wird noch häufiger als bisher auftreten 2016 war das Jahr der Ransomware. Diese Bedrohung wird auch im kommenden Jahr…