Studie offenbart gefährliche Wissenslücken bei deutschen IT-Anwendern.

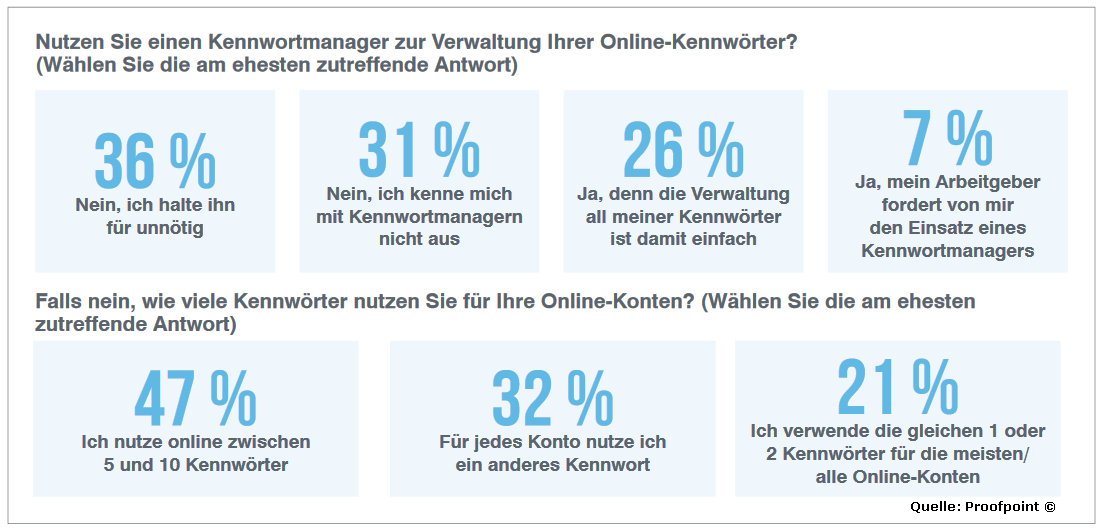

Proofpoint, ein Next-Generation Cybersecurity-Unternehmen, hat seinen neuen »End User Risk Report 2018« der Öffentlichkeit präsentiert. Dabei traten erschreckende und für Unternehmen sowie Privatpersonen gefährliche Wissenslücken im Bereich IT-Sicherheit auf. Dies gilt auch und insbesondere im Alltag, wenn man bedenkt, dass jeder zehnte Deutsche sein Smartphone nicht schützt. Und da fünf von sechs Mitarbeitern die PCs, die sie von ihrem Unternehmen erhalten, auch privat nutzen, lassen sich die Gefahren nicht klar in privates und geschäftliches Risiko trennen. Beispielsweise shoppen sie online, verwenden zugleich aber für viele unterschiedliche Websites und Online-Konten nur ein oder zwei Passwörter. Daher wird schnell klar, dass die Unternehmens-IT aus dieser Richtung großen Risiken ausgesetzt ist.

Die neue Studie offenbart eklatante und für Unternehmen bedrohliche Wissenslücken von Angestellten bei der Verwendung von Smartphone, Laptop und Co. Wenngleich 69 Prozent aller deutschen Studienteilnehmer den Begriff »Malware« richtig zuordnen konnten, war es rund 28 Prozent nicht möglich korrekt zu beantworten, was man unter »Phishing« versteht. 74 Prozent der Befragten in Deutschland wussten außerdem nicht, um was es sich bei »Ransomware« handelt oder beantworteten die Frage fehlerhaft.

»Unsere Studie legt deutliche Wissenslücken im Bereich Cybersecurity bei IT-Anwendern offen. Dabei benötigen 99 Prozent aller Angriffe Aktionen der Anwender. Zudem sind die Gefahren nicht erst durch die großen Attacken wie WannaCry im Jahr 2017 deutlich zu spüren«, erklärt Georgeta Toth, Senior Regional Director CEEMEA von Proofpoint. »Die Unternehmen sollten hier im ureigensten Interesse ihre Mitarbeiter weiterbilden und sensibilisieren. Aktuelle Technologie leistet hier zwar bereits gute Vorarbeit, aber Angestellte, die das Restrisiko nicht kennen oder sich dessen Existenz nicht bewusst sind, bergen ein großes Gefahrenpotenzial für das eigene Unternehmen. Wiederkehrende Schulungen mit nachhaltigem Ansatz bieten eine echte Verbesserung der Sicherheit.«

Weitere ausgewählte Ergebnisse des »End User Risk Report 2018« für Deutschland im Überblick:

- Zur Frage nach den eingesetzten Sicherheitsfunktionen für das eigene Smartphone gaben mehr als zehn Prozent der Befragten an, dass sie weder Pin oder Kennwort noch Wischmuster oder biometrische Merkmale einsetzen und auf jegliche Schutzmechanismen verzichten.

- 67 Prozent der Studienteilnehmer nannten Hotels, Cafés und internationale Flughäfen als Orte, an denen eine für ihre Daten sichere Nutzung kostenloser WLAN-Netzwerke möglich sei.

- Da 84 Prozent der Deutschen ihre vom Arbeitgeber überlassenen Geräte auch für private Angelegenheiten nutzen, wiegt die Tatsache umso schwerer, dass noch immer rund zehn Prozent aller Angestellten im heimischen WLAN keinerlei Schutzmaßnahmen wie eine Änderung des Standardpassworts oder ein Firmware-Update durchgeführt hatten. Als Gründe wurden Zeitaufwand, mangelnde Praktikabilität oder fehlendes Wissen angeführt.

- Einen grundsätzlichen Passwortschutz für das WLAN-Netz im eigenen Zuhause haben nur 64 Prozent aller deutschen Angestellten aktiviert.

- Ein Drittel (33 Prozent) aller deutschen Erwerbstätigen weiß nicht, was ein VPN ist.

- 15 Prozent der befragten Deutschen gaben an, dass sie die selben ein oder zwei Passwörter für nahezu alle ihre Online-Konten verwenden.

Die Ergebnisse verdeutlichen einmal mehr die Bedeutung wiederkehrender Trainings und praktischer Übungen für die Sicherheit und die Integrität der IT in Unternehmen. In einer zunehmend digitalisierten Gesellschaft ist das Wissen um die IT-Sicherheit der beste Schutz für Organisationen, modernen Cyberbedrohungen zu begegnen.

[1] Für diesen zweiten jährlichen Bericht von Proofpoint zum Nutzerverhalten von Angestellten wurden durch ein unabhängiges Marktforschungsunternehmen mehr als 6.000 Angestellte aus Deutschland, den USA, Großbritannien, Frankreich, Italien und Australien befragt.

Die neueste Studie von Proofpoint »End User Risk Report 2018«, finden Sie unter:

https://www.proofpoint.com/sites/default/files/pfpt-de-tr-user-risk-survey-report-2018.pdf

Tipps zum Thema Cybersicherheit: So schützen Sie sich in 10 Schritten vor Hackern

Illustration: Geralt Absmeier

Schlagzeilen über verheerende Cyberangriffe werden immer häufiger: Sowohl die Zahl der Sicherheitsverletzungen als auch deren Schweregrad nehmen weiter zu. Eine denkbare Erklärung dafür ist, dass Cyberkriminelle mithilfe neu entwickelter, futuristischer Schadsoftware in bisher unangreifbare Netzwerke eindringen und die meisten Experten ratlos zurücklassen. Das mag zwar in Einzelfällen stimmen, doch sehr viel häufiger geschehen Sicherheitsverletzungen schlicht aufgrund von niedrigschwelligen Sicherheitslücken.

Anlässlich des europäischen Aktionsmonats European Cyber Security Month (ECSM) 2018 stellt Destiny Bertucci, Head Geek bei SolarWinds, 10 Best-Practice-Methoden für die IT-Sicherheit vor, die auf einer Analyse von vorgefallenen Datensicherheitsverletzungen basieren. Diese Methoden können in jedem Rechenzentrum implementiert werden und können dabei helfen die Anfälligkeit für Angriffe zu minimieren.

- Denken Sie an die physische Sicherheit

Laut einer aktuellen IDC-Studie zum Thema IT-Sicherheit sind die eigenen Mitarbeiter nach wie vor der größte Risikofaktor eines Cyberangriffs. Umso wichtiger ist es, sich auf die Möglichkeit vorzubereiten, dass interne Mitarbeiter geschützte Daten offenlegen – mit oft schwerwiegenden Konsequenzen.

Die erste Verteidigungslinie sollte darin bestehen, den physischen Zugriff auf das Rechenzentrum mithilfe von Sicherheits- und Überwachungstechnologien genau zu kontrollieren. Beispielsweise können Videoanalysetools wie Bewegungsverfolgung und Gesichtserkennung gemeinsam mit der Videoüberwachung eingesetzt werden.

- Arbeiten Sie mit Sicherheitsberatern

Externe Sicherheitsberater können das Rechenzentrum durch eine professionell entwickelte Sicherheitsstrategie schützen, die an die individuellen Anforderungen des Unternehmens angepasst wurde. Wenn sich diese Spezialisten einzig um das Testen, Überprüfen und Analysieren von Datensicherheitsrisiken kümmern, kann das interne IT-Personal mehr Zeit darauf verwenden, die Leistung des Rechenzentrums zu verwalten und das Endbenutzererlebnis zu verbessern.

- Überwachen Sie die Ausgangsleistung

Zu den effektivsten Methoden beim Erkennen von Problemen gehört es, die Ausgangsleistung im Rechenzentrum zu identifizieren. Wenn man den »Normalzustand« der Umgebung kennt, fällt jegliche Abweichungen von diesen Werten sofort auf. Damit lassen sich potenzielle Sicherheitsverletzungen möglichst früh erkennen und Probleme nach einem zuvor festgelegten Reaktionsplan beheben.

- Investieren Sie in SIEM-Lösungen

Sicherheitsinformations- und Ereignisverwaltungstools (SIEM) können ungewöhnliche Verhaltensmuster innerhalb des Rechenzentrums automatisch erkennen und können entsprechend reagieren. Nach einem Vorfall führt das Tool automatisch eine Ermittlung der zugrunde liegenden Ursache des Problems durch, bevor diese Informationen mit früheren Ereignissen korreliert werden, um Muster oder Trends zu erkennen. Mit diesem Wissen wird das Rechenzentrum nicht mehr wiederholt Vorkommnissen aus derselben Quelle zum Opfer fallen.

- Verwalten Sie Gerätekonfigurationen

Zum Schutz vor Sicherheitsrisiken ist es wichtig, Gerätekonfigurationen regelmäßig zu überprüfen und sicherzustellen, dass sie aktuell sind und mit den neuesten Branchenrichtlinien und Standards übereinstimmen. Zusätzlich sollten Konfigurationen durch eine regelmäßige Archivierung und den Einsatz wirksamer Änderungskontrollen gesichert werden.

- Schulen Sie sämtliche Endbenutzer

Um dafür zu sorgen, dass Endbenutzer keine Bedrohung mehr für die Datensicherheit darstellen, sollten Führungskräfte ihre IT-Abteilungen dazu ermutigen, den Rest des Unternehmens zu grundlegenden Sicherheitsprinzipien zu schulen. Maßnahmen wie das Melden verdächtiger E-Mails oder das Rückfragen bei der IT-Abteilung vor einer Softwareinstallation sind sowohl einfach als auch hoch effektiv.

- Führen Sie eine proaktive Patchverwaltungsstrategie ein

Bei der Sicherheit sollte man immer proaktiv handeln, nicht reaktiv. Das trifft besonders auf die Patchverwaltungsstrategie zu. Mit einer Patchverwaltungssoftware kann man das Patchen von Software zusätzlich automatisieren und vereinfachen.

- Nutzen Sie Web-Filter

Ransomware-Sites sind eine Falle, in die man schnell tappen kann – und die oft verheerende Konsequenzen nach sich zieht. Sobald ein Rechner mit Ransomware infiziert wurde, kann das gesamte Netzwerk gesperrt werden. Um die Wahrscheinlichkeit eines solchen Szenarios zu reduzieren, sollten IT-Experten regelmäßig bekannte Ransomware-Sites mithilfe von Webfiltern blockieren – entweder manuell oder mit einem Drittanbieter-Softwaretool.

- Prüfen Sie Ihre Anti-Malware-Software

Beim Schutz vor Malware ist es wichtig, regelmäßig neu zu überprüfen, ob man über die bestmögliche Software für die spezifischen Anforderungen des Netzwerks verfügt. Zusätzlich sollten Protokolle aktiv sein, die dafür sorgen, dass diese Software niemals versehentlich deaktiviert wird. Daher ist es ratsam, eine Gruppenrichtlinienkontrolle einzurichten, die Endbenutzer und untergeordnete Administratoren daran hindert, die Anti-Malware-Software zu deaktivieren.

- Sorgen Sie für Verantwortlichkeit

Verantwortung ist das A und O, wenn es darum geht, die vorherigen neun Best Practices einzuhalten. Indem man Einzelpersonen die Verantwortung für bestimmte Aufgaben überträgt, kann jeder seiner individuellen Verantwortung gerecht werden und gleichzeitig auf das gemeinsame Ziel hinarbeiten, das Rechenzentrum vor Sicherheitsbedrohungen zu schützen.

Sicherheitstipps für den Urlaub: Wie sicher ist Ihr Cybersommer?

WannaCry: Sicherheitsexperten warnen auch ein Jahr danach noch vor der Gefahr

Raus aus der Gefahrenzone: Secure Systems Engineering hilft Sicherheitslücken zu schließen

SOC als Sicherheitszentrale – Gefahr erkannt, Gefahr gebannt

Sieben häufige Gründe, warum Unternehmen unter Sicherheitslücken leiden