Sieben Leitfragen zur Sicherheit von softwarebasierten Produkten.

Illustration: Geralt Absmeier, TheDigitalWay

Die Digitalisierungsprozesse in Wirtschaft und Gesellschaft führen dazu, dass Software und softwarebasierte Produkte zunehmend allgegenwärtig sind. Neben den damit verbundenen Möglichkeiten und Chancen gilt es aber auch Gefahren und Bedrohungsszenarien zu berücksichtigen. Darauf weist der Digitalverband Bitkom in seinem neuen Leitfaden »Zur Sicherheit softwarebasierter Produkte« hin. Über grundlegende Fragen beleuchtet der Leitfaden ausführlich das Thema Sicherheit in der Herstellung und Verwendung von Software. »Gut funktionierende, sichere Software ist die entscheidende Komponente für die künftige Wertschöpfung in Unternehmen«, sagt Bitkom-Experte Dr. Frank Termer. Umso wichtiger sei es, ein allgemeines Verständnis für Softwaresicherheit zu etablieren, das über die Fach-Community hinausgehe. »Dazu soll der Leitfaden einen Beitrag leisten«, so Termer.

Vor allem die folgenden sieben Leitfragen gilt es aus Bitkom-Sicht allgemeinverständlich zu beantworten:

- Wie wird Software hergestellt?

An der Entwicklung von Software sind in der Regel viele Personen beteiligt. Zunächst müssen Anforderungen an eine digitale Lösung oder ein zu entwickelndes IT-System eingeholt werden. Anschließend wird die Architektur der Software geplant. Aber nur in wenigen Fällen müssen Entwickler einen Code komplett neu schreiben. Oft können sie auf Code-Bibliotheken zurückgreifen oder sich an Open-Source-Software bedienen. Software enthält daher oft Versatzstücke aus anderer Software und wird für den speziellen Gebrauch angepasst und weiterentwickelt. Vor der Veröffentlichung wird Software idealerweise einem Stresstest unterzogen und mit Kunden unter realen Bedingungen getestet. Auch nach der Veröffentlichung muss die Software regelmäßig überarbeitet werden.

- Warum müssen so häufig Software-Updates durchgeführt werden?

Software muss regelmäßig angepasst werden, um den Nutzern ein bestmögliches Produkt anzubieten. Daher braucht es regelmäßige Updates. In der Regel handelt es sich dabei um funktionale Updates. Diese werden zum Beispiel notwendig, wenn Service-Wartungen durchgeführt werden, oder wenn die Hersteller neue Funktionen der Software veröffentlichen. Gelegentlich werden auch Sicherheits-Updates durchgeführt, um auf neue Sicherheitslücken in der Software zu reagieren.

- Warum ist Software nie ganz fehlerfrei?

Moderne Methoden und Werkzeuge zur Softwareentwicklung reduzieren die möglichen Fehlerquellen. Solange Software jedoch von Menschen erstellt wird, lassen sich Fehler nicht grundsätzlich ausschließen. Umfang und Komplexität moderner Software verhindern, dass solche Fehler vollständig durch analytische Verfahren, beispielsweise Tests, mit einem vertretbaren Aufwand gefunden und vor Nutzung der Software beseitigt werden können.

- Wie gewährleisten Hersteller trotzdem eine hohe Softwarequalität?

Softwareentwickelnde Unternehmen erreichen eine möglichst umfassende Qualität im Entwicklungsprozess durch »Security by Default« und »Security by Design.« Dabei sind drei Aspekte essenziell: Erstens, entsprechende Sicherheitswerkzeuge sollten in die eigentlichen Softwareentwicklung integrieret werden. Zweitens, Sicherheit sollte als eine allgemeingültige Code-Kultur in den beteiligten Bereichen der Softwareentwicklung verankert werden. Drittens, die Teamorganisation. Statt einzelne Teams in Silos nebeneinander zu stellen, sollte ein gesamtheitliches cross-funktionales Team geschaffen werden, das die drei Komponenten Entwicklung, Betrieb und Sicherheit gemeinsam vorantreiben kann und einen offenen Umgang mit Wissen pflegt.

- Was passiert, wenn Softwarefehler zu Schäden führen?

Wenn Softwarefehler auftreten, können Hersteller auch bei fehlenden Vertragsbeziehungen nach den Grundsätzen der Produkt- und der Produzentenhaftung haftbar gemacht werden. Allerdings haftet der Hersteller in diesen Fällen nur, wenn ein Softwarefehler Schäden an jenen Rechtsgütern verursacht hat, die laut Rechtsordnung einen besonderen Wert aufweisen, etwa Gesundheit oder Eigentum. Um die Haftung zu vermeiden, muss der Hersteller die aus dem Softwarefehler resultierende Gefahr beseitigen. Allgemeingültige Grundsätze lassen sich hierfür aber kaum aufstellen.

- Woran können Nutzer »sichere« Software erkennen?

Ein eindeutiger Beweis für sichere Software lässt sich nie liefern. Anerkannte Zertifikate können jedoch ein Indikator für qualitativ hochwertige Software sein. Es ist aber nicht auszuschließen, dass Software trotz Zertifikaten nach wie vor Fehler und Sicherheitsmängel aufweist. Ein weiterer Indikator für qualitativ hochwertige Software ist, wenn in den einschlägigen Datenbanken für Sicherheitsschwachstellen keine Einträge zur jeweiligen Software vorhanden sind. Dazu zählen die Datenbanken OWASP, CWE, NVD, CAPEC, CVE, VDBs. Zudem sollte Software immer über vertrauenswürdige Lieferanten eingekauft werden.

- Was können Nutzer tun, um den Einsatz von Software sicherer zu machen?

Eine elementare Voraussetzung für den sicheren Einsatz ist, dass die gesamte Technik dem aktuellen Stand der Entwicklung entspricht. Jedes nicht installierte Update stellt ein Risiko dar, wenn dadurch eine bekannte Sicherheitslücke offen bleibt. Dabei ist die Aktualisierung der einzelnen Komponenten kein einmaliger Vorgang, sondern ein fortwährender Prozess. Unerlaubte Zugriffe oder Missbrauch können besser vermieden werden, wenn Nutzer ihre Programme an die eigene Arbeitsweise anpassen.

Der vollständige Bitkom-Leitfaden »Zur Sicherheit softwarebasierter Produkte« ist zum kostenlosen Download verfügbar: https://www.bitkom.org/Bitkom/Publikationen/Bitkom-Leitfaden-zur-Sicherheit-softwarebasierter-Produkte

4073 Artikel zu „Sicherheit Software“

NEWS | IT-SECURITY | WHITEPAPER

BSIMM: Ein Fahrplan in Richtung Softwaresicherheit

Das Building Security In Maturity-Modell ist ein Studiendesign zu real existierenden Software Security Initiatives, kurz SSIs [1]. Hier werden die Praktiken vieler verschiedener Unternehmen quantifiziert und hinsichtlich von Gemeinsamkeiten sowie individuellen Variationen beschrieben. Dadurch liefert der Bericht quasi ein Spiegelbild der Softwaresicherheit von Unternehmen rund um den Globus. Die Ergebnisse sind zwar besonders relevant für Unternehmen, die Softwarekomponenten…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY | STRATEGIEN

AppSec: Softwaresicherheit als Reaktion auf DevOps und digitale Transformation

Die 11. Version des »Building Security In Maturity Model« demonstriert, wie Unternehmen Softwaresicherheit anpassen können, um moderne Software-Entwicklungsparadigmen zu unterstützen. Synopsys veröffentlichte BSIMM11, die aktuelle Version des Building Security In Maturity Model (BSIMM). BSIMM unterstützt Unternehmen bei der Planung, Ausführung, Analyse und Verbesserung ihrer Softwaresicherheitsinitiativen (SSIs). Die Studie spiegelt die Softwaresicherheitspraktiken von 130 Unternehmen…

NEWS | IT-SECURITY | STRATEGIEN

Applikationssicherheit: Unsichere Software ist existenzielle Bedrohung

Sie sind versucht, Ihr Budget für Tests zur Applikationssicherheit zu kürzen, um Verluste durch den Shutdown zu decken? Vergessen Sie dabei aber nicht, dass kompromittierte Systeme eine weit größere existenzielle Bedrohung werden können. Nehmen wir an, das Amt für Wasserversorgung stünde vor einer plötzlichen Krise, die den Aufbau einer neuen Infrastruktur erfordert. Wenn man nun…

NEWS | BLOCKCHAIN | BUSINESS | AUSGABE 5-6-2019

Gebrauchte Software im Unternehmen – Mehr Sicherheit durch Blockchain?

NEWS | BLOCKCHAIN | BUSINESS PROCESS MANAGEMENT | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY | SERVICES | AUSGABE 7-8-2018

Distributed Trust für gebrauchte Software – Maximale Sicherheit und Transparenz dank Blockchain

Große Einsparpotenziale bei tadelloser Leistung: Der Markt für Gebrauchtsoftware wächst beständig. Dennoch bestehen weiterhin Vorbehalte. Das Problem für interessierte Unternehmen: Sie müssen sichergehen, dass die Lizenzen legal in den Handel gebracht wurden, was aufwändige Dokumentationsnachweise erfordert. Die Blockchain-Technologie bietet eine Lösung. Sie macht den vollständigen Lebenszyklus einer Softwarelizenz transparent und beschleunigt den Kaufprozess signifikant.

NEWS | BUSINESS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS KOMMUNIKATION | EFFIZIENZ | TRENDS SERVICES | TRENDS 2017 | IT-SECURITY | LÖSUNGEN | OUTSOURCING | SERVICES | STRATEGIEN

Entwicklern fehlen die notwendigen Skills für mehr Sicherheit in der Software

Hochschulen und andere traditionelle Bildungsinstitutionen vermitteln keine ausreichenden Security-Kenntnisse. Unternehmen müssen eigene Bildungsangebote schaffen. Entwickler besitzen oftmals nicht die nötigen Kenntnisse und Fähigkeiten, um in der DevSecOps-Welt erfolgreich zu sein. Das haben der Anwendungssicherheitsspezialist Veracode – seit kurzem Teil von CA Technologies – und DevOps.com in ihrer gemeinsamen 2017 DevSecOps Global Skills Survey herausgefunden…

NEWS | DIGITALE TRANSFORMATION | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY | LÖSUNGEN | SERVICES | STRATEGIEN

IoT: Softwarequalität ist der Schlüssel zur Sicherheit im Internet der Dinge

Die »Totalvernetzung« durch das Internet der Dinge – Internet of Things (IoT) – wird sich künftig auf alle Branchen ausbreiten und die Qualitätssicherung der IoT-Software ist der Schlüssel für die Sicherheit bei dieser Entwicklung. Zu dieser Einschätzung gelangt die internationale Technologieberatung Invensity (www.invensity.com) in ihrem aktuellen Bericht »Visionary Paper: Cyber Security im Zeitalter des Internet…

NEWS | TRENDS SECURITY | TRENDS SERVICES | TRENDS 2016 | INFRASTRUKTUR | IT-SECURITY | TIPPS

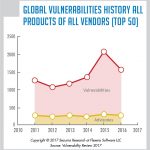

Das Problem mit den Sicherheits-Patches: Unterbrochene Software Supply Chain

Vulnerability Review zeigt: Trotz verfügbarer Patches für 81 % der Vulnerabilities bleiben Softwareprogramme häufig ungepatcht. Flexera Software hat den Vulnerability Review 2017 veröffentlicht [1]. Der Jahresreport legt weltweite Zahlen zu den häufigsten Vulnerabilities, zur Verfügbarkeit von Patches und zu Sicherheitsrisiken innerhalb von IT-Infrastrukturen vor. Darüber hinaus wurden Vulnerabilities der 50 am weitesten verbreiteten Anwendungen…

NEWS | BUSINESS PROCESS MANAGEMENT | TRENDS SERVICES | TRENDS 2016 | LÖSUNGEN | SERVICES

60 Prozent der Unternehmen wenden bei der Softwareentwicklung keine Sicherheitstests an

Entwickler sehen Sicherheit gegen Cyberangriffe als Top-Priorität. 40 Prozent der Unternehmen setzten schon bei der Softwareentwicklung auf Sicherheitstests. Das ist ein Ergebnis einer aktuellen Umfrage von Veracode unter Entwicklern und IT-Führungskräften aus Deutschland, dem Vereinigten Königreich und den Vereinigten Staaten [1]. Die Studie unterstreicht, wie wichtig es ist, im Zeitalter von DevOps Entwickler bei Sicherheitsthemen…

NEWS | TRENDS SECURITY | TRENDS 2016 | IT-SECURITY | LÖSUNGEN | SERVICES | TIPPS

Sicherheitsrisiko Security-Software: Angreifbar durch Open-Source-Komponenten

Vulnerability Update listet 11 Sicherheitsprogramme; viele der Anwendungen enthalten Open-Source-Komponenten sowie deren Schwachstellen. Ein Anbieter von Lösungen für Softwarelizenzierung, Compliance, Security und Installation für Softwarehersteller und Unternehmen, hat ein neues Vulnerability Update [1] veröffentlicht. Der Report nennt die 20 Produkte mit den meisten Schwachstellen im Zeitraum von August bis Oktober 2016. Auf der Liste findet…

NEWS | BUSINESS | TRENDS SERVICES | TRENDS 2015 | IT-SECURITY

Weltweiter Markt für Sicherheitssoftware ist 2015 um 3,7 Prozent gewachsen

Der weltweite Umsatz von Sicherheitssoftware belief sich 2015 auf insgesamt 22,1 Milliarden US-Dollar – das entspricht einem Anstieg von 3,7 Prozent im Vergleich zu 2014, so das IT-Research und Beratungsunternehmen Gartner (siehe Table 1). Der am schnellsten wachsende Bereich war auch 2015 wieder Security Information und Event Management (SIEM) mit einem Wachstum von 15,8 Prozent.…

BUSINESS | BUSINESS PROCESS MANAGEMENT | IT-SECURITY | AUSGABE 1-2-2016

Sicherheitsrisiko Software – Durch SAM Angriffsflächen reduzieren

NEWS | TRENDS SECURITY | EFFIZIENZ | TRENDS 2015 | IT-SECURITY | SERVICES

Software-Sicherheitslücken: Im ersten Halbjahr 2015 weltweit mehr Schwachstellen gemeldet als 2004 insgesamt

Allein in der ersten Hälfte dieses Jahres sind weltweit 2.662 Software-Sicherheitslücken gemeldet worden – mehr als im gesamten Jahr 2004. Darauf hat das Hasso-Plattner-Institut (HPI) aufmerksam gemacht. Nach Analyse des Potsdamer Uni-Instituts nehmen vor allem die mittelschweren Software-Schwachstellen deutlich zu. Diese hätten im vergangenen Jahr ihren bisherigen absoluten Höchststand erreicht, sagte HPI-Direktor Prof. Christoph Meinel.…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS GESCHÄFTSPROZESSE | GESCHÄFTSPROZESSE | INFOGRAFIKEN | IT-SECURITY | KOMMUNIKATION

Studie: Open-Source-Software bietet mehr Sicherheit

Die Mehrheit der IT-Fachkräfte zieht Open-Source-Produkte herkömmlicher Software vor. Open Source führe zu stabileren Geschäftsprozessen, höherer Qualität und niedrigeren Kosten. Dies ist das Ergebnis einer Studie des Ponemon-Instituts. So zeigten sich zwei Drittel der befragten IT-Entscheider davon überzeugt, dass Open Source die Sicherheit von Anwendungen erhöht und den Schutz privater Daten verbessert. Im Rahmen der…

NEWS | LÖSUNGEN | SERVICES

Open Source Software: Vorteile nutzen und Risiken vermeiden

Open Source Software zu nutzen, ist bei deutschen Unternehmen schon lange gang und gäbe, denn sie bringt ihnen viele Vorteile. Warum Unternehmen dabei auf kommerzielle Open-Source-Produkte setzten sollten, lesen Sie im Folgenden. Bei Open Source Software (OSS) denken die meisten Anwender an kostenlose Software. Tatsächlich kann OSS gratis sein – muss sie aber nicht. In…

NEWS | IT-SECURITY | STRATEGIEN

Micro-Virtual-Machine: Die Cybersicherheit neu überdenken

Mit Blick auf die aktuelle Situation hat das vielbekannte Kredo »Hoffe das Beste, plane für das Schlimmste« Hochkonjunktur. Nach dem ersten Krisenmanagement zu Beginn der Pandemie ist jetzt neben Business Continuity gerade in der aktuellen Phase eine besonders gute Abwehr gegen Cyberattacken gefragt. HP nennt drei grundlegende Schritte. Cybersicherheit ist ein ständiger Spagat zwischen proaktiven…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS INFRASTRUKTUR

Sicherheit in Unternehmen: 84 Prozent der Unternehmen würden gerne nur Mac-Geräte nutzen

Mehr als drei Viertel der Unternehmen, die Mac- und Nicht-Mac-Geräte parallel verwenden, halten den Mac für das sicherere Gerät. Die Covid-19-Pandemie hat eine nie zuvor gekannte Abwanderungswelle von Angestellten ins Home Office ausgelöst und Unternehmen vor die Aufgabe gestellt, auch in dezentral arbeitenden Teams die Endgerätesicherheit jederzeit zu gewährleisten. Anlässlich des Cybersecurity-Awareness-Monats Oktober befragte Jamf,…

NEWS | TRENDS 2020 | BUSINESS | TRENDS WIRTSCHAFT | TRENDS 2025

Softwaremarkt wächst nach Corona-Knick deutlich

Die Landschaft der Softwareanbieter in Deutschland ist vielfältig – Doch wie sieht der Markt der B2B-Softwarelösungen konkret aus und wie gestaltet sich die Buyer Journey in Unternehmen? Statista liefert mit der B2B-Software-Studie Antworten auf diese und weitere Fragen [1]. Dafür haben mehr als 10.500 ArbeitnehmerInnen Auskunft über die verwendeten Softwarelösungen in ihren Unternehmen gegeben und…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Vulnerability-Report: Diese zehn Sicherheitslücken verursachten die größten Probleme

Hackerone, eine Sicherheitsplattform für ethisch motivierte Hacker – die sogenannten White Hat Hacker –, hat seinen Report zu den zehn häufigsten Schwachstellen des letzten Jahres veröffentlicht. Das Unternehmen hat anhand der eigenen Daten eine Analyse zu den zehn häufigsten und mit den höchsten Prämien ausbezahlten Schwachstellen erstellt. Aus mehr als 200.000 Sicherheitslücken, welche zwischen…

NEWS | IT-SECURITY | TIPPS

Hardware-Sicherheitslücken: Versäumte Firmware-Sicherheit – die Top 5 Ausreden

Zunehmend sind sich CEOs und Vorstandsmitglieder bewusst, dass sie die Verantwortung haben, ihren Ansprechpartnern zielführende Fragen zu Cybersicherheitsrisiken wie Firmware- und Lieferkettensicherheit zu stellen, meint Palo Alto Networks. Bei Firmware handelt es sich um eine Software, die speziell für ein Stück Hardware wie Festplatte, USB oder UEFI entwickelt wurde. Jedes moderne Computersystem oder intelligente Gerät…