Während sich viele Unternehmen 2020 digital neu erfanden, griffen Cyberkriminelle weiterhin über altbekannte IT-Schwachstellen auf Netzwerke zu, um Schadsoftware einzuschleusen: Welche Sicherheitslücken die Angreifer dabei im Vergleich zum Vorjahr ausnutzen, weisen die Sicherheitsexperten von Imperva im angefügten Report »The State of Vulnerabilities in 2020« aus. Der Bericht zeigt, wie sich die Attacken im Zeitlauf verändern und welcher Schaden für die Firmen entsteht – und natürlich, wie Unternehmen ihre IT über Daten und Applikationen hinweg vor diesen bösartigen Zugriffen schützen können:

- Höchste Verwundbarkeit durch Cross-Site-Scripting (XSS): Cross-Site-Scripting (XSS) war die am meisten verbreitete Schwachstelle (28,03 %) mit der höchsten Anzahl an aufgedeckten Sicherheitslücken, gefolgt von SQL-Injektionen (SQLi) (15,66 %). Galt XSS als die beliebteste Eintrittspforte, war SQLi mit 44,75 % aller Attacken der favorisierte Angriffstyp der Hacker.

- MySQL-Datenbanken am anfälligsten: 2020 wurden die meisten Sicherheitslücken bei MySQL entdeckt – rund 132 (32,11%), gefolgt von MariaDB mit 126 und Oracle mit 52. Während 92,4 % der Sicherheitslücken in MySQL einen unbekannten Exploit hatten, waren es bei es bei MariaDB nur rund 9,5 %.

- Social Networks sind Tummelplatz für Cyberkriminelle: So lässt sich erklären, dass ca. 75 % der Top-20-Tweets mit dem höchsten viralen Aufkommen mit Remote-Code-Ausführungen in Verbindung gebracht werden können. Die von Hackern am häufigsten genutzten Schwachstellen waren CVE-2020-5902, die das Traffic Management User Interface (TMUI) betrifft und CVE-2020-345, die es ermöglicht Informationen auszuspähen.

- Prognose für das Jahr 2021: Die Cybersecurity-Experten von Imperva erwarten, dass Angriffe durch API-Sicherheitslücken weiter steigen werden. Auch SQLi- und XSS-Eintrittspunkte bleiben ein akutes Problem. Zudem werden 2021 immer mehr Drittanbieter-Schwachstellen auftreten. Das ist darauf zurückzuführen, dass große Plattformen zunehmend von Drittanbieter-Plugins abhängig sind, wie z.B. von WordPress (58.000 Plugins), Node Package Manager für JavaScript-Laufzeitumgebung (1,5 Millionen Plugins) oder dem zentralen Paketpool Python Package Index (PyPI) mit 280.000 Plugins.

Für einen tiefergehenden Einblick finden Sie nach Registrierung den vollständigen »The State of Vulnerabilities in 2020« hier zum Download.

71 Artikel zu „Vulnerabilities“

NEWS | IT-SECURITY | WHITEPAPER

Sicherheitsstrategie: Abwehr der zehn größten Risiken

Zuerst einmal machen wir Schluss mit einem häufigen Missverständnis hinsichtlich der Open Web Application Security Project (OWASP) Top 10: Auch wenn einige Sicherheitsanbieter dies behaupten, es handelt sich dabei nicht um eine Checkliste von Angriffsvektoren, die Sie mit einer Web Application Firewall (WAF) blockieren können. Kommen wir nun zu Ihrer Strategie. Was genau benötigen Sie,…

NEWS | IT-SECURITY | TIPPS

Schritte zur Behebung der Microsoft-Exchange-Server-Schwachstellen

Wie Palo Alto Networks in seinem Unit 42 Blog berichtet, wurde die Sicherheitscommunity am 2. März auf vier kritische Zero-Day-Schwachstellen in Microsoft Exchange Server aufmerksam (CVE-2021-26855, CVE-2021-26857, CVE-2021-26858 und CVE-2021-27065). Diese Schwachstellen ermöglichen es Angreifern, auf Exchange Server zuzugreifen und potenziell langfristigen Zugriff auf die Umgebungen der Opfer zu erlangen. Das Microsoft Threat Intelligence…

NEWS | IT-SECURITY | KOMMENTAR

Wer ganz sicher gehen will, muss seinen Exchange Server komplett neu aufsetzen

»Die vier von Microsoft in der vorigen Woche bekanntgemachten Schwachstellen im Exchange Server gefährden aktuell zehntausende Infrastrukturen von Behörden und Unternehmen. Das zum BSI gehörende CERT-Bund geht von bis zu 58.000 potenziell verwundbaren Systemen aus, bei denen unklar ist, ob sie die verfügbaren Updates bereits erhalten haben, oder für die gar keine Patches bereitstehen, weil…

NEWS | INFRASTRUKTUR | KÜNSTLICHE INTELLIGENZ

Die Supply Chain der Zukunft ist intelligent

Gabriel Werner, Vice President EMEA Solutions Advisory bei Blue Yonder, zu den wichtigsten Trends in produzierenden Unternehmen und ihren Supply Chains. Disruption von Lieferketten durch die Pandemie – diese Worthülse kann langsam niemand mehr hören. Fertigungsstraßen standen still und die Frage nach präventiven Maßnahmen kam auf. Der Digitalisierungsschub des vergangenen Jahres wird sich auch…

NEWS | BUSINESS PROCESS MANAGEMENT | GESCHÄFTSPROZESSE | TIPPS

Wie Organisationen mit Low-Code ihre Digitalisierung beschleunigen

Durch Corona ist der Druck auf Unternehmen gewachsen, ihre Geschäftsprozesse zu digitalisieren. Allerdings gibt es nicht für alle Abläufe eine Standardsoftware, und die klassische Entwicklung eigener Anwendungen ist zeitaufwändig und teuer. Warum Low-Code eine gute Alternative ist und dazu beitragen kann, die digitale Transformation zu beschleunigen. Viele Unternehmen haben in den vergangenen Monaten ihre Digitalisierung…

NEWS | STRATEGIEN

Unter Führung der IT wird Low-Code zum nachhaltigen Erfolg

Dank Low-Code-Plattformen können Mitarbeiter aus Fachbereichen selbst Apps erstellen, die sie in ihrer täglichen Arbeit unterstützen. Ganz ohne die IT-Abteilung funktioniert das aber nicht. Die Low-Code-Entwicklung von Anwendungen erfreut sich wachsender Beliebtheit. Das Marktforschungsunternehmen Gartner prognostiziert, dass bis 2023 die Zahl der aktiven Citizen Developers in großen Unternehmen mindestens viermal so groß sein wird wie…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Stärke hat tiefe Wurzeln: Ein halbes Jahrhundert Cybersicherheit – und wie man von den Errungenschaften am besten profitiert

Cybersicherheitsunternehmen sind in Zeiten wie diesen vorne mit dabei. In Zusammenarbeit mit Behörden, Finanzdienstleistern/Banken und Unternehmen aus dem Bereich kritische nationale Infrastrukturen bekommen Sicherheitsexperten einiges zu sehen – Gutes wie weniger Gutes. APT-Gruppen starten Angriffe, die im wahrsten Sinne des Wortes »alle Lichter löschen« können oder ein politischer Akt der Verwüstung kommt als harmlos aussehende…

NEWS | IT-SECURITY | WHITEPAPER

Leitfaden: Warum die Sicherheit in Software so entscheidend ist

Sieben Leitfragen zur Sicherheit von softwarebasierten Produkten. Die Digitalisierungsprozesse in Wirtschaft und Gesellschaft führen dazu, dass Software und softwarebasierte Produkte zunehmend allgegenwärtig sind. Neben den damit verbundenen Möglichkeiten und Chancen gilt es aber auch Gefahren und Bedrohungsszenarien zu berücksichtigen. Darauf weist der Digitalverband Bitkom in seinem neuen Leitfaden »Zur Sicherheit softwarebasierter Produkte« hin. Über grundlegende…

NEWS | BLOCKCHAIN | BUSINESS PROCESS MANAGEMENT | FAVORITEN DER REDAKTION | INFRASTRUKTUR

Turbo für die Lieferkette: Cloud und KI befeuern Supply Chain Management 4.0

Vom Einkauf bis zur automatisierten Lieferantenzahlung: Smarte Technologien unterstützen beim Umbau veralteter Supply-Chain-Strategien. Die Lieferkette im digitalen Wandel: Immer mehr Unternehmen erkennen, dass sie ihre Supply-Chain-Abläufe transformieren müssen, um sich zukunftsstark und modern aufzustellen. Viele scheuen aber auch die große Komplexität, die mit einem derartigen Vorhaben einhergeht. Betroffen sind alle Branchen und Geschäftsfelder, auch wenn…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Vulnerability-Report: Diese zehn Sicherheitslücken verursachten die größten Probleme

Hackerone, eine Sicherheitsplattform für ethisch motivierte Hacker – die sogenannten White Hat Hacker –, hat seinen Report zu den zehn häufigsten Schwachstellen des letzten Jahres veröffentlicht. Das Unternehmen hat anhand der eigenen Daten eine Analyse zu den zehn häufigsten und mit den höchsten Prämien ausbezahlten Schwachstellen erstellt. Aus mehr als 200.000 Sicherheitslücken, welche zwischen…

NEWS | IT-SECURITY | TIPPS

Hardware-Sicherheitslücken: Versäumte Firmware-Sicherheit – die Top 5 Ausreden

Zunehmend sind sich CEOs und Vorstandsmitglieder bewusst, dass sie die Verantwortung haben, ihren Ansprechpartnern zielführende Fragen zu Cybersicherheitsrisiken wie Firmware- und Lieferkettensicherheit zu stellen, meint Palo Alto Networks. Bei Firmware handelt es sich um eine Software, die speziell für ein Stück Hardware wie Festplatte, USB oder UEFI entwickelt wurde. Jedes moderne Computersystem oder intelligente Gerät…

NEWS | TRENDS 2020 | TRENDS SERVICES

Die Demokratisierung der Programmierung

Halbjährlicher Report zeigt Vorteile und Tücken auf, wenn Nicht-Programmierer Business-Apps entwickeln. Die global tätige Softwareberatung ThoughtWorks hat die 23. Ausgabe ihres Technology Radar veröffentlicht. Der aktuelle Report berichtet auch über die Demokratisierung der Programmierung. ThoughtWorks hat das Aufkommen einer neuen Art von Tools verfolgt, die Nicht-Programmierer in die Lage versetzen sollen, Aufgaben zu erledigen, für…

NEWS | IT-SECURITY | WHITEPAPER

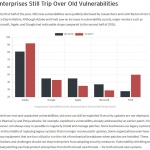

Nicht alle Schwachstellen sind eine Bedrohung – auf die wesentlichen Sicherheitslücken konzentrieren

Die Computernetzwerke von Organisationen werden ständig erweitert: IT, Cloud, IoT und OT formen eine komplexe Computing-Landschaft, die die moderne Angriffsfläche darstellt. Mit jedem neuen Gerät, jeder neuen Verbindung oder Anwendung vergrößert sich diese Angriffsfläche. Zu dieser Komplexität kommen unzählige Schwachstellen hinzu, die täglich entdeckt werden, und die Herausforderungen scheinen oft unüberwindbar. Die Lösung ist jedoch…

NEWS | VERANSTALTUNGEN

Digitalisierung in einer neuen Welt: Die Mendix World Version 2.0 entwickelt sich zum weltweit größten Low-Code-Event

Reichhaltiger Content: Am 1. September startet die Mendix World: Version 2.0 mit über 65 interaktiven On-Demand- und Live-Sessions Mit Tausenden von Anmeldungen schafft der Event eine Bühne für Low-Code-Entwicklung in einer digitalen, neuen Welt Koryphäen aus Entertainment und Wissenschaft als Referenten Mendix, Siemens-Tochter und weltweiter Marktführer im Bereich Low-Code für Unternehmen, einem modellbasierten Ansatz zur…

NEWS | PRODUKTMELDUNG

Cohesity: Optimiertes Datenmanagement für All-Flash-Lösungen von Cisco und HPE

Hohe Effizienz, niedrige TCO und mehr Performance für Backup, Wiederherstellung und Skalierung von NAS. Cohesity hat wichtige Software-Erweiterungen der Cohesity DataPlatform vorgestellt. Sie bieten moderne Datenmanagement-Funktionen für hochperformante All-Flash-Lösungen der Kooperationspartner Cisco und HPE. Die Cohesity DataPlatform enthält jetzt eine neue E/A-Boost-Technologie, die eine noch stärkere Datenkonsolidierung ermöglicht, die Gesamtbetriebskosten (TCO) senkt und eine…

NEWS | IT-SECURITY

Cyberangreifer profitieren enorm von der Pandemie

Cyberkriminelle zielen im ersten Halbjahr 2020 auf Heimarbeitsplätze ab, um Zugang zu Unternehmensnetzwerken und kritischen Daten zu erhalten. Fortinet stellt die Ergebnisse des FortiGuard Labs Global Threat Landscape Report für das erste Halbjahr 2020 vor [1]. Eine Zusammenfassung der Ergebnisse: Die FortiGuard Labs-Bedrohungsdaten des ersten Halbjahres 2020 zeigen, in welch dramatischem Ausmaß sich Cyberkriminelle und nationalstaatliche…

NEWS | TRENDS 2020 | TRENDS SERVICES | SERVICES

70 Prozent aller Anwendungen haben Open-Source-Schwachstellen

Fehlerhafte Bibliotheken landen auf indirektem Wege im Code. Einsatz von PHP-Bibliotheken führt mit über 50-prozentiger Wahrscheinlichkeit zu fehlerhaftem Code. JavaScript und Ruby haben besonders große Angriffsflächen. Der neue »State of Software Security (SoSS): Open Source Edition«-Report zum Thema Sicherheit in Open-Source-Software von Veracode zeigt unter anderem auf, dass 70 Prozent aller gescannten Anwendungen mindestens…

NEWS | IT-SECURITY | TIPPS

Diese Schwachstellen sollten Unternehmen zum Schutz mobiler Mitarbeiter finden und beheben

Die weltweite Reaktion auf Covid-19 hat die Angriffsfläche in Unternehmen erweitert, da viele Mitarbeiter derzeit von zuhause arbeiten. Damit der Fernzugriff für alle Kollegen geschützt ist, sollten diese kritischen Sicherheitslücken unbedingt identifiziert, priorisiert und behoben werden. Die Bedeutung des CVSS Das Common Vulnerability Scoring System (CVSS) ist der branchenweit anerkannte Standard, der bewertet, wie…

NEWS | VERANSTALTUNGEN

Co-kreativer Aufbruch ins »New Normal«: branchenübergreifende Digitalplattform CIXX

Gemeinsam mit der Kölner Eventagentur Klubhaus ruft die Managementberatung Detecon das virtuelle CIXX-Eventformat ins Leben und will so eine neue Art des Austauschs und der Co-Creation für Macher und Vordenker aller Branchen schaffen. Die Kölner Eventagentur Klubhaus und Detecon, die Digitalberatung der Deutschen Telekom-Gruppe, das Eventformat riefen CIXX ins Leben. CIXX steht für Cross Industry…

NEWS | LÖSUNGEN | STRATEGIEN | TIPPS

Neun Erfolgsfaktoren für die Low-Code-Implementierung

Für erfolgreiches Low-Coding braucht es nicht nur die richtige Technologie, sondern auch eine tragfähige Strategie. Pegasystems erläutert, worauf es dabei ankommt. Den Mangel an Entwicklern abfedern, die Zeit von einer Idee bis zu ihrer konkreten Umsetzung in Form von Software deutlich verkürzen, die Softwareentwicklung demokratisieren: Low-Code-Plattformen, die zur Erstellung von Anwendungen wenig bis gar keine…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY | WHITEPAPER

Cyberkriminelle treffen Unternehmen unvorbereitet mit alten Taktiken

Cyberangreifer umgehen gängige Phishing-Taktiken, um Code in öffentlich zugängliche Dienste einzuschleusen. Fortinet gab die Ergebnisse seines »Global Threat Landscape Report« für das dritte Quartal 2019 bekannt [1]. Die wichtigsten Ergebnisse der Studie im Überblick: Verlagerung der Taktiken, um Unternehmen aus dem Hinterhalt zu treffen Ein Großteil an Malware wird per E-Mail verbreitet. Viele Unternehmen gehen daher…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | GESCHÄFTSPROZESSE

Low Code oder Pro Code: IT-Leiter müssen Brücken bauen

Die digitale Transformation und der wachsende Bedarf an Anwendungen erfordert, dass Unternehmen agiler werden und sich ständig anpassen. Daher müssen IT und Business enger zusammenarbeiten, um Kunden- und Geschäftswünsche möglichst schnell zu erfüllen und auch möglichst zu übertreffen. Dementsprechend ist die strategische Umstellung der Geschäftsprozesse auf Mobile- oder Browser-Anwendungen ein wichtiger Schritt. Dieser ist allerdings…

NEWS | DIGITALISIERUNG | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

5 Bereiche in denen Cybersicherheit von KI profitiert

Illustration: Geralt Absmeier Eine Untersuchung von Markets and Markets prognostiziert, dass die Industrie für künstliche Intelligenz bis zum Jahr 2025 auf ein Volumen von 190 Milliarden Dollar wächst. Bis zum Jahr 2021 werden dreiviertel aller kommerziellen Unternehmensanwendungen KI nutzen. Ein Bereich, in dem künstliche Intelligenz weiterhin auf dem Vormarsch ist, ist die Cybersicherheit. Wie in…

NEWS | TRENDS INFRASTRUKTUR | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | TRENDS SERVICES | TRENDS 2019 | SERVICES

Zeit zu handeln: CIOs müssen Entwickler-Teams entlasten

DACH-Unternehmen hinken dem globalen Trend hinterher. Während Low-Code inzwischen vielerorts zum Mainstream geworden ist, sollte eine aktuelle Studie von OutSystems CIOs zum Nachdenken anregen. Seinen State of Application Development-Report bringt der Low-Code-Anbieter bereits zum sechsten Mal in Folge heraus [1]. Die Umfrage fand unter mehr als 3.300 IT-Experten weltweit statt. Wachsende Backlogs Eine der…

NEWS | TRENDS SECURITY | CLOUD COMPUTING | TRENDS 2019 | IT-SECURITY

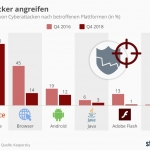

Cyberattacken: Wo Hacker angreifen

2016 zielten laut Kaspersky nur 16 Prozent aller Cyberattacken auf Microsoft Office. Zwei Jahre später hat sich der Anteil der Angriffe auf 70 Prozent vervielfacht. Verantwortlich für den Anstieg sollen eine Vielzahl sogenannter Zero Day Exploits sein. Das sind Sicherheitslücken, die am selben Tag erfolgen, an dem die hierbei ausgenutzte Schwachstelle in der entsprechenden Software…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | TRENDS SERVICES | TRENDS 2019

84 Prozent der Firmen mit höchsten Unternehmensanforderungen verwenden Low-Code-Entwicklungen

Die von Forrester Consulting im Auftrag von Appian durchgeführte Umfrage untersuchte, wie die befragten Unternehmen ihre wichtigsten Applikationen über Low-Code-Plattformen erstellen und ausführen. Forrester stellte fest, dass für die meisten Organisationen die größte Herausforderung darin besteht, den Wandel zu einem digitalen Unternehmen zu vollziehen. Der Grund dafür: Ihnen fehlen die Fähigkeiten zur Entwicklung beziehungsweise Weiterentwicklung…

NEWS | IT-SECURITY | TIPPS

Nur wer seine IT-Systeme und deren Schutzbedarf kennt, kann IT-Security richtig leben

Die Sicherheit der IT-Systeme wird in Unternehmen nicht immer so ernst genommen, wie es sein sollte. Dabei helfen technische und organisatorische Maßnahmen sowie ein IT-Sicherheitskonzept, Kosten zu sparen. Denn die fallen in aller Regel geringer aus als der Schaden, der durch Cyberattacken, Datendiebstahl oder -verlust entsteht. »Das Problem ist, dass der Begriff Informationssicherheit für Viele…

NEWS | BUSINESS | INFRASTRUKTUR | IT-SECURITY | RECHENZENTRUM | SERVICES | STRATEGIEN | TIPPS

Bundesamt für Sicherheit in der Informationstechnik untersucht Sicherheitseigenschaften von Windows 10

Das Betriebssystem Windows 10 sendet umfangreiche System- und Nutzungsinformationen an Microsoft. Eine Unterbindung der Erfassung und Übertragung von Telemetriedaten durch Windows ist technisch zwar möglich, für Anwender aber nur schwer umzusetzen. Das ist das Ergebnis einer Untersuchung der zentralen Telemetriekomponente von Windows 10, die das Bundesamt für Sicherheit in der Informationstechnik (BSI) durchgeführt hat.…

NEWS | TRENDS SECURITY | DIGITALE TRANSFORMATION | TRENDS GESCHÄFTSPROZESSE | GESCHÄFTSPROZESSE | TRENDS 2018 | IT-SECURITY

Deutlich mehr Cyberattacken auf ERP-Systeme

Es gibt einen signifikanten Anstieg von Cyberangriffen auf ERP-Anwendungen. Laut dem Report »ERP Application under Fire« rücken dabei vor allem ERP-Anwendungen von SAP und Oracle ins Visier der Angreifer [1]. Cyberkriminelle, Hacktivisten aber auch staatlich gesteuerte Akteure nutzen verstärkt bekannte Schwachstellen, um hochwertige Assets wie SAP HANA zu attackieren und Distributed-Denial-of-Service-Angriffe zu starten. Allein SAP…

NEWS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | EFFIZIENZ | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN | SERVICES | STRATEGIEN | TIPPS

Erfolgsfaktoren für Security-Manager

Die gestiegenen Anforderungen haben eine lähmende Wirkung auf Security-Manager. Wie können Security-Manager wieder handlungsfähig werden? Relevant sind hierbei insbesondere folgende Fragen: Was besitzt Priorität? Auf welche Herausforderung könnte man stoßen? Was ist machbar? »Schon wenige Key-Practices können dazu beitragen, Herausforderungen zu meistern,« erklärt Katell Thielmann, Research Vice President bei Gartner. »Zuerst ist es wichtig,…

NEWS | DIGITALISIERUNG | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMENTAR | SERVICES | STRATEGIEN

Erhöhter Bedarf, die Daten in den Datenbanken und File-Systemen zu schützen

In vielen Unternehmen sind die Datenbanken, aber auch die File-Systeme mehr schlecht als recht gesichert. Nicht selten besteht die Sicherheit nur aus der Eingabe von Name und Passwort; aber ob es tatsächlich der berechtigte User ist, der auf die Daten zugreift, wird nicht erkannt. In anderen Fällen sind Systeme im Einsatz, die die zwar Zugriffsberechtigungen…

NEWS | IT-SECURITY | LÖSUNGEN | RECHENZENTRUM | STRATEGIEN | TIPPS

Sieben Möglichkeiten für Security-Verantwortliche, um mit Spectre und Meltdown fertig zu werden

Führungskräfte im Bereich Security- und Risikomanagement müssen einen ausgewogenen Ansatz verfolgen, um dieses neue Ausmaß gefährlicher Schwachstellen zu bewältigen. Laut dem IT-Research und Beratungsunternehmen Gartner müssen Security- und Risikomanagement-Verantwortliche pragmatisch und fokussiert auf die anhaltenden Bedrohungen reagieren, die von einem völlig neuen Ausmaß bei den Schwachstellen ausgehen. »Spectre« und »Meltdown« sind die Code-Namen für die…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS GESCHÄFTSPROZESSE | TRENDS 2018 | INFOGRAFIKEN | IT-SECURITY

Cybersicherheit ist endgültig auf den Vorstandsetagen angekommen

Das Financial Services Information Sharing and Analysis Center (FS-ISAC) hat die Ergebnisse seiner jüngsten Umfrage veröffentlicht [1]. Laut Angaben der Befragten ist das Thema Cybersicherheit endgültig auf den Vorstandsetagen der Unternehmen angekommen, und 80 % aller CISOs berichten vierteljährlich direkt an den Vorstand. Und auch die Prioritäten der CISOs haben sich verändert: 35 % der…

NEWS | TRENDS SECURITY | TRENDS 2017 | TRENDS 2018 | IT-SECURITY | LÖSUNGEN | STRATEGIEN | TIPPS

Microsoft-Sicherheitslücken seit 2013 mehr als verdoppelt

Aufhebung von Administratorrechten könnte 80 Prozent der kritischen Sicherheitslücken von 2017 entschärfen. Avecto hat seinen jährlichen Bericht zu Microsoft-Schwachstellen veröffentlicht, der mittlerweile zum fünften Mal erscheint. Er basiert auf einer Untersuchung sämtlicher 2017 gemeldeter Microsoft-Schwachstellen und zeigt, dass deren Zahl beträchtlich gestiegen ist. Zum Vergleich: Im Jahr 2013 wurden 325 Sicherheitslücken entdeckt, im vergangenen Jahr…

NEWS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY | RECHENZENTRUM

88 Prozent aller Java-Anwendungen sind anfällig für Angriffe

Neuer State of Software Security Report deckt schwerwiegende Versäumnisse auf. Nur 28 Prozent aller Organisationen überprüfen eingesetzte Komponenten. Staatliche Stellen schneiden im Branchenvergleich am schlechtesten ab. Veracode, Spezialist für Anwendungssicherheit und seit kurzem Teil von CA Technologies, veröffentlicht den State-of-Software-Security-Report, der auf Basis von Daten und Software-Scans bei mehr als 1.400 Kunden einmalige Einsichten…

NEWS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY | SERVICES

Cyberangriffe auf Unternehmen nehmen weiter zu

Sicherheitsbericht verdeutlicht Notwendigkeit von Investitionen in die IT-Sicherheit. Trend Micro veröffentlichte Anfang September 2017 seinen Halbjahresbericht zur Lage der IT-Sicherheit. Dieser zeigt: Cyberangriffe auf Unternehmen nehmen weiter zu. Neben bekannten Bedrohungen wie Ransomware und Business E-Mail Compromise (BEC) stellen vor allem Angriffe auf IoT-Geräte eine Gefahr dar. Der Bericht »2017 Midyear Security Roundup: The Cost…

NEWS | DIGITALISIERUNG | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY | TIPPS

Vom Hacker zum Einbrecher: Sicherheitslücke in Überwachungssystem für das Smart Home

Das Internet der Dinge nimmt Gestalt an und gilt längst als der nächste Mega-Trend. Unser Umfeld wird immer digitaler und vernetzter, neue Ökosysteme und ganze Netzwerke aus Maschinen entstehen. Laut Gartner werden bis zum Jahr 2020 weltweit 20,8 Milliarden IoT-Geräte im Einsatz sein. Diese Geräte werden zu jeder Zeit und überall, zum Beispiel zu Hause,…

NEWS | IT-SECURITY | KOMMENTAR | LÖSUNGEN | SERVICES | STRATEGIEN

Gekommen, um zu bleiben – man muss auf Ransomware vorbereitet sein

Die Diskussion zu Ransomware geht am Kern der Sache vorbei. Organisationen müssen die Folgen von Ransomware-Angriffen abfedern können, um Daten und Applikationen schnell und einfach wiederherzustellen. Ohne zu bezahlen. Kommentar von Andreas Mayer, Zerto »Die Frage ist nicht »ob« eine Organisationen erfolgreich von Kriminellen mit Ransomware gehackt wird, sondern wann. Die nicht endenden Wellen…

NEWS | BUSINESS | IT-SECURITY | KOMMENTAR | LÖSUNGEN | STRATEGIEN | TIPPS

Evolution von Ransomware: Kommentare zu Petya

Zahlreiche Medien berichten über den jüngsten Cyberangriff, der ganz Europa betrifft und den ersten Erkenntnissen zufolge eine Version der bereits seit vergangenem Jahr bekannten Ransomware »Petya« ist. Die Erpressungssoftware verschlüsselt Rechner und fordert Lösegelder – auch Unternehmen und kritische Infrastruktur wie U-Bahnnetze und Flughäfen sind betroffen. Meldungen zufolge sind auch isolierte Geräte wie Kassenterminals und…

NEWS | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY | TIPPS

Sicherheitslücken in IP-Kameras öffnen Netzwerk für Angreifer

Unsichere IP-Kameras sind weiteres Beispiel für IoT-Geräte, deren Hersteller die Grundzüge der IT-Sicherheit vernachlässigen und so Nutzer und Netzwerke gefährden. Der Sicherheitsanbieter F-Secure hat 18 zum Teil kritische Sicherheitslücken in IP-Kameras des Herstellers Foscam gefunden. Angreifer können aufgrund der Schwachstellen die Kontrolle über die Kameras übernehmen, auf den Video-Feed zugreifen und Daten auf den…