Der neue CSI-Report deckt auf, welche Angriffsverfahren Hacker besonders lieben. Ein zentrales Ergebnis: Cyber-Kriminelle wollen mit dem geringstmöglichen Aufwand zu »Insidern« werden, also Zugriff auf die Accounts von legitimen IT-Nutzern erhalten. Dadurch haben sie die Möglichkeit, innerhalb kurzer Zeit verwertbare Daten zu entwenden. Dazu setzen Angreifer vor allem auf Social-Engineering-Methoden.

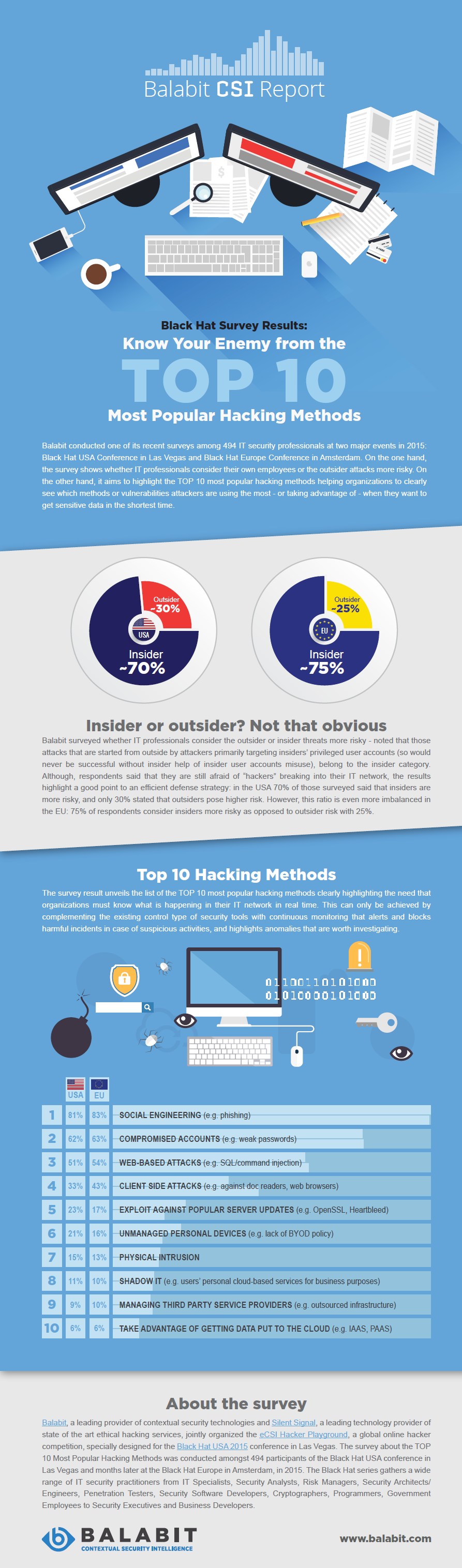

Rund 500 IT-Sicherheitsexperten befragte Balabit, die 2015 an der Black-Hat-Konferenz in den USA und Europa teilgenommen haben, einer der bekanntesten und renommiertesten Veranstaltungsreihe im Bereich IT-Sicherheit. 54 Prozent der befragten Fachleute gaben an, dass Unternehmen vor allem Hacker fürchten, die Firewalls überwinden und in das Firmennetzwerk eindringen. Rund 40 Prozent räumten jedoch ein, dass IT-Sicherheitssysteme am Rand des Netzes nicht in der Lage sind, Angreifer effektiv abzuwehren. Auf die Frage hin, ob Insider oder externe Angreifer eine größere Gefahr darstellen, gaben mehr als 70 Prozent der IT-Sicherheitsfachleute an, dass Insider-Attacken gefährlicher sind.

Legitimer IT-Nutzer oder Angreifer?

»Das größte Risiko für Unternehmen und öffentliche Einrichtungen besteht darin, dass Hacker sich Zugriffsrechte von Insidern verschaffen, also beispielsweise von Mitarbeitern«, erläutert Zoltán Györkő, CEO von Balabit. Denn in diesem Fall könne sich der Angreifer lange Zeit, als »Insider« getarnt, im Unternehmensnetz bewegen, ohne entdeckt zu werden. »Zu wissen, ob es sich bei einem IT-Nutzer um einen legitimen User oder einen Hacker handelt, sollte ein zentrales Element der IT-Sicherheitsstrategie jedes Unternehmens sein«, so Györkő weiter. »Mit Unterstützung von Balabit können Unternehmen und Organisationen herausfinden, wer in Wirklichkeit einen User-Account nutzt – ein legitimer IT-Nutzer oder ein Angreifer.«

Social Engineering führt die Top-10-Liste der beliebtesten Hacker-Methoden an

Der CSI-Report von Balabit ergab, dass Hacker vor allem auf folgende Methoden setzen, um möglichst schnell und ohne Risiko an sensible Informationen zu gelangen:

- Social Engineering

Die meisten Angreifer versuchen, sich Zugang zu einem User-Account zu verschaffen und anschließend dessen Berechtigungen zu erweitern. Dabei kommen vorzugsweise Social-Engineering-Techniken zum Zuge, bei denen die Zielperson freiwillig dem Angreifer Account-Daten und Passwort überlässt – allerdings ohne zu wissen, wem sie diese Daten zugänglich macht.

»Das Datenleck beim Department of Justice and Homeland Security und dem FBI ist ein Beleg dafür, dass es für Angreifer einfacher ist, mithilfe von Social-Engineering- Methoden ein ›Insider‹ zu werden, als IT-Sicherheitsmaßnahmen mithilfe von Zero-Day-Exploits zu umgehen«, betont Zoltán Györkő. Bei einem Hacker-Angriff Anfang Februar 2016 gelang es Angreifern, insgesamt mehr als 30.000 Adressdaten von Mitarbeitern beider Organisationen zu erbeuten. »Herkömmliche Tools für die Zugangskontrolle und Antiviren-Lösungen sind sicherlich notwendig, aber sie schützen sensible Informationen nur vor Angriffen von Hackern, die außerhalb des Unternehmensnetzes agieren«, so Györkő. Sobald es jedoch einem Angreifer gelänge, sich Zugang zum Netzwerk zu verschaffen, könne er auf relativ einfache Weise die Berechtigungen des gekaperten Accounts erweitern, bis hin zu Root-Rechten. Somit stellen Angriffe durch Insider ein deutlich größeres Risiko für Unternehmensnetze dar.

»Gekaperte Accounts lassen sich nur anhand von Abweichungen vom normalen Nutzerverhalten erkennen«, erläutert Zoltán Györkő. Indikatoren sind beispielsweise die Zeiten, an denen sich der vermeintliche User einloggt oder der Ort, von dem aus dies erfolgt. Auch die Geschwindigkeit beim Tippen auf der Tastatur und die Art der eingegebenen Befehle geben Hinweise auf die wahre Identität des Nutzers. »Tools für User Behavior Analytics erstellen ein Profil des alltäglichen Verhaltens eines legitimen IT-Users, das so unverwechselbar wie ein Fingerabdruck ist«, erläutert Györkő. »Dadurch erkennt eine solche Lösung ungewöhnliche Verhaltensmuster und alarmiert die IT-Sicherheitsfachleute oder blockiert die Aktivitäten des verdächtigen Nutzers.«

Weitere beliebte Hacker-Methoden

- Das Kompromittieren von Accounts, etwa weil Nutzer zu schwache Passwörter verwenden.

- Web-basierte Angriffe wie SQL-Injection-Attacken.

- Angriffe auf Client-Software wie Web-Browser und Document Reader.

- Exploits, die auf häufig genutzte Server-Updates abzielen. Beispiele sind OpenSSL und Heartbleed.

- Attacken auf nicht gemanagte Endgeräte wie Smartphones oder Tablets.

- Der physische Zugriff auf IT-Systeme.

- Angriffe, die sich die »Schatten-IT« in Unternehmen zunutze machen, beispielsweise Cloud-Dienste, die Mitarbeiter ohne Wissen der IT-Abteilung für geschäftliche Zwecke nutzen.

- Der Zugriff auf IT-Ressourcen, die ein Unternehmen durch einen externen Serviceprovider verwalten lässt.

- Attacken auf Cloud-Services, etwa IaaS- und PaaS-Angebote (Infrastructure as a Service, Platform as a Service).