Die neue Social-Engineering-Edition des 2025 Global Incident Response Report von Unit 42 zeigt: Social Engineering ist 2025 das häufigste Einfallstor für Cyberangriffe [1]. In mehr als einem Drittel der über 700 analysierten Fälle weltweit nutzten Angreifer Social Engineering als Einstieg, also den gezielten Versuch, Menschen durch Täuschung zu bestimmten Handlungen zu verleiten und so Sicherheitskontrollen…

Alle Artikel zu Social Engineering

News | IT-Security | Kommunikation | Services | Tipps

Fünf Gefahren des übermäßigen Teilens von persönlichen Informationen in sozialen Medien

85 Prozent der Erwachsenen weltweit wollen mehr für den Schutz ihrer Online-Privatsphäre tun [1]. Angesichts der zunehmenden Cyberkriminalität und der rasanten Entwicklung der KI-Technologie wird persönlicher Datenschutz immer wichtiger. Da jedoch 5,24 Milliarden Menschen weltweit soziale Medien nutzen, ist Online-Privatsphäre nun gefährdeter als je zuvor [2]. Identitätsdiebstahl Ein neuer Betrugsbericht zeigt, dass im Jahr…

News | Trends 2025 | Trends Security | Favoriten der Redaktion | IT-Security | Kommunikation

Die Zukunft von Social Engineering – KI, Wearables und VR kurbeln Cyberkriminalität an

Der neue Bericht von Trend Micro zeigt auf, wie Cyberkriminelle KI, Wearables, Virtual Reality (VR) und Augmented Reality (AR) sowie Chatbots nutzen werden, um Opfer präziser denn je zu manipulieren [1]. Die Bedrohungsforschern von Trend Micro analysierten, wie Angreifer diese Technologien nutzen, um ihre Taktiken zu verfeinern und ihre Täuschungsmanöver weiterzuentwickeln. »Social Engineering, also…

News | Business | Trends 2025 | Trends Security | Favoriten der Redaktion | IT-Security | Tipps

Cybersicherheitsbedrohungen für 2025: Fünf Erkenntnisse aus dem Darknet

Von hochentwickelten Desinformationsdiensten bis hin zu gestohlenen digitalen Identitäten, Schwachstellen im Smarthome-Bereich sowie KI-gesteuertes Social Engineering – das sind die wichtigsten Themen, die derzeit in Dark-Web-Foren diskutiert werden [1]. Jedes Jahr im Dezember sagen die Experten von NordVPN die Cybersicherheitsrisiken für das kommende Jahr voraus. In diesem Jahr haben sie sich mit NordStellar Analytics…

News | IT-Security | Tipps

Social Engineering vermeiden: Wenn der Hacker sich als Kollege ausgibt

Bei jedem zweiten Unternehmen wird versucht, Cyberangriffe durch Social Engineering vorzubereiten. 4 Tipps, die jedes Unternehmen beherzigen sollte. Ein Anrufer aus der IT-Abteilung, der das Passwort für ein PC-Update braucht, eine E-Mail aus der Vorstandsetage mit Link zu einer Website oder eine verzweifelte SMS der Kollegin, die nicht auf ihren Rechner zugreifen kann –…

News | IT-Security | Services | Tipps

Social Engineering verstehen und bekämpfen

Hacker brechen nicht in Unternehmen ein, sie loggen sich ein: Obwohl vielfach die Vorstellung herrscht, dass Cyberkriminelle ausgefeilte Techniken anwenden, um bestimmte Schutzmechanismen auszuhebeln und so die Verteidigungslinien ihrer Opfer zu durchbrechen, sieht die Realität häufig anders aus. Die Angreifer sammeln Informationen und verschaffen sich Zugang zu Login-Daten, mit denen sie dann ganz einfach in…

News | Trends 2024 | Trends Security | IT-Security

Cybercrime-Trends 2024: Das Jahr von Hacktivismus und Disinformation-as-a-Service

In der heutigen Zeit verschärft sich die Bedrohungslage für deutsche Unternehmen stetig. So wurde nach dem jährlichen Human Risk Review Report von SoSafe jedes zweite deutsche Unternehmen in den vergangenen drei Jahren Opfer eines Cyberangriffs (58 %) [1]. Um dieser Entwicklung entgegenzuwirken, zeigen die folgenden Cybersicherheitstrends für das Jahr 2024, worauf sich Unternehmen im kommenden Jahr besonders gut vorbereiten müssen.…

News | IT-Security | Tipps

Dreifach sicher: So bereiten Unternehmen ihre Mitarbeiter auf Social Engineering vor

Social Engineering umfasst verschiedene cyberkriminelle Methoden, mit denen Angreifer die Neugier, Unsicherheit und Hilfsbereitschaft ihrer Opfer ausnutzen, um sich Zugang zu Unternehmensnetzwerken und sensiblen Daten zu verschaffen. Roland Latzel, Sr. Director Marketing EMEA Central, OpenText Security Solutions, klärt über die Gefahren des Social Engineerings auf und zeigt, wie Unternehmen das Risiko minimieren können. Das…

News | IT-Security | Ausgabe 3-4-2022 | Security Spezial 3-4-2022

Social-Engineering im Finanzsektor: Der menschliche Faktor, das schwächste Glied in der Sicherheitskette

News | IT-Security | Ausgabe 3-4-2021 | Security Spezial 3-4-2021

Social-Engineering-Attacken gefährden zunehmend die betriebliche Substanz – Besser gut vorbereitet

Social Engineering ist mittlerweile zu einer realen Bedrohung für die Sicherheit in Unternehmen geworden. Angriffspunkte solcher Attacken sind die Mitarbeiter mit ihren menschlichen Schwächen. »manage it« hat Dominik Foert, Cyber Security-Spezialist bei Materna, befragt, welche Attacken dies sind, wie Angreifer die Schwächen der Mitarbeiter für ihre Zwecke ausnutzen und wie Unternehmen vorausschauend Social-Engineering-Attacken vorbeugen können. Auch das Bundesamt für Sicherheit in der Informationstechnik (BSI) stuft Angriffe auf die Identität der Nutzer, Social-Engineering-Attacken, als hochgefährlich ein, wie aus dem aktuellen Lagebericht des BSI hervorgeht.

News | Trends Security | IT-Security | Trends 2021

Cyber-Sicherheitsprognosen für 2021

Es wird einen Zuwachs bei Angriffen mit Erpressersoftware geben. Weitere Prognosen sind, dass mit Hilfe künstlicher Intelligenz generierte Identitäten für neue Spielarten des Social Engineering genutzt werden, dass Cyberkriminelle verstärkt ihre Hacking-Dienste gegen Bezahlung anbieten und neue Vorgehensweisen, Werkzeuge und Strategien entwickeln, um Sicherheitslücken im Home Office auszunutzen. BAE Systems Applied Intelligence hat seine Prognosen…

News | IT-Security | Tipps

Datenklau durch Manipulation – Social Engineers nutzen die »Schwachstelle Mensch«

Es gibt viele verschiedene Methoden, mit denen Hacker versuchen an sensible Daten von Unternehmen, staatlichen Behörden oder Privatpersonen zu gelangen. Nicht immer setzen Betrüger auf rein technische Mittel wie das Hacken von IT-Systemen, sondern manchmal auch ganz gezielt auf die Vertrauenswürdigkeit ihrer Mitmenschen – wie beispielsweise der aus dem Hollywoodfilm »Catch Me If You Can«…

News | IT-Security | Services

Social Engineering nutzt »Schwachstelle Mensch« – Mitarbeiter für Unternehmensresilienz

Sensibilisierung durch Security-Awareness-Kampagnen fördert die Widerstandskraft beim »Faktor Mensch« im Unternehmen. Die Beeinflussung des Mitarbeiters, um dadurch beispielsweise an vertrauliche Informationen zu gelangen – diesem Prinzip folgt das Social Engineering. Cyberkriminelle nutzen dabei den Menschen als vermeintlich schwächstes Glied im Sicherheitskonstrukt eines Unternehmens aus. Zur Cybersicherheit ist es daher neben der Absicherung der Technologien und…

News | Trends Wirtschaft | Trends Security | Favoriten der Redaktion | Trends 2018 | IT-Security

So werden Unternehmen angegriffen

Angriffe auf deutsche Industrieunternehmen haben in den letzten beiden Jahren laut einer Bitkom-Studie 43,4 Milliarden Euro Schaden verursacht. Von den rund 500 befragten Unternehmen wurden mindestens 32 Prozent IT- oder Telekommunikationsgeräte, 23 Prozent sensible digitale Daten beziehungsweise Informationen gestohlen. »Illegaler Wissens- und Technologietransfer, Social Engineering und auch Wirtschaftssabotage sind keine seltenen Einzelfälle, sondern ein Massenphänomen«, betonte Thomas Haldenwang, Vizepräsident des…

News | IT-Security | Tipps

Account Takeover-Angriffe: Wie Unternehmen ihre Office-365-Konten schützen können

Die feindliche Übernahme von Konten durch Hacker ist eine, der am schnellsten wachsende Bedrohung für die E-Mail-Sicherheit. Bei diesen Angriffen nutzen Cyberkriminelle häufig Markenimitation, Social Engineering und Phishing, um Anmeldeinformationen zu stehlen. Sobald ein Konto kompromittiert ist, spionieren Kriminelle die internen Unternehmensaktivitäten aus, um anschließend weitere Angriffe zu starten. Da mehr als die Hälfte aller…

News | Favoriten der Redaktion | Infografiken | IT-Security | Tipps

Cyberkriminelle und ihre psychologischen Tricks: Social-Engineering-Angriffe erfolgreich bekämpfen

Social Engineering gilt heute als eine der größten Sicherheitsbedrohungen für Unternehmen. Im Gegensatz zu traditionellen Hacking-Angriffen können Social-Engineering-Angriffe auch nicht-technischer Natur sein und müssen nicht zwingend eine Kompromittierung oder das Ausnutzen von Software- oder Systemschwachstellen beinhalten. Im Erfolgsfall ermöglichen viele Social-Engineering-Angriffe einen legitimen, autorisierten Zugriff auf vertrauliche Informationen. Die Social Engineering-Strategie von Cyberkriminellen fußt auf…

News | Business | IT-Security | Kommunikation | Künstliche Intelligenz | Tipps

Social-Engineering-Angriffe zur Vorweihnachtszeit: Wenn der Chef Geschenke macht

Starker Anstieg von Geschenkgutschein-Betrug mit CEO-Identitätsdiebstahl. Zur Vorweihnachtszeit verzeichnet das Sicherheitsteam von Barracuda Networks aktuell einen starken Anstieg von Geschenkgutschein-Betrug durch Social-Engineering-Angriffe: Hierbei stehlen Cyberkriminelle gezielt die Identität von CEOs oder Führungskräften und weisen Angestellte an, digitale Geschenkgutscheine für die Belegschaft zu kaufen und ihnen zuzuschicken, oder erschleichen Kreditkarteninformationen. Bei Mitarbeitergutscheinen zwischen 50 und 100…

News | Trends Security | Digitalisierung | Infografiken | Trends 2018 | IT-Security | Services

Hacker bevorzugen einfache Angriffsmöglichkeiten wie Phising

Angreifer suchen zunehmend nach einfachen Wegen für ihre Angriffe auf IT-Infrastrukturen, Firmennetze und Rechner. Dazu gehört das Social Engineering: Hacker versuchen Zugang zu vertraulichen Daten, Geräten oder Netzwerken über den persönlichen Kontakt zu bekommen. Erfolgt diese Manipulation per E-Mail oder Telefon spricht man vom Phishing. Phishing war im zweiten Halbjahr 2017 die häufigste Bedrohung in…

News | Business | Trends Security | Digitalisierung | Effizienz | Trends Kommunikation | IT-Security | Trends 2017 | Kommunikation | Services | Strategien

In zwei von fünf Unternehmen werden Sicherheitsvorfälle vertuscht

Schwachstelle Mensch: 46 Prozent der Cybersicherheitsvorfälle lassen sich auf das Fehlverhalten von Mitarbeitern zurückführen. Mitarbeiter sind eines der größten Cybersicherheitsrisiken für Organisationen. Eine weltweite Studie [1] von Kaspersky Lab zeigt, dass 46 Prozent aller Cybersicherheitsvorfälle von Mitarbeitern verursacht werden. Hinzu kommt: Bei 40 Prozent der weltweit befragten Unternehmen versuchen Mitarbeiter selbst verschuldete Cybersicherheitsvorfälle geheim zu…

News | Trends Security | IT-Security | Trends 2017 | Kommunikation

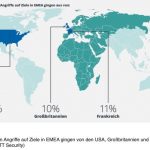

Phishing kommt überwiegend aus EMEA-Region

Der Global Threat Intelligence Report (GTIR) 2017 ermittelte, dass mehr als die Hälfte aller weltweiten Phishing-Angriffe aus der EMEA-Region stammt [1]. Phishing ist nach wie vor eines der zentralen Phänomene, gerade auch in der Region EMEA, denn 53 % aller Phishing-Angriffe weltweit lassen sich auf IP-Adressen in dieser Region zurückverfolgen, 38 % auf IP-Adressen in…