Illustration Absmeier foto freepik

Von hochentwickelten Desinformationsdiensten bis hin zu gestohlenen digitalen Identitäten, Schwachstellen im Smarthome-Bereich sowie KI-gesteuertes Social Engineering – das sind die wichtigsten Themen, die derzeit in Dark-Web-Foren diskutiert werden [1].

Jedes Jahr im Dezember sagen die Experten von NordVPN die Cybersicherheitsrisiken für das kommende Jahr voraus. In diesem Jahr haben sie sich mit NordStellar Analytics zusammengetan, deren Experten die größten Dark-Web-Foren analysierten, um die am meisten diskutierten Trend-Themen zu ermitteln.

»Obwohl die Vorhersagen des letzten Jahres weiterhin relevant sind, hat die Beliebtheit verschiedener Hacking-Kurse und DIY-Cybercrime-Kits spürbar zugenommen. In diesen Foren kursieren weiterhin massenhaft geleakte persönliche Medien- und Kundendaten«, sagt Adrianus Warmenhoven, Cybersicherheits-Experte bei NordVPN.

»In diesem Jahr sind wir noch weiter mit unserer Analyse gegangen und haben uns über die meistdiskutierten Themen hinaus mit fünf neuen Bedrohungen und Schwachstellen befasst, die 2025 höchstwahrscheinlich große Relevanz haben werden«, fügt Warmenhoven hinzu.

Anhaltende Bedrohung: Das Kapern von Konten wird weiter zunehmen

Die meistdiskutierten Themen im Dark Web mit mehr als 135.000 Kommentaren konzentrieren sich auf sogenannte »Combo Lists« – Datenbanken, die mit Kombinationen aus Benutzernamen, Passwörtern und anderen persönlichen Daten aus verschiedenen Sicherheitsverletzungen gefüllt sind. Ein weiteres viel beachtetes Thema mit fast 26.000 Kommentaren konzentriert sich direkt auf Account Takeovers (Übernahme von Konten), bei denen diese Metadaten für den unbefugten Zugriff ausgenutzt werden.

Da Passwörter von Nutzern häufig auf mehreren Websites wiederverwendet werden, können Hacker mit den Anmeldedaten nicht nur Betrug begehen und Konten für böswillige Zwecke missbrauchen (z. B. die Durchführung betrügerischer Transaktionen), sondern auch das Risiko eines Identitätsdiebstahls erheblich erhöhen.

Warmenhoven weist auf diese Gefahr hin und betont, dass diese Angriffe bei Cyberkriminellen sehr beliebt und äußerst effektiv bleiben werden, solange Passwörter für mehrere Konten wiederverwendet werden. Er sagt sogar voraus, dass diese Aktivitäten im Jahr 2025 zunehmen werden, da Kriminelle durch neue Datenschutzverletzungen immer wieder an weitere Anmeldedaten gelangen.

Aufkommende Bedrohung: Sicherheitslücken im Smarthome-Bereich

Ein weiterer viel kommentierter Thread im Dark-Web-Forum, der fast 21.000 Kommentare erhielt, konzentriert sich auf Sicherheitslücken in verschiedenen Smarthome-Systemen und -Anwendungen, einschließlich genauer Anweisungen, wie man diese Lücken ausnutzen kann.

Im Bericht zur IoT-Sicherheitslandschaft 2024 wurden etwa 50 Millionen IoT-Geräte analysiert und dabei weltweit über 9,1 Milliarden sicherheitsrelevante Ereignisse aufgedeckt. Im Durchschnitt werden Heimnetzwerke täglich mehr als zehnmal von Angriffen auf vernetzte Geräte heimgesucht. Diese Zahl wird 2025 voraussichtlich noch steigen.

»Hacker visieren zunehmend eine Vielzahl von Smarthome-Geräten an, von Sicherheitssystemen bis hin zu Alltagsgeräten wie intelligenten Kühlschränken und Staubsaugern. Während einige Geräte als Einfallstor für Netzwerkangriffe dienen können, können andere, wie Videoüberwachungssysteme für den Hausgebrauch, direkt gehackt werden, wodurch die Privatsphäre der Nutzer kompromittiert werden kann«, sagt Warmenhoven.

Identitätsdiebstahl wird aufgrund seiner hohen Rentabilität weiterhin bei Hackern hoch im Kurs stehen

Beiträge über Betrug gehören zu den zehn am meisten kommentierten Themen im Dark Web, in denen Benutzer Tipps, Tools und Strategien für erfolgreiche Betrugsversuche austauschen. Kreditkarten- und Versicherungsbetrug werden häufig diskutiert, aber Identitätsdiebstahl steht aufgrund seiner hohen Rentabilität nach wie vor im Mittelpunkt des Interesses von Hackern.

Da Hacker weiterhin persönliche Daten ausnutzen, um Bankkonten zu infiltrieren, Kreditkartendaten zu stehlen und Steuerbetrug zu begehen, ist davon auszugehen, dass die Methoden des Identitätsdiebstahls immer ausgefeilter werden.

»Der Identitätsdiebstahl entwickelt sich weiter, sodass wir davon ausgehen können, dass im nächsten Jahr voraussichtlich neue Formen davon auftauchen werden«, sagt Warmenhoven. »Eine davon ist der Betrug mit synthetischen Identitäten, bei dem echte und gefälschte Daten miteinander verschmolzen werden. Es werden dazu häufig auch Deepfake-Technologien eingesetzt, um die Wirksamkeit zu erhöhen. Eine weitere sich entwickelnde Methode ist der umgekehrte Identitätsdiebstahl, bei dem Personen die Identität einer anderen Person nicht zum finanziellen Vorteil nutzen, sondern um sich als diese Person auszugeben. Die Kriminellen verwenden diese Methode, um sich einen Arbeitsplatz zu sichern, Zugang zu medizinischer Versorgung zu erhalten oder rechtliche Konsequenzen zu umgehen. Bei diesen Strategien steht die langfristige Nachahmung einer Person im Vordergrund und nicht der unmittelbare finanzielle Nutzen.«

Bevorstehende Einführung einer neuen zwielichtigen Strategie – Desinformation als Dienstleistung

Laut Global Risks Report 2024 des Weltwirtschaftsforums werden KI-generierte Falschinformationen in den nächsten zwei Jahren als das zweitgrößte globale Risiko (53 %) eingestuft, wobei extreme Wetterereignisse an erster Stelle stehen und Cyberangriffe an fünfter Stelle [2].

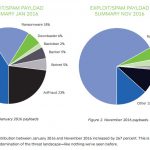

Das Dark Web ist voll von Methoden, die darauf abzielen, Desinformation zu verbreiten, darunter die Nutzung von Tausenden gefälschter Social-Media-Konten und zahlreiche Spam-E-Mails, die Propaganda verbreiten. Außerdem werden Desinformations-Bot-Farmen entwickelt, um Falschinformationen in großem Umfang zu verbreiten.

»Wenn wir die aktuellen Trends im Dark Web betrachten, ist davon auszugehen, dass Desinformation als Dienstleistung im nächsten Jahr zu einer erheblichen Bedrohung werden wird«, warnt Warmenhoven. »Diese von Cyberkriminellen angebotene Lösung macht sich die Erstellung und Verbreitung falscher Informationen zunutze. Dieser äußerst personalisierbare und anpassungsfähige Dienst ermöglicht eine präzise Ausrichtung auf bestimmte demografische Profile und die Manipulation von Social-Media-Algorithmen, um die Wirkung zu maximieren.«

KI-gesteuertes Social Engineering wird immer ausgefeilter

KI-gesteuertes Social Engineering wird voraussichtlich immer ausgefeilter werden. Obwohl dieses Thema nicht so weitläufig diskutiert wird, sind Foren mit detaillierten Tipps, Tutorials und Beispielen aus der Praxis gefüllt, wie man von dieser Technik profitieren kann. Ein bedeutender neuer Trend ist der Einsatz von KI zur Erkennung von Schwachstellen, wodurch die Komplexität von Tools zur Manipulation des menschlichen Verhaltens zur Informationsgewinnung und zur Erstellung effektiver Phishing-E-Mails erhöht wird.

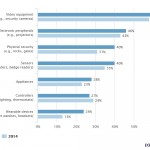

Obendrein machen Mitarbeiter aufgrund von KI-basiertem Social Engineering mehr Fehler und Unternehmen sind weniger sicher, wie der Business Digital Index aufzeigt [3].

»Wir erleben derzeit das Aufkommen einer Bedrohung, die als Manipulation und Ausbeutung von Unternehmen bekannt ist und bei der böswillige Akteure Unternehmensvertreter mit unterschiedlichsten Begründungen dazu verleiten wollen, Rückerstattungen oder Ersatz zu gewähren. Diese Foren bieten präzise Methoden, Informationen über das Unternehmen zu gewinnen, um die Pläne effektiv umzusetzen. Sie zielen dabei auf große Unternehmen wie Amazon, ASOS und Walmart ab«, erklärt Warmenhoven.

[1] https://nordvpn.com/de/blog/cybersicherheits-vorhersagen-fuer-2025/

[2] https://www.weforum.org/publications/global-risks-report-2024/

[3] https://cybernews.com/business-digital-index/

So schützt man sich vor Kontoübernahmen – grundlegende Tipps:

Kontoübernahmen sind eine ernsthafte Bedrohung, aber es gibt mehrere Maßnahmen, die du ergreifen kannst, um dich zu schützen:

- Starke Passwörter verwenden:

Erstelle komplexe Passwörter, die Groß- und Kleinbuchstaben, Zahlen und Symbole kombinieren. Vermeide es, dasselbe Passwort für mehrere Konten zu verwenden. - Passwort-Manager nutzen:

Ein Passwort-Manager kann dir helfen, sichere und einzigartige Passwörter für jedes deiner Konten zu erstellen und zu verwalten. - Zwei-Faktor-Authentifizierung (2FA) aktivieren:

2FA bietet eine zusätzliche Sicherheitsebene, indem beim Anmelden eine zweite Verifizierungsmethode erforderlich ist, wie z.B. eine Textnachricht oder eine Authentifizierungs-App. - Regelmäßige Überwachung:

Überprüfe regelmäßig deine Bankkonten, E-Mails und andere sensible Konten auf verdächtige Aktivitäten. - Vorsicht bei Phishing-Angriffen:

Sei vorsichtig bei E-Mails und Nachrichten, die dich auffordern, persönliche Informationen preiszugeben. Klicke nicht auf Links oder lade keine Anhänge aus unbekannten Quellen herunter.

Diese Maßnahmen können dazu beitragen, deine Konten vor unbefugtem Zugriff zu schützen und das Risiko einer Kontoübernahme zu minimieren.

Wie schützt man sich vor Sicherheitsbedrohungen im Smarthome?

Um sich vor Sicherheitsbedrohungen im Smarthome zu schützen, gibt es mehrere wichtige Maßnahmen:

- Standardkennwörter ändern:

Ersetze die Standardkennwörter auf all deinen Smart-Geräten durch sichere, eindeutige Kennwörter, um unbefugten Zugriff zu verhindern. Vermeide einfache Passwörter wie »123456« oder »password«. - Regelmäßige Updates:

Halte die Firmware und Apps deiner Geräte auf dem neuesten Stand, um Sicherheitslücken zu schließen. - Verschlüsselung aktivieren:

Stelle sicher, dass deine Smart-Geräte verschlüsselt sind und verbinde sie nur mit einem sicheren WLAN-Netzwerk. - Zwei-Faktor-Authentifizierung (2FA):

Aktiviere 2FA, um eine zusätzliche Sicherheitsebene zu schaffen. - Netzwerksicherheit:

Konfiguriere dein Heimnetzwerk sicher, z.B. durch die Verwendung von Virtual LANs (V-LANs), um Geräte vom eigentlichen Heimnetzwerk zu trennen.

Diese Maßnahmen können dazu beitragen, dein Smarthome vor unbefugtem Zugriff und Cyberangriffen zu schützen.

Wie schützt man sich vor Identitätsdiebstahl?

Identitätsdiebstahl ist eine ernsthafte Bedrohung, aber es gibt mehrere Maßnahmen, die du ergreifen kannst, um dich zu schützen:

- Starke Passwörter verwenden:

Erstelle komplexe Passwörter, die Groß- und Kleinbuchstaben, Zahlen und Symbole kombinieren. Vermeide es, dasselbe Passwort für mehrere Konten zu verwenden. - Passwort-Manager nutzen:

Ein Passwort-Manager kann dir helfen, sichere und einzigartige Passwörter für jedes deiner Konten zu erstellen und zu verwalten. - Zwei-Faktor-Authentifizierung (2FA) aktivieren:

2FA bietet eine zusätzliche Sicherheitsebene, indem beim Anmelden eine zweite Verifizierungsmethode erforderlich ist, wie z.B. eine Textnachricht oder eine Authentifizierungs-App. - Regelmäßige Überwachung:

Überprüfe regelmäßig deine Bankkonten, E-Mails und andere sensible Konten auf verdächtige Aktivitäten. - Vorsicht bei Phishing-Angriffen:

Sei vorsichtig bei E-Mails und Nachrichten, die dich auffordern, persönliche Informationen preiszugeben. Klicke nicht auf Links oder lade keine Anhänge aus unbekannten Quellen herunter. - Schutzdienste nutzen:

Identitätsschutzdienste können zusätzliche Sicherheit bieten, indem sie deine persönlichen Daten überwachen und dich bei verdächtigen Aktivitäten warnen.

Diese Maßnahmen können dazu beitragen, deine Identität vor Diebstahl zu schützen und das Risiko von Identitätsdiebstahl zu minimieren.

Wie kann man sich vor Desinformation schützen?

Desinformation ist eine ernsthafte Bedrohung, aber es gibt mehrere Maßnahmen, die du ergreifen kannst, um dich zu schützen:

- Quellen überprüfen:

Vertraue nur auf seriöse Nachrichtenquellen und vergleiche Informationen aus verschiedenen Quellen, bevor du ihnen Glauben schenkst oder sie weiterverbreitest. - Kritisch bleiben:

Sei skeptisch gegenüber sensationellen Schlagzeilen und überprüfe den Inhalt, bevor du ihn teilst. Sensationelle Nachrichten sind oft darauf ausgelegt, starke emotionale Reaktionen hervorzurufen. - Faktencheck-Dienste nutzen:

Verwende Faktencheck-Websites und -Dienste, um die Richtigkeit von Informationen zu überprüfen. - Bildung und Aufklärung:

Informiere dich über die Taktiken, die bei Desinformationskampagnen verwendet werden, wie z.B. Bot-Konten und Deepfake-Technologien, um manipulierte Inhalte besser erkennen zu können. - Soziale Medien bewusst nutzen:

Sei vorsichtig bei der Nutzung sozialer Medien und achte darauf, dass du Informationen aus vertrauenswürdigen Quellen beziehst.

Diese Maßnahmen können dazu beitragen, dich vor Desinformation zu schützen und die Verbreitung falscher Informationen zu verhindern.

Wie kann man sich vor Phishing-Betrug schützen?

Phishing-Betrug ist eine ernsthafte Bedrohung, aber es gibt mehrere Maßnahmen, die du ergreifen kannst, um dich zu schützen:

- Vorsicht bei E-Mails und Nachrichten:

Klicke nicht auf Links oder lade keine Anhänge aus E-Mails oder Nachrichten von unbekannten Absendern herunter, auch wenn sie seriös erscheinen. Überprüfe immer zuerst den Absender. - Achte auf Warnsignale:

Phishing-E-Mails sind oft in einem dringlichen Ton verfasst, haben verdächtige Absenderadressen oder enthalten Rechtschreibfehler. Wenn dir etwas verdächtig vorkommt, überprüfe es noch einmal, bevor du antwortest. - Überprüfe die Identität:

Bevor du persönliche Informationen preisgibst, kontaktiere das Unternehmen direkt über eine verifizierte Nummer oder Webseite, um die Anfrage zu bestätigen. - Zwei-Faktor-Authentifizierung (2FA):

Aktiviere 2FA, um eine zusätzliche Sicherheitsebene zu schaffen. Dies erfordert eine zweite Verifizierungsmethode, wie z.B. eine Textnachricht oder eine Authentifizierungs-App. - Regelmäßige Überwachung:

Überprüfe regelmäßig deine Bankkonten, E-Mails und andere sensible Konten auf verdächtige Aktivitäten.

Diese Maßnahmen können dazu beitragen, dich vor Phishing-Betrug zu schützen und das Risiko eines erfolgreichen Angriffs zu minimieren.

Genki Absmeier

471 Artikel zu „Sicherheitsbedrohungen“

News | Trends 2024 | Trends Security | Industrie 4.0 | Infrastruktur | IT-Security | Whitepaper

Fertigungsunternehmen reagieren nur langsam auf Sicherheitsbedrohungen im Netz

Neue Studie zeigt, dass die Branche mit einem wachsenden Ressourcen- und Qualifikationsdefizit zu kämpfen hat. Aryaka, Spezialist für Unified SASE as a Service, hat die Veröffentlichung eines neuen Forschungsberichts bekanntgegeben, der die Herausforderungen und Trends im Bereich Netzwerksicherheit in der Fertigungsindustrie untersucht. Der von GatePoint Research durchgeführte Bericht (»The State of Network Security in Manufacturing:…

News | Trends Security | Trends 2020 | IT-Security

93 % der Sicherheitsexperten verfügen nicht über die notwendigen Mittel, um Sicherheitsbedrohungen zu identifizieren

Globale Studie zum steigenden Stresspegel von Sicherheitsteams aufgrund des Mangels an geeigneten Tools und Mitarbeitern sowie fehlender Unterstützung durch die Geschäftsleitung. Das auf Lösungen für Security Operations Center (SOC) spezialisierte Unternehmen LogRhythm, hat seinen Report »The State of the Security Team: Are Executives the Problem?« veröffentlicht. Als ein zentrales Ergebnis stellt dieser auf eine Umfrage…

News | Business | IT-Security | Online-Artikel

Das Erkennen von IT-Sicherheitsbedrohungen ist Aufgabe des Managements

Die Zunahme und Komplexität an Angriffen erfordern mehr Fachkräfte für IT-Sicherheit. Die IT-Sicherheit in Unternehmen muss Aufgabe des Managements und der Führungsetage werden. Das fordern die IT-Sicherheitsexperten der PSW GROUP: »In Deutschland mangelt es an Fachkräften, während die Angriffe auf sowie die Bedrohungen für die IT-Sicherheit weiter steigen. Die Chef-Etage muss deshalb mit anpacken, denn…

News | Trends Security | Trends 2017 | IT-Security

Studie analysiert IT-Sicherheitsbedrohungen in Unternehmen

Ein neuer Bericht zu aktuellen Cyberbedrohungen analysiert Ransomware-Angriffe, Malware und weit verbreitete Sicherheitslücken im dritten Quartal des Jahres 2017 und wagt Prognosen für die kommenden Monate [1]. Der Report von Rapid7 soll Unternehmen helfen, ihr eigenes Bedrohungsprofil besser einzuschätzen und wirksame Sicherheitsprogramme zu entwickeln. Einige der wichtigsten Erkenntnisse aus dem Bericht: Die Vielfalt der Bedrohungen…

News | Trends Security | Trends 2016 | Trends 2017 | Infografiken | IT-Security | Tipps

Cyber Security Report analysiert Sicherheitsbedrohungen jenseits von Malware

Der neue Bericht zur Lage der Cybersicherheit zeichnet ein eindrucksvolles Bild der Bedrohungen durch unsichere Netzwerke und Geräte, das Internet der Dinge, Internetkriminalität und vieles mehr. Cyber-Security-Spezialist F-Secure hat einen neuen Bericht veröffentlicht, der die Trends und Bedrohungen untersucht, die die derzeitige Lage der Cybersicherheit auf der ganzen Welt bestimmen. Der 2017 State of Cyber…

News | Trends Security | Trends 2016 | Trends 2017 | IT-Security

Vorhersagen zu wachsenden IT-Sicherheitsbedrohungen werden Realität

Internationaler Report über IT-Sicherheitslage 2016 dokumentiert: Cyberkriminelle zeigen neue globale Verhaltensmuster in der Verbreitung von Ransomware, Werbebetrug (Ad Fraud) und Botnetzen. Deutschland Spitzenreiter bei Ransomware-Entdeckungen in Europa. Die Anzahl der Botnetz-Fälle in Deutschland stieg um 550 Prozent an. Botnetze zielen direkt auf die Infizierung und Übernahme von IoT-Geräten ab. Europa ist der am meisten von…

News | Trends Infrastruktur | Trends Kommunikation | Trends Mobile | Digitalisierung | Trends 2016 | Internet der Dinge

IoT-Umfrage: Wearables zählen zu den größten Sicherheitsbedrohungen

85 Prozent der IT-Profis glauben, dass das Internet of Things zu Security- und Datenschutzproblemen im Unternehmen führen wird. Das soziale Netzwerk für die IT-Branche, Spiceworks, hat IT-Experten in EMEA (Europa, dem Nahen Osten und Afrika) zu den wichtigsten Vorzügen und Herausforderungen des »Internet of Things« (IoT) im geschäftlichen Umfeld sowie zu ihren diesbezüglichen Maßnahmen befragt…

News | Trends Security | IT-Security

Welches sind die größten IT-Sicherheitsbedrohungen und was erwarten IT-Sicherheitsprofis für die Zukunft?

Anlässlich einer Umfrage unter den Fachbesuchern einer Sicherheitsmesse wurden folgende Fragen gestellt [1]. Worin sehen die Fachbesucher die größten Bedrohungen? Wie glauben sie, dass sich die Internetkriminalität weiter entwickelt? Welche Folgen hat das und welche konkreten Schlussfolgerungen ziehen die Umfrageteilnehmer daraus? Wie schätzen sie im Hinblick darauf ihr aktuelles und zu erwartendes IT-Sicherheitsbudget ein? »Wir…

News | Trends 2024 | Business | Trends Security | IT-Security | Whitepaper

Cybersecurity: Für Finanzinstitute hat Automatisierung oberste Priorität

Fast 50 Prozent der Unternehmen hatten in den letzten zwei Jahren einen Sicherheitsvorfall. SailPoint Technologies, Anbieter im Bereich Unified Identity Security für Unternehmen, hat die Studie »2024 State of Identity Security in Financial Services« veröffentlicht. Der Bericht beleuchtet die größten Herausforderungen für Finanzdienstleister in den Bereichen Identitätssicherheit, Erfüllung von Sicherheitsanforderungen und Einhaltung von Compliance-Vorgaben. Laut…

News | Trends 2025 | Trends Security | IT-Security

Cybersicherheit im Wandel: Überblick der wichtigsten Trends für 2025

Das Jahr 2024 hat die Cybersicherheitslandschaft grundlegend verändert: Zum einen haben generative KI-Systeme einen Aufschwung erlebt – bei der Erkennung von Bedrohungen und der Automatisierung von Sicherheitsprozessen, aber gleichzeitig auch im Einsatz Cyberkrimineller, etwa in Phishing-Kampagnen und bei Social Engineering. Darüber hinaus haben der Vormarsch des Internet of Things (IoT) zu einer Vergrößerung der Angriffsfläche…

News | IT-Security | Produktmeldung

All for One und SECUINFRA stärken die IT-Sicherheit in Unternehmen

Die All for One Group SE und SECUINFRA GmbH bieten Unternehmen ab sofort ein umfassendes Komplettpaket für ihre Cybersicherheit. Dank der Partnerschaft der beiden IT-Spezialisten können Firmen nun sogar ein externes Security Operations Center (SOC) in ihre Sicherheitsarchitektur integrieren, wenn ihnen hierzu die internen Ressourcen fehlen. Das neue Angebot richtet sich vor allem an mittelständische…

Ausgabe 11-12-2024 | Security Spezial 11-12-2024 | News | IT-Security | Künstliche Intelligenz

Wie künstliche Intelligenz Authentifizierungstechnologien noch sicherer macht – KI trifft auf PAM

»Die Zeit läuft nicht, sie rennt.« Friedrich Schillers Zitat trifft vor allem auf Cyberbedrohungen zu: diese werden nicht nur zunehmend komplexer, sondern entwickeln sich in rasantem Tempo weiter. Traditionelle Sicherheitsmaßnahmen stoßen immer häufiger an ihre Grenzen. In Sachen Authentifizierung zur kritischen Unternehmensinfrastruktur wird es besonders heikel – insbesondere, wenn es sich um privilegierte Konten handelt. Über sie bekommt man Zugang zu den sensibelsten Daten eines Unternehmens.

Ausgabe 11-12-2024 | News | Business | Lösungen | Services

Herausforderungen und Lösungen für eine ganzheitliche Kostenkontrolle – IT Financial Management im Zeitalter der Cloud

News | IT-Security | Lösungen | Services

Preventative Security Model für sichere Endpoints

Wie MSPs mit Secure-Endpoint-Services den Schutz ihrer Kunden verbessern. Managed Service Provider (MSPs) brauchen leistungsfähige Lösungen, um Kunden attraktive Services bieten und ihre Dienstleistungen vom Wettbewerb abheben zu können. Eine robuste und effiziente Plattform zur Bereitstellung sicherer, verwalteter Endpoints trägt signifikant dazu bei, die Sicherheit von Kunden zu erhöhen, neue Kundenschichten zu erschließen…

News | Digitalisierung | Services

Schlankere Unternehmensprozesse: Wie die Digitalisierung unterstützen kann

Die Digitalisierung nimmt zunehmend Einzug in unseren Alltag! So müssen Sie am Fahrkartenautomaten keinen Fahrschein mehr ziehen, um legal mit der Straßenbahn in die Innenstadt zu fahren, und auch etwaige Tickets, wie Konzertkarten, gibt es mittlerweile in digitaler Form. Doch nicht nur privat erleichtert die Digitalisierung den Menschen das Leben, sondern auch im Unternehmensalltag wird…

News

Sicherung kritischer Infrastrukturen: Dringender Bedarf an mehrschichtiger Verteidigungsstrategie

Die Resilienz, also Widerstandsfähigkeit sogenannter wesentlicher Dienste in Deutschland – von Versorgungsunternehmen über Telekommunikation bis hin zu Gesundheit und Verkehr – gegenüber Cyberangriffen wurde in den letzten Monaten genauer unter die Lupe genommen. Anfang November konkretisierte die Bundesregierung ihre Absicht, die kritische Infrastruktur (KRITIS) besser zu schützen. So beschloss das das Bundeskabinett am 6. November…

News | Trends 2025 | IT-Security | Künstliche Intelligenz

2025: Drei Wege, wie künstliche Intelligenz Sicherheit neu definieren wird

Das Jahr 2025 rückt näher, und künstliche Intelligenz (KI) sorgt immer noch für erhebliche Veränderungen in der Cybersicherheitslandschaft. KI kommt zunehmend in den unterschiedlichsten Branchen zum Einsatz. Unternehmen sollten sich darauf vorbereiten, dass ihre Daten, Systeme und Benutzer steigenden Risiken ausgesetzt sind. Risiken, die sie potenziell nicht vollständig verstehen. Die inzwischen weit verbreitete Nutzung von…

News | Trends 2025 | Trends Security | IT-Security | Whitepaper

Cybersecurity-Trends in 2025: KI-Agenten, Finanzsysteme und Zusammenarbeit

Trend 1: Außer Kontrolle geratene KI-Agenten Laut Untersuchungen von Gartner werden KI-Agenten zu den wichtigsten Technologietrends im Jahr 2025 gehören. Die Analysten gehen derzeit davon aus, dass bis 2028 bereits 15 Prozent der täglichen Arbeitsentscheidungen autonom von KI-Agenten getroffen werden. Während dies einen enormen Produktivitätszuwachs bedeutet, muss die Cybersecurity-Branche dringend über die Kontrolle sowie…

News | Cloud Computing | Digitalisierung | Infrastruktur | Rechenzentrum

Edge Computing ist das Sprungbrett für neue Geschäftsmodelle

Anwendungsszenarien für die unterschiedlichsten Branchen. Lange Zeit wurde Edge Computing vor allem in einem Atemzug mit der Smart Factory genannt. Doch die Verarbeitung von Daten direkt dort, wo sie entstehen, ist heute für alle Branchen wichtig. Unternehmen aus dem Gesundheits- und Finanzwesen, Handel, Versorgungs- und Verkehrssektor sollten die Chance für neue Geschäftsmodelle nicht verpassen. …

News | IT-Security | Künstliche Intelligenz | Services | Tipps

Cybersicherheit: Künstliche Intelligenz muss jetzt messbare Ergebnisse liefern

Diese 3 Fragen gehören auf die Liste jedes CISO. Im Juli erlebte die Wall Street ihren schlimmsten Tag seit 2022, als der technologieorientierte Nasdaq um 3,6 % fiel. Der Rückgang wurde größtenteils durch die enttäuschenden Quartalszahlen einiger großer Technologieunternehmen ausgelöst. Besonders auffällig ist, dass die am stärksten betroffenen Unternehmen stark in künstliche Intelligenz (KI)…