Spezielle Angriffswerkzeuge, die öffentlich zugänglich sind und von Hackern verwendet werden, um industrielle Steuerungssysteme (Industrial Control Systems, ICS) ins Visier zu nehmen, vermehren sich weiter ungebremst. Hinter diesen ICS-spezifischen Werkzeugen stecken Hardware und Software, die entweder Schwächen im Steuerungssystem ausnutzen oder so mit den Maschinen interagieren können, dass diese von den Akteuren für Einbrüche oder Angriffe genutzt werden können. Die wichtigsten Erkenntnisse der Recherche von FireEye Mandiant Intelligence zusammengefasst:

Analysen von Angriffswerkzeugen, die auf industrielle Steuerungssysteme (ICS) abzielen

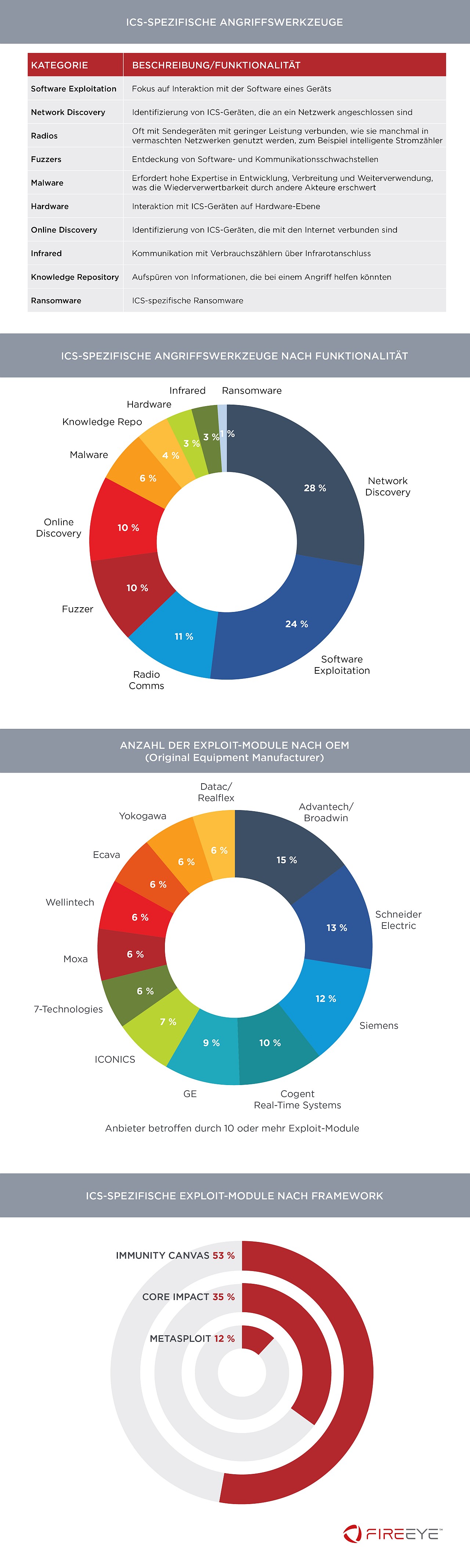

- Mandiant Intelligence beobachtet eine wachsende Zahl öffentlich verfügbarer ICS-spezifischer Angriffswerkzeuge. Die Entwicklung und Nutzung standardisierter Angriffswerkzeuge deutet darauf hin, dass die Fähigkeiten von Akteuren in diesem Bereich zunehmen.

- Einige dieser Werkzeuge gibt es bereits seit 2004, doch die meisten wurden in den letzten zehn Jahren entwickelt. Die Mehrzahl der Tools ist herstellerunabhängig oder wurde gezielt für die Produkte der großen Hersteller industrieller Automatisierungssysteme (Original Equipment Manufacturer, OEM) entwickelt.

- 60 Prozent der herstellerspezifischen Tools können Siemens-Produkte ins Visier nehmen. Andere Tools wurden entwickelt, um Produkte von Schneider Electric, GE, ABB, Digi International, Rockwell Automation und Wind River Systems zu kompromittieren.

- Ein Viertel der Tools dient der Erkennung von Geräten im Netzwerk.

- Die häufigsten Bestandteile dieser Angriffswerkzeuge sind Software-Exploit-Module, die Schwachstellen in Software ausnutzen und diesen Prozess automatisieren – wahrscheinlich, weil diese Module einfach zugänglich sind.

- Die Module werden Exploit-Frameworks hinzugefügt, in denen Hunderte von Modulen für eine Vielzahl von Schwachstellen, Netzwerken und Geräten verfügbar sind. Zu den gängigsten Frameworks gehören Metasploit, Core Impact und Immunity Canvas.

- Seit 2017 haben die Analysten jüngere ICS-spezifischer Exploit-Frameworks wie Autosploit, Industrial Exploitation Framework (ICSSPLOIT) und das Industrial Security Exploitation Framework identifiziert.

- Seit 2010 verfolgt Mandiant Intelligence die Exploit-Module für die drei wichtigsten Exploitation-Frameworks: Metasploit, Core Impact und Immunity Canvas. Derzeit beobachten sie Hunderte von ICS-spezifischen Exploit-Modulen, die für über 500 Schwachstellen zum Einsatz kommen können, von denen 71 Prozent potenzielle Zero-Day-Exploits sind.

Bedrohte Sicherheit bei verteilten ICS/SCADA-Umgebungen

Mit dem Aufkommen des Industriellen Internets der Dinge (IIoT) im Zuge von Industrie 4.0 kommen immer mehr Systeme für den großräumigen Datentransfer in ICS/SCADA-Umgebungen zum Einsatz. Diese bieten mehr Bandbreite und Flexibilität. Hierbei handelt es sich um Systeme wie iNets, nicht lizenzierte und lizenzierte Mikrowellenkommunikation, Satellitenkommunikation, Advanced-Metering-Infrastructure-Zähler (AMI) und andere Formen von kommunikationsfähigen Geräten. In seinem Reference Blueprint for Industrial Control and SCADA beschreibt Palo Alto Networks die Notwendigkeit, Fernkommunikationstechnologien wie diese in einer separaten Zone zu isolieren. Funkbasierte Kommunikationsgeräte müssen demnach sorgfältig geprüft werden, bevor sie installiert werden. Ziel muss es sein, unbefugten Zugang zu Unternehmens- und OT-Systemen zu verhindern.

Tatsächliche Sicherheit an entfernten Standorten stärker hinterfragen

»Auf der gerade zu Ende gegangenen AUTOMATICA in München wurde deutlich: Fortschritte in der Kommunikationstechnik machen die Fernautomatisierung attraktiv. So gibt es vielfältige Möglichkeiten, um intelligente Geräte zu platzieren und dadurch die Effizienz zu steigern. Früher hätte ein Heer von Mitarbeitern entfernte, verteilte Ziele ansteuern müssen, um dort Daten zu erfassen. Verbesserte Kommunikationstechnologie macht es heute möglich, diese Informationen bequem in der Zentrale abzurufen«, berichtet Thorsten Henning, Senior Systems Engineering Manager Central & Eastern Europe bei Palo Alto Networks. »Dezentrale Automatisierung ist nicht nur kostengünstig, zuverlässig und gilt als sicher, sie kommt auch der Wettbewerbsfähigkeit zugute. Bei der ICS/SCADA-Kommunikation sollte aber die tatsächliche Sicherheit an den entfernten Standorten stärker hinterfragt werden.«

Herausforderungen bei Fernkommunikationstechnologien

Der Einsatz von sehr schnellen Verbindungen mit hoher Bandbreite an abgelegenen Standorten ohne Personal macht diese ideal für Cyberangriffe. Die Abgeschiedenheit macht die Anlagen zu idealen Zielen für den Zugang zu Unternehmens- und OT-Systemen und verschafft Angreifern genügend Zeit. So ist es denkbar, dass jemand Microcomputer installiert, die für Monate, wenn nicht Jahre, unbemerkt bleiben. Die Geräte vor Ort könnten mit »bewaffnetem« oder bösartigem Code versehen werden, der in die internen Systeme des Betreibers geladen wird, um größere Störungen zu verursachen. Das Platzieren von neuen intelligenten Geräten – mit weit mehr Rechenleistung als bei den früheren Generationen – an entfernten Standorten stellt Angreifern bessere Ressourcen für Angriffe zur Verfügung.

Die heutige Breitband-Technologie ist in den meisten Fällen eine Form von gemeinsam genutztem Medium. Benutzer mit den richtigen und Tools sind durchaus in der Lage, einen Lauschangriff durchzuführen. Möglich wird dies aufgrund der unsicheren Kommunikation der Systeme, die aber für kritischen Echtzeit-Produktivbetrieb genutzt werden. Kommunikationstechnologien basierend auf Satelliten oder Mikrowellen könnten zudem leicht entfernt und an anderer Stelle aufgestellt werden. Ein weiteres Szenario wäre, dass diese Remote-Access-Points als Angriffsvektor gegen einen Konkurrenten oder für Denial-of-Service-Angriffe gegen den Netzwerkbetreiber eingesetzt werden.

Aufgrund der Fortschritte bei den Kommunikationstechnologien sind ältere Formen wie Frame Relay oder dedizierte Standleitungen nicht mehr in Gebrauch oder sehr teuer zu erhalten. Aber ältere Technologien bieten wegen ihrer Punkt-zu-Punkt-Architektur etwas mehr Sicherheit bei verteilten Standorten, im Gegensatz zu den meisten heutigen Internet-basierten Kommunikationstechnologien. Daher empfehlen Sicherheitsexperten sowohl der physischen Sicherheit als auch Cybersicherheit dieser Systeme viel größere Aufmerksamkeit zu widmen.

Absicherung von Fernkommunikationstechnologien

Physische Sicherheit an entfernten Standorten aufrechtzuerhalten ist schwierig, anders als die Cybersicherheit: So sollte gewährleistet werden, dass nur solcher Verkehr von einem entfernten Standort eingeht, der auch angefordert wird. Die Sicherheitsexperten sind der Überzeugung, dass die beste Netzwerksicherheitspraxis das Zero-Trust-Prinzip ist. Palo Alto Networks empfiehlt daher eindringlich, den Datenverkehr zu und von entfernten Systemen in einer komplett eigenen Zone abzuwickeln und die Kommunikation auf Anwendungen, Ports und Protokolle zu beschränken, die für den jeweiligen Prozess benötigt werden.

»Durch diese Taktik kann ein Unternehmen seine Angriffsfläche minimieren und eine mögliche Exposition durch Angriffe auf die Kommunikationsverbindung begrenzen. Durch die Abschottung von Remote-Verbindungen in einer separaten isolierten Enklave, mit restriktiver Nutzung anhand von Anwendungs- und Benutzer-ID, können Übergriffe auf die Kommunikation besser erkannt werden«, rät Thorsten Henning. »Nicht autorisierte Versuche, auf die OT/IT-Netzwerke zuzugreifen, würden in den Protokollen auffallen, vor allem bei Kontaktversuchen mit Ressourcen, mit denen im Normalbetrieb keine Kommunikation erforderlich ist. Dies wäre ein klarer Indikator für eine Kompromittierung eines Geräts oder Standorts.«