Wie sieht die Wertschöpfungskette der Cyberkriminalität aus und wie lassen sich daraus Schutzstrategien ableiten?

Der Report »Business of Hacking« analysiert die wirtschaftlichen Triebfedern der Cyberkriminalität und zeigt auf, warum sich die Akteure für bestimmte Angriffe entscheiden und beschreibt die Wertschöpfungsketten, mit der das organisierte Cyberverbrechen seine Reichweite und Profite maximiert [1]. Daraus leitet der Report Empfehlungen ab, mit denen Unternehmen ihre Risiken senken können.

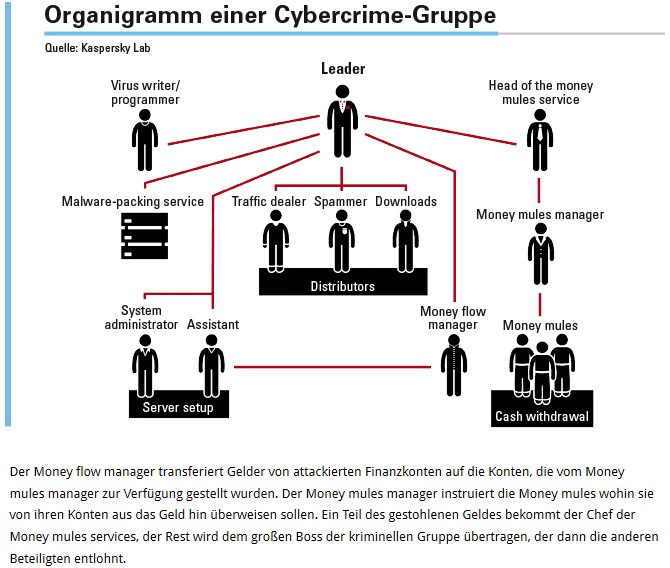

Das Profil der typischen Cyberangreifer und die vernetzte Organisation ihrer Untergrund-Ökonomie haben sich über die letzten Jahre dramatisch verändert. Die Angreifer verwenden heute komplexe Managementstrukturen bei der Konzeption und Expansion ihrer Geschäfte, um deren Wirkungsgrad und finanziellen Profit zu steigern – das ist die Kernmotivation für nahezu alle aktuellen Hackergruppen. Unternehmen können dieses Insider-Wissen gegen die Angreifer nutzen, ihre Organisationsstruktur direkt angreifen und ihre Risiken dadurch minimieren.

»Dieser Report bietet uns eine einzigartige Perspektive in die Arbeitsweisen unserer Gegner und wie wir sie auf jedem Schritt ihrer Wertschöpfungskette behindern können«, sagt Andrzej Kawalec, Leiter von HPE Security Research und Chief Technology Officer bei HPE Security Services, Hewlett Packard Enterprise.

Die Wertschöpfungskette der Cyberangreifer

Heutige Cyberangreifer bauen oft Organisationsstrukturen und Wertschöpfungsketten auf, die sich kaum von denen legitimer Unternehmen unterscheidet, um die Investitionsrendite über den gesamten Angriffszyklus zu erhöhen. Wenn die Sicherheitsverantwortlichen in Unternehmen, Behörden und Strafverfolgung die Organisation der Angreifer stören wollen, müssen sie zunächst jeden Schritt ihrer Wertschöpfungskette verstehen.

Zu den kritischen Elementen der Wertschöpfungskette der Angreifer gehören:

– Personal-Management: Die Rekrutierung, Überprüfung und Bezahlung der für einen speziellen Angriff benötigten Mitarbeiter und die weitere Ausbildung der Fähigkeiten der Angreifer.

– Management: Die Führungsmannschaft stellt sicher, dass Informationen und Geldmittel während des Angriffs zur Verfügung stehen – diese Gruppe strebt danach, auf jeder Stufe der Wertschöpfungskette Kosten zu senken und Margen zu erhöhen.

– Technik: Dazu gehören Mitarbeiter an vorderster Front, die das technische Know-how haben, um jede Art von Angriff durchzuführen – außerdem Forschung und Entwicklung, das Erkennen und Nutzen von Schwachstellen und die Automatisierung der Angriffe.

– Marketing und Vertrieb: Diese Teams sind für die Reputation der Organisation in den Untergrund-Marktplätzen verantwortlich. Sie stellen sicher, dass die illegalen Produkte bei der Zielgruppe bekannt sind und als vertrauenswürdig wahrgenommen werden.

– Logistik: Hierzu gehören die Mitarbeiter und Systeme, die die gekauften Güter einem Käufer liefern – egal ob es sich um gestohlene Kreditkartendaten, Gesundheitsunterlagen, geistiges Eigentum oder andere Werte handelt.

»Cyberkriminelle sind hoch professionell, verfügen über eine robuste Finanzierung und arbeiten gemeinsam an konzentrierten Angriffen,« sagt Chris Christiansen, Program Vice President für Security-Produkte und -Dienstleistungen bei IDC. »Der HPE Business of Hacking Report bietet Firmen wichtige Einblicke, um ihre Gegenspieler besser zu stören und eigene Risiken abzumildern, in dem sie verstehen, wie diese Gegenspieler arbeiten und ihre Profite maximieren.«

Die Kette durchbrechen und Unternehmensschutz verbessern

HPE empfiehlt eine Reihe von Vorgehensweisen, mit denen Sicherheitsexperten ihre Unternehmen besser gegen diese organisierten Angreifer schützen können:

– Profite reduzieren: Die finanziellen Gewinne der Angreifer können zum Beispiel durch Ende-zu-Ende Verschlüsselung deutlich gesenkt werden. Wenn Daten im Speicher, bei der Übertragung und bei der Verwendung verschlüsselt sind, schränkt das die Verkaufsmöglichkeiten und die Profite stark ein.

– Ziele reduzieren: Mobile Anwendungen und das Internet der Dinge haben die Angriffsfläche von Unternehmen vergrößert. Unternehmen müssen Sicherheit direkt in ihren Entwicklungsprozess integrieren und sich auf den Schutz der Interaktion zwischen Daten, Anwendungen und Anwendern konzentrieren.

– Vom Gegner lernen: Neue Technologien, zum Beispiel sogenannte »Deception Grids«, bieten Möglichkeiten, Angreifer in eine Falle zu locken, zu überwachen und von ihnen zu lernen, wie sie ihren Weg durch ein realistisches Duplikat des Zielnetzwerks finden. Unternehmen können mit diesen Informationen ihr echtes Netzwerk besser schützen, ähnliche Angriffe frühzeitig unterbinden und den Fortschritt von Hackern verlangsamen.

[1] Der Report »Business of Hacking« stützt sich auf Daten und Beobachtungen der Mitarbeiter von HPE Security, Open-Source-Intelligence und andere Reports.

Industrie im Visier von Cyberkriminellen und Nachrichtendiensten

Die dunkle Seite der Web Analytics: Wenn Cyberkriminelle Daten sammeln