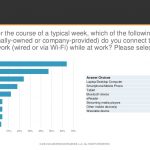

Die Hälfte der deutschen Endbenutzer verbindet immer mehr private Geräte mit Unternehmensnetzwerken, verwendet cloudbasierte Anwendungen bei der Arbeit und arbeitet außerhalb des Büros – und übertragt dabei die alleinige Verantwortung den IT-Experten. SolarWinds hat die Ergebnisse seiner »IT is Everywhere«-Umfragen veröffentlicht. Die Ergebnisse zeigen, dass sich die IT über die herkömmlichen Grenzen der unternehmenseigenen Geräte…