Ein Kommentar von Markus Kahmen, Regional Director CE bei Thycotic:

Ein Kommentar von Markus Kahmen, Regional Director CE bei Thycotic:

»Der wirksame Schutz privilegierter Konten und Zugriffsrechte gewinnt in Unternehmen immer mehr an Bedeutung, nicht zuletzt, seit die Analysten von Gartner Privileged Account Management, oder kurz PAM, zur Top-Priorität für CIOs im Jahr 2018 erklärt haben. Dass die eindringliche Mahnung, Konten mit weitreichenden Rechten – dazu zählen u.a. Administrator- Server- oder Datenbank-Accounts – dringend besser zu verwalten und schützen, dabei nicht aus nicht Luft gegriffen ist, zeigen Sicherheitsvorfälle wie der aktuelle Datendiebstahl beim französischen Baukonzern Ingérop.

Wie SZ, NDR und die französische Tageszeitung Le Monde berichten, gelang es Hackern, mehr als 11.000 Dateien mit einer Gesamtgröße von mindestens 65 Gigabyte zu stehlen und zum Teil im Darknet zu veröffentlichen. Das Fatale an diesem Fall: Die gestohlenen Dokumente enthalten nicht nur sensible Mitarbeiterdaten und firmeninterne E-Mails sondern auch detaillierte Informationen zu höchstsensiblen Projekten wie dem Bau eines Hochsicherheitsgefängnisses, einem Atommüll-Endlager und dem französischen Atomkraftwerk Fessenheim, das in der Nähe der deutschen Grenze steht. Die französische Justiz sieht durch den Angriff wohl zu Recht die nationale Sicherheit des Landes gefährdet.

Die bisherigen Untersuchungen deuten darauf hin, dass sich die Angreifer über infizierte E-Mails Zugang zu den Servern verschafft haben. Zumindest haben Systemadministratoren bei Ingérop versucht, Mitarbeiter auf verdächtige Mails hinzuweisen. Eventuell haben ahnungslose Mitarbeiter auf diese Weise Malware installiert und den Hackern so den Weg in das Netzwerk des Baukonzerns eröffnet. Weil das Risiko einer Infizierung mit Malware vor allem durch Social Engineering wie etwa Phishing-Mails in fast allen Unternehmen sehr hoch ist und nicht immer hundertprozentig abgewehrt werden kann, ist es umso wichtiger, dass privilegierte Konten, die über weitreichende Rechte verfügen und Zugriff auf sensibelste Daten erlauben, streng überwacht und geschützt sind. Einfache Passwortmanagement-Lösungen oder Passwort-Tresore sind dabei längst nicht mehr ausreichend. Vielmehr müssen Unternehmen den Empfehlungen von Gartner folgen und auf neuere Privileged-Account-Management-Lösungen setzen, die sensible Accounts ganzheitlich im Blick haben. Neben der wirksamen Identifizierung von privilegierten Konten und der Löschung von veralteten Accounts, zählt dazu ein automatischer Passwortschutz sowie die Überwachung von privilegierten Sitzungen, um schädliches Verhalten frühzeitig zu erkennen und zu stoppen, bevor Daten entwendet werden und eventuell die Sicherheit einer ganzen Nation gefährdet ist.«

Cybersicherheit in Unternehmen leidet unter der Komplexität und mangelnder Nutzerfreundlichkeit von Security-Tools

Das sind die Sorgen und Wünsche von IT-Managern im Umgang mit Sicherheitswerkzeugen.

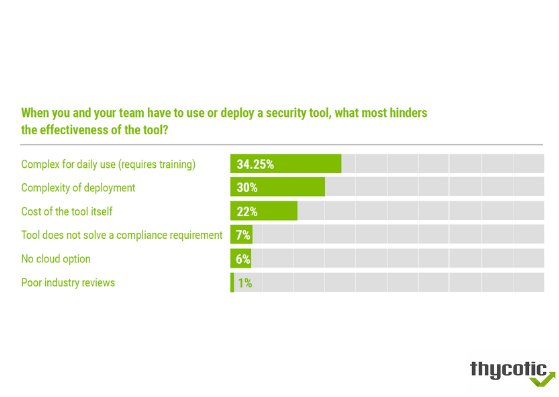

Rund zwei von drei IT-Professionals sind davon überzeugt, dass die Effektivität der Cybersicherheit in ihren Unternehmen unter der Komplexität der Security-Tools leidet. Das ist das Ergebnis der aktuellen VMworld-Studie des PAM-Spezialisten Thycotic. Obwohl sie in die Auswahl der Sicherheitslösungen eingebunden sind, beklagen 30 Prozent der befragten IT-Mitarbeiter demnach eine komplizierte Bereitstellung, rund 35 Prozent leiden unter Schwierigkeiten und Herausforderungen im täglichen Gebrauch der Tools.

Für seinen aktuellen Report befragte Thycotic auf der diesjährigen VMworld, der weltweit größten Konferenz für Virtualisierung und Cloud-Technologien in Las Vegas, mehr als 250 IT-Professionals zu ihren Erfahrungen mit dem Einsatz von Cybersicherheitstools, inklusive diesbezüglicher Sorgen und Vorlieben. Ziel der Umfrage war es, mögliche Hindernisse sichtbar zu machen, die ein reibungsloses Zusammenspiel von IT-Betrieb und Cybersecurity-Technik erschweren.

»Sicherheitstools, die komplex in der Bereitstellung und schwierig in der täglichen Anwendung sind, wirken sich negativ auf die Effektivität der Cybersicherheit eines Unternehmens aus«, so Markus Kahmen, Regional Director CE bei Thycotic. »Wenn IT-Teams diese Tools nicht selbstverständlich einsetzen, sondern davor zurückschrecken, war die Anschaffung letztlich Zeit- und Geldverschwendung. Und die Sicherheitsrisiken, die eigentlich minimiert oder beseitigt werden sollten, bleiben natürlich bestehen.«

Wie der Report zeigt, waren IT-Betriebsmanager im vergangenen Jahr an der Implementierung einer Vielzahl von Cybersicherheitslösungen beteiligt, was bedeutet, dass sie im Prozess der Ausarbeitung einer erfolgreichen Sicherheitsstrategie durchaus eine wichtige Rolle innehaben. Fast die Hälfte der Befragten war demnach an Projekten rund um Antiviren-/Antimalware-Tools und Multi-Faktor-Authentifizierung beteiligt, während ein weiteres Drittel Vulnerability-Scanning, Privileged Account Management und das Entfernen von Administratorrechten aufführte.

IT-Manager wünschen sich »Easy Deployment«

Auf die Frage nach den wichtigsten Eigenschaften und Funktionen von Privileged Account Management (PAM)-Tools nannten die Umfrageteilnehmer eine einfache Bereitstellung (27 Prozent) vor Automation (26 Prozent), einer möglichen Integration mit anderen Technologien (11 Prozent) sowie einer Cloud-Bereitstellungsoption (11 Prozent). Ähnlich sieht es auch bei Tools zur Durchsetzung einer Least Privilege-Policy aus: Auch hier steht ein unkompliziertes Deployment mit 23 Prozent an oberster Stelle, 22 Prozent schätzen hingegen vor allem eine Automatisierung und 15 Prozent ist eine Cloud-Bereitstellungsoption wichtig.

»Privileged Account-Management wurde vom Analystenhaus Gartner als Nummer 1 Priorität für CISOs im Jahr 2018 gelistet, kein Wunder also, dass PAM bei auch bei IT-Managern immer mehr an Bedeutung gewinnt, wie unsere VMworld-Befragung zeigt«, so Kahmen. »Da mittlerweile bei rund 80 Prozent aller Cybervorfällen kompromittierte Zugangsdaten im Spiel sind, ist es für IT-Betriebsteams unumgänglich, dafür zu sorgen, dass die Verwaltung und der Schutz von sensiblen Unternehmenskonten absolut reibungslos funktioniert und jeder Mitarbeiter nur den Zugang gewährt bekommt, den er wirklich braucht.«

[1] Die vollständigen Ergebnisse von Thycotics VMworld Cybersecurity Report 2018 stehen nach Registrierung zum Download bereit.

Das Verschmelzen von privaten und geschäftlichen Accounts ruft Sicherheitsbedenken auf den Plan

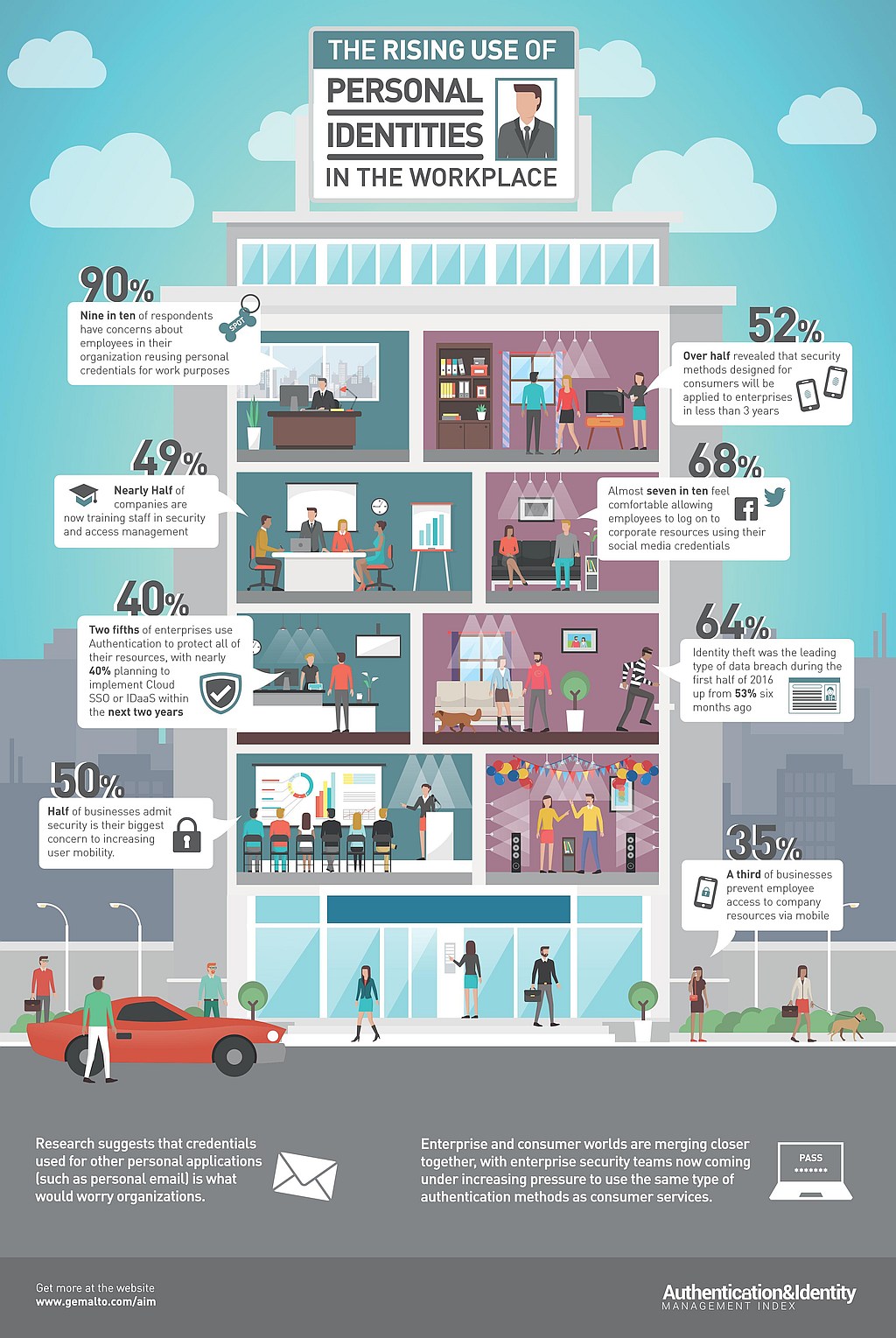

90 Prozent aller IT-Entscheider glauben, dass Mitarbeiter ihre privaten Benutzerinformationen auch für Arbeitszwecke verwenden.

Gemalto hat seinen jährlichen »Authentication and Identity Management Index« vorgestellt. Der Studie zufolge glauben 90 Prozent aller IT-Entscheider, dass Mitarbeiter ihre privaten Benutzerinformationen auch zu Arbeitszwecken verwenden, was ein Sicherheitsrisiko darstellt. 68 Prozent der Befragten sehen die Nutzung von Social Media-Anmeldedaten für berufliche Zwecke eher entspannt. Persönliche Applikationen wie E-Mail-Programme stellen laut dem Index das größte Sicherheitsrisiko dar.

Verschmelzen von privaten und geschäftlichen Accounts

Sicherheitsverantwortliche stehen zunehmend unter Druck: Sie müssen die gleichen Authentifizierungsmethoden in ihre Services einbinden, die sich im Consumer-Umfeld etabliert haben, etwa Fingerabdruck- oder Iris-Scans. Sechs von zehn Befragten halten die Einführung solcher Methoden für wichtig (62 Prozent). Ebenso viele Teilnehmer (63 Prozent) glauben, dass für Endverbraucher entwickelte Sicherheitsmethoden ausreichenden Schutz für Unternehmen bieten. Mehr als die Hälfte (52 Prozent) geht davon aus, dass beide Welten in weniger als drei Jahren vollständig miteinander verschmelzen.

Insider Threats beeinflussen Unternehmenssicherheit

Identitätsdiebstahl stellt mit 64 Prozent aller Fälle die häufigste Art der Datenschutzverletzungen dar [1]. Auch Angriffe auf Consumer-Services nehmen zu. Die Folge: Fast neun von zehn Unternehmen (89 Prozent) befassen sich mit den Sicherheitsrichtlinien rund um das Thema Zugriffsberechtigungen. Die Hälfte aller Unternehmen (49 Prozent) hat zusätzliche Trainings eingeführt, um Sicherheitsbedenken zu zerstreuen. 40 Prozent geben an, innerhalb der nächsten zwei Jahre Cloud Single-Sign-on (SSO) oder Identity-as-a-Service (IDaaS) implementieren zu wollen.

Mehr als neun von zehn Unternehmen (94 Prozent) setzen bereits Zwei-Faktor-Authentifizierung ein, um mindestens eine Applikation zu schützen. Fast alle Teilnehmer (96 Prozent) gehen zudem davon aus, die Technologie in Zukunft zu nutzen.

Sicherheitsherausforderung Mobiles Arbeiten

Die zunehmende Arbeitsflexibilität stellt Unternehmen vor eine weitere Herausforderung: Sie müssen ihre IT-Infrastruktur schützen und ihren Mitarbeitern gleichzeitig mobiles und flexibles Arbeiten ermöglichen. Zwar bieten immer mehr Unternehmen mobiles Arbeiten an, jedoch ein Drittel (35 Prozent) verbietet seinen Mitarbeitern, von mobilen Endgeräten auf Unternehmensressourcen zuzugreifen. Neun von zehn Unternehmen schränken den Zugriff zumindest teilweise ein. Die Hälfte der Teilnehmer (50 Prozent) gibt an, dass Sicherheit für sie die größte Herausforderung im Zuge der steigenden Nutzermobilität sei.

Um sich vor den Gefahren des mobilen Arbeitens zu schützen, nutzen rund zwei Drittel der Mitarbeiter immer noch Benutzername und Passwort. Durchschnittlich 37 Prozent der Anwender sind dazu verpflichtet, Zwei-Faktor-Authentifizierung zu verwenden, um von mobilen Geräten auf Firmenressourcen zugreifen zu können. Allerdings glauben die Befragten, dass auch diese Zahl steigen wird – um mehr als die Hälfte (56 Prozent) in den nächsten zwei Jahren.

»Von gemeinsam genutzten Anmeldeinformationen bis hin zu Authentifizierungspraktiken: Consumer-Trends haben erheblichen Einfluss auf die Unternehmenssicherheit«, sagt Armin Simon, Regional Sales Director Identity & Data Protection bei Gemalto. »Unternehmen müssen sicherstellen, dass ihre Daten nicht durch schlechte Angewohnheiten einzelner Nutzer kompromittiert werden. Wir begrüßen es, dass Zwei-Faktor-Authentifizierung immer stärker genutzt wird und auch das Bewusstsein für Cloud-Zugangsmanagement steigt. Beide Methoden zählen zu den effektivsten Lösungen, um Cloud-Ressourcen zu schützen und das Unternehmen gegen interne und externe Bedrohungen abzusichern. IT-Entscheider müssen Sicherheit weiterhin ganz oben auf ihrer Prioritätenliste führen und dafür sorgen, dass das Thema im gesamten Unternehmen den notwendigen Stellenwert hat.«

________________________________________

[1] Quelle: H1 2016 Breach Level Index von Gemalto. Weiterführende Informationen:Authentication & Identity Management Report

Website mit Ergebnissen nach Region

Sieben Möglichkeiten für Security-Verantwortliche, um mit Spectre und Meltdown fertig zu werden

Contextual Security Intelligence – Die richtige Balance zwischen Sicherheit und Flexibilität

Viele Firmen wissen nicht, ob, wann und wie sie von Einbrüchen betroffen sind