Always on, das bedeutet in vielen Fällen auch »immer verletzlich« – zumindest wenn es um die Datensicherheit geht. Die Sicherheitsexperten von Palo Alto Networks warnen deshalb vor Sicherheitsrisiken bei IoT-Geräten. Viele Verbraucher unterschätzen dennoch die Gefahr, gehen sie doch davon aus, dass ihre Daten aus Fitnesstrackern und Co. unbedenklich seien.

»In einer Welt, in der alle Geräte vernetzt sind und unterschiedliche Informationsebenen zwischen ihnen teilen, müssen wir davon ausgehen, dass jede Verbindung als Hintertür genutzt werden kann, auch wenn die Informationen auf dem Gerät scheinbar nutzlos sind«, so Thorsten Henning, Senior Systems Engineering Manager bei Palo Alto Networks »Es ist sehr schwierig, vorherzusagen, welche Daten für Hacker nützlich sein könnten oder welchen neuen Weg sie finden, um ungeschützte Geräte zu kompromittieren.«

IoT-Serviceanbieter, die eine komplexe und vielfältige IoT-Umgebung verwalten, gehen oft davon aus, dass eine bestimmte Anwendung oder ein Gerät nicht kritisch ist und daher nicht geschützt werden muss. Dies kann sich jedoch als ein großer Fehler erweisen. Manchmal rechtfertigt der Einsatzbereich der Lösung eindeutig die Notwendigkeit hoher Sicherheit. Ein medizinisches Gerät (etwa eine Insulinpumpe, die mit der Cloud-Anwendung verbunden ist, die den Blutzucker überwacht) kann für den Anwender überlebenskritisch sein. Daher würde es der Logik entsprechen, dass diese Lösung/Anwendung auf bestmögliche Weise geschützt werden muss.

Viele Daten sind nur auf den ersten Blick »nutzlos«

Nicht jeder Fall ist jedoch so offensichtlich wie ein medizinisches Gerät. IoT-Entwickler haben in der Vergangenheit falsch eingeschätzt, wie Hacker scheinbar »nutzlose« Informationen oder Verbindungen für ihren eigenen Vorteil nutzen können. Als zum Beispiel eine große Automobilmarke ein Infotainment-System für seine Fahrzeuge ausrollte, lautete die Logik, warum dieses nicht geschützt werden musste: Dies ist ein System, das nur Informationen aus dem Auto liest, um den »Gesundheitszustand« zu analysieren, und diese Daten an die Autobesitzer und den Kundendienst weiterleitet.

Diese Annahme stellte sich als Trugschluss heraus. Hacker haben herausgefunden, dass das uConnect-System von Jeep (FCA) via Internet-Konnektivität eine Hintertür zum Betriebssystem des Fahrzeugs offenließ. Somit war es nur eine Frage der Zeit, um einen Tunnel zu entwickeln und die Kontrolle über die gesamte Fahrzeugelektronik zu gewinnen. Der Fall wurde zu einem großen Thema in den Medien, als Hacker schließlich die Kontrolle über die Lenk- und Bremssysteme des Autos erlangt hatten.

Experten demonstrierten kürzlich einen neuen Angriff, bei dem terrestrische Funksignale genutzt werden konnten, um eine breite Palette von Smart-TVs zu hacken. Hacker hätten so die Fähigkeit, die volle Kontrolle über eine große Anzahl von Geräten gleichzeitig zu übernehmen, ohne physischen Zugang zu haben.

Prüfen, ob ein IoT-Dienstleister netzwerkbasierte Sicherheit anbietet

Die Vernetzung von Geräten in der IoT-Ära schafft also Schwachstellen, welche die Entwickler der einzelnen Geräte leicht übersehen können. Was passiert, wenn der Freizeitsportler in sein vernetztes Auto steigt und sein ungeschütztes Fitness-Tracking-Gerät sich per Bluetooth-Signal mit dem Auto verbindet? Öffnet dies eine Hintertür zum Betriebssystem des Autos? Wenn Hacker auf ein IoT-Fitnessgerät zugreifen und dieses steuern können, können sie sicherlich über Bluetooth, WLAN oder andere Gerät-zu-Gerät-Verbindungen auf andere Geräte zugreifen.

Einige dieser Szenarien können weit hergeholt sein, aber ein IoT-Gerät kann heute bereits mit verschiedenen Arten von Diensten in seinem Ökosystem verbunden sein. Die Anwendung, die das Gerät überwacht und mit einer Cloud-Anwendung vernetzt, könnte auch Zugang zu anderen sensiblen Informationen haben, wie etwa die Bezahlfunktion mit Kreditkartennummer, Adresse, Standort oder anderen Dingen, die Benutzer eigentlich nicht so gern teilen möchten.

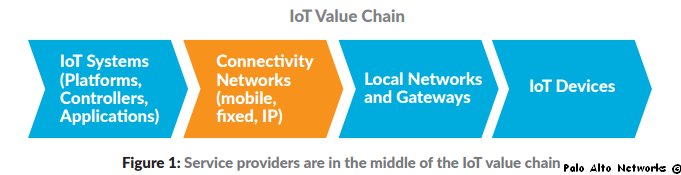

»Um jedes einzelne Gerät und jede Anwendung in einem Ökosystem zu schützen, das in keiner Weise standardisiert ist und eine Vielzahl von Geräten, Betriebssystemen und Fähigkeiten nutzt, ist eine umfassende, konsistente Plattform erforderlich«, fasst Thorsten Henning zusammen. »Ich rate daher Unternehmen vorab zu prüfen, ob ein IoT-Dienstleister netzwerkbasierte Sicherheit anbietet, da dies im Zeitalter der Hyper-Konnektivität von größter Bedeutung ist.«

[1] Weitere Informationen zu diesem Thema finden sich im White Paper Protect IOT Opportunity With Network-Based Security: https://www.paloaltonetworks.com/apps/pan/public/downloadResource?pagePath=/content/pan/en_US/resources/whitepapers/protect-iot-opportunity-network-based-security

Hier folgt eine Auswahl an Fachbeiträgen, Studien, Stories und Statistiken die zu diesem Thema passen. Geben Sie in der »Artikelsuche…« rechts oben Ihre Suchbegriffe ein und lassen sich überraschen, welche weiteren Treffer Sie auf unserer Webseite finden. Diese Auswahl wurde von Menschen getroffen und nicht von Algorithmen.

Die Hälfte der Organisationen in den USA und Europa zögert bei der Einführung von IoT

IoT: Internet-gestützte Endgeräte werden trotz Sicherheitsbedenken immer beliebter

Europäische Unternehmen treiben den Ausbau von IoT-Analytics voran