Laut aktuellem Report lassen sich IoT-Geräte mit Machine-to-Machine-Kommunikationsprotokoll zunehmend für Angriffe ausnutzen.

Der neue D»DoS Threat Intelligence Report« zeigt, welche Tools Hacker für ihre Distributed Denial of Service (DDoS)-Angriffe nutzen und welche Ziele sie dabei angreifen. Im Zuge der Studie entdeckte A10 Networks, dass verstärkt IoT-Geräte ausgenutzt werden, um Ziele weltweit mit synchronisierten Attacken anzugreifen. Das IoT-basierte Constrained Application Protocol (CoAP), das auf vielen IoT-Geräten eingesetzt wird, bietet Angreifern dafür zahlreiche Möglichkeiten.

Der Report von A10 Networks untersucht die aktuelle Lage im ersten Quartal 2019. Dazu analysiert er die verschiedenen Arten der für DDoS-Angriffe eingesetzten Geräte und Attacken und zeigt, woher diese stammen. Während Cyberkriminelle häufig etablierte Technologien und Internetprotokolle wie das Network Time Protocol (NTP), Domain Name System (DNS)-Resolver und das Simple Services Discovery Protocol (SSDP) für ihre Angriffe verwenden, nutzen sie auch immer mehr CoAP-basierte Geräte.

Am häufigsten werden diese Tools im Rahmen von Reflective-Amplification-Attacken eingesetzt, bei denen Angreifer eine bestimmte IP-Adresse imitieren und Informationsanfragen an ungeschützte Server versenden. Diese reagieren auf derartige Anfragen mit längeren Antworten an die IP-Adresse des Opfers, wodurch die Kapazität des Ziel-Servers überlastet wird.

»DDoS-Angriffe nehmen an Häufigkeit, Intensität und Komplexität zu«, sagt Rich Groves, Director of Research and Development bei A10 Networks. »Malware-infizierte Systeme und anfällige Server sind noch immer die Ursache für gewaltige Angriffe auf unvorbereitete Ziele. Die wachsende Anzahl von IoT-Geräten, die Protokolle wie CoAP verwenden, stellen eine neue, schnell wachsende Angriffsfläche dar, die bei zukünftigen DDoS-Angriffen eine immer wichtigere Rolle spielen wird. Wie auch andere beliebte DDoS-Tools ist CoAP von Natur aus anfällig für IP-Adressen-Spoofing und die Verstärkung von Paketen – zwei wesentliche Faktoren, die einen DDoS-Angriff verschlimmern können.«

CoAP ist ein Leightweight-Machine-to-Machine-Protokoll (M2M), das auf smarten Geräten mit knappen Speicher- und Computerressourcen ausgeführt werden kann. Der Report ergab, dass über 400.000 der Angriffstools bei Attacken eingesetzt werden.

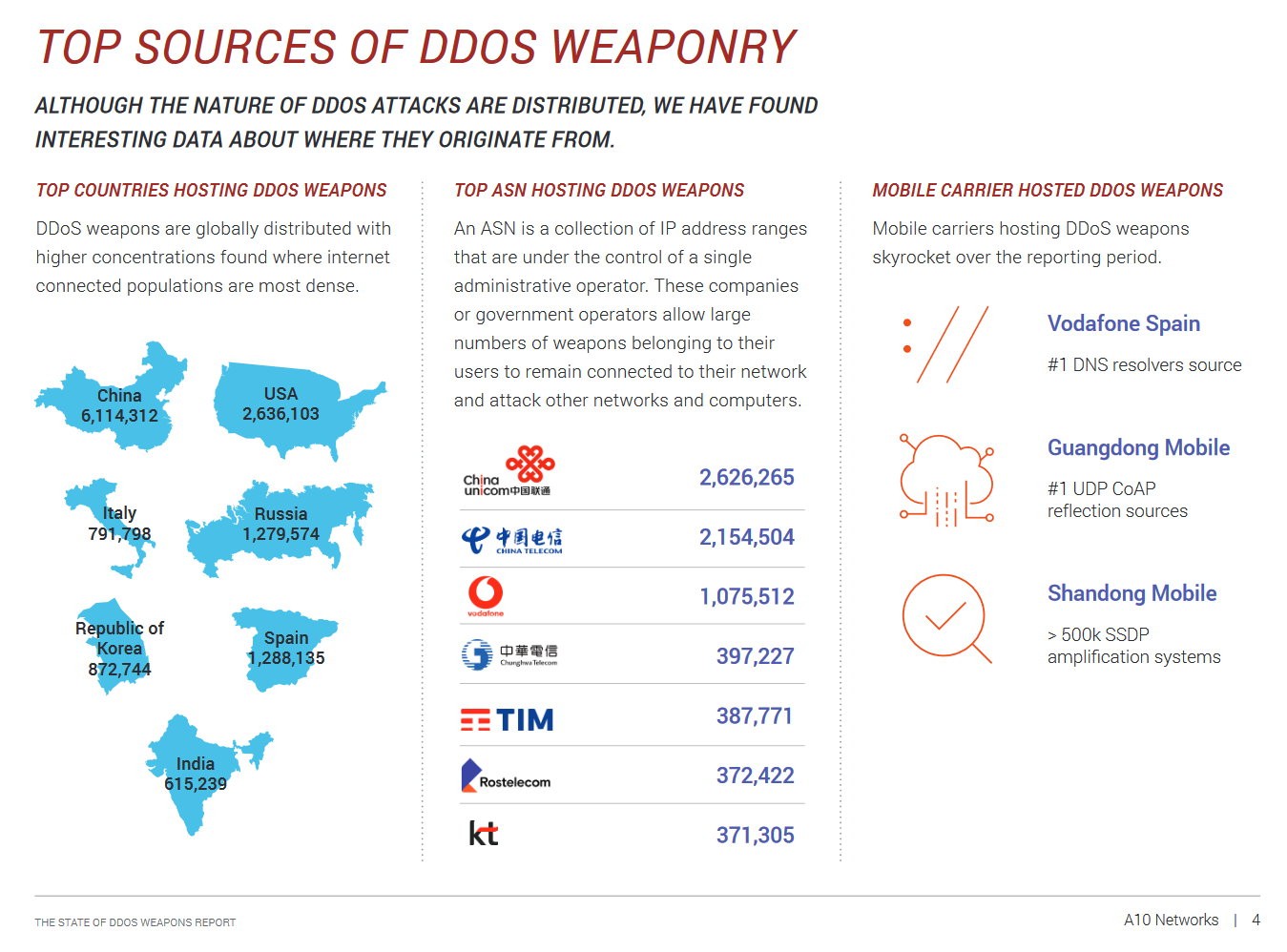

Arten und Herkunft von DDoS-Angriffsinstrumenten

Der Report stellte im ersten Quartal 2019 rund 22,9 Millionen DDoS-Tools fest.

- Die häufigsten Angriffswerkzeuge: 1) DNS-Resolver, 2) NTP-basierte Angriffstools, 3) SSDP-basierte Tools, 4) SNMP (Simple Network Management Protocol)-Geräte und 5) TFTP (Trivial File Transfer Protocol)-Geräte.

- Laut Report sind die häufigsten Herkunftsländer China mit 6.179.850 Angriffstools, gefolgt von den USA mit 2.646.616 Tools. Weitere Länder, aus denen die DDoS-Angriffstools stammen, sind – nach Anzahl der Tools gelistet – Spanien, Russland, Südkorea, Italien und Indien.

»Um eine wirkungsvolle Strategie gegen DDoS-Attacken zu entwickeln, ist es wichtig, aktuelle Informationen über die Millionen von DDoS-Angriffstools zu verfügen«, so Rich Groves. »Mit umfassenden Blacklists von verdächtigen IP-Adressen können Unternehmen Richtlinien erstellen, um diese Angriffsinstrumente im Ernstfall zu blockieren. Deshalb analysieren wir bei A10 Networks, aber auch unsere Partner im Bereich der DDoS-Forschung, die forensischen Daten, greifen auf Netzwerke zu, verfolgen die Aktivitäten von Bot Herder und durchsuchen das Internet nach Signaturen von Angriffstools.«

Den vollständigen DDoS Threat Intelligence Report von A10 Networks finden Sie hier.

https://www.a10networks.com/sites/default/files/A10-EB-14115-EN.pdf

136 search results for „IoT DDoS“

NEWS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY

Sicherheit 2017: IoT-getriebene DDoS-Angriffe und SCADA-Vorfälle werden 2017 für Schlagzeilen sorgen

Experten von Bitdefender prognostizieren einen deutlichen Anstieg der IoT-Angriffe sowohl gegen Privatanwender als auch Unternehmen. So werden die Verschlüsselung durch Ransomware, IoT-Botnetze sowie Adware ansteigen und Darknet-Märkte für illegale Waren und Dienstleistungen eine Wiederbelebung erfahren. Ransomware wird noch häufiger als bisher auftreten 2016 war das Jahr der Ransomware. Diese Bedrohung wird auch im kommenden Jahr…

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY| KOMMENTAR

IoT-Sicherheit: Vier Lehren aus dem massiven DDoS-Angriff auf DynDNS

Ein Kommentar von Günter Untucht, Chefjustiziar des japanischen IT-Sicherheitsanbieters Trend Micro in Europa. Knapp zwei Wochen ist der massive Distributed-Denial-of-Service-Angriff auf den DNS-Service »DynDNS« nun her, der aus dem Internet der Dinge geführt wurde. Seither ist viel über die Versäumnisse in Sachen IoT-Sicherheit gesprochen und diskutiert worden. Aus meiner Sicht ist es Zeit, ein…

NEWS | INTERNET DER DINGE | IT-SECURITY | KOMMENTAR | ONLINE-ARTIKEL | STRATEGIEN | TIPPS

Angriff der IoT-Haushaltsgeräte: DDoS-Attacken und was man dagegen tun kann

Am Freitag, dem 21. Oktober 2016, versuchten Nutzer vergeblich eine Reihe populärer Websites in den USA zu erreichen. Aber es ging (fast) nichts mehr bei Twitter, PayPal, CNN, Reddit, Netflix, Github, Iheart Radio, Pinterest, Spotify, Wired und Yelp. Die Ausfälle wurden durch eine massive Distributed-Denialof-Service-Attacke (DDoS) verursacht und richteten sich gegen die autoritativen Nameserver der…

NEWS | DIGITALISIERUNG | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY

IoT und DDoS: ein explosives Gemisch

Wenn Hacker die enorm wachsende Zahl von ungeschützten IoT-Geräten verstärkt für DDoS-Angriffe kapern, steigt der Druck auf Unternehmen massiv. Dieser Entwicklung muss die IT-Branche rechtzeitig den Riegel vorschieben, warnt NTT Security (Germany) GmbH. Es gibt nicht nur immer mehr DDoS-Attacken, sie werden auch immer intensiver: mehrere hundert Gigabit pro Sekunde sind keine Seltenheit mehr. Sie…

NEWS | TRENDS SECURITY | TRENDS 2016 | IT-SECURITY

Web-Security-Trends 2016: komplexe DDoS-Attacken und IoT-Angriffe

Die Sicherheitslage im Internet wird immer komplexer. Für die IT-Sicherheitsverantwortlichen in den Unternehmen wird es daher zur zentralen Aufgabe, sich einerseits optimal auf die bekannten Gefahren einzustellen und gleichzeitig mit einem Notfallplan für den größten anzunehmenden Störfall gerüstet zu sein. Bei der IT-Sicherheit ist keine Entspannung in Sicht: Akamai Technologies verzeichnet seit dem letzten Jahr…

NEWS | TRENDS SECURITY | IT-SECURITY | TIPPS

Botnetz Mirai beschränkt sich nicht mehr nur auf IoT-Geräte

Das Botnetz Mirai beschränkt sich nicht mehr länger auf ungesicherte IoT-Geräte. Das sind Erkenntnisse von ASERT, ein Team aus Sicherheitsspezialisten des Unternehmens NETSCOUT Arbor. Kriminelle Betreiber der großen Botnetze haben die Malware von Mirai so angepasst, dass sie nun auch ungepatchte Linux-Server über die Schwachstelle Hadoop Yarn gefährden. Hadoop ist ein Framework von Apache, das…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY

Bedrohungslage für IoT-Geräte steigt – sieben neue Varianten des Mirai-Botnetzes

Angriffe auf IoT-Geräte im Smart Home durch ehrgeizigen Cybercrime-Nachwuchs. Durch das Botnetz Mirai wurden im September 2016 große Unternehmen wie Twitter, CNN und Spotify beim größten DDoS-Angriff der Geschichte vom Netz genommen. Damals erwartete noch niemand, dass durch den Zusammenschluss einer Vielzahl von Internet of Things (IoT)-Geräten zu einem Botnetz ein solch massiver Angriff gestartet…

INTERNET DER DINGE | IT-SECURITY

IoT-Sicherheit: Willkommen im Botnet

Das Internet der Dinge steckt immer noch in den Kinderschuhen, aber hat sich bereits einen Ruf als ausgewachsenes Sicherheitsrisiko gemacht. Ob Router, Drucker, Smart-TV, Spielzeug oder Waschmaschinen – vernetzte Geräte werden für Cyberkriminelle zum Werkzeug für illegales Krypto-Mining, DDoS-Angriffe bis hin zur Lösegelderpressung durch angedrohte Datenlöschung, wie im Fall des Spielzeugherstellers Spiral Toys. Dessen…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | TRENDS MOBILE | TRENDS SERVICES | INDUSTRIE 4.0 | INFRASTRUKTUR | INTERNET DER DINGE | TRENDS 2018 | IT-SECURITY | STRATEGIEN

Sicherheitsverantwortliche haben nur wenig Mitspracherecht bei IoT-Entscheidungen

Eine weltweite Umfrage von Trend Micro zeigt, dass CISOs und Sicherheitsexperten nur für 38 Prozent der IoT-Projekte in Unternehmen konsultiert werden. Fast 33 Prozent der Befragten geben an, dass ihnen nicht bekannt ist, wer in ihrem Unternehmen für IoT-Sicherheit verantwortlich ist. Befragte Unternehmen berichten von durchschnittlich drei Angriffen auf vernetzte Industrieanlagen im vergangenen Jahr. …

NEWS | INFRASTRUKTUR | INFOGRAFIKEN | INTERNET DER DINGE | IT-SECURITY | STRATEGIEN | TIPPS

Ransomware der Dinge: Das IoT-Gerät als Geisel

Die weltweite Vernetzung schreitet kontinuierlich voran, allerdings schaffen die wechselseitigen Abhängigkeiten des digitalen Zeitalters auch eine neue Angriffsfläche für Cyberkriminelle. Leider verzeichneten die letzten Jahre unrühmliche Meilensteile in der Entwicklungsgeschichte des Internet of Things: So war Ende 2016 das erste Mal ein groß angelegter Cyberangriff in Form der Mirai-Malware erfolgreich, der hunderttausende IoT-Geräte wie Router,…

NEWS | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | INTERNET DER DINGE | RECHENZENTRUM

Herausforderung Datenanalyse: Unternehmen in Deutschland laut Studie noch nicht IoT-bereit

Die Zahlen lassen kaum Zweifel: Mit 30 Prozent nutzt bereits ein knappes Drittel der Unternehmen in Deutschland IoT-Daten, 54 Prozent wollen dies innerhalb der nächsten drei Jahre tun. Fast drei Viertel (72 Prozent) planen, ihre IoT-relevanten Ausgaben zu erhöhen. Aktuell befinden sich 70 Prozent der Betriebe eher in einer Frühphase der IoT-Transformation, wobei größere Unternehmen…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY

DDoS-Angriff kann Unternehmen Millionen kosten

Starker Anstieg der Schadenshöhe gegenüber Vorjahr. Die Kosten von Distributed-Denial-of-Service-Attacken (DDoS-Attacken) für Unternehmen steigen erheblich an. Pro Angriff auf kleine und mittlere Unternehmen belaufen sich die Kosten inzwischen auf 123.000 US-Dollar, bei Großunternehmen beträgt der finanzielle Schaden im Schnitt sogar 2,3 Millionen US-Dollar. Dennoch verwendet nur rund jedes fünfte Unternehmen eine spezielle Sicherheitslösung gegen DDoS-Attacken.…

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | INTERNET DER DINGE | IT-SECURITY | ONLINE-ARTIKEL| SERVICES

Paradigmenwechsel durch das IoT – Private IT-Sicherheit wird geschäftlich, geschäftliche IT-Sicherheit wird privat

Ein erster Ausblick auf die Neuheiten der kommenden CES (Consumer Electronics Show) zeigt, dass die Annehmlichkeiten des Internets der Dinge auf das tägliche Leben immer häufiger sichtbar werden – von Schrittzählern bis hin zu intelligenten Haarbürsten. Während viele Konsumenten die Annehmlichkeiten dieser Geräte schätzen, sind sich nicht alle den Sicherheitsrisiken bewusst, die IoT-Geräte schaffen…

NEWS | BUSINESS | CLOUD COMPUTING | INFRASTRUKTUR | IT-SECURITY | SERVICES | TIPPS

Checkliste: Fünf Empfehlungen für den Umgang mit DDoS-Angriffen

DDoS-Studie belegt frappierende Selbstüberschätzung von Unternehmen in Bezug auf die IT-Sicherheit – es fehlen Sicherheitsanalysen und strategisches Vorgehen. Die Studie des Content-Delivery-Network- und Cloud-Security-Spezialisten CDNetworks zeigt eine große Diskrepanz zwischen Wirklichkeit und Selbsteinschätzung in Unternehmen hinsichtlich ihrer IT-Sicherheit [1]. Der Großteil (83 %) der über 300 in der DACH-Region und in Großbritannien befragten Unternehmen war…