Wie Unternehmen sich gegen Whaling-Attacken wappnen können.

Bei Whaling-Attacken wählen Cyberkriminelle ihre Opfer sorgfältig aufgrund deren Autorität und Befugnisse innerhalb eines Unternehmens aus. Im Visier stehen speziell hochrangige Führungskräfte wie der CEO, CFO oder andere leitende Angestellte, die vollständigen Zugriff auf sensible Daten haben. Ziel ist es, Führungskräfte dazu zu bringen, Unternehmensinformationen preiszugeben, die für Kriminelle besonders lukrativ sind: Hierzu zählen wertvolles geistiges Eigentum, hochvertrauliche Daten zu Geschäftsprozessen, Finanzdaten, Schlüsselkunden und -kontakte oder E-Mails mit kompromittierenden Inhalten – also alles, was sich gut an die Konkurrenz verkaufen lässt oder sich für Erpressungsversuche eignet.

Whaling: Die Vorgehensweise der Angreifer

Beim klassischen Phishing versenden Cyberkriminelle massenhaft betrügerische E-Mails an beliebige Opfer, in der Hoffnung, dass ein kleiner Prozentsatz erfolgreich sein wird. Als eine Form des Spear-Phishings sind Whaling-Angriffe wesentlich schwieriger zu erkennen, da sie nur an sehr ausgewählte, hochrangige Ziele innerhalb eines Unternehmens gesendet und sehr stark personalisiert werden. Aufgrund der hohen Renditen, die Cyberkriminelle mit Whaling erzielen können, investieren sie wesentlich mehr Zeit und Mühe in die Vorabrecherche, um Informationen über ihre Zielpersonen zu sammeln und die anschließende Kommunikation so legitim wie möglich erscheinen zu lassen. Unternehmensinformationen, Jobdetails, Namen von wichtigen Mitarbeitern und Geschäftspartnern sowie persönliche Vorlieben und Hobbys der Zielpersonen werden häufig aus sozialen Netzwerken wie LinkedIn, Xing, Twitter und Facebook abgegriffen.

Anschließend nutzen Angreifer beispielsweise gefälschte E-Mail-Adressen realer Unternehmen, Geschäftspartner, Banken oder Regierungsbehörden, inklusive Abbinder mit Firmenlogo und Kontaktdetails, um Angriffe so aussehen zu lassen, als würden sie von einem vertrauenswürdigen Absender stammen. Dadurch versuchen sie, ihre Opfer dazu zu bringen, sensible Daten preiszugeben oder eine gefälschte Website zu besuchen. Diese ähnelt der eines legitimen Unternehmens und fragt nach vertraulichen Informationen, etwa Zahlungs- oder Account-Daten. Viele Whaling-Angriffe kommen auch ohne schädliche Links oder Anhänge aus und verlassen sich ganz auf Social Engineering. Dadurch entgehen sie häufig der Entdeckung durch traditionelle Sicherheitslösungen.

Maßnahmen zur Abwehr von Whaling-Angriffen

Es gibt eine Reihe von Maßnahmen, die Unternehmen ergreifen können, um die Wahrscheinlichkeit zu verringern, dass Whaling-Angriffe für Kriminelle zum Erfolg führen. Hierzu zählen:

- Schulung und Sicherheitstrainings für Führungskräfte: Bei allen Social Engineering-Angriffen ist und bleibt eine der wichtigsten Verteidigungslinien der Mensch. Deshalb sollten Führungskräfte, Finanzteams und anderes Personal mit Zugriff auf besonders sensible Daten umfassend geschult werden. Unternehmen sollten diese Mitarbeiter über die möglichen Folgen eines Angriffs aufklären sowie über Erkennungsmerkmale wie gefälschte Absendernamen, angeblich dringende Anfragen, bösartige Anhänge und gefälschte Hyperlinks. Zudem ist es empfehlenswert, in regelmäßigen Abständen Sicherheitstrainings mit simulierten Whaling-Angriffen durchzuführen, um Mitarbeiter immer wieder aufs Neue für diese Art Angriffe zu sensibilisieren.

- Informationssparsamkeit in Social Media-Profilen: Führungskräfte sollten so wenig persönliche Informationen wie möglich in öffentlichen Profilen von Berufs- und sozialen Netzwerken preisgeben. Geburtstage, Freunde, Adressen sowie persönliche Interessen und Hobbys können alle für einen Angriff genutzt werden.

- Markierung externer E-Mails: Viele Whaling-E-Mails sollen so aussehen, als kämen sie von einem hochrangigen Mitarbeiter innerhalb des Unternehmens. Eine gute Möglichkeit, diese Art Angriffe zu erkennen, besteht darin, E-Mails, die von außerhalb des Unternehmensnetzwerks gesendet werden, automatisch markieren zu lassen.

- Etablierung eines Verifizierungsprozesses: Erhält ein Mitarbeiter per E-Mail die Anforderung von sensiblen Informationen oder die Bitte um eine Überweisung, und wird dieser Vorgang normalerweise nicht per E-Mail übermittelt, ist der sicherste Weg, die Anfrage mit dem angegebenen Absender über einen anderen Kanal zu überprüfen, beispielsweise telefonisch. Die Etablierung von klaren Richtlinien und Verifizierungsverfahren, wie Mitarbeiter mit diesen Anfragen umgehen sollen, ist eine wirksame Maßnahme, um Whaling-Attacken abzuwehren.

- Datensicherheit implementieren: Datenzentrierte Sicherheitslösungen wie Data Loss Prevention bieten eine kritische letzte Verteidigungslinie gegen Whaling und andere Formen von Social Engineering-Angriffen. Selbst wenn ein Mitarbeiter dazu verleitet wird, sensible Daten an einen Angreifer zu senden, blockieren diese Technologien eine Daten-Exfiltration.

Es ist kaum zu verhindern, dass Führungskräfte durch Angreifer ins Visier genommen werden. Doch mit einem mehrschichtigen Ansatz aus Schulungen, Sicherheitstrainings, Verhaltensrichtlinien sowie Technologien können die Risiken einer Whaling-Attacke deutlich reduziert werden.

Christoph M. Kumpa, Director DACH & EE bei Digital Guardian

17 Artikel zu „Whaling“

NEWS | GESCHÄFTSPROZESSE | IT-SECURITY | TIPPS

Whaling – Das Netz für die großen »Phishe«

Phishing ist eine der Bedrohungsformen, bei der immer trickreicher, fast schon kunstvoll vorgegangen wird. Das Ziel ist, eine ausgewählte Person mittels Social Engineering, gefälschten E-Mails oder Inhalten dazu zu bringen, entweder ein Schadprogramm herunterzuladen und persönliche oder geschäftliche Daten preiszugeben. Einmal ins Netz gegangen lässt sich das Opfer gleich auf verschiedene Arten ausbeuten – vom…

NEWS | BUSINESS | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN | TIPPS

Gefälschte Office-365-Mails im Umlauf: Perfide Phishing-Variante täuscht Passwort-Verifizierung vor

Die Sicherheitsexperten von Retarus warnen vor einer besonders arglistigen Phishing-Angriffswelle: Derzeit befinden sich personalisierte Phishing-Mails in einem täuschend echten Microsoft-Layout im Umlauf, die den Empfänger unter anderem zu einer zweifachen Passwort-Eingabe auffordern. Retarus empfiehlt daher die sorgfältige Überprüfung enthaltener Links. Zusätzlichen Schutz bieten spezielle E-Mail-Security-Lösungen mit umfangreicher Phishing-Filterung und modernen Funktionen für die Advanced Threat…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Zahl hochpersonalisierter Phishing-Angriffe nimmt rapide zu

Post von Prinzen war gestern – Wenn Cyberkriminelle persönlich werden. Vermutlich hat fast jeder bereits fantasievolle E-Mails von Geschäftsleuten oder unfassbar reichen Prinzen aus fernen Ländern erhalten, die exorbitante Geldbeträge in Aussicht stellen – im Gegenzug für eine finanzielle Vorleistung von ein paar tausend Euro. Inzwischen gehen die meisten Anwender routiniert mit solchen Betrugsmaschen…

NEWS | BUSINESS | IT-SECURITY | KOMMUNIKATION | TIPPS

BSI warnt Unternehmen gezielt vor akutem Risiko durch CEO Fraud

Mittels einer Betrugsmasche namens »CEO Fraud« versuchen kriminelle Täter derzeit, Entscheidungsträger in Unternehmen so zu manipulieren, dass diese vermeintlich im Auftrag des Top-Managements Überweisungen von hohen Geldbeträgen veranlassen. Im Rahmen eines Ermittlungsverfahrens gegen die organisierte Kriminalität ist es den Behörden gelungen, in den Besitz einer Liste mit rund 5.000 potenziellen Zielpersonen zu gelangen. Das Bundesamt…

NEWS | TRENDS SECURITY | BUSINESS | TRENDS KOMMUNIKATION | DIGITALISIERUNG | GESCHÄFTSPROZESSE | TRENDS 2017 | IT-SECURITY | KOMMUNIKATION

Schaden durch CEO-Betrugsmasche geht in die Milliarden

Das FBI hat im Mai 2017 aktuelle Zahlen zur Schadenssumme durch BEC-Fraud, auch als CEO-Betrugsmasche bezeichnet, bekannt gegeben. Unternehmen entstehen dabei Schäden von mehr als fünf Milliarden US-Dollar. Das Problem dramatisch steigender Kosten durch Cyberbetrug bedarf auch wachsender Aufmerksamkeit seitens der Unternehmens-IT. Natürlich bieten Firewalls und Anti-Virenprogramme Schutz vor direkt ins Unternehmen eingeschleuster Malware. Aber…

NEWS | INFRASTRUKTUR | IT-SECURITY | LÖSUNGEN | ONLINE-ARTIKEL | SERVICES

Trend Micro und die Cybersicherheit: Was vor 27 Jahren begann

Als ich am 20. März 2017 das Messegelände der CeBIT betrat, verspürte ich eine gewisse Nostalgie. Ich erinnerte mich an meine erste Reise nach Hannover vor 27 Jahren, kurz nachdem wir Trend Micro gegründet hatten. An jenem Tag war ich begierig, Neues zu erfahren, und wir wollten in dieser Branche groß werden. Meine Neugier ist…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | GESCHÄFTSPROZESSE | TRENDS 2017 | IT-SECURITY | KOMMUNIKATION

Studie: Starker Anstieg der Angriffe via CEO-Betrugsmasche

Die Angriffe werden immer ausgefeilter und erfolgen in immer kürzeren Abständen, ein Anstieg von Oktober bis Dezember 2016 um 45 Prozent im Vergleich zu den drei Monaten davor. Das ist das Ergebnis einer Studie zur Entwicklung sogenannter BEC-Angriffe (Business E-Mail Compromise, CEO-Fraud, CEO-Betrug) von Proofpoint. Basis der Untersuchung ist die umfangreiche Forschung zu Angriffsversuchen bei…

TRENDS WIRTSCHAFT | NEWS | TRENDS SECURITY | BUSINESS | TRENDS INFRASTRUKTUR | INDUSTRIE 4.0 | INFRASTRUKTUR | TRENDS 2017 | IT-SECURITY | STRATEGIEN

Cyberspionage 2017 größte Bedrohung für Unternehmen

Angriffe in staatlichem Auftrag und mittels Erpressersoftware erhöhen Risiken für kritische Infrastrukturen. 20 Prozent der globalen Unternehmen sehen Cyberspionage als größte Bedrohung für ihre Aktivitäten an, ein gutes Viertel (26 Prozent) bekunden Mühe, mit der schnellen Entwicklung der Bedrohungslandschaft mitzuhalten. Das sind nur einige Ergebnisse einer aktuellen Umfrage im Auftrag von Trend Micro unter 2.402…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | TRENDS KOMMUNIKATION | DIGITALISIERUNG| TRENDS GESCHÄFTSPROZESSE | GESCHÄFTSPROZESSE | TRENDS 2017 | KOMMUNIKATION | SERVICES

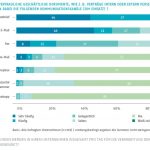

Effizienzpotenziale im Umgang mit analoger und digitaler Kommunikation

Ob analog, hybrid oder digital: Die Kommunikation der Unternehmen findet heute auf vielen verschiedenen Kanälen statt. Bei der Mehrheit der Unternehmen besteht Handlungsbedarf, da sie Effizienzpotenziale im täglichen Büroablauf verschenken. Optimierungsmöglichkeiten gibt es nicht nur bei der Verarbeitung der klassischen Ein- und Ausgangspost, sondern auch bei der Gestaltung der Kommunikations- und Dokumentenprozesse. Dies belegt…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2016 | IT-SECURITY

Jeder Dritte schon Opfer von Identitätsklau

33 Prozent der Befragten einer aktuellen PwC-Umfrage war schon einmal Opfer von Identitätsdiebstahl im Internet. Damit ist die missbräuchliche Nutzung personenbezogener Daten eines Menschen durch Dritte gemeint. Am häufigsten (21 Prozent) wurden entwendete E-Mail-Adresse für den Versand von Spam-Mails genutzt. Je sechs Prozent geben an, dass mit ihren Daten ein gefälschter Account (etwa bei Facebook)…

NEWS | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS | AUSGABE 11-12-2016

E-Mail-Sicherheit: Social Engineering auf C-Level-Niveau – Menschen als das schwächste Glied in der Sicherheitskette

Angriffe mit betrügerischen Geschäfts-E-Mails (Business E-Mail Compromise, BEC) nehmen zu, bedrohen Firmendaten und verursachen erhebliche finanzielle Verluste.

IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS

»CEO-Fraud« oder »Chefbetrug«: Von Leoni lernen

Aktueller Betrugsfall mit einem Schaden von rund 40 Millionen Euro durch gefälschte interne Mails macht Sicherheitslücken in gängigen Mail-Security-Lösungen deutlich. Schnelle Überprüfung der eigenen Infrastruktur bringt Sicherheit. Mitte August hat die Leoni AG aus Nürnberg bekannt gegeben, dass sie Opfer betrügerischer Handlungen unter Verwendung gefälschter Dokumente und Identitäten, sowie Nutzung elektronischer Kommunikationswege wurde [1]. In…

NEWS | TRENDS SECURITY | IT-SECURITY

Ghoul: Angriffe gegen Organisationen aus Industrie und Ingenieurswesen

Es gibt eine neue Welle zielgerichteter Angriffe gegen Organisationen aus den Bereichen Industrie und Ingenieurswesen [1]. Die Kriminellen greifen mittels Spear-Phishing-E-Mails und Malware auf Basis eines käuflich verfügbaren Spyware-Kits an und haben es auf wertvolle Unternehmensdaten innerhalb der anvisierten Netzwerke abgesehen, die anschließend auf dem Schwarzmarkt verkauft werden. Das Hauptmotiv der Operation »Ghoul« ist finanzieller…

NEWS | TRENDS SECURITY | IT-SECURITY | TIPPS

CEO-Betrug: Achtung vor Enkeltrick 4.0 in Unternehmen

Die Zahl der Angriffe durch betrügerische Business-Mails nimmt während der Urlaubszeit rapide zu. Bereit für die Sommerferien? Wo immer die Reise auch hingehen mag, Unternehmen sollten Vorsorge treffen, dass die Urlaubspläne ihrer Führungskräfte nicht in falsche Hände fallen. Der Grund: Die Zahl der betrügerischen Business-Mails (Business E-Mail Compromise, BEM), CEO-Fraud oder auch Enkeltrick 4.0 nimmt…