- Destruction-of-Service-Angriffe (DeOS) zielen auf reine Zerstörung, dateilose Malware ist schwer zu entdecken.

- Zunahme von IoT-Anwendungen bietet viele verdeckte Angriffsflächen.

- Angriffserkennung (Time to Detection, TTD) verbessert sich auf etwa 3,5 Stunden.

Laut aktuellem Cisco Midyear Cybersecurity Report (MCR) entwickeln sich Cyberbedrohungen rasant weiter und vergrößern dabei ihre Angriffsreichweite. Jüngste Vorfälle wie WannaCry und Nyetya zeigen die rasche Verbreitung und breite Wirkung von Angriffen, die wie traditionelle Ransomware aussehen, aber viel zerstörerischer sind. Die Angreifer zielen zunehmend auf die Zerstörung von Backups und Sicherheitsnetzen von Unternehmen, was eine Wiederherstellung von Daten nach einem Angriff verhindern soll. Schlüsselbranchen wickeln betriebliche Abläufe zunehmend online ab und vergrößern so die potenzielle Angriffsfläche.

Bedrohungslandschaft im Wandel

Aktuellen Sicherheitspraktiken steht eine sich wandelnde Form von Angriffen gegenüber. So verzeichnet Cisco einen markanten Rückgang von Exploit-Kits, während bewährte Angriffe via E-Mail wieder aufleben, um Malware zu verteilen und Umsatz zu generieren. Spam-Mails werden durch Malware flankiert, die neue Angriffs-, Verschleierungs- und Umgehungstechniken entwickeln. Cisco hat innerhalb des Reports folgende Schwerpunkte analysiert:

- Destruction-of-Service-Angriffe (DeOS): Diese können Backups und Sicherheitsnetze von Unternehmen zerstören, die zur Wiederherstellung von Systemen und Daten nach einem Angriff erforderlich sind. Erfolgreiche Angriffe dieser Art sind sehr schädlich, da Unternehmen keine Möglichkeit der Wiederherstellung bleibt.

- »Dateilose Malware«: Cisco hat zunehmend »dateilose Malware« entdeckt, die nicht auf der Festplatte, sondern nur im flüchtigen Speicher vorliegt. Sie lässt sich schwerer erkennen oder untersuchen, da ein Neustart die Malware zunächst löscht. Zudem werden anonymisierte und dezentrale Infrastrukturen genutzt, wie etwa ein Tor-Proxy-Dienst, um Kommando- und Kontrolltätigkeiten zu verschleiern.

- Ransomware-as-a-Service: Durch die Weiterentwicklungen der Ransomware können Cyberkriminelle Angriffe unabhängig von ihren Kenntnissen einfacher ausführen. So hat Ransomware 2016 einen Schaden von über 1 Milliarde Dollar verursacht.

- Business E-Mail Compromise (BEC-Angriffe): Diese Art der Social-Engineering-Angriffe verleitet Mitarbeiter dazu, über eine offiziell aussehende E-Mail Überweisungen an die Angreifer auszuführen. Zwischen Oktober 2013 und Dezember 2016 wurden laut Internet Crime Complaint Center über BEC-Angriffe insgesamt 5,3 Milliarden US-Dollar gestohlen.

- Spyware und Adware: Cisco hat 300 Unternehmen über einen Zeitraum von vier Monaten untersucht und festgestellt, dass jedes fünfte von ihnen (20 Prozent) durch Malware aus drei vorherrschenden Spyware-Familien infiziert wurde. In einer Unternehmensumgebung kann Spyware Benutzer- und Firmeninformationen stehlen, die Sicherheit von Geräten schwächen und Malware-Infektionen erhöhen.

Angesichts solcher Entwicklungen ist die Wirksamkeit von Sicherheitspraktiken entscheidend. Die Zeit bis zur Erkennung (Time to Detection, TTD), also dem Zeitfenster zwischen einem Angriff und dem Erkennen einer Bedrohung, ist dabei eine entscheidende Kenngröße. Sie zu verkürzen bedeutet, den Aktionsraum der Angreifer zu begrenzen und Schäden zu minimieren. Cisco bietet Organisationen diesen Zeitvorteil, denn das Unternehmen konnte in den letzten sechs Monaten seine Zeit bis zur Erkennung von Angriffen im Mittel auf etwa 3,5 Stunden verringern.

Branchenweite Herausforderung – Schutz der IoT-Anwendungen

Das Internet der Dinge bietet Cyberkriminellen aufgrund aktueller Sicherheitslücken breite Angriffsflächen. Werden sie nicht geschlossen, öffnen sie die Tür für folgenschwere Angriffe. Je mehr IT und Betriebstechnik im IoT zusammenwachsen, desto mehr Probleme verursachen mangelnde Transparenz und hohe Komplexität. Aktuelle Botnet-Aktivitäten bestätigen diese Entwicklungen. Unternehmen aus jeder Branche sind aufgrund der Entwicklungen gefordert, den wachsenden Cyber-Security-Anforderungen gerecht zu werden.

Im Rahmen seiner Security Capabilities Benchmark Studie befragte Cisco nahezu 3.000 Sicherheitsverantwortliche in 13 Ländern – darunter auch Deutschland – und stellte fest, dass die Sicherheitsteams in allen Branchen von der Menge der Angriffe fast überwältigt werden und viele in ihren Schutzbemühungen eigentlich nur noch reagieren können.

Übergeordnete Erkenntnisse:

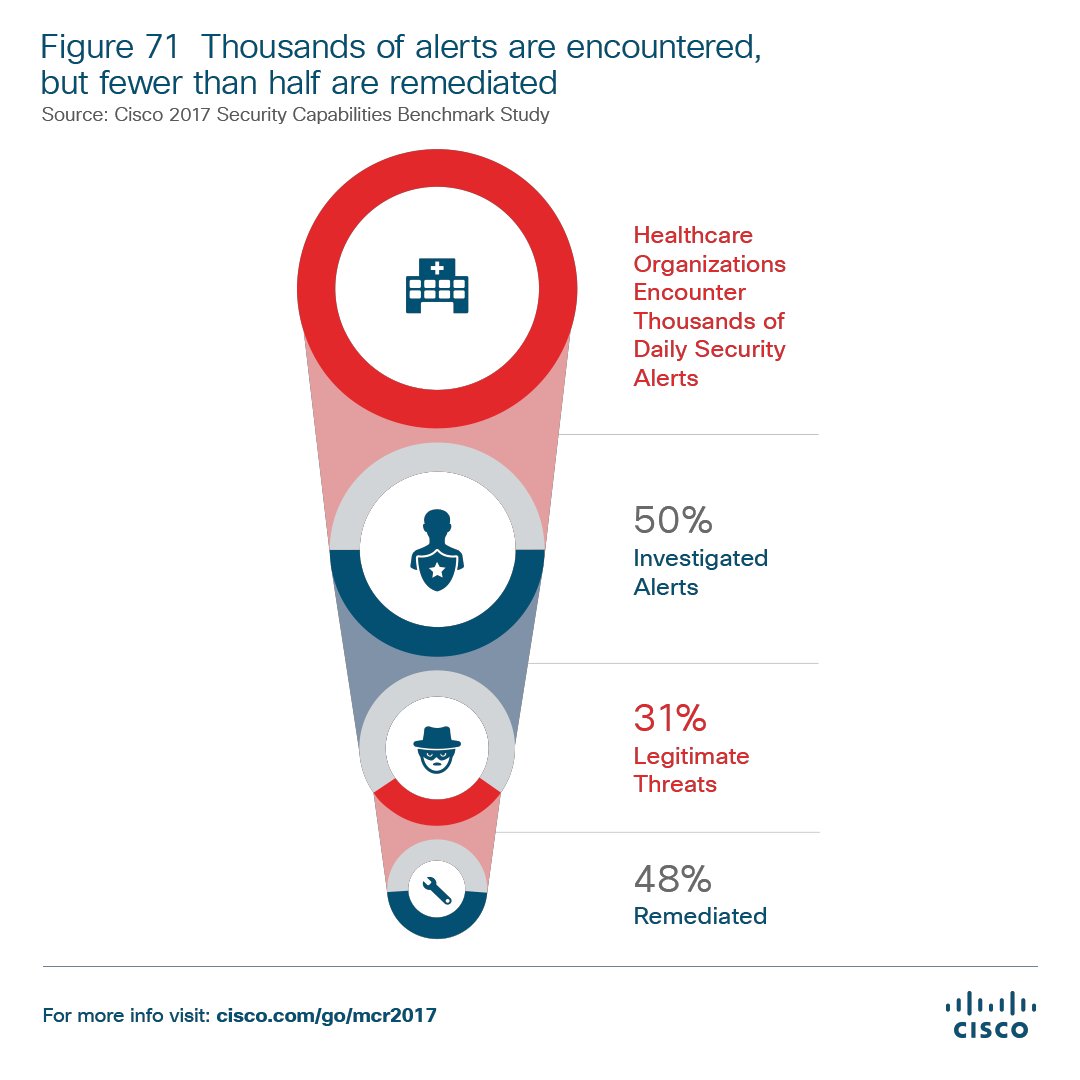

- Nur etwa zwei Drittel der befragten Unternehmen gehen Sicherheitswarnungen nach. In bestimmten Branchen (wie Gesundheit und Transport) liegt diese Zahl mit 50 Prozent sogar noch darunter.

- Selbst reaktionsschnelle Branchen wie Finanzen und Gesundheitswesen beheben weniger als 50 Prozent der Angriffe, auch wenn sie wissen, dass sie echt sind.

- Sicherheitswarnungen sind dennoch ein Weckruf. Über 90 Prozent aller befragten Unternehmen aller Branchen führen zumindest leichte Sicherheitsverbesserungen durch, nachdem sie angegriffen wurden.

Erkenntnisse nach Branche:

- Öffentlicher Sektor – Von den untersuchten Bedrohungen werden 32 Prozent als echte Bedrohungen identifiziert, aber nur 47 Prozent davon auch behoben.

- Einzelhandel – 32 Prozent geben an, im vergangenen Jahr aufgrund von Angriffen Umsatz, etwa ein Viertel ihrer Kunden oder Geschäftspotenzial verloren zu haben.

- Fertigung – 40 Prozent geben an, über keine formale Sicherheitsstrategie zu verfügen oder standardisierte Normen für die IT-Sicherheit, wie ISO 27001 oder NIST 800-53, einzuhalten.

- Versorger – Sicherheitsverantwortliche geben an, dass gezielte Angriffe (42 %) und Advanced Persistent Threats (APTs) (40 %) die größten Sicherheitsrisiken für ihr Unternehmen darstellen.

- Gesundheitswesen – 37 Prozent sehen gezielte Angriffe als hohes Sicherheitsrisiko für ihre Organisationen.

Handlungsempfehlungen

Um die skizzierten, komplexeren Angriffe zu bekämpfen, ist eine proaktive Haltung der Unternehmen gefordert. Cisco empfiehlt wie folgt vorzugehen:

- Infrastruktur und Anwendungen sollten stets auf dem neuesten Stand sein, damit Angreifer öffentlich bekannte Schwachstellen nicht ausnutzen können.

- Ein integrierter Verteidigungsansatz reduziert die Komplexität; isolierte Investitionen sollten vermieden werden.

- Die Führungsebene sollte frühzeitig einbezogen werden, um umfassendes Verständnis der Risiken, Vorteile und Budgeteinschränkungen zu gewährleisten.

- Eindeutige Kennzahlen sollten definiert werden, um Sicherheitspraktiken zu validieren und zu verbessern.

- Sicherheitsschulungen im Unternehmen sollten nicht übergreifend durchgeführt, sondern auf die jeweilige Funktion abgestimmt werden.

- Verteidigung und aktive Reaktion müssen ausbalanciert werden; Sicherheitskontrollen oder Prozesse sollten nicht »einmal eingerichtet und vergessen« werden.

[1] Der Cisco 2017 Midyear Cybersecurity Report untersucht die neuesten Bedrohungen, die von Cisco Collective Security Intelligence erfasst wurden. Neben branchenspezifischen Daten und Cyber-Security-Trends der ersten Jahreshälfte 2017 bietet die Studie praktische Empfehlungen, um die Sicherheit zu verbessern. Sie basiert auf täglich erhobenen Daten von mehr als 40 Milliarden Telemetrie-Punkten. Die Forscher von Cisco entwickeln daraus in Echtzeit Schutzlösungen für die eigenen Produkte und Service-Angebote und stellen diese für Kunden sofort weltweit bereit.

Cisco hat dieses Jahr erstmals insgesamt zehn Sicherheitstechnologie-Partner eingeladen, Daten zur Studie beizutragen, um gemeinsam die aktuelle Bedrohungslandschaft zu analysieren. Zu den Partnern, die sich beteiligt haben, gehören Anomali, Flashpoint, Lumeta, Qualys, Radware, Rapid7, RSA, SAINT Corporation, ThreatConnect und TrapX. Das Netzwerk mit Sicherheitstechnologie-Partnern ist ein wichtiger Bestandteil der Vision von Cisco: Kunden einfache, offene und automatisierte Sicherheitslösungen bieten.

Den vollständigen Cisco 2017 Midyear Security Report gibt es hier, die Grafiken aus dem Report stehen hier zum Download bereit.

Hier folgt eine Auswahl an Fachbeiträgen, Studien, Stories und Statistiken die zu diesem Thema passen. Geben Sie in der »Artikelsuche…« rechts oben Ihre Suchbegriffe ein und lassen sich überraschen, welche weiteren Treffer Sie auf unserer Webseite finden.

Security Trends 2017: Worauf sich Privatnutzer und Unternehmen einstellen müssen

Data Leakage Prevention – Der Anfang aller IT-Security-Überlegungen