Rund um das Thema IT-Sicherheit kursieren immer noch zahlreiche falsche Vorstellungen.

Die hohe Bedeutung von IT-Sicherheit stellt kaum jemand mehr in Frage. Doch wer ist dafür verantwortlich und wie ist sie realisierbar? Hier gibt es nach wie vor viele Irrtümer. Bromium räumt mit fünf gängigen auf.

- Cyber-Security ist in erster Linie ein Thema für die IT-Abteilung

IT-Sicherheit hat sich für die meisten Unternehmen zu einer extrem geschäftskritischen Komponente entwickelt. Und auch für Behörden, die zunehmend auf Digitalisierung und Online-Angebote setzen, ist eine hohe IT-Sicherheit heute unverzichtbar. Infolgedessen darf Sicherheit kein reines IT-Thema mehr bleiben. Sie muss vielmehr »ganz oben« angesiedelt werden, sprich auf Vorstands- und Geschäftsführungsebene beziehungsweise bei der Behördenleitung. Auch die Verantwortung des einzelnen Mitarbeiters bleibt selbstredend bestehen. Regelmäßige Awareness-Schulungen für Cyber-Gefahren sind unerlässlich.

- IT-Sicherheit ist zu komplex

In der Tat beklagen Unternehmen wie Behörden die zunehmende Komplexität im Bereich IT-Sicherheit. Vielfach handelt es sich dabei aber um hausgemachte Probleme. Kontinuierlich werden neueste Technologien implementiert, etwa Lösungen, die auf künstlicher Intelligenz (KI) und Machine Learning (ML) basieren, oder aufwendig zu implementierende Security-Information-and-Event-Management-Systeme (SIEM). Naturgemäß erhöht sich dadurch die Komplexität, graduell vielleicht auch die Sicherheit. Aber es stellt sich die Frage, ob die Investitionen wirklich immer sinnvoll sind, wenn sich die Sicherheit nur punktuell verbessert.

- Awareness löst viele Probleme

Unternehmen wie Behörden erkennen zunehmend die Begrenztheit ihrer Abwehrmaßnahmen. Sie intensivieren deshalb auch die Schulung der Mitarbeiter im Hinblick auf Cyber-Gefahren. Auch das BSI hält entsprechende Awareness-Kampagnen für unerlässlich. Solche Maßnahmen sind zwar richtig, lösen aber bei Weitem nicht alle Probleme. Selbst der bestens geschulte und vorsichtigste Mitarbeiter kann mit intelligenten Angriffsmethoden problemlos überlistet werden.

- Browser ist die größte Gefahrenquelle von außen

Bei der »Bedrohung von außen« stellt der Browser die größte Gefahr dar – so lautet eine gängige Einschätzung, die aber zumindest teilweise falsch ist. Der Browser ist zwar neben E-Mail-Programmen der wichtigste Transportweg für Angreifer, jedoch haben Attacken über den Browser-Code selbst eindeutig an Bedeutung verloren, wohingegen File-basierte Angriffe gegenwärtig die größte Gefahr darstellen. So zeigt etwa eine Analyse der bei Bromium-Kunden aufgetretenen und von klassischen Sicherheitslösungen nicht erkannten Schadsoftware, dass rund 90 Prozent aller Attacken File-basiert sind, sei es über maliziöse Downloads oder schadhafte E-Mail-Anhänge.

- SOCs bieten umfassende Sicherheit

Viele Unternehmen und Behörden erwägen die Nutzung der Services sogenannter Security Operation Centers (SOCs), da sie die Cyber-Gefahren – oft aus Ressourcengründen – nicht allein in den Griff bekommen. SOCs sind allerdings ebenfalls kein Allheilmittel für Sicherheitsgefahren, ihre Wirkung ist allenfalls reaktiv, da sie auf die Detektion, Analyse und Behebung von Sicherheitsproblemen abstellen. Neue Schadsoftware stellt sie damit, wie jede andere klassische Sicherheitslösung auch, vor Probleme.

»Es existieren immer noch viele falsche Vorstellungen, wie eine möglichst hohe Sicherheit zu erreichen ist«, erklärt Jochen Koehler, Regional VP Sales Europe bei Bromium in Heilbronn. »Der Kardinalfehler ist dabei, hauptsächlich auf Detektion zu setzen. Mit Lösungen, die auf die Angriffserkennung angewiesen sind, ist bisher unbekannte Schadsoftware kaum aufzuspüren. Die einzig logische Konsequenz heißt Isolierung aller Gefahren, die aus riskanten Anwenderaktivitäten mit Daten aus fremden, nicht vertrauenswürdigen Quellen resultieren. Und in unseren Augen ist die derzeit effektivste Möglichkeit dafür die Micro-Virtualisierungstechnologie, auf der unsere Lösung Secure Platform basiert.«

News | IT-Security | Tipps

Sechs Mythen gefährden die Applikationssicherheit

Nichts ist wichtiger als die Sicherheit Business-kritischer Applikationen. Im Schadensfall gelangen Daten in unbefugte Hände, die Reputation leidet und enttäuschte Kunden wechseln zur Konkurrenz. Trotzdem ergreifen Manager und IT-Verantwortliche nicht die notwendigen Sicherheitsmaßnahmen, kritisiert René Bader, Lead Consultant Secure Business Applications EMEA bei NTT Security. Der Sicherheitsexperte entzaubert sechs irreführende, weit verbreitete Mythen, die die Sicherheit jedes Unternehmens gefährden.

Die Gefährdungslage der IT verschärft sich zunehmend und ist zudem vielschichtiger geworden. Erfolgt ein Angriff, verhindern Unternehmen mit bestehenden Schutzmaßnahmen zwar meist einen größeren Schaden. Wie sie die Sicherheit ihrer Applikationen aber weiter signifikant erhöhen können, erklärt Bader in den folgenden sechs Mythen.

Mythos 1: Cyberkriminelle attackieren die Infrastruktur, Applikationen stehen kaum im Fokus

Dieser Mythos ist leider ein weit verbreiteter Irrglaube. Untersuchungen haben ergeben, dass mehr als die Hälfte aller Angriffe über das Applikations-Layer erfolgen. Das siebte OSI-Layer, die Anwendungsschicht, wird durch klassische Firewalls aber gar nicht geschützt. Empfehlenswert ist, kritische Geschäftsanwendungen durch eine Application Firewall zu schützen, die Input, Output und Zugriffe auf externe Dienste kontrolliert und gegebenenfalls blockiert, wenn sie nicht der in der Application Firewall konfigurierten Policy entsprechen.

Applikationssicherheit setzt aber bereits bei der Entwicklung der Software an. Anwendungsprogrammierer sollten Best Practices folgen und erwiesenermaßen unsicheren Code und gefährdungsanfällige Programmierkonstrukte nicht mehr verwenden, damit Schwachstellen gar nicht erst entstehen können. Im gesamten Application Lifecycle spielt außerdem ein zeitnah durchgeführtes Patch-Management eine sehr wichtige Rolle (siehe Mythos 5).

Mythos 2: Penetrationstests reichen aus, die Anwendung ist sicher

Die meisten IT-Spezialisten glauben, dass ein erfolgreich absolvierter Penetrationstest die Sicherheit einer Anwendung nahezu garantiert. Das gilt für einfache Apps, aber nicht für komplexe Anwendungen, die viel Business- und Prozesslogik enthalten. Komplexe Applikationen mit vielen Stakeholdern sind durch Penetrationstests gar nicht vollständig austestbar. Entwicklungs-, Beschaffungs- oder Freigabeprozesse, an denen mehrere Geschäftseinheiten beteiligt sind, sollten deshalb unbedingt zusätzliche Security-Maßnahmen durchlaufen. NTT Security empfiehlt, sich an Software-Reifegradmodellen wie OpenSAMM zu orientieren, die Unternehmen helfen, eine auf ihr Geschäftsmodell abgestimmte Sicherheitsstrategie für Business-kritische Applikationen aufzusetzen.

Besondere Aufmerksamkeit benötigen selbst entwickelte Applikationen. Ein Beispiel: Über 70 Prozent der SAP-Funktionalitäten werden von den Kunden selbst programmiert. Der Hersteller übernimmt für Eigenentwicklungen aber keine Sicherheitsgarantie. Die mithilfe von Reifegradmodellen wie OpenSAMM aufgestellten Sicherheitsmaßnahmen sind deshalb bei eigener Software, für die der Kunde selbst die Verantwortung trägt, besonders wichtig.

Mythos 3: Sicherheitstools erledigen den Job, dann haben Cyberangreifer keine Chance

Viele Unternehmen verlassen sich zu sehr auf ihre Sicherheitstools, zum Beispiel auf das Patching oder das Konfigurationsmanagement. Tools sind wichtig, aber nur die halbe Miete. In der IT ist heute alles mit allem vernetzt. Die einzelnen Geschäftseinheiten aber sprechen zu wenig miteinander. Sicherheitsexperten, die auf eine ganzheitliche Sicherheitsstrategie achten, sollten bei jeder Neueinführung und bei jeder wichtigen Entscheidung mit am Tisch sitzen. Sonst benutzt jede Abteilung unkoordiniert ihre eigenen Tools und am Ende gibt es bei einem Sicherheitsvorfall viele enttäuschte Gesichter.

Mythos 4: Jeder Mitarbeiter ist für die Sicherheit selbst verantwortlich

Die gefährlichste Schwachstelle in Unternehmen sind die eigenen Mitarbeiter, betonen Sicherheitsexperten. Wichtig ist deshalb, durch regelmäßige Schulungen bei den Mitarbeitern ein Risikobewusstsein zu schaffen und über die aktuellen Angriffsvektoren zu informieren. Schulungen schließen nicht aus, dass sich Cyberkriminelle durch Social-Engineering-Techniken wie personalisierte Phishing-Mails Zugang zu sensiblen Daten verschaffen, aber sie erhöhen die Awareness und verringern das Risiko. Es gilt, sich jeden Klick auf ein Mail-Attachement zweimal zu überlegen und den gesunden Menschenverstand einzusetzen.

Mythos 5: Sicherheitspatches aufzuspielen dauert Stunden und Systeme sind nicht nutzbar

Im Durchschnitt stehen gefährdete, ungepatchte Applikationen mehrere hundert Tage im Netz, obwohl Schwachstellen bekannt sind und Cyberkriminelle jederzeit einen Angriff starten könnten. Das größte Sicherheitsleck für Applikationen sind ungepatchte Bibliotheken, so der Application Security Statistics Report 2018 (Vol. 13) von WhiteHat, einem Tochterunternehmen von NTT Security. Grund für dieses fahrlässige Verhalten ist der in vielen Firmen verbreitete Irrglaube, dass IT-Systeme beim Aufspielen von Sicherheitspatches ausfallen und nicht nutzbar sind: Kunden können möglicherweise Bestellsysteme nicht aufrufen, Mitarbeiter drehen Däumchen und dem Unternehmen entgehen dadurch Einnahmen.

Diese Annahme ist falsch. Sicherheitspatches können heute entweder im laufenden Betrieb aufgespielt werden oder bedingen nur eine kurzzeitige Abschaltung einzelner Komponenten. Eine weitere Alternative besteht darin, das nächtliche Wartungsfenster für die Patches zu nutzen.

Mythos 6: Wenn man gehackt wurde, ist nichts mehr zu machen

Einfacher gesagt als getan: Im Angriffsfall sollten Unternehmen auf jeden Fall Ruhe bewahren und durch unüberlegte Kurzschlussreaktionen nicht noch mehr Schaden anrichten. Es gibt Unternehmen, die nach einem Angriff den Netzstecker gezogen und dadurch die Festplatten-Controller zerstört haben. Für die Forensiker war es nicht mehr möglich, den Angriff zu rekonstruieren und im Nachhinein die Angriffsvektoren zu identifizieren. Ziel sollte sein, so viele Beweise und Daten wie möglich zu sammeln und schnellstmöglich die Hilfe professioneller Sicherheitsexperten einzuholen.

»Ein einziger, erfolgreich absolvierter Penetrationstest reicht nicht aus, um die Sicherheit von Applikationen zu gewährleisten. Das ist ein fahrlässiger Irrglaube. Meines Wissens gibt es keinen Penetrationstest, der nicht ein oder zwei kritische Schwachstellen aufweisen würde«, betont Bader und empfiehlt, sich an Reifegradmodellen zum Thema Applikationssicherheit wie OpenSAMM zu orientieren.

»Oft werden Sicherheitspatches nicht aufgespielt, weil dann angeblich Business-kritische Systeme wie Produktion oder Vertrieb für eine bestimmte Zeit ausfallen. Firmen gehen damit ein unkalkulierbar hohes Risiko ein«, berichtet Bader weiter. »Patches lassen sich aber auch im laufenden Betrieb aufspielen. Viele unserer Kunden machen das, vermeiden die Ausfallzeiten und es funktioniert sehr gut.«

67 Artikel zu „bromium“

News | Digitalisierung | Infrastruktur | IT-Security | Kommentar

Smart City Index – aber wie sicher ist »smart«

Hamburg ist die smarteste Stadt Deutschlands. Die Hansestadt rangiert mit deutlichem Abstand an der Spitze des Smart City Index, den der Digitalverband Bitkom für alle 81 deutschen Großstädte heute vorgestellt hat. Hamburg erreicht 79,5 von 100 möglichen Punkten. Dahinter liegen nahezu gleichauf Karlsruhe (69,0 Punkte) und Stuttgart (68,6) auf den Plätzen 2 und 3, dicht…

News | IT-Security | Online-Artikel

Eine gute Frage: Was wäre, wenn jeder für Sicherheitsvorfälle persönlich haften müsste?

Angesichts der Tatsache, dass das Cyberrisiko mittlerweile sogar als Bewertungskriterium von Rating-Agenturen aufgenommen wurde und im Falle von Datendiebstahl oder Datenverlust immer öfter damit gedroht wird, dass Mitarbeiter und Unternehmensleiter selbst für den Schadensfall haften, könnten Sanktionen aufgrund von Fahrlässigkeit, Verantwortungslosigkeit oder unzureichender digitaler Hygiene in den kommenden Jahren häufiger vorkommen. Einige Fälle…

News | Trends Security | IT-Security

Cybersicherheit: größere Zuversicht trotz gleichbleibend hohem Bedrohungsniveau

98 Prozent der befragten deutschen Unternehmen berichten von Sicherheitsverletzungen, Hauptursache sind Phishing-Angriffe. Carbon Black, Anbieter von Cloud-nativen Lösungen für den Schutz von Endpoints, gibt die Ergebnisse seines zweiten Threat Reports für Deutschland bekannt. Für den Carbon Black Threat Report wurden weltweit gut 2000 CIOs, CTOs und CISOs befragt, davon 256 aus ganz Deutschland. Die…

News | IT-Security | Tipps

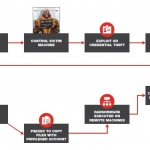

Gezielte Angriffe intelligent aufdecken – Beobachten von Privilegien-Interaktionen

Eine neue Cyberangriffstaktik zielt auf privilegierte Elemente, um sich ungehinderten Zugang zu fremden Netzwerken verschaffen. Im Mai 2019 wurden die Computersysteme der Stadtverwaltung von Baltimore mit einer neuen Ransomware-Variante namens RobbinHood infiziert. Alle Server, mit Ausnahme der wesentlichen Dienste, wurden offline genommen. Die Hacker forderten über 75.000 US-Dollar Lösegeld in Bitcoin. Auch eine Woche…

News | IT-Security | Online-Artikel | Tipps

Bug-Bounty-Programme erfolgreich aufsetzen, aber wie?

Cyberangriffe beherrschen weiterhin die Schlagzeilen. Nicht zuletzt, weil Datenschutzverletzungen zunehmend schwerwiegende Auswirkungen auf Geschäftsprozesse und Unternehmen haben. Und wo in einem Netzwerk Schwachstellen sind, da werden sie vermutlich auch irgendwann ausgenutzt. Man muss allerdings nicht tatenlos zusehen bis es tatsächlich passiert. Eine Methode, die sich inzwischen etabliert hat, sind sogenannte Bug-Bounty-Programme. Darüber werden erfahrene White-Hat-Hacker…

News | IT-Security | Tipps

Advanced Malware: Fünf Best Practices zum Schutz gegen Spionage und Datendiebstahl

Cyberkriminelle nutzen Advanced Malware, um in Netzwerke einzudringen und sich dort möglichst lange unentdeckt aufzuhalten. Ziel ist in der Regel Spionage und Datendiebstahl. Opfer sind diejenigen, bei denen es möglichst wertvolle Informationen zu holen gibt, beispielsweise Industrieunternehmen, die Finanzbranche oder Regierungsbehörden. Advanced Malware, auch als Advanced Persistent Threats (APT) bezeichnet, sind Malware-Stämme, die mit…

News | IT-Security | Tipps

Sechs Mythen gefährden die Applikationssicherheit

Nichts ist wichtiger als die Sicherheit Business-kritischer Applikationen. Im Schadensfall gelangen Daten in unbefugte Hände, die Reputation leidet und enttäuschte Kunden wechseln zur Konkurrenz. Trotzdem ergreifen Manager und IT-Verantwortliche nicht die notwendigen Sicherheitsmaßnahmen, kritisiert René Bader, Lead Consultant Secure Business Applications EMEA bei NTT Security. Der Sicherheitsexperte entzaubert sechs irreführende, weit verbreitete Mythen, die die…

News | IT-Security | Services

Wenn Cyberkriminelle die Seiten wechseln – Der Einsatz von Ethical Hacker

Unternehmen stehen ständig vor der Herausforderung, mit der wachsenden Bedrohungslandschaft Schritt zu halten. Eine Möglichkeit, um Sicherheitslücken in Systemen frühzeitig zu identifizieren, ist der Einsatz sogenannter Ethical Hackers. Zu ihren Aufgabengebieten gehören etwa Penetrationstests von Netzwerken, Rechnern, webbasierten Anwendungen und anderen Systemen, um potenzielle Bedrohungen aufzudecken. Oft handelt es sich bei diesen Mitarbeitern um Hacker,…

Trends 2019 | News | Trends Security | Business | IT-Security

99 Prozent aller Cyberangriffe setzen auf den Menschen als Schwachstelle

Im »Human Factor Reports« wird die Art und Weise näher beleuchtet, wie Cyberkriminelle Menschen anstatt technischer Systeme und Infrastrukturen auszunutzen versuchen, um Malware zu verbreiten, betrügerische Transaktionen anzustoßen, Daten zu stehlen und sich durch weitere Arten des Betrugs zu bereichern. Mit dem Bericht will Proofpoint Angriffstrends aufzeigen, um Unternehmen und Mitarbeiter dabei zu unterstützen, sich…