Cyberangriffe beherrschen weiterhin die Schlagzeilen. Nicht zuletzt, weil Datenschutzverletzungen zunehmend schwerwiegende Auswirkungen auf Geschäftsprozesse und Unternehmen haben. Und wo in einem Netzwerk Schwachstellen sind, da werden sie vermutlich auch irgendwann ausgenutzt. Man muss allerdings nicht tatenlos zusehen bis es tatsächlich passiert. Eine Methode, die sich inzwischen etabliert hat, sind sogenannte Bug-Bounty-Programme. Darüber werden erfahrene White-Hat-Hacker aufgefordert, Schwachstellen in Systemen zu identifizieren und zu melden. Im Gegenzug werden sie dafür monetär honoriert. Das Vorgehen hilft Unternehmen dabei, Probleme zu erkennen und Schwachstellen aufzudecken, ehe es andere, nicht ganz so wohlmeinende Akteure tun. Bug-Bounty-Programme sind inzwischen anerkannt und werden explizit als Ergänzungen zu Security-Audits und traditionellen Penetrationstests empfohlen. Das wirkt sich auf die Akzeptanz aus.

Auch für Hacker standen die Chancen noch nie so gut wie gerade jetzt, viel Geld zu verdienen. Der Hacker Powered Security Report enthüllte zudem, dass Hacker schwerwiegendere Sicherheitslücken finden als jemals zuvor. Tatsächlich wurden 25 Prozent aller allein im vergangenen Jahr behobenen Sicherheitslücken in puncto Risiko als hoch bis kritisch eingestuft.

Infolgedessen sind auch die Prämienzahlungen gestiegen. Die durchschnittliche Prämie für kritische Sicherheitslücken stieg in allen Branchen um 48 % gegenüber dem Vorjahresdurchschnitt auf 3.384 US-Dollar, verglichen mit 2.281 US-Dollar und 71 % gegenüber noch 1.977 US-Dollar im Jahr 2016. Einige der leistungsstärksten Programme, die von Unternehmen wie Google, Microsoft, Apple und Intel initiiert werden, bieten individuelle Bounty-Prämien in Höhe von insgesamt 1.500 000 US-Dollar für kritische Sicherheitslücken.

Bug-Bounty-Programme legen branchenweit zu

Und das mittlerweile nicht nur in den typischen technologiegetriebenen, sondern so gut wie in allen Branchen und Industriezweigen. Gerade, wenn sie sich mit der digitalen Transformation oder der Auslagerung in die Cloud intensiv auseinandersetzen. Zum fünften Mal in Folge haben sich in sämtlichen Industriezweigen mehr Unternehmen entschlossen Bug-Bounty-Programme aufzulegen. Allen voran Regierungseinrichtungen. Sie vermelden über das Jahr hinweg mit 214 % das größte Wachstum. Dabei wurde im letzten Jahr erstmals auch ein Programm auf kommunaler Ebene ins Leben gerufen. Ein starkes Wachstum verzeichnen aber auch andere Branchen wie der Automotive-Sektor (113 %), die Telekommunikation (91 %), die Konsumgüterindustrie (64 %) sowie Krypto-Währungen und die Blockchain-Industrie (64 %). Zwar haben Technologieunternehmen bei Bug-Bounty-Programmen immer noch deutlich die Nase vorn mit insgesamt 60 % aller aktiven Programme. Eine rapide Steigerung verzeichnen aber gerade Branchen wie Finanzdienstleister, Versicherungen, Medienunternehmen, Kryptowährungen und nicht zuletzt Blockchain.

Insbesondere Finanzdienstleister, sonst nicht unbedingt als besonders progressiv bekannt, verzeichnen einen Anstieg von 41 % bei den Bug-Bounty-Programmen verglichen mit den Vorjahreszahlen. Laut Forbes greifen Cyberkriminelle Banken und Finanzdienstleistungsunternehmen 300 Mal häufiger an als andere Branchen. Allein im Jahr 2017 verlor die Branche fast 17 Milliarden US-Dollar durch Cyberkriminalität. Vor diesem Hintergrund betrachtet ist das wachsende Engagement vielleicht nicht mehr ganz so überraschend.

Immer mehr Firmen und Organisationen interessieren sich für die Vorteile von Bug-Bounty-Programmen, haben aber noch keine präzise Vorstellung davon wie sie am besten starten. Unabhängig von branchen- oder firmentypischen Besonderheiten sind vier grundlegende Voraussetzungen für ein erfolgreiches Bug-Bounty-Programm wichtig:

- Intern aufsetzen oder auslagern?

Es ist durchaus möglich ein Bug-Bounty-Programm intern zu konzipieren und durchzuführen. Das ist allerdings einigermaßen aufwendig. Über eine Bug-Bounty-Plattform ist es deutlich einfacher, den Status der Berichte nachzuverfolgen, Zahlungen zu verarbeiten und Beziehungen zu Hackern aufzubauen und zu pflegen. Unternehmen haben in den seltensten Fällen ausreichende Ressourcen um die schiere Menge der eingehenden Schwachstellenberichte zu bewältigen. Eine gängige Lösung und ein guter erster Schritt ist ein einfacher E-Mail-Alias. Wenn man allerdings ausreichende Anreize für Sicherheitsexperten schafft, sich bei einem Bug-Bounty-Programm zu engagieren, dann trudeln wahrscheinlich sehr schnell wesentlich mehr Vulnerability-Reports ein als man so bewältigen kann. Ein extern verwaltetes Programm vereinfacht die Arbeit interner Teams. Über ein ausgelagertes Bug-Bounty-Programm greift ein Unternehmen direkt auf eine etablierte Hacker-Community zu, anstatt solche Beziehungen erst mühsam neu aufbauen zu müssen.

- Transparent kommunizieren

Wenn Sie sich entschieden haben, ein Bug-Bounty-Programm zu starten, sollte das gesamte Unternehmen informiert sein, dass Sie Schwachstellenberichte von außerhalb annehmen. Das gewährleistet, dass jeder den nachfolgenden Prozess versteht, wenn ein Bug gemeldet wird. Insbesondere die Sicherheits- und Entwicklungsteams tragen in dieser Hinsicht eine hohe Verantwortung. Das jeweilige Unternehmen muss einem klar definierten Prozess folgen, wenn Schwachstellenberichte eintreffen. Jedes Teammitglied muss seine Aufgabe kennen und wissen wie jetzt verfahren werden sollte. Das schließt mit ein, die Rolle der Sicherheitsexperten, der Hacker, entsprechend intern zu kommunizieren. Erläutern Sie, dass jeder durch das Programm identifizierte Bug aktiv ist. Und glücklicherweise ein ethischer Hacker die Initiative ergriffen hat, diesen zu melden.

Ein böswilliger Angreifer wäre folglich ebenso in der Lage die betreffende Schwachstelle zu finden. Das Szenario erhöht nicht selten die Motivation eine Schwachstelle tatsächlich so schnell wie möglich zu beheben.

- Verantwortlichkeiten und Ressourcen zuweisen

Bevor Sie irgendetwas anderes tun, blocken Sie ausreichende Ressourcen. Bestimmen Sie ausdrücklich einen »Bug Bounty Leader« (BBL). Diese Person ist der Kopf und verantwortliche Experte für die geplante Bug-Bounty-Initiative. Der BBL ist für den Erfolg des Programms verantwortlich, aber nicht allein. Sobald sie jemanden ausgewählt haben, braucht er oder sie ein Bug-Bounty-Team (BBT) um das laufende Programm umzusetzen. In der Regel rekrutiert sich das BBT aus Beschäftigten der IT-Sicherheit. Aber es besteht kein Grund, nicht auch andere sicherheitsaffine Mitarbeiter und Mitarbeiterinnen mit einzubeziehen.

4 . Bounties festlegen

Die angemessene Höhe der Bounties zählt ebenfalls zu den natürlichen Erfolgsfaktoren eines Programms. Schweregrad und potenzielle Auswirkungen der Schwachstellen sollten ebenso berücksichtigt werden wie der geschätzte Zeitaufwand für die Ermittlung. Um angemessene Prämien zu berechnen, dürfen und sollten Firmen sogar auf andere Unternehmen schielen. Sonst lässt sich kaum feststellen, ob die Höhe der Bounties wettbewerbsfähig ist. Bug Bounties sollten zudem klar definiert und strukturiert sein, damit Hacker Art und Umfang der Prämien verstehen, die sie potenziell erhalten. Auch die Zahlungsmoral eines Unternehmens spielt eine wichtige Rolle. Hacker müssen pünktlich bezahlt werden. Eine gute Zahlungsmoral wirkt sich auf Ihren Ruf in zwei Gruppen aus: Hacker, mit denen Sie jetzt arbeiten, und Hacker, mit denen Sie in Zukunft zusammenarbeiten. Schnelle Zahlungen verbessern die Reputation eines Unternehmens in beiden Gruppen.

Neben sattsam bekannten Schwachstellen tauchen verstärkt bisher unbekannte auf, die den üblichen Rahmen sprengen und erstmals unter den Top 15 der im Hacker-Report gelisteten erscheinen. Weniger als die Hälfte der Top-10-Schwachstellen aus dem Hacker-Powerd Security Report decken sich in diesem Jahr mit den OWASP Top 10. Und bei sämtlichen dieser neuen Schwachstellen handelt es sich um schwerwiegende Sicherheitslücken wie Server Side Request Forgery (SSRF), Insecure Direct Object Reference (IDOR) und Privilege Escalation, also der Möglichkeit Zugriffsberechtigungen privilegierter Nutzer und Konten missbräuchlich zu erweitern. Diese Lücken besonders schwer zu finden, und das treibt die Bug Bounties in die Höhe.

Fazit

Hacker sind längst keine anonymen Söldner mehr. Anstrengungen von Hackern werden begrüßt, von der Versicherungsbranche bis hin zu Regierungsbehörden. Firmen profitieren bei neu initiierten Bug-Bounty-Programmen in 77 % aller Fälle bereits innerhalb von 24 Stunden von einem Hacker-basierenden Sicherheitsansatz. Solange dauert es, bis die erste valide Sicherheitsschwachstelle gemeldet wird. Dabei werden 25 Prozent der Sicherheitslücken hinsichtlich des Risikos als hoch oder kritisch bewertet. Heute ist Hacker-basierende Sicherheit fester Bestandteil ausgereifter und vorausschauender Sicherheitsprogramme. Und es ist unmittelbar ersichtlich warum das so ist. Immer mehr vertrauliche Daten und persönliche Informationen sind Teil von immer mehr Geschäftsprozessen. Mit Hackern zusammenzuarbeiten erlaubt Sicherheitsmaßnahmen, die mit der Geschwindigkeit von Innovationen Schritt halten.

Hazel Koch, Security Advisor bei HackerOne

Zusätzliches Zahlenmaterial liefert Ihnen der Hacker Powered Security Report 2019.

NEWS | IT-SECURITY | SERVICES

Wenn Cyberkriminelle die Seiten wechseln – Der Einsatz von Ethical Hacker

Unternehmen stehen ständig vor der Herausforderung, mit der wachsenden Bedrohungslandschaft Schritt zu halten. Eine Möglichkeit, um Sicherheitslücken in Systemen frühzeitig zu identifizieren, ist der Einsatz sogenannter Ethical Hackers. Zu ihren Aufgabengebieten gehören etwa Penetrationstests von Netzwerken, Rechnern, webbasierten Anwendungen und anderen Systemen, um potenzielle Bedrohungen aufzudecken. Oft handelt es sich bei diesen Mitarbeitern um Hacker,…

NEWS | IT-SECURITY | TIPPS

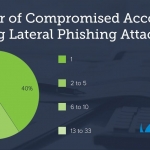

Laterales Phishing: Die wachsende Bedrohung

Missbrauch entführter Konten für umfangreiche Phishing-Angriffe. Der Missbrauch gehackter E-Mail-Konten durch Cyberkriminelle ist nach wie vor eine der größten Bedrohungen für die E-Mail-Sicherheit. Dabei entwickeln Angreifer ihre Taktiken kontinuierlich weiter: In Zusammenarbeit mit Forschern der UC Berkeley und der UC San Diego entdeckten Sicherheitsforscher von Barracuda eine neue und wachsende Art des Kontoübernahme-Angriffs: das…

NEWS | BUSINESS | DIGITALISIERUNG | EFFIZIENZ | TIPPS

Teamarbeit à la Millennial: So verändern junge Mitarbeiter Arbeitsstrukturen und kollegiales Miteinander

Die Generation Y prägt einen neuen kollaborativen Arbeitsstil. Wie können Unternehmen hiervon profitieren? Über 19 Millionen Menschen in Deutschland gehören der Generation der sogenannten Millennials an. Diese Jahrgänge 1981 bis 1998, auch häufig Generation Y genannt, gelten als erste Vertreter der sogenannten Digital Natives. Bis 2050 soll rund die Hälfte der weltweiten Belegschaft aus…

NEWS | IT-SECURITY | KOMMENTAR | TIPPS

Cyber-Security: So vermeiden Unternehmen ihr eigenes »Baltimore«

Die amerikanische Stadt Baltimore steht wegen einer Windows-Sicherheitslücke still. Um sich gegen Cyberangriffe zu wehren, ist das rechtzeitige Installieren von Patches und Updates wichtig. Vor unbekanntem Schadcode schützt es allerdings nicht. Applikations-Isolation mit Hilfe von Micro-Virtualisierung ist die bessere Lösung, findet Jochen Koehler, Regional VP Sales Europe beim Sicherheitsanbieter Bromium. Ransomware ist eine perfide Kryptografie-Anwendung:…

NEWS | IT-SECURITY | KOMMENTAR

Baltimore ist »Smart City ready« – wirklich?

Der aktuelle Hackerangriff auf die Stadtverwaltung Baltimore schlägt hohe Wellen. Wieder einmal zeigt sich, dass nicht gepatchte Systeme zu den größten Sicherheitsgefahren gehören. Die Herstellung einer Cyber-Security-Hygiene mit elementaren Sicherheitsmaßnahmen darf nicht am Geld scheitern, sagt NTT Security, ansonsten wird auch die Umsetzung ambitionierter Smart-Society-Ziele am Misstrauen des Bürgers scheitern. Bei der Stadtverwaltung Baltimore haben…

NEWS | IT-SECURITY | SERVICES | TIPPS

Woran uns der Whatsapp-Hack erinnert: Internetsicherheit ist Einstellungssache

Nur selten bekommt der gemeine Nutzer oder die Öffentlichkeit mit, wenn ein raffinierter Schädling sich verbreitet oder eine neue Sicherheitslücke aus der üblichen Masse heraussticht und ausgenutzt wird. Dankbar haben die Medien vorige Woche den Whatsapp-Hack aufgegriffen: Es wurde bekannt, dass sich über eine Sicherheitslücke bei dem Messenger-Dienst Schadsoftware auf dem Smartphone installieren lässt. Die…

NEWS | BUSINESS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | IT-SECURITY | SERVICES | STRATEGIEN | TIPPS

Beruf Hacker: Wie man ohne Hochschulstudium ein Master-Hacker wird

In diesem Jahr wurde Santiago Lopez, ein 19-jähriger Hacker aus Argentinien, zum weltweit ersten Bug-Bounty-Hacker, der mit Hacking 1 Million Dollar verdient hat. Dieses Ereignis wurde zu so etwas wie einem Meilenstein für die Hacker Community. Ganz offensichtlich gibt es ein nicht ganz geringes Ertragspotenzial für Hacker, die sich dem Ethical Hacking verschrieben haben, und…

NEWS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | IT-SECURITY | ONLINE-ARTIKEL | SERVICES

Was uns ein US-Präsidentschaftskandidat über Hacker lehrt

Im letzten Monat wurde ein nicht ganz uninteressanter Fakt publik gemacht. Beto O’Rourke, der neueste Kandidat im Wettlauf um die US-Präsidentschaft und potenzieller Gegner von Donald Trump, ist ein ehemaliges Mitglied einer der ältesten Hackergruppierungen in den USA, den – Cult of the Dead Cow. Eine Gruppierung, die insbesondere dafür bekannt war, sich gegen staatliche…