Im letzten Monat wurde ein nicht ganz uninteressanter Fakt publik gemacht. Beto O’Rourke, der neueste Kandidat im Wettlauf um die US-Präsidentschaft und potenzieller Gegner von Donald Trump, ist ein ehemaliges Mitglied einer der ältesten Hackergruppierungen in den USA, den – Cult of the Dead Cow. Eine Gruppierung, die insbesondere dafür bekannt war, sich gegen staatliche Überwachung und Zensur einzusetzen. Dazu deckten sie Fehler in Microsoft Windows-basierten Systemen auf und prägten so letztendlich den Begriff »Hacktivismus«. Es besteht also durchaus die Möglichkeit, dass der nächste Präsident der Vereinigten Staaten ein ehemaliger Hacker sein könnte. Eine Tatsache, die zu einem Angelpunkt in der US-amerikanischen Geschichte werden kann, genauso wie sie einen Wendepunkt für die Betrachtungsweise der Geschichte des Hacking darstellt. Immerhin äußerte O’Rourke in einem Interview sogar selbst »die Hacker-Denkweise könnte für die Gesellschaft ausgesprochen hilfreich sein. Hacker beschreiben die Welt wie sie wirklich ist, und nicht, wie sie sein soll.«

Seit Jahrzehnten wird das Wort »Hacker« vor allem in der Popkultur mit böswilligen Absichten in Verbindung gebracht. Das kennen wir aus Hollywood-Filmen, der Science-Fiction-Literatur und den täglichen Schlagzeilen. Macht man sich allerdings die Mühe und sieht sich die ursprüngliche Begriffsbildung an, stellt man fest, dass sie keineswegs negativ war. Das Massachusetts Institute of Technology (MIT) prägte den Begriff »Hacking« in den fünfziger Jahren. Die Wissenschaftler des MIT bezeichneten damit ein maschinelles System für Trial-and-Error-Experimente. In der Tat hat das MIT eine lange Hacking-Tradition und akzeptiert »Hacking« als Teil seiner Kultur. Für das MIT ist das Wort ein Synonym für die »neugierige Erforschung« und »kreative Erfindungen, die Genialität und Cleverness demonstrieren«.

Die Wahrnehmung des Begriffs änderte sich erst mit den frühen Telefon-Hacks der 60er Jahre. Mit dem was wir unter modernen Hackerangriffen verstehen, beginnend in den 80er Jahren, bekam auch der Begriff »Hacking« endgültig einen schlechten Ruf.

In den frühen achtziger Jahren verwendete man Modems um in die Netze von Unternehmen und Regierungsbehörden einzubrechen. Das führte schließlich zur Verabschiedung von Anti-Hacker-Gesetzen wie dem Computer Fraud and Abuse Act von 1986 in den USA. Der bedrohte Beschuldigte und Hacker, die wegen solcher Aktivitäten verurteilt worden waren mit schwerwiegenden Folgen bis hin zu Haftstrafen. Spätestens jetzt ist der Begriff »Hacker« (unerklärlicherweise) zur Bezeichnung für Kriminelle geworden, die Computer und Technologien mit schädlichen Absichten einsetzen. Selbst die meisten Wörterbücher definieren einen »Hacker« jetzt als »eine Person, die sich mit der Verwendung von Computersystemen auskennt, häufig jemand, der sich illegal Zugang zu privaten Computersystemen verschafft«. Wir sehen uns täglich mit Sicherheitslücken, Datenschutzverletzungen und Cyberangriffen konfrontiert. Es ist nachvollziehbar, dass sich die Sicht des MIT damit nicht unbedingt schneller durchsetzt. Allerdings sorgen Ethical und »White-Hat«-Hacking dafür, dass sich die negative Wahrnehmung von Hackern und die damit einhergehenden Missverständnisse langsam verändern. Das ist allerdings eine Entwicklung, die sich vornehmlich im letzten Jahrzehnt vollzogen hat.

Der Aufstieg des Bug Bounty

Unternehmen und Regierungsorganisationen wird zunehmend klar, dass es ohne gleichermaßen hochqualifizierte wie kreative Persönlichkeiten kaum möglich ist, sich wirksam zu schützen.

Eine Möglichkeit ist es, Hackern einen Anreiz zu schaffen, indem man ihnen Belohnungen, sogenannte »Bug Bounties«, anbietet als Gegenleistung für das Auffinden und Melden von Schwachstellen. 1983 startete der Betriebssystemanbieter, Hunter & Ready, das erste bekannte »Bug Bounty«-Programm. Auch wenn man das damals noch nicht so nannte. Als Belohnung winkte jedem, der eine Schwachstelle gefunden und gemeldet hatte, ein Volkswagen »Käfer« (»Bug«). In den 90er Jahren prägte das Unternehmen Netscape dann den Begriff »Bug Bounty«. Und war damit eines der ersten, das Geldmittel für ein Programm bereitstellte, mit dem Hacker finanziell für das Auffinden von Schwachstellen belohnt wurden. Es sollte allerdings noch einmal fast zehn Jahre dauern bis das Vergeben von Bug Bounties üblicher sein sollte. So bot beispielsweise die Mozilla Foundation Bug Bounties bis zu 500 US-Dollar für das Melden von kritischen Schwachstellen. In den folgenden Jahren schlossen sich Technologiegiganten wie Facebook, Google, Microsoft und andere dem Beispiel an. Im Jahr 2012 begannen sich kommerzielle Plattformen wie HackerOne zu entwickeln, die zwischen Unternehmen und Hackern vermitteln. Firmen haben die Möglichkeit ihre Systeme von ethischen Hackern testen zu lassen und somit sicherer zu machen. Lange Zeit war dies eine Taktik, die vornehmlich Tech-Pioniere nutzten. Hacker wiederum verbessern darüber ihre Fähigkeiten und verdienen zusätzlich ganz legal Geld. Im Dienste sicherer Technologien.

Hacking als Beruf

Was vor 20 oder 30 Jahren noch als Straftat galt, ist heute ein legitimer Beruf. In der Tat ist Hacking mit dem Aufkommen von Bug Bounties zu einer lukrativen Profession geworden. In den USA liegt das Einkommen eines Hackers schon über dem von Ärzten und Architekten.

Ein Arzt verdient durchschnittlich 195.000 US-Dollar, ein Architekt 115.000 US-Dollar. Inzwischen verdienen die bestbezahlten Hacker siebenstellige Beträge. In diesem Jahr wurden bereits Rekordprämien erzielt. Darunter der erste Bug-Bountie-Millionär auf Basis ethischen Hackings. Der 19-jährige Argentinier Santiago Lopez hat innerhalb der vergangenen drei Jahre über eine Million Dollar auf der Bug-Bounty-Plattform HackerOne eingesammelt. Bundesbehörden wie die Europäische Kommission, das britische National Cyber Security Center, das Verteidigungsministerium der USA und das Verteidigungsministerium von Singapur sowie Großkonzerne wie General Motors, Starbucks, Goldman Sachs und Hyatt Hotels arbeiten ebenfalls mit Hackern zusammen, um Sicherheitslücken zu finden bevor es Kriminelle tun.

Die Wahrnehmung ändert sich

Man hat Hacker bereits als das Immunsystem des Internets bezeichnet, weil sie sich zusammenfinden, um den wachsenden Sicherheitsbedürfnissen einer zunehmend vernetzten Gesellschaft gerecht zu werden. Die öffentliche Wahrnehmung findet langsam Anschluss an diese Sichtweise. Eine Studie vom letzten Jahr zeigt, dass 70 % der IT-Experten die Definition des »Cambridge Dictionary« für den Begriff »Hacker« gerne ändern würden um Hacker mehr ins rechte Licht zu rücken. Wie zum Beispiel mit der genaueren Definition die das MIT verwendet. Eine weitere Umfrage unter Erwachsenen in den USA hat ergeben, dass fast zwei Drittel der Amerikaner (64 %) der Meinung sind, dass nicht alle Hacker bösartig handeln. 82 % glauben, dass Hacker helfen können, Systemschwachstellen aufzudecken, um die Sicherheit zukünftiger Versionen zu verbessern. Und die Millennials schließlich (die 18- bis 34-Jährigen) sind am ehesten überzeugt, dass Hacking ein legitimer Beruf ist (57 % gegenüber 31 % der über 35-Jährigen).

Und dann sind da noch die Hacker selbst. Kürzlich befragt wie sie selbst »Hacker« definieren würden, antworteten sie:

- »Hacker sind Problemlöser«

- »Ein Hacker ist eine Person, die auf einzigartige Weise ein Puzzle durchdenkt und die Aufgabe löst.«

- »Ein Hacker ist eine Person, die neugierig ist wie die Dinge aufgebaut sind.«

- »Hacking ist eine intellektuelle Herausforderung, bei der man Dinge herausfindet, die andere nicht herausfinden können und bei der man so denkt, wie andere nicht denken würden.«

Eine aktuelle Studie hat zudem herausgefunden, dass die Hauptbeweggründe von Hackern sind, weiter zu lernen, gefordert zu werden und Spaß zu haben. Die Motivation von Hackern mag unterschiedlich sein. Aber die Ergebnisse beeindrucken eine wachsende Zahl von Unternehmen, die mit Hackern zusammenarbeiten. Was uns allen zugute kommt.

Der US-Präsidentschaftskandidat Beto O’Rourke sieht das ähnlich: »Hacker suchen nach Fehlern in Systemen, egal ob in einer Software, den Medien oder bei der Regierung, mit dem Ziel, sie sicherer zu machen.« Wir werden sehen, ob die Welt bald ihren ersten Hackerpräsidenten hat.

Nicole Catalano, Strategist bei HackerOne

NEWS | IT-SECURITY | AUSGABE 11-12-2018

Zehn Fakten über »Ethical« Hacking – Zerstörter Mythos

»White Hat«-Hacker arbeiten mit Unternehmen zusammen und helfen ihnen, Schwachstellen in ihren Systemen zu finden. White Hats verwenden ihr Wissen sowohl innerhalb der Gesetze als auch innerhalb der Hackerethik.

TRENDS SECURITY | NEWS | TRENDS INFRASTRUKTUR | DIGITALISIERUNG | TRENDS 2016 | INDUSTRIE 4.0| INFOGRAFIKEN | IT-SECURITY | SERVICES

Mehr Cybersicherheit für vernetzte Gebäude nötig

Sicherheitsrisiken werden unterschätzt. Hohes Risiko aus dem »Schatten«-IoT. »Ethical Hacking Experiment« mit ernüchterndem Ergebnis. Nicht nur Fabriken und Fahrzeuge werden vernetzt, sondern auch immer mehr Gebäude. Über das Internet-of-Things (IoT) vernetzte, intelligente »Smart Buildings« liegen im Trend, denn sie reduzieren die Betriebskosten, sparen Energie und können einfacher überwacht und in Stand gehalten werden: Fernwartung sowie…

NEWS | IT-SECURITY | SERVICES

Hacker machen das vernetzte Auto sicherer

Der Netzwerk und IT-Dienstleister BT bietet mit »BT Assure Ethical Hacking for Vehicles« einen neuen Sicherheits-Service speziell für die Automobilindustrie an, um das »Connected Car« sicherer zu machen. Professionelle Hacker testen, welchen Gefahren vernetzte Fahrzeuge ausgesetzt sind und welche Schwachstellen es gibt. Der Service unterstützt Automobilhersteller und Zulieferer dabei, neue Sicherheitslösungen zu entwickeln. Vernetzte Fahrzeuge,…

NEWS | BUSINESS | TRENDS GESCHÄFTSPROZESSE | EFFIZIENZ | STRATEGIEN

Der Finanzsektor im Umbruch: Bedarf an IT-Experten bleibt ungebrochen

IT stellt heute vielfach das Rückgrat des modernen Finanzdienstleistungssektors dar. Traditionelle Banken kämpfen noch mit Einzellösungen. Währenddessen ergänzen FinTech-Startups mit E-Commerce, Mobile Payment, Banking und Crowd-Investing zunehmend das Angebot an Finanzdienstleistungen. eFinancialCareers, das führende Karrierenetzwerk für den Finanzdienstleistungssektor, beleuchtet die neue Marktsituation im Finanzsektor und deren Auswirkungen auf den Personalmarkt. Miteinander statt gegeneinander Aktuelle Studien…

98 search results for „White Hacker“

TRENDS 2019 | TRENDS SECURITY | NEWS | CLOUD COMPUTING | IT-SECURITY

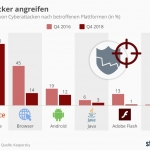

Cyberattacken: Wo Hacker angreifen

2016 zielten laut Kaspersky nur 16 Prozent aller Cyberattacken auf Microsoft Office. Zwei Jahre später hat sich der Anteil der Angriffe auf 70 Prozent vervielfacht. Verantwortlich für den Anstieg sollen eine Vielzahl sogenannter Zero Day Exploits sein. Das sind Sicherheitslücken, die am selben Tag erfolgen, an dem die hierbei ausgenutzte Schwachstelle in der entsprechenden Software…

NEWS | BUSINESS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | GESCHÄFTSPROZESSE | IT-SECURITY | RECHENZENTRUM | STRATEGIEN | TIPPS

Tipps gegen Bedrohungssituation durch Hackergruppen aus dem Ausland

In der Welt der Cyberangriffe ist das Potenzial eines nationalstaatlichen Angriffs realer denn je. Während man zunächst annehmen kann, dass staatlich unterstützte Hacker motiviert sind, militärische und diplomatisch sensible Informationen zu sammeln, sind auch andere Motivationen im Spiel. In zunehmendem Maße verwenden nationalstaatliche Hacker leistungsfähige und hochentwickelte Techniken, um nicht nur staatliche Institutionen, sondern…

TRENDS SECURITY | NEWS | TRENDS INFRASTRUKTUR | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | TRENDS MOBILE | DIGITALISIERUNG | TRENDS 2017 | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY | SERVICES | TIPPS

Ungeschützte Smart Homes sind eine Einladung für Hacker

Ein Viertel der Verbraucher trifft keine Maßnahmen zum Schutz ihres vernetzten Zuhauses. Vernetzte Geräte erleichtern Verbrauchern den Alltag – und Hackern den Zugriff auf das vernetze Zuhause. Bereits einer von sieben deutschen Verbrauchern nutzt »smarte« Geräte in seinem Zuhause. Die große Mehrheit mit 92 Prozent ist dabei der Ansicht, dass diese ihnen den Alltag einfacher…

TRENDS SECURITY | NEWS | DIGITALISIERUNG | INFOGRAFIKEN | IT-SECURITY

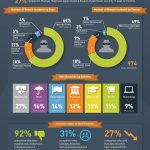

Hackerattacken: Identitätsdiebstahl ist bei fast zwei Drittel aller Angriffe das Mittel der Wahl

Breach Level Index wertet Cyberhacks im ersten Halbjahr 2016 aus. Gemalto veröffentlicht seinen Breach Level Index (BLI) für das erste Halbjahr 2016. Insgesamt gab es in diesem Zeitraum 974 Hackerangriffe, bei denen mehr als 554 Millionen Datensätze kompromittiert wurden. Die Anzahl der Cyberattacken stieg um 15 Prozent im Vergleich zum zweiten Halbjahr 2015 und sogar…

TRENDS 2019 | TRENDS WIRTSCHAFT | SECURITY SPEZIAL 3-4-2019 | TRENDS SECURITY | NEWS | BUSINESS | IT-SECURITY

Cybercrime: Angreifer hinterlassen in jedem vierten Fall keinerlei Spuren

Jedes zweite deutsche Unternehmen verzeichnete Schäden durch Cyberangriffe in den vergangenen zwei Jahren. Ob Mittelstand oder Großkonzern – deutsche Unternehmen leiden unter geschäftsschädigenden Folgen von Cyberattacken. Eine aktuelle Studie von Kaspersky Lab [1], bei der europaweit IT-Entscheidungsträger in kleinen, mittleren und großen Unternehmen befragt wurden, zeigt: Im Laufe der vergangenen 24 Monate wurde fast…

NEWS | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | DIGITALE TRANSFORMATION | EFFIZIENZ | GESCHÄFTSPROZESSE | INDUSTRIE 4.0 | INFRASTRUKTUR | SERVICES | STRATEGIEN

Zukunftsfähigkeit: Unternehmen brauchen eine flexible IT-Plattform für die Fertigung

Industrie 4.0: Aller Anfang ist einfach mit einer schlüsselfertigen, offenen IT-Plattform. Analyse, Feinplanung, Rückverfolgung – mit vorinstallierte MES Apps schnell profitieren. Warum Alexa, Cortana & Co. jetzt auch Maschinen verstehen. Die Hannover Messe 2019 hat es gezeigt: Fertigende Unternehmen wünschen heute eine IT-Lösung, die sicherstellt, dass sie auch in Zeiten des industriellen Internets der…

TRENDS 2019 | TRENDS WIRTSCHAFT | NEWS | BUSINESS | FAVORITEN DER REDAKTION | KOMMUNIKATION

Karriere und Weiterbildung in der IT

Eine neue Studie beschäftigt sich allem mit einer Lücke, die sich zwischen künftigen Technologien in der IT – deren Umgang noch zu erlernen wäre – und beruflichen Gegebenheiten auftut, die einer entsprechenden Weiterbildung im Wege stehen. Nachfolgend finden Sie die wichtigsten deutschen Forschungsergebnisse. Der »SolarWinds IT Trends Report 2019: Skills for Tech Pros of Tomorrow« nimmt Themen wie Zuversicht, aktuell…

NEWS | EFFIZIENZ | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY | KOMMUNIKATION | RECHENZENTRUM | TIPPS

Wie die Analyse des Netzwerk-Traffics bei der Bekämpfung fortschrittlicher Bedrohungen hilft

Moderne Hackerangriffe werden immer komplexer und überfordern damit herkömmliche Lösungen für Endpoint- und Netzwerksicherheit. Zwar ist Ransomware die Wahl für Cyberkriminelle die schnellen Bitcoins hinterherjagen, Sicherheitsverantwortliche fürchten heute jedoch viel mehr Advanced Persistent Threats (APTs). Denn diese bleiben im schlimmsten Fall jahrelang unentdeckt und ermöglichen Cyberkriminellen über lange Zeit hinweg umfangreiche Datenmengen zu stehlen und…

NEWS | EFFIZIENZ | INFRASTRUKTUR

Künstliche Intelligenz verbessert Stromübertragung

Um die in der Regel volatilen erneuerbaren Quellen in die Energieversorgung zu integrieren, sind höhere Kapazitäten im Stromnetz erforderlich. Der Bedarf an Neubautrassen lässt sich jedoch reduzieren, wenn vorhandene Freileitungen je nach Witterungsbedingungen besser ausgelastet werden können. Dazu arbeiten Forscherinnen und Forscher am Karlsruher Institut für Technologie (KIT) im Verbundvorhaben »PrognoNetz« an selbstlernenden Sensornetzwerken, welche…

NEWS | EFFIZIENZ | IT-SECURITY | SERVICES | WHITEPAPER

Sicherheitsteams verdienen einen besseren Ansatz für Erkennung und Reaktion auf Cyberangriffe

Für viele Unternehmen ist das IT-Sicherheitsteam die erste Verteidigungslinie gegen alle bekannten und unbekannten Bedrohungen. Die zentrale Aufgabe solcher Teams besteht darin, Bedrohungen in ihrer gesamten digitalen Umgebung zu identifizieren, zu untersuchen und zu entschärfen. Da die Angreifer zunehmend automatisierter und komplexer vorgehen, verlassen sich Sicherheitsteams auf einen mehrschichtigen Ansatz zur Prävention, wie Palo Alto…