Die Wirksamkeit von »Cyber Threat Hunting« steigt durch zusätzliche Investitionen in Mensch-Maschine-Teams.

Die neue Studie »Disrupting the Disruptors, Art or Science?« von McAfee untersucht die Rolle von »Cyber Threat Hunting« (also die Verfolgung von Cyberbedrohungen) und der Entwicklung von SOCs (Security Operations Centers). Die Studie betrachtet vier Entwicklungsstufen bei Sicherheitsteams – minimal, verfahrensorientiert, innovativ und führend – und kommt zu dem Schluss, dass fortgeschrittene SOCs 50 Prozent mehr Zeit als ihre Kollegen für das tatsächliche »Threat Hunting« aufwenden [1].

Der »Threat Hunter«

Die Bedrohungsverfolgung gewinnt bei der Abwehr böswilliger Angriffe zunehmend an Bedeutung. Ein Bedrohungsjäger (oder »Threat Hunter«) ist ein Mitglied des Sicherheitsteams. Er untersucht Cyberbedrohungen anhand von Hinweisen, Hypothesen sowie jahrelanger Erfahrungen mit Cyberkriminellen und ist damit sehr wertvoll für deren Ermittlung. Die befragten Unternehmen geben an, sowohl in Tools als auch in strukturierte Prozesse zu investieren und bei der Integration der »Threat-Hunting«-Aktivitäten in das zentrale SOC unterschiedliche Ergebnisse zu erzielen.

Mit zunehmendem Fokus auf professionelle »Threat Hunter« und Automatisierungstechnologien zeigt sich ein effektives Betriebsmodell zur Identifizierung, Minderung und Verhinderung von Cyberbedrohungen: das Mensch-Maschine-Team. Unternehmen der Entwicklungsstufe »führend« setzen mehr als doppelt so häufig auf diese Methode als solche auf der Stufe »minimal« (75 Prozent im Vergleich zu 31 Prozent).

»Unternehmen müssen sich bei ihrer Planung den Angriffen von Cyberkriminellen bewusst sein«, kommentiert Raja Patel, Vice President und General Manager Corporate Security Products bei McAfee. »Dabei sind »Threat Hunter« äußerst wertvoll, um mögliche Angreifer von vornherein abzuwehren. Sie können jedoch nur erfolgreich arbeiten, wenn sie effizient sind. Um eine leistungsfähige Mensch-Maschine-Team-Strategie aufzubauen, die Cyberbedrohungen in Schach hält, sind sowohl »Threat Hunter« als auch innovative Technologien erforderlich.«

Wichtige Ergebnisse der Studie:

Zahlen:

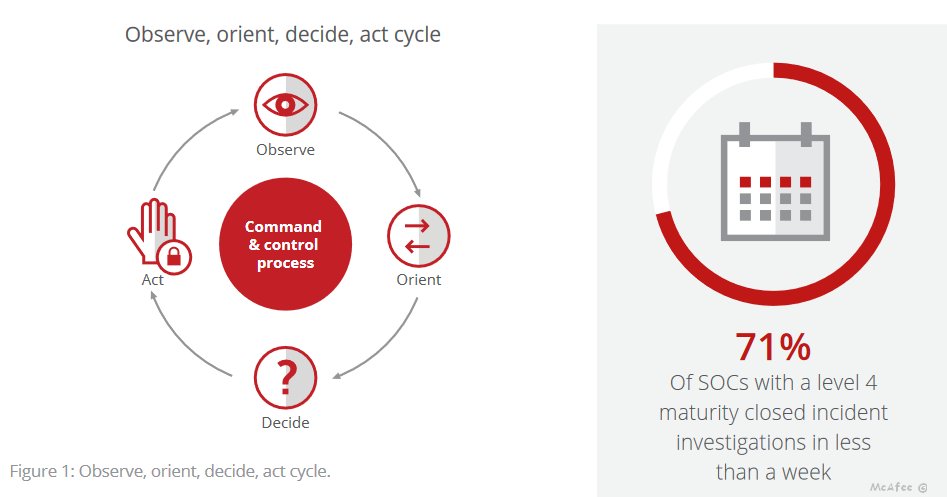

- Im Durchschnitt benötigen 71 Prozent der am weitesten entwickelten SOCs für die abgeschlossene Untersuchung eines Vorfalls weniger als eine Woche und 37 Prozent weniger als 24 Stunden.

- Jäger auf der Entwicklungsstufe »minimal« bestimmen nur die Ursache von 20 Prozent der Angriffe, verglichen mit Jägern der obersten Stufe, die 90 Prozent verifizieren.

- Fortgeschrittenere SOCs erzielen bis zu 45 Prozent mehr Wert aus der Nutzung von Sandboxing-Technologien als SOCs der Minimalstufe. Sie verbessern Workflows, sparen Kosten sowie Zeit und sammeln Informationen, die nicht aus anderen Lösungen verfügbar sind.

Strategien:

- 68 Prozent der Befragten wollen ihre Fähigkeiten durch bessere Automatisierung und »Threat Hunting«-Verfahren verbessern.

- Reifere SOCs automatisieren zweimal häufiger Teile der Angriffsuntersuchung.

- »Threat Hunter« in reifen SOCs verbringen 70 Prozent mehr Zeit mit der Anpassung von Werkzeugen und Techniken.

Taktiken:

- »Threat Hunter« in fortgeschritteneren SOCs verbringen 50 Prozent mehr Zeit mit der tatsächlichen Bedrohungsverfolgung.

- Die Sandbox ist das wichtigste Werkzeug für SOC-Analysten der ersten und zweiten Abwehrlinie. Unternehmen auf einer höheren Entwicklungsstufe vertrauen dabei in erster Linie auf fortgeschrittene Malware-Analytik und Open Source. Weitere Standard-Tools sind SIEM, Endpoint Detection und Response sowie User Behavior Analytics, die alle auch automatisiert werden sollen.

- Reifere SOCs verwenden 50 Prozent häufiger eine Sandbox in ihren Untersuchungen als SOCs der Einstiegsebene, untersuchen und validieren also nicht nur Bedrohungen in Dateien, die bereits ins Netzwerk eingedrungen sind.

»Threat Hunter Playbook«: Mensch-Maschine-Teambildung

Neben der manuellen Bedrohungsuntersuchung ist der »Threat Hunter« auch entscheidend für die Automatisierung der Sicherheitsinfrastruktur. Der erfolgreiche »Threat Hunter« wählt die erforderlichen Sicherheitswerkzeuge aus und betreut sowie baut sie in der Regel auf, um Bedrohungen zu vereiteln. Die so erzielten Kenntnisse wandelt er dann in automatisierte Skripte und Regeln um, indem er die Technologie anpasst. Diese Kombination aus Bedrohungsverfolgung und automatisierten Aufgaben trägt das Mensch-Maschine-Team entscheidend zur Abwehrstrategie gegen Cyberkriminelle von heute und morgen bei.

[1] Im Frühjahr 2017 hat McAfee gemeinsam mit einem Drittanbieter über 700 IT- und Sicherheitsexperten aus einer Drittanbieterdatenbank befragt, um eine Vielzahl von Ländern, Branchen und Organisationsgrößen abzudecken. Die Befragten arbeiten für Unternehmen mit mehr als 1.000 Mitarbeitern aus Australien, Kanada, Deutschland, Singapur, England und den Vereinigten Staaten und sind unter anderem für das »Threat Hunting« verantwortlich.

Weiterführende Informationen zum Thema »Threat Hunting«, einschließlich der Studie und einer Zusammenfassung finden Sie unter https://www.mcafee.com/soc-evolution.

Hier folgt eine Auswahl an Fachbeiträgen, Studien, Stories und Statistiken die zu diesem Thema passen. Geben Sie in der »Artikelsuche…« rechts oben Ihre Suchbegriffe ein und lassen sich überraschen, welche weiteren Treffer Sie auf unserer Webseite finden.

Sicherheitsarchitektur: Cloud-Sicherheit wird zum Fokusthema, nicht nur im Gesundheitswesen

Prognose: Komplexe Arbeitsabläufe könnten von künstlichen Intelligenzen übernommen werden

Jeder zweite Top-Manager investiert maximal zwei Stunden pro Woche in sein Digital-Know-how