Best Practices der Data Security für Unternehmen.

Cyberkriminelle haben es häufig auf lukrative Daten abgesehen – mit oft beträchtlichem finanziellem Schaden für das gehackte Unternehmen: In Deutschland kostet ein Datenverstoß eine Organisation durchschnittlich umgerechnet 4,32 Mio. Euro (4,78 Mio. US-Dollar), so das Ergebnis des aktuellen Cost of a Data Breach Report des Ponemon Institute und IBM. Deutschland besetzt damit Platz 3 nach den USA (8,19 Mio. US-Dollar) und dem Mittleren Osten (5,97 Mio. US-Dollar). Der globale Durchschnitt liegt bei 3,92 Mio. US-Dollar.

Der Report befragte weltweit 507 Unternehmen aus 17 Branchen und untersuchte unter anderem, wie durch Abwehrmaßnahmen die Kosten eines Datenlecks reduziert werden können. Beispielsweise trugen Unternehmen, die Security-Automation-Technologien eingesetzt hatten, nur etwa die Hälfte der Kosten einer Datensicherheitsverletzung, verglichen mit Unternehmen, die diese Technologien nicht eingesetzt hatten. Eine umfassende Data Security-Strategie ist für jedes Unternehmen deshalb heutzutage unumgänglich, um finanzielle Schäden durch Datenlecks einzudämmen.

Grundlegende Best Practices für die Data Security

1. Data Discovery

Heute befinden sich Daten nicht nur in Unternehmensnetzwerken, sondern auch in der Cloud, auf Mobilgeräten und an Home-Office-Arbeitsplätzen. Das Aufspüren sensibler Daten sowie die Transparenz zu wissen, wohin Daten fließen, wer darauf Zugriff hat und sie weitergeben kann, ist grundlegend für die Datensicherheit. Ansonsten können Unternehmen nicht bewerten, welche Dateien, Dokumente oder geistiges Eigentum das größte Risiko bei einem Sicherheitsverstoß darstellen. Der erste Schritt ist deshalb die Entwicklung einer organisatorischen Sichtung und Strukturierung aller Daten.

Umfassende Data-Loss-Prevention-Lösungen (DLP) verfügen über Data-Discovery-Appliances. Diese ermöglichen ein automatisches, konfigurierbares Scannen von lokalen und Netzwerkfreigaben unter Verwendung von erkennungsspezifischen Inspektionsrichtlinien, um sensible Daten überall dort zu finden, wo sie sich befinden. Detaillierte Auditprotokolle und -berichte liefern zudem die erforderlichen Informationen, um die Einhaltung von Vorschriften nachzuweisen, vertrauliche Informationen zu schützen und das Risiko von Datenverlusten zu verringern.

2. Datenklassifizierung

Die Strategien zur Datenklassifizierung können von Unternehmen zu Unternehmen variieren, aber durch den Einsatz von DLP-Tools zur Analyse sensibler Daten und der Anwendung von Richtlinien können Unternehmen die dringend benötigte Struktur in ihre Sicherheitsstrategie implementieren. Üblicherweise werden Daten in folgende Kategorien eingeteilt:

Eingeschränkt: Daten, die bei einem Datenleck dauerhafte und schwere Konsequenzen für ein Unternehmen bedeuten

Vertraulich: Daten, die vor unbefugtem Zugriff geschützt werden müssen und mäßig sensible Informationen enthalten

Öffentlich: Daten, die geteilt werden dürfen

3. Zugriffskontrollen und kontinuierliche Datenverfolgung

Nachdem die Daten klassifiziert wurden, sollten Unternehmen sicherstellen, dass auf Benutzerebene geeignete Sicherheitskontrollen vorhanden sind, um Informationen vor Diebstahl zu schützen. Richtlinienkontrollen stellen sicher, dass Daten nicht durch böswillige oder fahrlässige Mitarbeiter verändert, verloren oder gestohlen werden können. Gerade unvorsichtige Mitarbeiter sind seit Jahren eine der Hauptursachen für den Verlust von Unternehmensdaten.

Um Risiken zu minimieren, entscheiden sich deshalb viele Unternehmen für Kontrollen, die den Datenzugriff für die Mitarbeiter einschränken. Dies stellt sicher, dass Angestellte nur Zugang auf für ihre Arbeit notwendige Daten haben. Data-Loss-Prevention-Tools bieten hier die Überwachung, Verfolgung und den Schutz sensibler Daten vor nicht autorisiertem Zugriff während des gesamten Verarbeitungszyklus, unabhängig davon, ob sie sich im Ruhezustand, Gebrauch oder in Übertragung befinden. Einige Lösungen verfügen über Richtlinien, die das Auffordern, Blockieren oder automatische Verschlüsseln ermöglichen, wenn ein Benutzer mit sensiblen Daten arbeitet. Andere können so konfiguriert werden, dass sie unbefugten Zugriff auf sensible Inhalte, Manipulationen oder die Synchronisierung mit Cloud-Umgebungen vollständig verhindern.

4. Mitarbeiteraufklärung bei riskantem Verhalten

Neben der Möglichkeit, kritische Daten zu überwachen und zu verfolgen, können Kontrollen zudem verhindern, dass Benutzer bestimmte Handlungen ausführen, wie etwa Daten zu verschieben, zu kopieren oder zu drucken. In diesen Szenarien können Administratoren DLP-Lösungen einsetzen, um Nutzern Benachrichtigungen anzuzeigen, die erklären, weshalb eine Handlung – sei es der Zugriff, das Verschieben oder das Verschicken bestimmter Daten per Mail – verboten ist. Dies trägt zur Aufklärung der Mitarbeiter bei und fördert die Optimierung im Umgang mit kritischen Informationen.

5. Einsatz verhaltensbasierter Erkennungswerkzeuge

Neben Data Loss Prevention, können zudem Lösungen wie Endpoint Detection and Response (EDR) oder Advanced Threat Protection (ATP) Bedrohungen in Echtzeit erkennen, bevor Daten gefährdet werden. EDR-Tools überwachen Endpunkt- und Netzwerkereignisse und speichern diese Informationen in einer zentralen Datenbank. Diese Daten werden auf Anomalien wie selten auftretende Prozesse, ungewöhnliche oder unbekannte Verbindungen und andere verdächtige Aktivitäten untersucht. Der Vorgang kann automatisiert werden, wobei Anomalien Alarme für sofortige Gegenmaßnahmen oder weiterführende Untersuchungen auslösen. Zudem bieten viele EDR-Tools auch eine manuelle oder nutzergesteuerte Datenanalyse.

Wenn Organisationen genau wissen, welche ihrer Daten besonders wertvoll sind, können sie diese zielgerichtet durch kontinuierliche Überwachung und Verschlüsselung gegen externe Angreifer und Insider-Bedrohungen verteidigen, selbst im Fall eines Sicherheitsverstoßes. Der Einsatz der obengenannten Data Security-Best Practices kann Unternehmen helfen, ihre sensiblen Informationen besser zu schützen und hohe Kosten durch einen Sicherheitsvorfall zu vermeiden.

Christoph M. Kumpa, Director DACH & EE bei Digital Guardian

1553 Artikel zu „Security Kosten“

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Die fünf Cyber-Security-Trends 2020

Im Cyber-Security-Jahr 2019 standen die Zunahme von politisch motivierten Cyber-Threats, aber auch Angriffe auf Smart-Home-Geräte oder das einjährige Bestehen der DSGVO im Fokus. Welche Trends setzen sich im Jahr 2020 fort? Welche neuen Entwicklungen werden erwartet? Stefan Wehrhahn vom IT-Security-Anbieter BullGuard beleuchtet fünf Trends für das Jahr 2020: 5G und Cybersicherheit 5G wird die…

NEWS | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

Cybersecurity im Kontext von Industrie 4.0: Herausforderungen und Lösungen der Cloud- und IoT-Sicherheit

In der vernetzten Industrie 4.0 wird Cloud-Sicherheit zum Rückgrat des Internets der Dinge. Cloud Computing und das Internet der Dinge sind zwei Technologien, die zu Industrie 4.0 gehören. Martin Schauf, Senior Manager Systems Engineering bei Palo Alto Networks, erörtert die Herausforderungen bei der Sicherung von Cloud und IoT, wenn es darum geht, die Umstellung auf…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Ausblick: Cyber Security im Jahr 2020

OT-Angriffe als Zugang zur IT Schon in den vergangenen 24 Monaten haben »laterale Angriffe« einen Fuß in die Tür zur IT bekommen und breiten sich nun auf Netzwerke der Operational Technology (OT) aus. Doch im Jahr 2020 werden wir OT-Angriffe auf die IT erleben. Möglich macht das die zunehmende Konvergenz von IT und OT.…

NEWS | AUSGABE 11-12-2019 | SECURITY SPEZIAL 11-12-2019 | IT-SECURITY

Überlastung der IT-Security-Teams – Automatisierung als Antwort auf den Fachkräftemangel

Verantwortliche für die IT-Sicherheit eines Unternehmens sehen sich häufig mit einer personellen Unterbesetzung ihrer Security-Abteilungen konfrontiert – und dies nicht nur kurz-, sondern ohne Aussicht auf Besserung mittelfristig. Ein möglicher Ausweg: automatisierte Workflows zur deutlichen Entlastung der IT-Security-Teams.

NEWS | AUSGABE 11-12-2019 | BUSINESS | STRATEGIEN

IT-Kosten senken – Wie Firmen beim Softwarekauf Geld ausgeben und dennoch sparen

NEWS | AUSGABE 11-12-2019 | BUSINESS | STRATEGIEN

Kostentransparenz, Effizienz und Effektivität – Revolution im AMS

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Bring Your Own Device: Das sind die wunden Punkte bei Mobile Security

Unternehmen statten Mitarbeiter mit mobilen Endgeräten aus, um produktiver zu werden. Gleichzeitig steigt dadurch die Anzahl potenzieller Angriffsvektoren – vor allem wenn private Geräte beruflich genutzt werden. Virtual Solution nennt drei altbekannte Probleme rund um Mobile Security, die weiterhin Brisanz haben. BYOD (Bring Your Own Device) hat sich mittlerweile etabliert – viele Unternehmen unterstützen den…

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS

IT-Trends 2020: mehr Augenmerk auf Effizienzsteigerung und sinkende Kosten

Ausgaben für Informationstechnologie steigen, mehr Budget für Digitalisierung und intelligente Technologien. Trotz unsicherer Konjunkturaussichten steigen die IT-Budgets im kommenden Jahr weiter an. Nur wenige Unternehmen kürzen. Die Prognosen für 2021 sind ebenfalls positiv, das zeigen Vorab-Ergebnisse der IT-Trends-Studie von Capgemini. In diesem Jahr nahmen 120 IT- und Fachverantwortliche von Großunternehmen in Deutschland, Österreich und…

NEWS | TRENDS INFRASTRUKTUR | DIGITALE TRANSFORMATION | INFRASTRUKTUR | TRENDS 2019

Die wahren Kosten der Legacy-Infrastruktur: Probleme mit Compliance, Budget und Leistung

Die Studie »Data-Driven Transformation in Europe« belegt, dass lediglich 58 % der Führungskräfte für Informations- und Kommunikationstechnologie (IKT) in Behörden und Ämter zuversichtlich sind, mit ihrer aktuellen Dateninfrastruktur strategische Transformationsziele erreichen zu können [1]. Die Umfrage unter hochrangigen Führungskräften im IKT-Bereich ergab, dass die derzeitige Dateninfrastruktur die operative Agilität beeinträchtigt (84 Prozent), die Betriebskosten erhöht…

NEWS | TRENDS SECURITY | BUSINESS | TRENDS SERVICES | TRENDS 2019 | IT-SECURITY | SERVICES

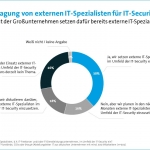

IT-Security: Unternehmen sehen steigenden Freelancer-Bedarf

Für drei Viertel der Großunternehmen kommt eine Beauftragung von externen IT-Spezialisten für IT-Security-Projekte in Frage. Acht von zehn Großunternehmen rechnen mit zunehmender Nachfrage nach externen Spezialisten im Bereich IT-Sicherheit. Beim Thema IT-Security misst die Wirtschaft externen Projektdienstleistern eine wichtige Rolle bei. Für drei Viertel der Großunternehmen (72 Prozent) kommt der Einsatz von externen IT-Spezialisten…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Cyberrisiken durch mangelnde IT-Security bei DevOps

Silos in der Unternehmens-IT führen zu unnötigen Sicherheitsrisiken. Die mangelnde Beteiligung der IT-Security an DevOps-Projekten führt laut einer Umfrage für 62 % der IT-Führungskräfte in Deutschland zu einem erhöhten Cyberrisiko. Um die DevOps-Kultur besser zu verstehen, beauftragte der japanische IT-Sicherheitsanbieter Trend Micro das unabhängige Marktforschungsunternehmen Vanson Bourne damit, 1.310 IT-Entscheider in KMUs und Großunternehmen…