Verantwortliche für die IT-Sicherheit eines Unternehmens sehen sich häufig mit einer personellen Unterbesetzung ihrer Security-Abteilungen konfrontiert – und dies nicht nur kurz-, sondern ohne Aussicht auf Besserung mittelfristig. Ein möglicher Ausweg: automatisierte Workflows zur deutlichen Entlastung der IT-Security-Teams.

Schlagzeilen der einschlägigen Wirtschafts- und Fachpresse bringen es auf den Punkt. Für Unternehmen in der exponentiell expandierenden Digitalwirtschaft ist es eine der großen Herausforderungen, sowohl das richtige Personal als auch die richtige Anzahl von Mitarbeitern zu finden.

Besonders kritisch trifft der Fachkräftemangel den Bereich IT-Sicherheit. Denn nicht nur die IT-Wirtschaft boomt, sondern auch die »Branchen« Datendiebstahl, Erpressung und Sabotage. Hinzu kommt für die IT-Security-Teams die Aufgabe, eine IT-Infrastruktur via Updates, Patches und Erweiterungen funktional zu halten. Diese wird aufgrund von Cloud-Services, Mobilgeräte oder IoT zunehmend komplexer. Die Folgen sind häufig überlange Reaktionszeiten auf Vorfälle, die eine Gefahr für das Unternehmen darstellen.

Ein Ausweg aus diesem Personalnotstand ist nicht in Sicht: Laut dem aktuellen Cybersecurity Jobs Report1 der New York Times wird es bis 2021 weltweit 3,5 Millionen unbesetzte Arbeitsplätze im Segment der Cybersecurity geben [1]. Einer Studie des Ponemon Institutes nach sind 58 Prozent der CISOs davon überzeugt, dass sich das Problem, über kein geeignetes Personal für die IT-Sicherheit zu verfügen, verschlimmern wird [2].

Mehr Effizienz durch SOAR. Heute haben viele Unternehmen in unterschiedlichste Sicherheitstechnologien investiert, die tagtäglich Tausende, wenn nicht Zehntausende von Warnungen und Alarmen auslösen. Deren Adressaten in den Sicherheitsteams müssen nun bestimmen, welche dieser Warnungen richtig und damit wichtig oder aber falsch positiv sind und welche Präferenzen zugeordnet werden sollen. Um ein vollständiges Bild zu erhalten, muss der Analyst hierzu die verschiedenen Datensilos der einzelnen Sicherheitslösungen aus dem Security Information and Event Management (SIEM) zusammenführen. Durch dieses organisatorische Prozedere werden immense Personalressourcen gebunden, die dann an anderer Stelle fehlen. Hier stellt sich die Frage: Wie können Mitarbeiter der IT-Sicherheit insoweit entlastet werden, dass sie sich auf komplexe Vorfälle, die Kompetenz und Kreativität erfordern, konzentrieren können?

Um diesen Workflow zu beschleunigen, bieten Lösungen zur Sicherheitsorchestrierung, Automatisierung und Reaktion (Security Orchestration, Automation and Response; SOAR) eine pragmatische Unterstützung, denn SOAR-Services integrieren sich in eine breite Palette interner und externer Anwendungen und kombinieren Informationen über Sicherheitsbedrohungen aus den unterschiedlichsten Quellen. Eine SOAR-Lösung ist verknüpft mit den Sicherheitssystemen wie etwa einem SIEM und nimmt deren Meldungen auf, die anschließend in vordefinierten Prozessen (Playbooks) verarbeitet werden.

Auf dieser Basis unterstützen SOAR-Technologien die Automatisierung und Orchestrierung von Abläufen, Prozessen, Richtlinienumsetzung sowie dem Berichtswesen. Damit werden die Einordnung von Bedrohungen sowie deren Untersuchung und die darauffolgenden Reaktionen beschleunigt.

Insbesondere kleinere Teams profitieren durch SOAR von einer deutlichen Entlastung, denn neben der Möglichkeit der halbautomatisierten, bestätigungsgesteuerten Reaktionen gibt es auch die Option, in Playbooks zu definieren, wie vollständig automatisiert verfahren werden soll. Gerade die Möglichkeit, grundlegende Aufgaben wie etwa die Deaktivierung eines Benutzerkontos oder die Isolation eines Hosts zu automatisieren, kann die Stunden oder Tage einsparen, an denen eine Bedrohung in der IT-Umgebung normalerweise aktiv ist. Die Automatisierung ist also eine entscheidende Basis dafür, die Zeit für die Untersuchung und Reaktion auf eine Bedrohung zu verkürzen.

Dabei ist es wichtig, dass die SOAR-Plattform über eine Testumgebung verfügt, um die Aktionen und Scripts zu testen, die für die Automatisierung benötigt werden, bevor sie in der Produktivumgebung Anwendung finden. Bei halbautomatisierten Workflows ist weiterhin darauf zu achten, dass die Lösung Funktionen bietet, um Genehmigungen für eine Aktion auch von mehreren Personen abteilungsübergreifend einzufordern.

Automatisierung von Sicherheits-Workflows. Für jede Art von Bedrohungen lassen sich via SOAR Abläufe oder auch automatisierte Playbooks definieren, die von der Untersuchung über die Festlegung von Reaktionen bis hin zu Praktiken zur Wiederherstellung nach einem Vorfall reichen können. Mögliche Anwendungsfälle für eine Automatisierung von Sicherheits-Workflows in den aktuellen komplex en Systemumgebungen verdeutlichen die Entlastung durch SOAR:

- Endpunkt-Quarantäne: Wird ein Netzwerkzugang identifiziert, an dem sich ein verdächtiges Gerät befindet, erfolgt die Deaktivierung des Anschlusses und/oder des Geräts automatisch.

- Benutzer sperren: Wurde ein Konto vermutlich kompromittiert, wird der Zugriff auf das Konto des Benutzers unabhängig vom verwendeten Gerät automatisiert unterbunden.

- Konsolidierte Daten: Bei der Untersuchung eines potenziellen Malware-Vorfalls werden die forensischen Daten verdächtiger Endpunkte aus unterschiedlichen Quellen ohne manuellen Eingriff zusammengeführt und bereitgestellt.

- Netzwerkzugriff sperren: Im Falle von Datenexfiltration kann ein Security-Team durch die Aktualisierung der Zugriffssteuerungsliste der Firewalls die Verbindung aufheben.

- Vorgänge abbrechen: Nicht bekannte oder auf einer Negativliste eingetragene Vorgänge auf kritischen Geräten werden automatisiert unterbunden.

Diese Beispiele vermitteln einen Eindruck darüber, inwieweit SOAR dazu beitragen kann, IT-Security-Teams zu entlasten sowie Bedrohungen schneller zu erkennen und darauf zu reagieren. Denn durch verstärkte Effizienz, Integrationen und Automatisierung optimiert SOAR die Reaktion auf Sicherheitsvorfälle, verringert die Arbeitsbelastung und vereinfacht die Abläufe. Manuelle Aufgaben werden reduziert und die Konsistenz erhöht.

Rob Pronk, Regional Director

Central, Northern & Eastern Europe

bei LogRhythm

[1] https://www.nytimes.com/2018/11/07/business/the-mad-dash-to-find-a-cybersecurity-force.html

[2] https://www.raytheon.com/sites/default/files/2018-02/2018_Global_Cyber_Megatrends.pdf

Illustration: © vs148/shutterstock.com

403 Artikel zu „IT-Security Automatisierung“

NEWS | CLOUD COMPUTING | LÖSUNGEN | STRATEGIEN

Strategie: Public Cloud bringt ein Mehr an Automatisierung und Skalierbarkeit

In zukunftsorientierten Unternehmen werden Cloudlösungen oft diskutiert, da sie ein breites Spektrum an Potenzialen offerieren. Doch aufgrund der Komplexität des Themas fühlen sich viele Unternehmen verunsichert, da Fragen zur Sicherheit und »Compliance” wie ein Damoklesschwert über ihnen schweben. Auch die Zeit- und Budgetplanung erfordert eingehende technische Kenntnisse und viel Spezialwissen, um das Projekt erfolgreich umzusetzen.…

NEWS | CLOUD COMPUTING | OUTSOURCING | SERVICES | WHITEPAPER

Whitepaper Sicheres Management: Vom Outsourcing zur Automatisierung

Compliance muss im Zeitalter der Digitalisierung neu definiert werden. Die Digitalisierung ist im Betriebsalltag der Unternehmen angekommen. Zahlreiche Verwaltungs- und Geschäftsprozesse lassen sich inzwischen digitalisieren und automatisieren. Weniger Aufwand, kürzere Bearbeitungszeiten, höhere Qualität und niedrigere Kosten können beispielsweise mit Robot Process Automation (RPA) und dem Einsatz künstlicher Intelligenz (KI) erzielt werden. Doch neben…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2019 | IT-SECURITY

Zögerliche Prozessautomatisierung gefährdet die Netzwerksicherheit

Automatisierung von Sicherheitsprozessen ist eine Grundvoraussetzung für die erfolgreiche Umsetzung digitaler Transformationsinitiativen. Zunehmende Netzwerkkomplexität und mangelnde Kenntnis des Sicherheitsstatus leistet Fehlkonfiguration Vorschub, die Angriffsfläche für Datenschutzverletzungen bieten. Die von FireMon veröffentlichte Studie mit dem Titel »2019 State of the Firewall« zeigt die größten Herausforderungen auf, denen sich Unternehmen in Sachen Firewall-Management aktuell stellen müssen…

NEWS | TRENDS SECURITY | BUSINESS | TRENDS SERVICES | TRENDS 2019 | IT-SECURITY | SERVICES

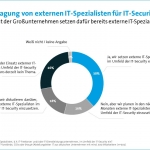

IT-Security: Unternehmen sehen steigenden Freelancer-Bedarf

Für drei Viertel der Großunternehmen kommt eine Beauftragung von externen IT-Spezialisten für IT-Security-Projekte in Frage. Acht von zehn Großunternehmen rechnen mit zunehmender Nachfrage nach externen Spezialisten im Bereich IT-Sicherheit. Beim Thema IT-Security misst die Wirtschaft externen Projektdienstleistern eine wichtige Rolle bei. Für drei Viertel der Großunternehmen (72 Prozent) kommt der Einsatz von externen IT-Spezialisten…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Cyberrisiken durch mangelnde IT-Security bei DevOps

Silos in der Unternehmens-IT führen zu unnötigen Sicherheitsrisiken. Die mangelnde Beteiligung der IT-Security an DevOps-Projekten führt laut einer Umfrage für 62 % der IT-Führungskräfte in Deutschland zu einem erhöhten Cyberrisiko. Um die DevOps-Kultur besser zu verstehen, beauftragte der japanische IT-Sicherheitsanbieter Trend Micro das unabhängige Marktforschungsunternehmen Vanson Bourne damit, 1.310 IT-Entscheider in KMUs und Großunternehmen…

NEWS | BUSINESS INTELLIGENCE | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | FAVORITEN DER REDAKTION | INDUSTRIE 4.0 | INTERNET DER DINGE | KÜNSTLICHE INTELLIGENZ

Kognitive Automatisierung macht das Internet der Dinge intelligenter

In den letzten Jahren ist eine Welle technologischer Innovationen über die Unternehmen hinweg geschwappt, die Veränderungen, Herausforderungen aber auch Chancen mit sich gebracht hat. Im Wesentlichen handelt es sich hierbei um digitale Technologien, die es Unternehmen ermöglichen, ihre Flexibilität, Produktivität und Reaktionsfähigkeit im globalen Wettbewerb zu verbessern. Künstliche Intelligenz (KI) und das Internet of Things…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

IT-Security: Angreifer tarnen sich immer besser

Cyberkriminelle nutzen vermehrt Ausweichstrategien und Antianalysen; Fortinet Threat Landscape Index erreicht bisher höchsten Stand. Die Ergebnisse des vierteljährlichen Global Threat Landscape Report zeigen, dass Cyberkriminelle weiterhin nach immer neuen Schwachstellen auf der gesamten digitalen Angriffsfläche von Unternehmen suchen. Mit Ausweich- und Antianalyseverfahren werden ihre Ansätze dabei immer ausgefeilter. Zudem hat der Threat Landscape Index in diesem…

NEWS | BUSINESS PROCESS MANAGEMENT | FAVORITEN DER REDAKTION | INFRASTRUKTUR | KÜNSTLICHE INTELLIGENZ | RECHENZENTRUM | TOP-THEMA | AUSGABE 7-8-2019

Automatisierung der IT-Infrastruktur: Automatisierung – unaufhaltsam auf dem Vormarsch

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | TOP-THEMA | SECURITY SPEZIAL 7-8-2019

Automatisierung ist kein Prozess, sondern eine Entscheidung – Mut zur Veränderung

Manuelle Arbeiten zu minimieren bedeutet höhere Produktivität und auch mehr Sicherheit. Diese Erkenntnis ist nicht neu, doch in der Praxis noch nicht vollends angekommen. Mit »haben wir schon immer so gemacht«, werden viele Unternehmen im digitalen Wandel auf der Strecke bleiben. Mut zur Veränderung, ist eine Entscheidung für die Zukunft. Dabei kann eine Umstellung auf automatisierte Prozesse so einfach sein.

NEWS | BUSINESS | TRENDS MOBILE | TRENDS SERVICES | GESCHÄFTSPROZESSE | TRENDS 2019 | SERVICES

Automatisierung und künstliche Intelligenz: 7 Trends im Geschäftsreisemanagement

Kaum ein Lebensbereich, den die Digitalisierung nicht von Grund auf verändert, neu formiert und vereinfacht. Auch Geschäftsreisen profitieren von durch Automatisierung und künstlicher Intelligenz unterstützten Möglichkeiten. Ein Innovationsplateau ist nicht in Sicht. Vielmehr werden technologische Innovationen weiterhin die Art und Weise verändern, wie Geschäftsreisen geplant, gebucht und abgerechnet werden und auf Trips begleiten und unterstützen.…

NEWS | CLOUD COMPUTING | IT-SECURITY | TIPPS

IT-Security zieht in die Cloud um: Vom Büro bis zum Home-Office ist alles abgesichert

Unternehmen wollen Risiken minimieren – Firewalls der nächsten Generation sind in der Cloud. In der IT-Security hat es in den vergangenen Jahren viele Erdbeben gegeben – die Risiken sind enorm gewachsen, neue Opfer von Ransom- oder Malware kommen täglich hinzu. Die Risiken wollen Unternehmen minimieren, und vor allem die Verantwortung von der eigenen und meist…