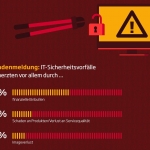

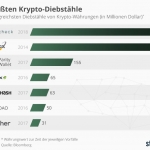

Ein australischer IT-Sicherheitsexperte hat in einem Hackerforum die bisher größte öffentlich einsehbare Sammlung gestohlener Zugangsdaten entdeckt. Um 2.692.818.238 (rund 2,7 Milliarden) Zeilen mit E-Mail-Adressen und Passwörtern soll es dabei gehen. Für Betroffene kann damit großer Schaden verbunden sein, etwa, wenn Kreditkartendaten mit kompromittierten Accounts verknüpft sind. Zeit zu handeln und auf Alternativen für klassische Passwörter…