Illustration Absmeier foto freepik ki

In der britischen Kolonialzeit in Indien versuchte die Regierung, eine Kobra-Plage in Delhi durch ein Kopfgeld auf tote Schlangen zu bekämpfen. Die Bevölkerung reagierte pragmatisch, aber anders als erwartet: Sie begann, Kobras zu züchten, um die Prämie zu kassieren. Als das Programm gestoppt wurde, ließen die Züchter die wertlos gewordenen Schlangen frei, was die Plage schlimmer machte als zuvor. Dieser sogenannte Kobra-Effekt ist heute eine Standardmetapher in der Managementtheorie, doch nirgendwo ist er aktueller als in der modernen IT-Sicherheit. CIOs und IT-Leiter stehen zunehmend vor dem Paradoxon, dass strengere Sicherheitsrichtlinien oft nicht zu mehr Schutz, sondern zu riskanteren Umgehungslösungen führen.

Psychologische Mechanismen hinter der Umgehung von IT-Richtlinien

Das Phänomen der Regelumgehung ist selten ein Akt böswilliger Sabotage, sondern meist ein Ausdruck von Hilfsbereitschaft und Leistungswillen. Psychologisch betrachtet streben Mitarbeiter danach, ihre Aufgaben effizient zu erledigen und Ziele zu erreichen. Wenn IT-Richtlinien als inkompatibel mit diesen Zielen wahrgenommen werden, entsteht eine kognitive Dissonanz. Der Mitarbeiter rechtfertigt den Verstoß gegen die Sicherheitsvorgabe mit dem höheren Ziel der Aufgabenerfüllung. Ein klassisches Beispiel ist der Vertriebsmitarbeiter, der große Präsentationen nicht über den langsamen, gesicherten VPN-Tunnel versenden kann und stattdessen auf einen schnellen, aber ungesicherten öffentlichen File-Transfer-Dienst ausweicht, um die Deadline des Kunden zu halten.

Regulierungsfolgen am Beispiel digitaler Verbrauchermärkte und Dienste

Dieses Muster der Ausweichbewegung ist kein isoliertes Problem der Unternehmens-IT, sondern ein universelles menschliches Verhalten im digitalen Raum. Man beobachtet es überall dort, wo Regulierungen als zu restriktiv empfunden werden und die Nutzerakzeptanz fehlt. Ein anschauliches Vergleichsbeispiel bietet der digitale B2C-Markt, wo staatliche Eingriffe oft direkte Gegenreaktionen auslösen. Wenn beispielsweise Plattformen durch strenge nationale Vorgaben in ihrer Funktionalität beschnitten werden, wandern Nutzer oft zu internationalen Anbietern ab, die diese Einschränkungen nicht haben. Analysten beobachten in diesem Kontext, dass Nutzer im Internet gezielt nach Wegen für das umgehen von LUGAS Beschränkungen suchen, um Restriktionen wie Einzahlungslimits oder Wartezeiten zu vermeiden, die der deutsche Glücksspielstaatsvertrag vorsieht.

Die Parallele zur Unternehmens-IT ist offensichtlich: In beiden Fällen führt eine gut gemeinte, aber als gängelnd empfundene Regulierung dazu, dass der Nutzer den geschützten, regulierten Raum verlässt und sich in einen unregulierten Bereich begibt. Im B2C-Bereich bedeutet dies den Wechsel zu Anbietern ohne deutsche Lizenz; im Unternehmen bedeutet es den Wechsel zur Schatten-IT. Das Ergebnis ist in beiden Fällen ein Kontrollverlust des Regulierers. Die technische Hürde eliminiert das Bedürfnis nicht, sie verlagert nur die Befriedigung dieses Bedürfnisses in einen Bereich, der sich der Überwachung entzieht.

Technische Schlupflöcher und die Entstehung von Schatten-IT

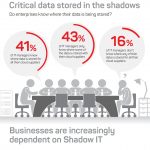

Die technische Dimension dieses Problems hat sich in den letzten Jahren dramatisch verschärft, insbesondere durch den einfachen Zugang zu leistungsfähiger künstlicher Intelligenz. Während früher Schatten-IT oft nur aus Excel-Makros oder Dropbox-Konten bestand, haben wir es heute mit hochkomplexen Schatten-KI-Strukturen zu tun. Aktuelle Erhebungen zeigen alarmierende Zahlen: So nutzen mittlerweile 45 Prozent der Beschäftigten in der Bundesverwaltung ungenehmigte KI-Tools, um ihre Arbeit zu bewältigen. Diese Tools werden oft mit sensiblen Behördendaten gefüttert, ohne dass eine Prüfung auf Datensicherheit oder Serverstandort stattgefunden hat.

Das Risiko dieser Entwicklung ist immens, da die Daten, die in diese Schatten-Systeme abfließen, der Kontrolle des Unternehmens vollständig entzogen sind. Es entstehen Datensilos, die nicht gesichert werden, nicht Compliance-konform sind und bei einem Cyberangriff ein offenes Tor darstellen. Die Ironie liegt darin, dass die strengen Restriktionen, die eigentlich Datenabfluss verhindern sollten, genau diesen Abfluss begünstigen, indem sie die Nutzer auf unkontrollierbare Kanäle drängen. Statt einer zentral verwalteten, sicheren KI-Lösung nutzen Mitarbeiter dutzende verschiedene, oft kostenlose Tools, deren AGBs die Nutzung der eingegebenen Daten für Trainingszwecke erlauben – ein Albtraum für jeden Datenschutzbeauftragten.

Strategien für eine akzeptanzorientierte und sichere IT-Kultur

Um den Kobra-Effekt in der IT-Security zu vermeiden, müssen Unternehmen ihre Sicherheitsstrategie grundlegend überdenken. Der Fokus muss sich von reiner Restriktion hin zu »Enablement« verschieben. Das bedeutet konkret: Die IT-Abteilung darf nicht länger als die Abteilung wahrgenommen werden, die »Nein« sagt, sondern als die, die »Wie« fragt. Wenn Mitarbeiter generative KI nutzen wollen, ist ein pauschales Verbot wirkungslos. Stattdessen müssen Unternehmen schnell und unbürokratisch sichere Alternativen bereitstellen, die den gleichen Funktionsumfang bieten wie die unsicheren Tools aus dem Internet. Sicherheit muss so bequem sein, dass sie der Weg des geringsten Widerstands wird.

634 Artikel zu „Schatten-IT“

News | Favoriten der Redaktion | Geschäftsprozesse | IT-Security | Kommunikation | Services | Tipps

Schatten-IT durch übergroße Anhänge: Warum der E-Mail-Versand oft zur Sicherheitslücke wird

Mitarbeiter, die dringend große Dateien versenden müssen, greifen nicht selten zu frei verfügbaren Filetransfer-Diensten im Internet. Es gibt viele Angebote, die leicht zu bedienen sind und in Sekunden funktionieren – ein Upload-Link genügt. Doch was aus Sicht der Nutzer pragmatisch und effizient erscheint, birgt für Unternehmen erhebliche Risiken. Datenschutz, IT-Sicherheit und Nachvollziehbarkeit bleiben dabei oft…

News | IT-Security | Künstliche Intelligenz

Alte Fehler nicht wiederholen: Von der Schatten-IT zur Schatten-KI?

Das Potenzial generativer KI hat einen wahren Goldrausch ausgelöst, den niemand verpassen will. Das zeigt eine Studie von Censuswide im Auftrag von Cohesity, einem Anbieter für KI-gestütztes Datenmanagement und -sicherheit [1]. So setzen bereits 86 Prozent von 903 befragten Firmen generative KI-Technologien ein. Welche Herausforderungen diese Entwicklung mit sich bringt und warum Unternehmen trotz aller…

News | Favoriten der Redaktion | Lösungen

So kommt Licht in die Schatten-IT

Eine Rekordzahl von Mitarbeitern nutzt nicht genehmigte Apps, um ihre Arbeit zu erledigen. Aber die Schatten-IT kann für Unternehmen richtig teuer werden und macht sie zudem anfällig für Datendiebstahl und Reputationsverlust. Das Technologieunternehmen Zoho zeigt, wo die größten Risiken liegen und wie die Geschäftsführung reagieren sollte. Neue Projekte anlegen, den Workflow starten und dann…

News | IT-Security | Tipps

Schatten-IT verhindern: Sichere Daten durch mehr Nutzerfreundlichkeit

Die Risiken der sogenannten Schatten-IT werden häufig unterschätzt. Auf den ersten Blick scheinen die Anwendungen, Cloud-Dienste und Konten, welche Abteilungen ohne Genehmigung der IT-Verantwortlichen nutzen, eher harmlos. Sie sind oft benutzerfreundlicher als die Unternehmens-IT und stehen kostenlos zur Verfügung. Für Unternehmen stellen Schatten-Tools jedoch ein ernstes Risiko für Sicherheit und Compliance dar. Viele IT-Verantwortliche schränken…

News | IT-Security

Wie sich Unternehmen vor Schatten-IT und unberechtigtem Zugriff schützen können

Der Homeoffice-Boom hat Sicherheitslücken geschaffen, die kleine und große Unternehmen gefährden. Denn Kollaborationstools haben zwar den Weg für die hybride Teamarbeit geebnet, doch bei mangelnden Sicherheitsmaßnahmen werden sie zum Einfallstor für Cyberkriminelle. Wie man sich dagegen schützt, verrät COMLINE-Sicherheitsexperte Stojan Jarak.

News | Cloud Computing | Digitalisierung | IT-Security | Kommunikation | Online-Artikel | Rechenzentrum | Tipps

Hacker, willkommen – Schatten-IT als Einfallstor für Datendiebe, Cryptojacking und Malware-Angriffe

Schatten-IT – Soft- und Hardware, die nicht durch das Sicherheitsteam eines Unternehmens freigegeben wurde – ist seit langem ein beliebter Angriffsvektor für Cyberkriminelle und Insider. Während Insider zunehmend bereits installierte, legitime und dadurch schwer zu entdeckende Tools wie PowerShell, WMI oder Cmd.exe einsetzen, um Unternehmensrechner mit Malware zu kapern, herrscht kein Mangel an scheinbar…

News | Business Process Management | Geschäftsprozesse | Infrastruktur | IT-Security | Services | Ausgabe 11-12-2017

Schatten-IT – Gefahr für die Datensicherheit

News | Cloud Computing | IT-Security | Rechenzentrum | Services | Strategien | Tipps

Schattengewächse und ihre Früchte – drei Schritte gegen Schatten-IT

Shadow-IT ist auf dem Vormarsch – Risiken und Nebenwirkungen sollten nicht unterschätzt werden, Unternehmen stellt sich die Frage nach dem richtigen Umgang. Es ist ein neuer Ansatz für die Sicherheit erforderlich, der mit der Evolution in der IT mithalten und IT-Sicherheit flexibel gestalten kann. Eines der Sicherheits-Schlagwörter dieses Jahres ist das der »Schatten-IT«. Mitarbeiter setzen…

News | Trends Security | Trends Kommunikation | Trends Mobile | Infrastruktur | IT-Security | Kommunikation | Trends 2017 | Tipps

Schatten-IT: Arbeitnehmer greifen mit unzureichend gesicherten, privaten Mobilgeräten auf Unternehmensdaten zu

Eine aktuelle Umfrage zeigt, dass sowohl auf Seiten der Mitarbeiter als auch der Unternehmen Nachholbedarf hinsichtlich IT-Sicherheit besteht. Ein Ergebnis: Viele Mitarbeiter haben ein mangelndes Sicherheitsbewusstsein bei der Nutzung ihrer privaten Geräte zu Arbeitszwecken und setzen ihre Unternehmen daher großen Sicherheitsrisiken aus. Die daraus resultierenden Gefahren sind groß, denn vier von fünf Mitarbeitern (82 Prozent)…

News | Cloud Computing | Digitalisierung | Geschäftsprozesse | IT-Security | Services

Unterschätztes Sicherheitsrisiko Schatten-IT

Der Einsatz von Schatten-IT gefährdet nachhaltig die Sicherheit der deutschen Wirtschaft. Zu diesem erschreckenden Ergebnis kommt der aktuelle eco-Sicherheitsreport 2016 [1]. Der Verband eco – Verband der Internetwirtschaft e.V. hat dazu in einer Umfrage 580 IT-Experten aus überwiegend mittelständischen Firmen in Deutschland befragt. Hinter dem Schlagwort Schatten-IT verbergen sich nicht genehmigte Hard- und Software sowie…

News | Digitalisierung | Trends Security | Trends Mobile | IT-Security

Schatten-IT führt zu Angriffen

Konstruktionsabteilung, F&E und Finanzabteilung verursachen am häufigsten Schatten-IT am Arbeitsplatz. Aus einer aktuellen Befragung eines Unternehmens für Sicherheitstechnologie für aktuelle und künftige geschäftliche Herausforderungen geht hervor, dass sowohl deutsche als auch britische Unternehmen Shadow-IT als großes Sicherheitsproblem wahrnehmen. Deutsche Unternehmen vermelden jedoch mehr Cyberattacken durch Schatten-IT-Geräte. 88 % der britischen und deutschen IT-Entscheider gaben…

News | Cloud Computing | Trends Security | Trends Services | IT-Security | Outsourcing | Services | Tipps

Schatten-IT ist Katastrophe für die betriebliche Sicherheit

Report: Nicht genehmigte Hard- und Software sowie Cloud-Dienste unabhängig von der Firmen-IT gefährden sensible Unternehmensdaten. Der Einsatz nicht genehmigter Hardware und Software, nicht vorgesehene IT-Betriebsabläufe und ähnliche »Nachlässigkeiten« – im Fachjargon »Schatten-IT« genannt – gefährden die Sicherheit in der deutschen Wirtschaft in erheblichem Maße. Diese Schlussfolgerung ergibt sich aus dem aktuellen eco Sicherheitsreport 2016, der…

News | Cloud Computing | Digitalisierung | Trends Security | Trends Services | IT-Security | Services

Schatten-IT: Wie undurchsichtig wird die IT-Sicherheit durch die Cloud?

Studie zeigt: Cloud-Nutzung von Mitarbeitern birgt Risiken für Unternehmen. Erste Ergebnisse einer Online-Umfrage in Deutschland, Frankreich und Großbritannien zur beruflichen Nutzung von Cloud-Diensten in Unternehmen aus unterschiedlichen Branchen [1] gewähren detaillierte Einblicke, inwieweit unterschiedliche gängige Cloud-Angebote wie Dropbox, Box, Office 365, Slack, LinkedIn, Facebook oder Gmail von Mitarbeitern in Unternehmen genutzt werden und welche…

News | Cloud Computing | Digitale Transformation | Trends Security | Trends Cloud Computing | Trends Services | Infografiken | IT-Security | Trends 2016 | Lösungen | Outsourcing | Services | Strategien

Unternehmen müssen die Schatten-IT einbeziehen, um wettbewerbsfähig zu bleiben

Mitarbeiter gegen das Kartell der Neinsager: Neue Studie offenbart das Ausmaß, in dem sich die Schatten-IT ausbreitet. Laut einer Studie [1] zum schnellen Vordringen der Schatten-IT umgehen die Mitarbeiter in Bezug auf neue Anwendungen absichtlich die IT-Abteilung, da deren Freigabeprozesse zu langsam und rigide sind und sie oftmals nicht die erhofften Lösungen bieten. Die Mitarbeiter…

News | Cloud Computing | Digitalisierung | Effizienz | Infrastruktur | Online-Artikel | Rechenzentrum

Das Ende der Schatten-IT – Ablösung des Primats der Infrastruktur durch Daten

Nachdem auf zentralen Veranstaltungen der IT-Branche, der AWS Re:Invent und dem Gartner Symposium, das Schlagwort »Schatten-IT« die Diskussionen bestimmte, nimmt Ash Ashutosh, CEO von Actifio, zur aktuellen Debatte Stellung. Sehr plastisch bewertete Ash Ashutosh die AWS Re:Invent in Las Vegas: »Das Event wirkt für altgediente IT-Profis wie eine Ansammlung von Piraten, Unzufriedenen und Revolutionären, die…

News | Kommunikation | Online-Artikel | Tipps

Statt Schatten-IT bekämpfen, Unified Communications leben

Die private Nutzung von Smartphones, Apps und Messengern führt dazu, dass Mitarbeiter auch in ihrem beruflichen Umfeld zunehmend die Mechanismen direkter, cloubbasierter Echtzeitkommunikation anwenden wollen. Eine natürliche Entwicklung, da diese Kommunikationsformen vor allem auch im Unternehmenskontext effizienzsteigernd sowie kreativitätsfördernd sind und Mitarbeiter beim Meistern ihrer täglichen Herausforderungen unterstützen und entlasten. Schatten-IT ist somit Alltag in…

Infrastruktur | IT-Security | Sicherheit made in Germany | Ausgabe 1-2-2016

Interview zur Schatten-IT – Gravierende Probleme durch Schattensysteme

News | Trends Services | Services

CIO-Studie: Kampf gegen Schatten-IT

CIOs bekämpfen verstärkt das Thema Schatten-IT und verbringen mehr Zeit damit, in Abstimmung mit den Fachbereichsleitern neue IT-Services bereitzustellen. Diese kaufen sie auch zunehmend von externen Dienstleistern ein. Das ist ein Kernergebnis der jüngsten Logicalis CIO-Umfrage, die das IT-Unternehmen unter 420 CIOs in 24 Ländern durchgeführt hat. Wer entscheidet über IT-Ausgaben? CIOs werden seit einiger…

News | Cloud Computing | Infografiken | Kommunikation | Lösungen | Online-Artikel

Macht Unified Communications Schluss mit der Schatten-IT?

In einer kürzlich durchgeführten internationalen Studie [1] berichten 76 Prozent der CIOs über nicht genehmigte »Schatten-IT« in ihren Unternehmen, die ein Viertel ihrer IT-Budgets ausmacht. Wie kann Unified Communications dazu beitragen, dieser Schatten-IT mit ihren Kosten und Compliance-Risiken entgegenzuwirken. Im Zeitalter von BYOD am Arbeitsplatz, in dem Mitarbeiter zunehmend ihre eigene »persönliche Cloud« mit Applikationen…

News | E-Commerce | IT-Security | Strategien | Tipps

Spoofing killt Umsatz: So werden transaktionale E-Mails fälschungssicher

Der Online-Handel boomt – und mit ihm die Kreativität von Cyberkriminellen, das Vertrauen der Verbraucher zu missbrauchen. Eine aktuelle Bitkom-Umfrage zeigt: 36 Prozent der Internetnutzerinnen und -nutzer in Deutschland wurden als Käufer beim Online-Kauf betrogen. Diese Zahl belegt eine unbequeme Wahrheit: Der E-Mail-Posteingang ist längst Schauplatz im Kampf gegen Online-Betrug. Für Händler geht es…

News | Geschäftsprozesse | IT-Security | Künstliche Intelligenz | Services

Die unsichtbare KI-Revolution – die Risiken von Schatten-KI

Offiziell ist KI in vielen Unternehmen noch »in der Pilotphase«, inoffiziell längst Alltag – diese »Schatten-KI« ist produktiv und bequem, aber aus Sicherheitssicht ein Blindflug. In vielen Unternehmen läuft die KI-Revolution bereits auf Hochtouren. Drei von vier Knowledge-Workern nutzen KI im Job. Mehr als die Hälfte nutzt jedoch Tools, die der IT-Abteilung und den…

News | Business | Digitalisierung | Favoriten der Redaktion | Geschäftsprozesse | IT-Security | Künstliche Intelligenz | Strategien

Chance statt Risiko: Wie künstliche Intelligenz verantwortungsvoll eingesetzt wird

Künstliche Intelligenz entscheidet zunehmend darüber, ob Unternehmen in komplexen, dynamischen oder kritischen Situationen handlungsfähig bleiben und richtige Entscheidungen treffen. Das aktuelle Allianz Risk Barometer 2026 [1] zeigt: Über ein Viertel der deutschen Unternehmen sieht den KI-Einsatz inzwischen als Risiko – insbesondere bei Haftungsfragen. Die rasante Verbreitung von GenAI-Systemen in Verbindung mit ihrer zunehmenden Nutzung in…

News | IT-Security | Kommunikation | Services | Tipps

E-Mail-Sicherheit ganzheitlich denken – Prävention statt Schadenbegrenzung

Phishing, Identitätsmissbrauch und Ransomware beginnen häufig mit einer einzigen E-Mail. Warum technische Grundlagen, organisatorische Klarheit und kontinuierliche Sensibilisierung zusammengehören – und weshalb Prävention der wirksamste Schutz ist. E-Mails bilden seit Jahrzehnten das Rückgrat der digitalen Kommunikation und sind aus unserem beruflichen wie privaten Alltag nicht mehr wegzudenken. Sie verbinden Unternehmen, Behörden und Privatpersonen über…

News | Digitalisierung | Favoriten der Redaktion | IT-Security

Identität ist der Zugangsweg, Daten sind das Ziel

Zu der Arbeit an einem modernen PC-Arbeitsplatz gehört heute der Umgang mit mehreren persönlichen Benutzerkonten genauso selbstverständlich dazu wie Maus und Tastatur. In Unternehmen stehen CISOs und IT-Mitarbeiter deshalb vor der Aufgabe, immer mehr Benutzeridentitäten verwalten und umfassend absichern zu müssen. Doch damit nicht genug: Sie sind auch dafür verantwortlich, Ordnung in rasant wachsende Datenmengen…

News | Trends 2026 | Business | Trends Wirtschaft | Trends Security | Favoriten der Redaktion | IT-Security | Strategien | Whitepaper

Global Risks Report 2026: Geopolitische und wirtschaftliche Risiken nehmen zu

Die geoökonomische Konfrontation ist das größte globale Risiko für 2026, sie klettert in der Zweijahresprognose um acht Positionen nach oben, während die wirtschaftlichen Risiken kurzfristig am stärksten zunehmen – sowohl die Rezessions- als auch die Inflationsgefahr steigen im Vergleich zum Vorjahr um acht Ränge. Die Angst vor künstlicher Intelligenz nimmt zu, während die Umweltrisiken kurzfristig…

News | Trends 2026 | Business | Trends Wirtschaft | Trends Security | Infrastruktur | IT-Security | Strategien

Der WEF-Bericht 2026 bestätigt: Transparenz ist der Schlüssel zur Resilienz

Ein Kommentar von Zac Warren, Chief Security Advisor EMEA bei Tanium Der kürzlich veröffentlichte Global Risks Report 2026 des Weltwirtschaftsforums macht eines unmissverständlich klar: Digitale Stabilität und physische Sicherheit lassen sich heute nicht mehr getrennt voneinander betrachten. Es ist bemerkenswert, dass Cyberunsicherheit für die nächsten zwei Jahre zu den wichtigsten globalen Risiken zählt…

News | IT-Security | Services

Strenge Compliance vs. User Experience: Der Balanceakt in der sicheren IT-Architektur

Die digitale Sicherheitslandschaft im Jahr 2026 präsentiert sich komplexer denn je. Für IT-Entscheider in Deutschland, Österreich und der Schweiz ist die Herausforderung nicht mehr nur technischer Natur, sondern zunehmend eine strategische Gratwanderung. Einerseits zwingen regulatorische Vorgaben wie die DSGVO, die PSD2 (Payment Services Directive 2) und die neueren Anforderungen aus der NIS2-Richtlinie Unternehmen zu immer…

News | Business | Künstliche Intelligenz | Tipps

In sieben durchdachten Schritten zum GenAI-Glück

Die Einführung generativer KI verspricht enorme Vorteile. Der Weg zum Erfolg bedarf allerdings einer guten Vorbereitung. Welche sieben Schritte Unternehmen gehen müssen, um von der Zukunftstechnologie zu profitieren, erläutert KI- und Enterprise-Search-Spezialist Intrafind. Künstliche Intelligenz kann ein Segen für Unternehmen sein. Das gilt insbesondere, wenn sie an sinnvoller Stelle in die Infrastruktur und die…

News | IT-Security | Kommunikation | Services | Tipps

E-Mail-Security in Organisationen mit Anforderungen der nationalen Sicherheit und Rüstung

Eine E-Mail. Ein Klick. Eine Entscheidung mit Folgen. Ein unscheinbarer Moment zum Arbeitsbeginn: Eine E-Mail trifft ein, der Absender scheint bekannt, der Kontext plausibel. Es geht um eine technische Rückfrage in einem Rüstungsprojekt, um eine Abstimmung entlang der Lieferkette oder um Dokumente mit sicherheitsrelevantem Bezug. Das Öffnen der Nachricht erfolgt routiniert – und genau…

News | Business | Geschäftsprozesse | IT-Security | Künstliche Intelligenz | Services | Strategien

Künstliche Intelligenz im Unternehmen: Zwischen Innovation und Datenschutzfalle

Künstliche Intelligenz (KI) verändert derzeit rasant die Arbeitswelt. Ob automatisierte Textgenerierung, intelligente Datenanalysen oder Chatbots im Kundenservice – Unternehmen setzen zunehmend auf KI-gestützte Anwendungen, um Prozesse effizienter zu gestalten und Wettbewerbsvorteile zu erzielen. Doch mit den neuen Möglichkeiten wachsen auch die Risiken. Besonders der Schutz sensibler Daten rückt in den Fokus. Darauf weist Dr. Johann…

News | Business | Business Process Management | Favoriten der Redaktion | Infrastruktur | Künstliche Intelligenz | Services

KI, Low-Code und die Zukunft der Softwareentwicklung: Wie Unternehmen 2026 auf Erfolgskurs bleiben

Raymond Kok, CEO von Mendix, ein Siemens-Unternehmen, ordnet die relevanten KI-Trends in der Softwareentwicklung im Gespräch ein und gibt IT-Entscheiderinnen und IT-Entscheidern in Unternehmen klare Empfehlungen, welche Weichen sie 2026 neu stellen müssen, um auf Erfolgskurs zu bleiben. Herr Kok, wie sieht die Zukunft der Anwendungsentwicklung aus und wie sollten sich Unternehmen darauf vorbereiten?…

News | Kommunikation | Produktmeldung | Services

Schwachstelle Posteingang: Wie Unternehmen ihre E-Mail-Verwaltung verbessern

Konnect eMail stellt Lösungen vor, um Arbeitsabläufe zu optimieren, die Compliance zu gewährleiten und sich vor Ransomware-Angriffen zu schützen. E-Mails sind das Rückgrat der modernen Arbeitswelt – und zugleich ihre Achillesferse. Werden sie nicht korrekt abgelegt, kann das zum Risikofaktor werden. Mit der Integrationslösung für Outlook und SharePoint von Konnect eMail können Unternehmen ihre…

News | IT-Security

4 Sicherheitsrisiken, die CIOs bei der Nutzung von Krypto-Technologien oft unterschätzen

Krypto-Technologien haben sich vom Nischenexperiment zu einem strategischen Thema entwickelt. Für viele Unternehmen geht es dabei weniger um Spekulation, sondern um Infrastrukturfragen: digitale Identitäten, tokenisierte Prozesse oder neue Zahlungswege. Genau hier entstehen Risiken, die im Managementalltag leicht untergehen. 2026 stehen CIOs und CISOs vor einer paradoxen Situation. Einerseits wächst der Druck, sich mit Krypto-Technologien auseinanderzusetzen.…

News | Geschäftsprozesse | IT-Security

5 Risiken unzureichender Identitätsprüfung in digitalen Geschäftsprozessen

Digitale Geschäftsmodelle leben von Vertrauen. Ob Kundenportale, Partnerplattformen oder interne Self‑Service‑Systeme – überall entscheidet die Identität darüber, wer Zugriff erhält und welche Aktionen möglich sind. Genau hier entstehen 2026 wachsende Risiken für Unternehmen. Für IT‑Entscheider ist das kein reines Technikthema mehr. Mangelhafte Identitäts- und Vertrauensprüfungen wirken sich direkt auf Sicherheit, Compliance und wirtschaftliche Stabilität aus.…

News | Trends 2026 | Künstliche Intelligenz | Strategien | Tipps

Mendix: Sieben zentrale Tech-Trends für 2026

Für Unternehmen wird 2026 stark von Compliance und Governance geprägt sein: Der wachsende Einsatz künstlicher Intelligenz im Geschäftsalltag stellt neue Anforderungen an Kontrolle, Transparenz und regulatorische Absicherung. Themen wie Datenhoheit, digitale Souveränität und verlässliche KI-Leitplanken rücken dabei noch stärker in den Mittelpunkt und werden zu wichtigen Erfolgsfaktoren. Mendix, ein Siemens-Unternehmen, benennt sieben Trends, die für…

News | Trends 2026 | Business | Effizienz | Trends Kommunikation | Trends Services | Kommunikation | New Work

Personalmanagement und Mitarbeiterförderung in IT-Unternehmen – vier zentrale Trends für 2026

Der Aufstieg der KI hat Personalverantwortliche – nicht nur in IT-Unternehmen – in den Mittelpunkt der Unternehmenstransformation gerückt. Sie sind es, die den Wandel gestalten, die Belegschaft weiterbilden und Unternehmen dabei unterstützen, die für ihren Erfolg erforderlichen Kompetenzen einzustellen. Die Personalabteilung wandelt sich zusammen mit der KI. Im Jahr 2026 wird sich die Diskussion um…

News | Business | Trends 2025 | Trends Wirtschaft | Geschäftsprozesse | Trends Services | New Work | Services | Tipps

Schwarzarbeit: 92 Prozent der Haushaltshilfen sind nicht angemeldet

Nur jede zehnte Haushaltshilfe in Deutschland ist angemeldet, zeigt eine neue Studie des Instituts der deutschen Wirtschaft (IW). Viele Haushalte sind sich keiner Schuld bewusst – oder verweisen auf zu hohe Kosten einer legalen Beschäftigung. Über vier Millionen Haushalte beschäftigen eine Haushaltshilfe unangemeldet. Das belegen Berechnungen, für die das IW Zahlen aus dem Sozio-oekonomischen…

News | Trends 2026 | Business | Trends 2025 | Digitalisierung | Favoriten der Redaktion | Künstliche Intelligenz | Strategien | Whitepaper

Psychologische Sicherheit für KI-Initiativen macht KI-Projekte erfolgreich(er)

83 Prozent der Führungskräfte sehen messbare Effekte psychologischer Sicherheit für KI-Initiativen. Psychologische Sicherheit ist ein entscheidender Erfolgsfaktor für KI-Initiativen, da sie Innovation fördert und Ängste vor Fehlern abbaut. Trotz technischer Fortschritte und Investitionen hemmt fehlende psychologische Sicherheit die Umsetzung von KI-Projekten, da Mitarbeitende aus Angst vor negativen Konsequenzen zögern, Verantwortung zu übernehmen oder neue Ideen…

News | IT-Security | Ausgabe 11-12-2025 | Security Spezial 11-12-2025

it-sa 2025 – Zwischen KI-Disruption und dem Gebot der Cyberresilienz

Die it-sa 2025 in Nürnberg stand im Zeichen einer tiefgreifenden Zerrissenheit: Selten lagen Hype und Handlungsdruck, Chance und Zwang so nah beieinander. Auf der einen Seite entfesselt künstliche Intelligenz eine beispiellose Innovationsdynamik, auf der anderen Seite zwingt ein Tsunami an Regularien wie NIS2 die Unternehmen zu einem strategischen Umdenken.

News | Trends 2026 | Business | Business Process Management | Trends Wirtschaft | Digitalisierung | Favoriten der Redaktion | Geschäftsprozesse | Künstliche Intelligenz | Strategien | Tipps

Die immense Bedeutung der Daten: 9 Trends, die 2026 über den Erfolg von KI-Initiativen bestimmen

Mit Blick auf das Jahr 2026 stehen viele Unternehmen an einem strategischen Wendepunkt ihrer Daten- und KI-Initiativen. Während Themen wie künstliche Intelligenz, Multi-Cloud oder Data Mesh weiterhin präsent sind, zeigt sich in der Praxis ein anderes Bild: Der tatsächliche Mehrwert entsteht weniger durch neue Technologien als durch belastbare Datenfundamente, klare Governance und konsequente Umsetzung. …