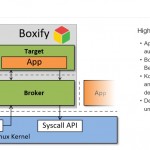

Wird eine Bank ausgeraubt, so befindet sich unter der Beute oft ein präpariertes Geldbündel. Dieses explodiert während der Flucht und setzt Farbe frei, um das Geld als gestohlen zu markieren. Ein ähnliches Prinzip verwenden Forscher auch, um spionierende Apps auf mobilen Endgeräten zu enttarnen. Informatiker des Centers for IT-Security, Privacy and Accountability (CISPA) an der…