Neue Studie zeigt: Unternehmen vernachlässigen unter Innovationsdruck grundlegende IT-Sicherheit wie Identity und Access Management, Nutzer werden allein gelassen.

Die Innovationsgeschwindigkeit im Unternehmen nimmt zu, doch die Sicherheit bleibt auf der Strecke. So lautet das Ergebnis einer weltweiten Studie zum Thema Cybersicherheit von Micro Focus in Zusammenarbeit mit dem Ponemon Institute [1]. Viele Unternehmen wissen demnach noch nicht, wie sie die Brücke von gestern – ihrem bisherigen IT-Sicherheitsansatz – in die Zukunft schlagen sollen. Am Ende opfern sie die IT-Sicherheit der Innovation und überlassen Mitarbeiter sich selbst.

»Alle großen Unternehmen leiden unter dem Druck, mit der sich schnell entwickelnden Konkurrenz Schritt zu halten und Kunden zufriedenzustellen, die immer anspruchsvoller werden«, erläutert Dr. Larry Ponemon, Gründer und Vorstand des Ponemon Institutes. »Die Digitalisierung sorgt dafür, dass Ressourcen und Dienste in die Cloud wandern. Unternehmen müssen daher den Zugriff auf Online-Quellen ausweiten und einfacher bereitstellen.«

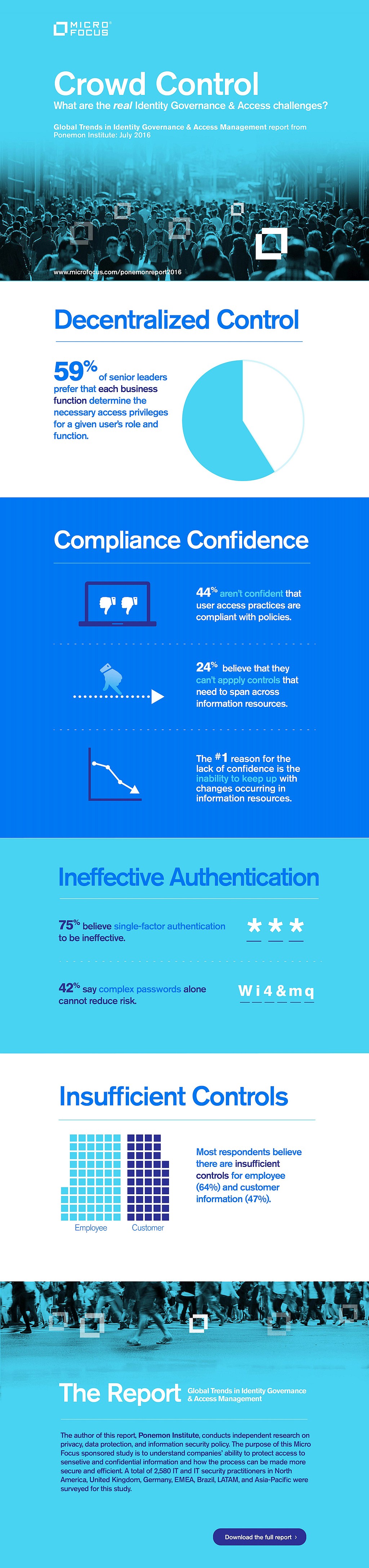

Unternehmen wissen, dass sie ihren Nutzern diesen Zugriff schnell ermöglichen müssen – doch ihre Prozesse sind umständlich und die Ressourcen knapp. Die Nutzer ihrerseits verlangen verstärkt nach Zugriffsrechten. 59 Prozent der befragten IT-Entscheider halten Sicherheit für einen Flaschenhals; Unternehmen bleibt scheinbar nichts übrig, als ihr Access Management an die Nutzer abzugeben. Doch so setzen Unternehmen sensible Informationen wie Kunden- und Mitarbeiterdaten hohen Risiken aus und durchlöchern ihre eigenen Kontrollen. 46 Prozent der Entscheider gaben zu, dass ihre Mitarbeiter mehr Zugriffsrechte besäßen, als sie brauchten.

Unternehmen können nicht Schritt halten

- »Wir können mit der Innovationsgeschwindigkeit nicht Schritt halten oder ausreichende Sicherheitskontrollen einrichten« – 62 Prozent

- »Unsere Prozesse zur Zugriffsvergabe sind mühsam« – 44 Prozent

- »Wir setzen Kundeninformationen durch schlechte Kontrollen einem Risiko aus« – 64 Prozent

Identity und Access Management hilft

- 69 Prozent halten Multi-Faktor-Authentifizierung für eine der wichtigsten Techniken, um ein gut funktionierendes Access Management durchzusetzen

- 48 Prozent glauben, dass gutes Identity und Access Management dabei helfen kann, die Business-Prozesse zu optimieren

Drei Tipps für Unternehmen

Der Schlüssel sind automatisierte, integrierte und sichere Access-Management-Lösungen. Sie erlauben schnellen, nahtlosen Informationsaustausch, der die Innovation im Unternehmen beschleunigt. Diese drei Tipps helfen Unternehmen dabei, ihr Ziel zu erreichen:

- Zusammenarbeit zwischen der Sicherheits- und IT-Abteilung

Die Access Management Settings müssen auf den neusten Stand gebracht werden. Unternehmen wollen und müssen vermehrt auf mobile Plattformen und die Cloud setzen; dazu müssen sie ihre Prozesse ebenfalls überholen, um die Bedürfnisse der Organisation und die Geschäftsziele miteinander in Einklang zu bringen. Die Lösung: Sicherheits- und IT-Abteilungen sollten zusammenarbeiten, um sichere und effiziente Business-Prozesse für die Zukunft zu entwickeln.

- Zugriffsvergabe mit Richtlinien

Zugriffe werden heute auf Basis von privilegierten Identitäten vergeben. Die IT-Abteilung bietet dem Unternehmen dabei Unterstützung und Richtlinien, wie sich Best Practices für die Zugriffsvergabe gestaltet lassen. Auch hier ist die Zusammenarbeit von Sicherheits- und IT-Verantwortlichen maßgeblich, um das Risiko auch auf lange Sicht niedrig zu halten.

- Keine selbstgebauten Systeme mehr

Es gab eine Zeit, da lohnten sich Systeme der Marke Eigenbau. Doch diese Systeme sind nicht skalierbar und nicht flexibel genug, um den Wechsel auf mobile Systeme und in die Cloud mitzumachen. Kurzfristige Lösungen sind heute keine gute Idee – vor allem angesichts des Wandels, der nicht aufhört, sondern noch an Geschwindigkeit zunimmt. Unternehmen müssen daher jetzt auf Prozesse und Systeme setzen, die mit dem Wandel mithalten können.

Der Report in Englisch mit den deutschen Ergebnissen ist hier abrufbar. https://www.netiq.com/docrep/documents/hr0frltm26/micro_focus_de_report.pdf

Sicherheitsaudit: Identity und Access Management (IAM) im Selbsttest

Sechs Tipps zur Risikominimierung durch Identity Access Management

Identity- und Access-Management – Messbare Vorteile durch IAM-Software

Die Bedeutung von Cloud-basiertem Privileged Identity Management

Checkliste: Wie Unternehmen ihr Zugriffsmanagement auf die digitale Transformation vorbereiten

Studie: kontextsensitives Zugriffsmanagement sorgt für Sicherheit und Komfort

IAM als »One-stop-Shop«: Das bessere Berechtigungsmanagement