63 Prozent der deutschen Unternehmen glauben, dass Angreifer ihre Netzwerke problemlos infiltrieren können. Ein Grund dafür ist vielfach das Fehlen einer durchgängigen Privileged-Access-Security-Strategie.

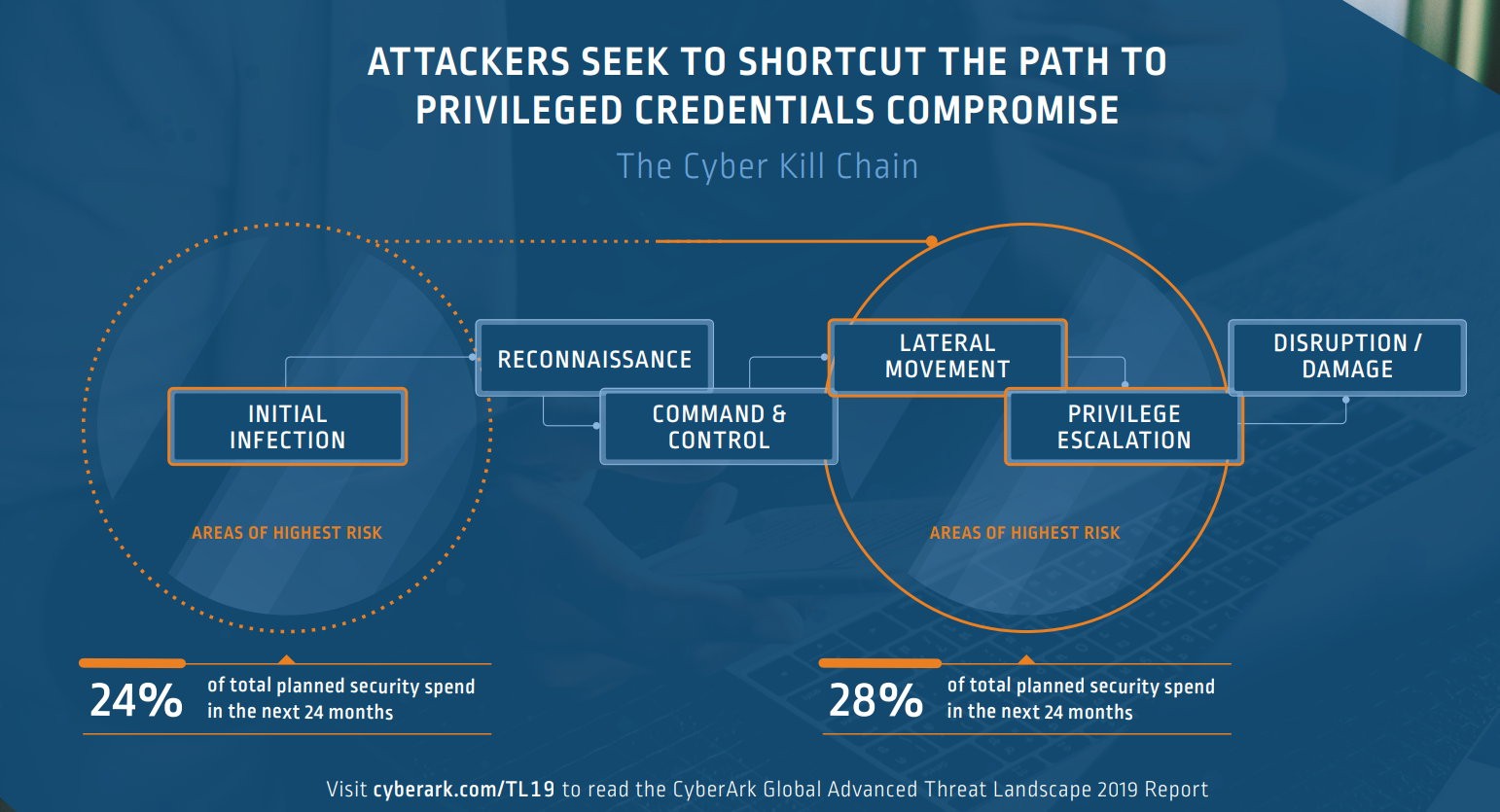

Der aktuelle »CyberArk Global Advanced Threat Landscape 2019 Report« hat ergeben, dass weniger als die Hälfte der deutschen Unternehmen eine Privileged-Access-Security-Strategie im Umfeld von DevOps, Internet of Things (IoT), Robotic Process Automation (RPA) oder Cloud verfolgt, erst recht keine durchgängige über alle Bereiche. Gelangen Angreifer in den Besitz der in diesen Bereichen genutzten privilegierten Zugangsdaten können sie sich problemlos im Netzwerk seitwärts bewegen und ihre Ziele unerkannt verfolgen.

Obwohl die Untersuchung ergeben hat, dass Privileged Access Security für die Befragten eine zentrale Komponente einer effizienten Cybersecurity-Strategie ist, werden grundlegende Technologien für die digitale Transformation nicht geschützt:

- 96 % erklären, dass die IT-Infrastruktur und kritische Daten erst dann vollständig geschützt sind, wenn privilegierte Konten und Zugangsdaten gesichert sind.

- Eine Privileged-Access-Security-Strategie haben aber nur 47 % für geschäftskritische Applikationen und 42 % für Cloud-Infrastrukturen. Noch ernüchternder sind die Zahlen bei DevOps (38 %) und IoT (33 %).

- Darüber hinaus herrscht weitgehend Unwissenheit über das Vorhandensein von privilegierten Accounts und Zugangsdaten: nur 22 % ordnen sie Containern, 18 % Source-Code-Repositories und 28 % RPA zu. In der Tat finden sie sich aber in allen genannten Umgebungen.

Immerhin erkennen die befragten Unternehmen zunehmend die Bedeutung von Privileged Access Security. 27 % aller Investitionen in die IT-Sicherheit wollen sie in den nächsten zwei Jahren in diesem Bereich tätigen.

»Nach wie vor unterschätzen Unternehmen oft die mit Cloud, IoT, RPA oder DevOps verbundenen Sicherheitsgefahren. Ohne eine zuverlässige Verwaltung, Sicherung und Überwachung der administrativen, privilegierten menschlichen und technischen Zugriffe bleiben sie leicht angreifbar«, betont Michael Kleist, Regional Director DACH bei CyberArk. »Eine proaktive Cybersecurity-Strategie muss immer ganzheitlich gesehen werden und deshalb alle modernen Infrastrukturen und Applikationen im Blickfeld haben. Eine entscheidende Rolle kommt dabei dem Privileged Access Management zu. Nicht umsonst hat es Gartner im zweiten Jahr in Folge als das Top-1-Sicherheitsprojekt für Unternehmen eingestuft.«

Die Untersuchung ging auch der Frage nach den derzeit größten Bedrohungen nach. Dabei ergibt sich folgendes Ergebnis:

- Im Hinblick auf die drei größten Bedrohungen nennen 75 % Hacker, 61 % die organisierte Kriminalität, 47 % Hacktivisten und 30 % privilegierte Insider.

- 61 % der Befragten nannten Phishing als eines der derzeit größten Sicherheitsrisiken, gefolgt von Ransomware (46 %) und Schatten-IT (42 %).

Zudem hat die Studie die »Compliance Readiness« thematisiert. Dabei ergab sich ein weiteres beunruhigendes Ergebnis: Die Hälfte der Unternehmen wäre eher bereit, Bußgelder für Compliance-Verletzungen zu bezahlen, anstatt die eigenen Sicherheitsrichtlinien zu ändern – selbst nach einem erfolgreichen Cyberangriff. In Deutschland erklären zudem nur 45 %, dass sie auf die Meldepflicht von Sicherheitsvorfällen innerhalb der vorgeschriebenen 72-Stunden-Frist gemäß der EU-DSGVO adäquat vorbereitet sind. »Auch wenn in Deutschland bisher noch nicht in größerem Umfang Bußgelder verhängt wurden, ist ein Ignorieren der DSGVO-Vorgaben in unseren Augen problematisch«, so Kleist. »Wir gehen davon aus, dass Verstöße gegen Datensicherheit und -schutz künftig noch stärker verfolgt und auch geahndet werden. Die letzten verhängten Strafzahlungen von über 100 Millionen Euro im europäischen Ausland sind ein Vorgeschmack auf das, was auch in Deutschland zu erwarten ist.«

[1] Download des Reports unter: http://www.cyberark.com/TL19

Über den CyberArk Advanced Threat Landscape 2019 Report

CyberArk hat die globale Umfrage »Advanced Threat Landscape« zum zwölften Mal durchgeführt. Im Auftrag von CyberArk hat das Marktforschungsunternehmen Vanson Bourne dabei 1.000 IT-Security-Entscheider und C-Level-Führungskräfte in Deutschland, Frankreich, Großbritannien, Israel, den USA, Australien und Singapur zu Themen rund um Cybersecurity befragt.

32 Artikel zu „Privileged Access Security“

NEWS | IT-SECURITY | KOMMENTAR

Hacker erbeuten Pläne von Atomanlagen – Unternehmen müssen Privileged Account Management endlich ernst nehmen

Ein Kommentar von Markus Kahmen, Regional Director CE bei Thycotic: »Der wirksame Schutz privilegierter Konten und Zugriffsrechte gewinnt in Unternehmen immer mehr an Bedeutung, nicht zuletzt, seit die Analysten von Gartner Privileged Account Management, oder kurz PAM, zur Top-Priorität für CIOs im Jahr 2018 erklärt haben. Dass die eindringliche Mahnung, Konten mit weitreichenden Rechten…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN | TIPPS | AUSGABE 1-2-2018

Remote Access – Sechs Schritte für sicheren Zugriff

Monatelang haben Hacker direkten Zugriff auf vertrauliche Informationen und entwenden sensible Daten von Deloitte-Kunden: Das Ende 2017 dokumentierte Datenleck beim Wirtschaftsprüfungsunternehmen ist ein Paradebeispiel für die Gefahr durch externe Zugriffe – von internen Bedrohungen ganz zu schweigen.

TRENDS SECURITY | NEWS | TRENDS 2018 | IT-SECURITY

Weltweite Ausgaben für Security erreichen im Jahr 2018 96 Milliarden US-Dollar

Risiken in der IT-Security treiben das Wachstum der gesamten Ausgaben für Security an. Laut dem IT-Research und Beratungsunternehmen Gartner steigen die weltweiten Ausgaben für Security im Jahr 2018 auf insgesamt 96,3 Milliarden US-Dollar – dies bedeutet einen Anstieg von 8 Prozent gegenüber 2017. Unternehmen geben künftig mehr für Security aus aufgrund eines gesteigerten Bewusstseins…

NEWS | IT-SECURITY | ONLINE-ARTIKEL | SERVICES | TIPPS

Best Practice Tipps für erfolgreiches Customer Identity and Access Management

Identity and Access Management gilt heutzutage als sichere Alternative zum Passwort als Authentifizierungsmethode. Neben Sicherheit spielt aber auch die Nutzererfahrung eine wichtige Rolle. Mit diesen sechs Tipps sorgen Anbieter für optimale Customer Experience und damit zufriedene Kunden. Ein essenzieller Bestandteil der digitalen Transformation ist die Absicherung kritischer Daten. Viele Unternehmen setzen hierzu auch heutzutage noch…

TRENDS WIRTSCHAFT | TRENDS SECURITY | NEWS | BUSINESS | DIGITALISIERUNG | TRENDS 2016 | IT-SECURITY | STRATEGIEN

IT-Security-Strategie erzeugt intensivere Kundenbindung, Wettbewerbsvorteile, höhere Produktivität

Neue Studie: Identity-Centric Security wird zum Schlüsselfaktor für digitale Transformation. Investitionen in IT-Security zahlen sich aus. Die Strategie ist da, aber sie scheint noch nicht über alle Kanäle zu reichen. 71 Prozent der 75 im Rahmen der Studie »The Security Imperative: Driving Business Growth in the App Economy« [1] befragten deutschen Unternehmen haben eine IT-Security-Strategie,…

TRENDS SECURITY | NEWS | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY

Die Bedeutung von Cloud-basiertem Privileged Identity Management

Der Wandel traditioneller Perimeter der IT-Sicherheit macht den sicheren Zugriff privilegierter Anwender zum Schlüsselfaktor für die Sicherheit von hybriden Unternehmen. Eine Studie belegt dies und zeigt die Vorteile von Cloud-basiertem Privileged Identity Management (PIM) [1]. Die Studie dokumentiert, dass PIM-as-a-Service der optimale Ansatz für die Sicherung von hybriden IT-Infrastrukturen ist. Eine PIM-Lösung muss Zugriffe sichern,…

TRENDS 2019 | TRENDS SECURITY | NEWS | IT-SECURITY

Fünf Empfehlungen zur Sicherung privilegierter Zugriffe in DevOps-Umgebungen

Sicherheitsstrategien müssen unternehmensweite Maßnahmen zum Schutz privilegierter Zugriffe und Zugangsdaten umfassen – gerade auch im DevOps-Umfeld, in dem etliche Service-Accounts, Encryption-, API- und SSH-Keys, Secrets von Containern oder eingebettete Passwörter in Programm-Code oft ungesichert sind. So hat auch der »Global Advanced Threat Landscape Report 2018« von CyberArk ergeben, dass mehr als 70 Prozent der befragten…

NEWS | CLOUD COMPUTING | IT-SECURITY | AUSGABE 3-4-2019

Studie »The Future of Multi-Cloud« – Die Multi-Cloud zukunftssicher schützen

Technologien verändern sich immer schneller. So wird es für IT-Verantwortliche immer schwieriger, die richtigen zukunftsfähigen Sicherheitslösungen zu implementieren. Welche Trends in den kommenden Jahren dabei zu berücksichtigen sind, zeigt die aktuelle Studie »The Future of Multi-Cloud« (FOMC) der Foresight Factory.

NEWS | BUSINESS PROCESS MANAGEMENT | FAVORITEN DER REDAKTION | IT-SECURITY | SERVICES | STRATEGIEN | TIPPS

Elf Bausteine zur wirksamen Bekämpfung von Insiderbedrohungen

Organisationen behandeln Insiderbedrohungen häufig als Tabuthema. Nur zögerlich werden Mitarbeiter, die zu einer Bedrohung für das Unternehmen geworden sind, als solche wahrgenommen. Auch Meldungen und Maßnahmen gegen diese Personen erfolgen zögerlich. Es scheint beinahe so, als ob Insiderbedrohungen ein blinder Fleck innerhalb von Prozessen im Management seien. Der Verizon Insider Threat Report zielt darauf,…