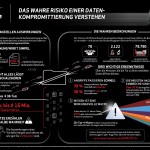

Am 14. Juni hat das FBI erneut seine Schätzungen der weltweiten Verluste, die durch Angriffe mit kompromittierten Geschäfts-Mails (Engl.: business email compromise, BEC) entstehen, nach oben korrigiert: auf 3,1 Milliarden US-Dollar [1]. Während diese Zahl weiterhin auf einen hohen Wert steigt, ist die Wachstumsrate als dramatisch zu bezeichnen. Seit Januar 2015 nahmen die festgestellten Verluste…