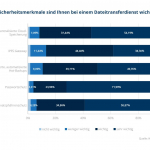

Die Führungskräfte machen Druck auf die IT-Abteilungen für eine schnelle Einführung generativer KI. Die IT-Abteilungen wiederum fordern einen stärkeren Fokus auf Datensicherheit und -qualität. Es gilt Gleichgewicht zwischen Geschwindigkeit, Geschäftswert und Sicherheit herzustellen. Eine kürzlich von Salesforce durchgeführte weltweite Umfrage unter 600 IT-Fachleuten hat ergeben, dass die Geschäftsleitung von der IT-Abteilung erwartet, generative KI schnellstmöglich…