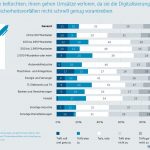

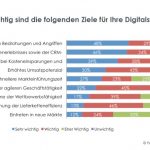

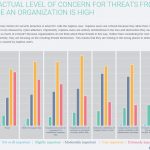

Veraltete Technologien machen Unternehmen anfällig für Sicherheitsverstöße durch böswillige und unbedachte Mitarbeiter. Eine europäische Studie mit dem Titel »Detecting and Responding to the Accidental Breach: The Impact of the Hapless User” – zu deutsch: Unbeabsichtigte Sicherheitsverstöße erkennen und mit Gegenmaßnahmen reagieren: Die Auswirkungen unbeabsichtigter Handlungen von Benutzern – zeigt, dass europäische Unternehmen Bedrohungen aus den…