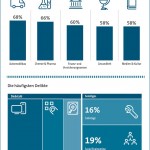

In einer Studie [1] wurden 75 Vertreter von Unternehmen und Behörden zur IT-Sicherheit befragt. Inklusive Behörden waren mit Finanzen und Versicherung, Medien und Kommunikation, dem produzierenden Gewerbe, Versorgern, IT sowie Telekommunikation, Automobil, Transport und Logistik neun verschiedene Branchen vertreten. Eines der überraschenden Ergebnisse: Stolze 57 Prozent der Befragten bewerten die IT-Sicherheit in ihren Unternehmen als…