Datensicherheit und die STVO haben mehr gemeinsam, als es auf den ersten Blick den Anschein hat. Man glaubt die Verkehrsregeln zu kennen und wird, ehe man sich versieht, von der Verkehrspolizei zur Kasse gebeten. Bei Verstößen gegen die DSGVO verhält es sich ähnlich. Donald Trump zum Beispiel hat die Angewohnheit, Dokumente, die er nicht mehr benötigt, zu zerreißen und in den Papierkorb zu werfen. Doch damit macht er sich strafbar. Für ihn gilt, wie für alle US-amerikanischen Präsidenten, der »Presidential Records Act« aus dem Jahr 1978. In diesem ist festgelegt, dass alle Dokumente, mit denen das US-Staatsoberhaupt zu tun hatte, aufbewahrt werden müssen. Deshalb ist jetzt eine ganze Abteilung damit beschäftigt, Trumps zerrissene Papiere wieder zusammenzukleben. Nachzulesen ist das in der nordamerikanischen Zeitung Politico unter dem Titel »Meet the guys who tape Trump’s papers back together« (»Treffen Sie die Leute, die Trumps Papiere wieder zusammenkleben«).

Unkenntnis und Selbstüberschätzung

Im Gegensatz zu Präsidenten bekommen Unternehmen, die sich nicht an die Datenspielregeln halten, hingegen keine eigene Abteilung zur Korrektur der Verstöße spendiert. Stattdessen flattert schon mal ein Bußgeldbescheid von der Datenschutzbehörde herein, der in besonders schweren Fällen mehrere Millionen Euro betragen kann. Ausgestellt wird er zum Beispiel bei unsachgemäßer Archivierung oder Speicherung relevanter Daten. Doch auch das Löschen digitaler Daten unterliegt strengen Vorgaben. Mit dem Drücken der Delete Taste ist es nicht getan. Richtige Datenlöschung ist eine komplexe, beinahe schon wissenschaftliche Angelegenheit mit einer ausgeklügelten Methodik. Unternehmen müssen dabei nicht nur spezielle Löschtools einsetzen, sondern die Daten auf einem Datenträger sollten durch mehrmaliges Überschreiben mit Zufallszahlen (Nullen und Einsen) unlesbar gemacht werden.

Der Datenlöschexperte Blancco Technology Group hat zum Thema Datenentsorgung in Zusammenarbeit mit dem Marktforschungsunternehmen Coleman Parks eine Untersuchung durchgeführt, die zeigt, dass Unkenntnis und Selbstüberschätzung in vielen Unternehmen weltweit die Sicherheit von Daten gefährden, obwohl ein vernünftiges Daten-Lösch-Management eigentlich auf die Prioritätenliste gehört.

Für die Blancco-Studie »A False Sense of Security« wurden 1.850 Entscheidungsträger der weltweit größten Unternehmen in Nordamerika, den APAC-Staaten und Europa –- nach ihrem Umgang mit ausgedienten elektronischen Geräten befragt. Die Umfrage ergab, dass die Datenlöschverfahren am Lebensende von IT-Geräten in jedem dritten Unternehmen erhebliche Sicherheitsmängel aufweisen, obwohl sich die Mehrzahl über die Risiken durchaus bewusst war. Mehr als drei Viertel (77 Prozent) der Befragten stimmten zu, dass die große Anzahl unterschiedlicher End-of-Life-Geräte ein Datensicherheitsrisiko für ihr Unternehmen darstellt. 74 Prozent gaben an, wegen der Gefahr von Datenschutzverstößen im Zusammenhang mit Altgeräten besorgt zu sein. Auf das Beispiel aus dem Straßenverkehr übertragen hieße das: Wir sind besorgt, dass wir einen Verkehrsverstoß begehen könnten, parken aber trotzdem im absoluten Halteverbot, drücken auf der Autobahn das Gaspedal bis zum Anschlag durch und hoffen auf das Beste.

Unzureichende Verfahren zum Entfernen von Daten

Viele der befragten Unternehmen gaben an, für das Entfernen von Daten eine Vielzahl unterschiedlicher Methoden zu verwenden. Insgesamt 17 Prozent setzen dabei auf physische Zerstörung wie zum Beispiel Entmagnetisieren oder Schreddern, jedoch ohne den Prozess in einem sogenannten Audit-Trail zu protokollieren. 13 Prozent nutzen eine kryptografische Löschmethode, die Daten durch Entfernen des Kryptografieschlüssels ungültig macht. 12 Prozent formatieren ihre Festplatte neu, während 15 Prozent sie mithilfe kostenloser oder kostenpflichtiger Softwaretools ohne entsprechende Zertifizierung neu überschreiben. Ganze 4 Prozent gaben an, überhaupt kein Verfahren zum Löschen von Daten anzuwenden. Den befragten Unternehmen war in vielen Fällen nicht bewusst, dass diese Verfahren den vorgegeben Sicherheitsrichtlinien nicht entsprechen und ein potenzielles Restrisiko für Sicherheitslücken und Compliance-Verstöße bleibt.

Ausgemusterte Speichergeräte horten

Die meisten der weltweit befragten Unternehmen gaben an, ausrangierte Geräte in großer Zahl in ihrem Unternehmen zu horten. Anstatt die Daten unmittelbar nach Außerbetriebnahme zu löschen, lassen sie die Geräte erst einmal eine Zeit lang ungenutzt liegen. Lediglich 13 Prozent der Firmen löschen die Datenträger sofort nach ihrer Stilllegung. Spitzenreiter im Horten von Altgeräten ist Deutschland, wo 78 Prozent der befragten Unternehmen einräumten ihre ausrangierten Systeme samt Daten erst einmal einzulagern. 20 Prozent der deutschen Unternehmen gab sogar an, die Daten auf ihren IT-Geräten überhaupt nicht zu löschen. Eine erhebliche Sicherheitslücke!

Unterschiedliche Löschmethoden für jeden Gerätetyp

In den meisten Unternehmen ist eine Vielzahl von Datenträgern im Einsatz und für jeden Gerätetyp gibt es präzise Löschvorgaben, die einzuhalten sind, um keine Compliance-Verstöße zu riskieren. So macht es zum Beispiel einen Unterschied, ob eine HDD- oder eine SSD-Festplatte gelöscht wird. Bei letzterer ist die traditionelle Methode zum Löschen von Festplatten nicht anwendbar, da bei der SSD die Daten gleichmäßig über die Blöcke des Flash-Speichers verteilt sind. Da weder Benutzer noch Programme einen Einfluss darauf haben, welche Teile der SSD beschrieben werden, bietet das bei der HDD angewendete mehrfache Überschreiben hier keine Garantie für eine sichere Datenlöschung. Trotzdem nutzt allein in Deutschland ein Fünftel der Unternehmen beim Löschen von Festplatten für SSD und HDD ein und dasselbe Verfahren.

Nachweispflicht bei der Entsorgung

Zu einer fachgerechten Entsorgung von Daten gehört auch eine klare Chain-of-Custody und auditfähige Dokumentation als Beweis. Auch das ist in der EU-DSGVO klar geregelt. Danach müssen alle Vorgänge und Änderungen innerhalb der Archivierungsabläufe sowie der Zeitpunkt der Vorgänge nachvollziehbar, beziehungsweise nachweisbar sein. Neben dem Audit-Trail wird dabei auch eine beweissichere Dokumentation verlangt, die den Transport zu einer externen Einrichtung, in der die Geräte vernichtet wurden, protokolliert. Trotzdem gab allein in Deutschland ein Fünftel (20 Prozent) der Unternehmen an, nicht über einen Audit-Trail für die physische Zerstörung zu verfügen und 32 Prozent erklärten, die Seriennummern der Festplatten nicht zu erfassen.

Eins zeigt die Blancco-Studie damit sehr deutlich: Das Löschen von Altdaten ist anspruchsvoller als gedacht und ein von Führungskräften und Entscheidern häufig unterschätztes Thema. Viele Entscheidungsträger wählen deshalb beim Schutz ihres Unternehmens einen unzureichenden Ansatz, was auf ein enormes und besorgniserregendes Wissensdefizit hinsichtlich der Sicherheits- und Compliance-Implikationen der physischen Zerstörung und der Aufbewahrung von Altgeräten zurückzuführen ist. Würden wir so Auto fahren, wie wir mit unseren alten Daten umgehen, wären wir auf den Straßen nicht mehr sicher.

Fredrik Forslund

Prüfen, sperren, löschen – datenschutzkonforme Datenträgervernichtung

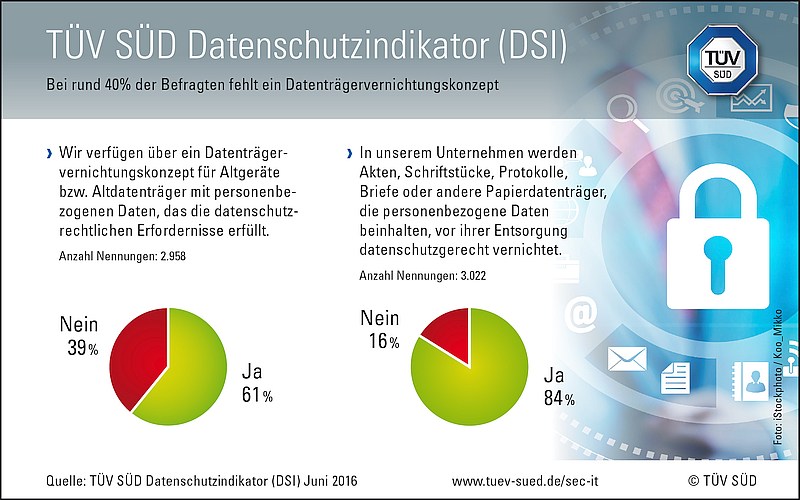

Viele Unternehmen speichern eine Menge personenbezogener Daten. Sobald der Zweck, für den sie erhoben wurden, erfüllt und die Aufbewahrungsfrist abgelaufen ist, müssen sie gelöscht werden. Die Auswertung des TÜV SÜD Datenschutzindikators (DSI) zeigt, dass bereits 84 Prozent der Unternehmen personenbezogene Daten vor ihrer Entsorgung datenschutzgerecht vernichten, allerdings fehlt bei rund 40 Prozent das Datenträgervernichtungskonzept.

Mit der Sperrung oder Löschung von nicht länger benötigten, personenbezogenen Daten sollten sich Unternehmen in jedem Fall auseinandersetzen. »Das Bundesdatenschutzgesetz gibt vor, dass personenbezogene Daten unter anderem zu löschen sind, sobald ihre Kenntnis für die Erfüllung des Zwecks der Speicherung nicht mehr erforderlich ist«, erklärt Rainer Seidlitz, Datenschutzexperte der TÜV SÜD Sec-IT GmbH. »Bleiben solche Daten als Karteileichen auf den Servern liegen und werden nachweislich nicht gelöscht oder gesperrt, können für Unternehmen empfindliche Bußgelder in Höhe von bis zu 300.000 Euro entstehen.«

Immerhin geben 61 Prozent der befragten Unternehmen an über ein Datenträgervernichtungskonzept für Altdatenträger mit personenbezogenen Daten zu verfügen, das die datenschutzrechtlichen Erfordernisse erfüllt. Und bei 84 Prozent werden personenbezogene Daten in Form von Akten, Schriftstücken, Protokolle, Briefen oder andere Papierdatenträgern vor ihrer Entsorgung datenschutzgerecht vernichtet. In jedem Fall ist es für alle Unternehmen sinnvoll, ein Datenträgervernichtungskonzept zu haben. Dieses enthält entsprechende Vorgaben und kann als konkrete Verwahrungsanweisung als auch als allgemeines Regelwerk dienen. Mitarbeiter können sich so bei Fragen an festgeschriebene Konformitäten halten. Für die Erstellung des Konzepts können sich Unternehmen an der Norm DIN 66399 orientieren. Sie behandelt Prozessschritte und Anforderungen an Maschinen rund um die Vernichtung von Datenträgern. Zudem umfasst sie digitale Dokumente und die damit verbundenen, neuen Sicherheitserfordernisse.

[1] Der TÜV SÜD DSI wurde im Juli 2014 von der TÜV SÜD Sec-IT GmbH, unterstützt durch die LMU München, vorgestellt. Unternehmen, die selbst prüfen möchten, wie gut sie in Sachen Datenschutz aufgestellt sind und an welchen Stellen Verbesserungspotenzial besteht, können am TÜV SÜD DSI unter www.tuev-sued.de/datenschutzindikator teilnehmen. Die aktuelle Trendfrage »Versenden sie vertrauliche Informationen unverschlüsselt per E-Mail?« kann unabhängig von der Selbsteinschätzung beantwortet werden.

Weitere Informationen zum Thema Datenschutz und Datensicherheit erhalten Interessenten unter www.tuev-sued.de/sec-it oder unter der kostenlosen Rufnummer 0800/5791-5005.

Intelligentes Löschen von überflüssigen Dateien

Informatiker der Universität Bamberg entwickeln lernfähigen Assistenten.

In Verwaltungen von Unternehmen türmen sich Dateien über Dateien. Es ist für Mitarbeiterinnen und Mitarbeiter mitunter schwierig, in der Flut von Tabellen, Präsentationen und Texten den Überblick zu behalten. Außerdem benötigt jede einzelne Datei Energie und Speicherplatz auf einer Festplatte – und verursacht so Kosten für das Unternehmen und belastet die Umwelt. Was aber soll gelöscht werden? Wo fängt man am besten an? Informatikerinnen und Informatiker der Universität Bamberg arbeiten derzeit an einer automatisierten Lösung: Sie entwickeln in dem interdisziplinären Projekt »Dare2Del« zusammen mit der Arbeitspsychologie an der Friedrich-Alexander-Universität Erlangen-Nürnberg mittels maschinellem Lernen ein System, das hilft, irrelevante Daten zu löschen. Das Projekt »Dare2Del« läuft über sechs Jahre und wird von der Deutschen Forschungsgemeinschaft (DFG) mit insgesamt 889.702 Euro gefördert. Es ist Teil des DFG Schwerpunktprogramms »Intentional Forgetting in Organisationen«.

In der ersten Projektphase von 2016 bis 2019 programmierten Dr. Ute Schmid, Professorin für Angewandte Informatik, insbesondere Kognitive Systeme, und ihr Mitarbeiter Michael Siebers ein lernfähiges Modell, das zwar sehr komplexe Algorithmen verarbeiten kann, für den Nutzer aber trotzdem leicht zu bedienen ist. Das System löscht Dateien nicht wahllos und schon gar nicht automatisch: Die künstliche Intelligenz beachtet Unternehmensvorschriften und rechtliche Vorgaben und passt sich den Wünschen der Nutzerinnen und Nutzer an. Sie können beispielsweise Regeln festlegen: Immer die letzte und vorletzte Version einer Datei sollen behalten werden.

Menschen löschen selten Dateien

In der zweiten Phase geht es in den kommenden drei Jahren darum, die Vorschläge des Systems nachvollziehbar und transparent für Anwenderinnen und Anwender zu machen. So soll das Programm beispielsweise bestimmte Benennungen der Dateien hervorheben und durch einen Text erklären, warum die Datei zur Löschung vorgeschlagen wird. »Unser Ziel ist es, eine partnerschaftliche Zusammenarbeit von Mensch und künstlicher Intelligenz zu ermöglichen«, sagt Ute Schmid. Eine besondere Herausforderung für die Wissenschaftlerinnen und Wissenschaftler ist dabei, herauszufinden, wann ein Nutzer welche Inhalte bearbeiten möchte. Wer gerade mitten in der Arbeit an einem Projekt stecke, möchte nicht gefragt werden, ob er eine Datei aus einem völlig anderen Kontext noch braucht. Schmid erklärt: »Randzeiten scheinen geeignet zu sein: Beispielsweise werden am Ende jedes Arbeitstages fünf Dateien abgefragt, die aus dem Tageskontext stammen.«

Die Psychologinnen Prof. Dr. Cornelia Niessen und Kyra Göbel von der Friedrich-Alexander-Universität Erlangen-Nürnberg zeigten, dass Personen während der Arbeit selten Dateien löschen, nur, wenn sie unmittelbar den Arbeitsablauf behindern. Erklärungen des lernfähigen Systems sollen hier die Bereitschaft erhöhen, Dateien zu löschen, das Gedächtnis zu entlasten und sich besser konzentrieren zu können.

Ute Schmid erklärt, welche Vorteile ein solcher Assistent für Unternehmen haben könnte, wenn er nach dem Ende der Forschung auf dem Markt eingeführt wird: »Digitale Daten, die überflüssig geworden sind, erschweren die Suche nach Informationen, verzögern Entscheidungen und lenken von eigentlich anstehenden Aufgaben ab.« Sinnvoll zu löschen, erhöhe die Arbeitsleistung. »Die Unternehmen sparen Kosten für die teure Speicherung der Daten in Clouds. Außerdem wird weniger Energie benötigt, um Daten zu speichern, und weniger Rohstoffe verbraucht, um Festplatten herzustellen.«

279 Artikel zu „Daten löschen“

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | FAVORITEN DER REDAKTION | STRATEGIEN

Das Datenchaos ordnen: Mit neuer Datenkultur Sicherheit und Effizienz für Unternehmen heben

Unstrukturierte Daten benötigen nicht nur Speicherplatz – sie sind ein echter Kostenfaktor und stellen ein Sicherheitsrisiko dar. Unternehmen brauchen deshalb eine Strategie, wie sie mit ihren Dateien nachhaltig umgehen können. Dazu gehört zum einen, die alten Datenberge abzubauen. Software kann dabei eine wertvolle Unterstützung bieten. Noch wichtiger ist es aber, eine Datenkultur aufzubauen, so dass…

NEWS | TRENDS 2020

IT-Trends 2020: Daten-DNA, Datenschutz, Mikrorechenzentren, Backup-Strategien und Container

Fünf Trends drücken dem kommenden Jahr 2020 aus IT-Sicht einen Stempel auf. Sascha Oehl, Director Technical Sales bei Veritas Technologies, erläutert, inwiefern sich IT-Entscheider verstärkt mit maschinellem Lernen und künstlicher Intelligenz, der Daten-DNA sowie Edge-Computing und Containern auseinandersetzen müssen. Automatismen für die Daten-DNA Es ist fast schon so universell gültig wie ein physikalisches Gesetz…

NEWS | IT-SECURITY | SERVICES | SICHERHEIT MADE IN GERMANY | TIPPS

13 Tipps rund um den Cyber Monday – sicheres Schnäppchenjagen und Daten schützen

Der vorweihnachtliche Shopping-Orkan tobt … Black Friday, Cyber Monday, Black Friday Week und viele ähnliche Kampagnen sollen die Schnäppchenjäger auf Touren bringen. Dabei erfolgen Jahr für Jahr immer mehr Einkäufe online, mit den entsprechenden Folgen für Daten- und IT- Sicherheit. Experten von Palo Alto Networks geben daher 13 Tipps, worauf man für einen sicheren und…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | FAVORITEN DER REDAKTION | ONLINE-ARTIKEL | STRATEGIEN

Datenintegrität: Gute Daten, schlechte Daten

So kann Automatisierung dabei helfen, die Integrität von Daten im Zeitalter von Big Data zu gewährleisten. Der Begriff Big Data ist nun schon einige Jahre alt. Er wurde Mitte der 2000er Jahre erfunden, um Datensätze zu beschreiben, die zu groß waren, um sie mit herkömmlichen Business-Intelligence-Tools verwalten und verarbeiten zu können. Seitdem ist die Menge…

NEWS | BUSINESS | DIGITALE TRANSFORMATION | SERVICES

Die Börse wird durch die Cloud zum Datenhändler

Euronext nutzt Data Lake in der AWS-Cloud und bietet aktuelle Marktdaten als erweiterten Service. Mit der Trennung von der New York Stock Exchange wurde die Euronext im Jahr 2014 die erste länderübergreifende Börse der Eurozone. Hier sind Handelsplätze wie Amsterdam, Brüssel, Dublin, Lissabon und Paris vereint. Mit einer Marktkapitalisierung von 3,7 Billionen Euro (Stand März…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | TIPPS

Aufklärung in Sachen Datenschutz: Datensammler, ihre Quellen und Gründe

»Ich habe nichts zu verbergen« ist eine häufige Argumentation beim Thema Datenschutz. Doch wenn Reisende mehr für einen Flug bezahlen als andere, weil sie aufgrund gesammelter Daten wie dem Wohnort oder dem Beruf als kaufkräftiger eingeschätzt werden, empfinden das viele als ungerecht. Wie, von wem und warum Daten gesammelt werden, erläutert Stefan Wehrhahn, Cyber-Security-Experte bei…

NEWS | IT-SECURITY | MARKETING | AUSGABE 3-4-2019 | SECURITY SPEZIAL 3-4-2019

DSGVO-Konformität und Marketingautomation – Datenschutz als Erfolgsfaktor

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

30-prozentige Zunahme bei Datenverlusten von Verbrauchern

Trotz zunehmender Raffinesse und Kosten durch Ransomware, Cryptojacking und Social-Engineering-Angriffe wissen 50 Prozent der Verbraucher nichts über diese Online-Bedrohungen. Im Vorfeld des World Backup Days am 31. März gibt Acronis aktuelle Ergebnisse einer Umfrage zum World Backup Day über die Datensicherungsgewohnheiten von Verbrauchern auf der ganzen Welt bekannt [1]. Demnach erklärten 65,1 Prozent der Verbraucher, dass sie…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY | TIPPS

Jeder fünfte Deutsche ist über Datensicherheit in der Arbeit besorgt

Deutsche Arbeitnehmer haben vermehrt Angst einen Cyberangriff im eigenen Unternehmen zu verursachen. Tipps wie sich Arbeitgeber schützen können. Laut einer neuen Studie von McAfee ist eine der schwerwiegendsten Sorgen deutscher Arbeitnehmer eine Datenschutzverletzung oder einen Cyberangriff in ihrem Unternehmen zu verursachen. Jeder Fünfte (21 Prozent) gab an, dass er besorgt sei, etwas bei der Arbeit…