Wie QR-Codes den Erfolg von Unternehmen untergraben können.

Die Hürde Datensicherheit ist niedriger als erwartet Wer seinen Maschinenpark dem Internet öffnet, dem stellen sich zwangsläufig Fragen zur Sicherheit der Daten: Kann der Betrieb nun gehackt werden und wie kann man gewährleisten, dass alle rechtlichen Vorgaben zur Verarbeitung der Daten – insbesondere die DSGVO – eingehalten werden? Maschinenbauer zögern wegen dieser Bedenken ihrer Kunden,…

Aktueller Threat-Report von Bitdefender zeigt, wo die Schwachstellen sind, welche Methoden die Angreifer einsetzen und wie sich Einrichtungen am besten schützen. Der Bildungssektor zählt zu den am stärksten betroffenen Bereichen in Sachen Cyberangriffe. Das fanden Experten von Bitdefender bei der monatlichen Auswertung von Ransomware-Daten für März heraus. Die Bedrohungen gehen vornehmlich von Typosquatting und…

In den vergangenen Jahren sind Cyberangriffe rasant angestiegen. Wie eine Bitkom-Studie aus dem vergangenen Jahr zeigt, entstanden 2022 allein für deutsche Unternehmen durch Cyberkriminalität Schäden in Höhe von rund 203 Milliarden Euro [1]. Doch was müssen Unternehmen beachten, um die wachsenden Gefahren auszubremsen? Das aktuelle Nevis Sicherheitsbarometer geht der Stimmung im Bereich IT-Security auf den Grund [2]. Die Resultate der Studie zeigen erschreckende Erkenntnisse: Bei vielen IT-Entscheidern herrschen große Wissensdefizite.

Es ist erstaunlich, wie einfach zugänglich der Einzelhandel heute ist, auch wenn Verbraucher gerade eigentlich nicht nach einem bestimmten Produkt suchen. Man braucht nur wie Mary Poppins in die Tasche zu greifen und auf »Jetzt kaufen« zu klicken, um so ziemlich alles online zu bekommen. Diese Einfachheit ist unbestreitbar, aber es gibt auch eine andere,…

Rund um den Jahreswechsel haben prominente Angriffsziele wie Thyssenkrupp, die Universität Duisburg-Essen oder die Stadtverwaltung Potsdam gezeigt, wie gezielt Hacker ihre Opfer in den verschiedensten Bereichen aussuchen oder angreifen. Betroffen ist nicht mehr allein die private Wirtschaft, sondern zunehmend auch Bereiche des öffentlichen Lebens wie Schulen, Universitäten oder Behörden. Vier Trends prägen die IT-Sicherheitslage…

Der Krieg in Europa und die Demokratisierung von Ransomware haben dazu geführt, dass die Zahl der Cyberangriffe immens angestiegen ist. Gleichzeitig haben die Attacken qualitativ zugelegt, was teilweise verheerende Auswirkungen hatte. Schnallen Sie sich an – 2023 wird das Tempo anziehen! Das Jahr 2022 ist zu Ende. Und was für ein Jahr: Krieg, Energiekrise,…

Der rasche Übergang zu einer Cloud-basierten Infrastruktur hat die Angriffsfläche für Cyberangriffe und die Zahl der kritischen Fehlerquellen deutlich erhöht. Das gilt für Unternehmen, Behörden und Regierungsinstitutionen gleichermaßen. Tatsächlich nutzen laut Cloudwards.net 94 % der Unternehmen Cloud-Dienste, während Techjury.net angibt, dass 67 % der Unternehmensinfrastruktur heute Cloud-basiert sind. Welche Statistik auch immer die zutreffendere sein mag,…

Das Jahr 2022 war geprägt von globalen Krisen. Allem voran der russische Angriffskrieg gegen die Ukraine hat die europäische Gemeinschaft ins Wanken gebracht. Die Folgen: Rohstoffverknappungen sowie soziale und wirtschaftliche Spannungen. Zudem stieg die Anzahl erfolgreicher Cyberangriffe an. Immer häufiger wurden Unternehmen der kritischen Infrastruktur sowie Politikerinnen und Politiker Ziel von gezielten Cyberattacken. Auch im…

Die Fußball-WM in Katar ist in vollem Gange und die Zeit der Besinnlichkeit wartet bereits vor der Tür – viel Trubel für das letzte Quartal dieses Jahres. Doch ist es genau dieser Trubel, der während internationaler Sport-Events und Festtage entsteht, den Cyberkriminelle gezielt auszunutzen wissen. Das Hauptziel: ahnungslose Menschen und ihre Begeisterung, Neugier und Hilfsbereitschaft.…

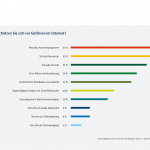

Studie von BSI und Polizei zeigt: Kenntnisse zum Schutz vor Cyberangriffen sind vorhanden, werden jedoch noch unzureichend umgesetzt. Ein aktuelles Virenschutzprogramm, sichere Passwörter und eine aktuelle Firewall sind die Maßnahmen, die Bürgerinnen und Bürger am häufigsten nutzen, um sich vor Angriffen im Netz zu schützen. Zu einem grundlegenden Basisschutz gehört aber auch, Sicherheitslücken mit…

Die fortschreitende Digitalisierung ermöglicht Unternehmen mehr Flexibilität dabei, wie sie ihre Geschäfte führen, wie ihre Angestellten miteinander, mit Kunden und Partnern kommunizieren, und wie sie neue Ideen und Innovationen entwickeln. Gleichzeitig waren sie aber auch noch nie so sehr gefährdet, Opfer einer Cyberattacke zu werden. Prävention, Erkennung, Einschätzung und Reaktion sind jetzt gefragt: Patrick Paulsen,…

Der Umstieg der Gaming-Branche in die Cloud hat zu einem Anstieg der Web/API- und DDoS-Angriffe geführt. Cyberangriffe auf Spieler und Gaming-Unternehmen nehmen weltweit weiter zu. Wie im SOTI-Gaming-Bericht von Akamai beschrieben, führten Covid-bedingte Lockdowns und Social Distancing zu einem erheblichen Anstieg im Gaming-Bereich. Nun, da viele Länder die Pandemiemaßnahmen lockern, zeigen die Daten jedoch…

Die Lage der IT-Sicherheit ist weiterhin angespannt und die Zahl der Cyberangriffe steigt stetig. Betroffen sind neben Privathaushalten vor allem Unternehmen, Organisationen und Behörden. Das bestätigt auch die aktuelle Studie des Branchenverbands Bitkom: 9 von 10 Unternehmen wurden im vergangen Jahr Opfer eines Cyberangriffs. Eines der größten Einfallstore für Cyberkriminelle ist dabei der ungesicherte Austausch…

Cyberangriffe, die immer ausgefeilter, komplexer und gezielter ausfallen und von langer Hand vorbereitet sind, bringen nicht nur den Mittelstand in eine schwierige Lage. Diese kann er meistens nicht allein bewältigen und ist deshalb auf Hilfe durch externe Dienstleister angewiesen, um die sicherheitsrelevanten Aufgaben zu meistern. Angriffspunkte und Gefahren in der IT In der IT…

Die Sicherheitsbehörden sehen aktuell zwar keine akute Gefährdung der Informationssicherheit in Deutschland im Zusammenhang mit der Situation in der Ukraine. Doch die Bedrohungslage verschärft sich – und das nicht nur abstrakt. »Die Bedrohung durch Cyberangriffe in Deutschland hat sich nach dem Angriff Russlands auf die Ukraine weiter verschärft. Bereits im vergangenen Herbst habe man in…

Seit Jahren wächst die Zahl der Cyberangriffe auf die IT-Systeme von Unternehmen. Um die stetig expandierende Bedrohungslandschaft in den Griff zu bekommen, setzen IT-Sicherheitsteams zunehmend auf automatisierte, über eine KI operierende Tools und Plattformen – lange Zeit mit Erfolg. Dank der immer vielfältigeren Angriffsvektoren haben Lösungen auf Basis traditioneller KI-Verfahren aber mittlerweile die Grenzen ihrer Belastbarkeit erreicht. Zu beschränkt ist die Flexibilität symbolischer KI-Systeme. Einen Ausweg bieten automatische Sicherheitslösungen, die auf verhaltensbasierten KI-Systemen basieren.

Unternehmen sollten Schutzmaßnahmen nachziehen, klare Verantwortlichkeiten festlegen und die Mitarbeitenden sensibilisieren. Die russische Offensive begann im digitalen Raum bereits einige Zeit vor dem Einmarsch in die Ukraine. »Während Cyberangriffe auf militärische Zielsysteme, Behörden und Institutionen bereits seit längerem stattfinden, spielte der digitale Raum in den ersten Tagen des russischen Angriffskriegs nur eine nachgelagerte Rolle.…

Angesichts der zunehmenden Verbreitung von Cyberangriffen benötigen Unternehmen eine moderne Datensicherungsstrategie, die kritische Systeme schützt und auch so schnell wie möglich wiederherstellt. Die Welt der Datensicherungslösungen ist voll von Versprechungen verschiedener Anbieter zur Verhinderung und Erkennung von Ransomware und der Wiederherstellung nach einem Angriff. Ein Unternehmen hat sogar eine 5-Millionen-Dollar-Garantie für die Wiederherstellung von…