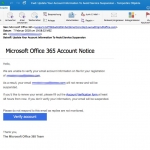

Neue Phishing-Methode manipuliert vermehrt reCaptcha-Abfragen. Auch wenn die stationären Geschäfte langsam wieder öffnen, der Online-Kauf hat wegen der aktuellen Ausgangsbeschränkungen Hochkonjunktur. Viele seriöse Unternehmen sichern ihre Webseiten durch eine sogenannte reCaptcha-Abfrage ab. Im Dauer-Clinch zwischen Cybersicherheit und Cyberkriminalität finden Hacker erfahrungsgemäß immer wieder neue Methoden, persönliche oder Unternehmensdaten abzugreifen. Seit kurzem fällt auf, dass Hacker…