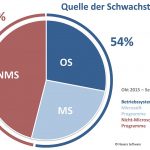

Cyberbedrohung wird in jeder Hinsicht größer. IoT-Bots, noch mehr Ransomware und vermehrt Angriffe auf Firmware und Unternehmensnetzwerke sowie OS X-Geräte. Nie war die weltweite Bedrohungslage so brisant wie 2017, das als Rekordjahr von Ransomware und als Durchbruch der Crypto-Currency-Miner-Attacken in die Security-Annalen eingehen wird. Der Cybersecurity-Anbieter Bitdefender schützt 500 Millionen Nutzern weltweit vor Bedrohungen aus…