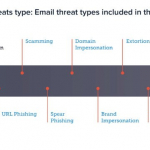

Das FBI hat kürzlich eine Private Industry Notification herausgegeben, dass Cyberangreifer den webbasierten E-Mail-Clients der Opfer automatische Weiterleitungsregeln zuweisen, um ihre Aktivitäten zu verschleiern. Angreifer nutzen dann diese reduzierte Sichtbarkeit, um die Wahrscheinlichkeit einer erfolgreichen Kompromittierung von Geschäfts-E-Mails (Business Email Compromise, BEC) zu erhöhen. Dies ist eine ernste Angelegenheit, meint Vectra AI, Anbieter einer…