Illustration: Absmeier, Tumisu

Das FBI hat kürzlich eine Private Industry Notification herausgegeben, dass Cyberangreifer den webbasierten E-Mail-Clients der Opfer automatische Weiterleitungsregeln zuweisen, um ihre Aktivitäten zu verschleiern. Angreifer nutzen dann diese reduzierte Sichtbarkeit, um die Wahrscheinlichkeit einer erfolgreichen Kompromittierung von Geschäfts-E-Mails (Business Email Compromise, BEC) zu erhöhen.

Dies ist eine ernste Angelegenheit, meint Vectra AI, Anbieter einer IT-Sicherheitsplattform auf Basis künstlicher Intelligenz. Im vergangenen Jahr meldete das Internet Crime Complaint Center (IC3) weltweit Verluste von mehr als 1,7 Milliarden US-Dollar durch BEC-Akteure. Es gibt nun Cyberbedrohungen, die es auf Microsoft-Office 365-Konten abgesehen haben, zu denen der Outlook-Mail-Client und Exchange-Mail-Server gehören. Mit mehr als 200 Millionen monatlichen Abonnenten ist Office 365 ein ergiebiges Ziel für Cyberkriminelle. Jeden Monat werden 30 Prozent der Unternehmen, die es nutzen, Opfer von Angreifern.

Obwohl Office 365 den nun vielerorts verteilten Mitarbeitern eine primäre Umgebung bietet, in der sie ihre Geschäfte abwickeln können, schafft es auch ein zentrales Repository für Daten und Informationen, das von Angreifern leicht ausgenutzt werden kann.

Anstelle von Malware nutzen Angreifer die Tools und Funktionen, die standardmäßig in Office 365 zur Verfügung stehen, und leben so von der Fläche und bleiben monatelang im Verborgenen. Das Weiterleiten von E-Mails ist nur eine von vielen Techniken, über die man sich Sorgen machen muss. Nachdem Angreifer in einer Office-365-Umgebung Fuß gefasst haben, können mehrere Dinge passieren, darunter:

- Durchsuchen von E-Mails, Chatverläufen und Dateien auf der Suche nach Passwörtern oder anderen nützlichen Daten.

- Einrichten von Weiterleitungsregeln, um auf einen ständigen Strom von E-Mails zuzugreifen, ohne sich erneut anmelden zu müssen.

- Kapern eines vertrauenswürdigen Kommunikationskanals, etwa das Versenden einer unzulässigen E-Mail vom offiziellen Konto des CEO, um Mitarbeiter, Kunden und Partner zu manipulieren.

- Einschleusen von Malware oder bösartigen Links in vertrauenswürdige Dokumente, um Personen dazu zu bringen, Präventionskontrollen zu umgehen, die Warnungen auslösen.

- Stehlen oder Verschlüsseln von Dateien und Daten gegen Lösegeld.

Eine Studie von Vectra zu den Top 10 der häufigsten Angriffstechniken gegen Office 365 ergab, dass die verdächtige E-Mail-Weiterleitung die achthäufigste bösartige Verhaltensweise ist. Es ist daher wichtig, den Missbrauch von Kontorechten für Office 365 im Auge zu behalten, da er in realen Angriffen am häufigsten vorkommt. Sicherheitsmaßnahmen wie Multifaktor-Authentifizierung (MFA) halten Angreifer in dieser neuen Cybersicherheitslandschaft nicht mehr auf.

Office 365 und andere SaaS-Plattformen sind ein sicherer Hafen für Angreifer. Daher ist es von entscheidender Bedeutung, den Missbrauch von Kontoprivilegien zu erkennen und darauf zu reagieren, wenn Benutzer auf Anwendungen und Dienste in Cloud-Umgebungen zugreifen. Genau das leisten moderne Plattformen, die auf maschinelles Lernen für effiziente Cybersicherheit setzen. Eine solche Lösung versetzt Sicherheitsteams in die Lage, versteckte Angreifer in SaaS-Plattformen wie Office 365 schnell und einfach zu identifizieren und zu entschärfen, sodass diese nicht länger ein sicherer Hafen für Cyberkriminelle sind.

Account Takeover-Angriffe: Wie Unternehmen ihre Office-365-Konten schützen können

https://pixabay.com/de

Account Takeover: Die Vorgehensweise der Angreifer

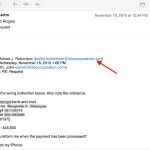

Bei Office-365-Account-Takeover-Angriffen geben sich Cyberkriminelle häufig als Microsoft aus und versuchen mit Social-Engineering-Taktiken Nutzer dazu zu bringen, eine Phishing-Website zu besuchen und Anmeldeinformationen preiszugeben. Sobald ein Konto erfolgreich gehackt wurde, starten Kriminelle selten sofort einen weiteren Angriff. Stattdessen überwachen sie E-Mails und verfolgen die typischen Aktivitäten im Unternehmen, um die Erfolgschancen für einen weiteren Angriff zu maximieren.

Anschließend missbrauchen Cyberkriminelle das Konto, um weitere Zielpersonen innerhalb der Organisation, insbesondere Führungskräfte und Mitarbeiter der Finanzabteilung, anzusprechen, um auch deren Zugangsdaten zu erschleichen. Kompromittierte Konten können von Angreifern zudem genutzt werden, um durch Identitätsdiebstahl externe Angriffe auf Geschäftspartner und Kunden zu starten. Bei der Kontaktaufnahme fügen Hacker in ihre E-Mails oft reale, kopierte Threads ein, etwa bei der Bitte um eine Banküberweisung, und erhöhen dadurch die Glaubwürdigkeit der Nachricht. Zudem richten Betrüger Postfachregeln ein. So verbergen oder löschen sie alle E-Mails, die sie über das gehackte Konto versenden.

Eine aktuelle, von Barracuda durchgeführte Analyse von Account-Takeover-Angriffen ergab, dass bei 29 Prozent der untersuchten Unternehmen Office-365-Konten von Hackern kompromittiert worden waren. Dabei wurden mehr als 1,5 Millionen bösartige und Spam-E-Mails von den Accounts versendet. Zudem stellten die Cyberkriminelle bei 34 Prozent der fast 4.000 kompromittierten Konten unbemerkt E-Mail-Regeln auf, um ihre Aktivitäten zu verbergen.

Die Hacker führten die Account-Takeover-Angriffe mit verschiedenen Methoden durch. In einigen Fällen nutzten Angreifer Benutzernamen und Passwörter, die bei früheren Datenlecks erworben wurden. Da die Benutzer oft das gleiche Passwort für verschiedene Konten verwendeten, konnten Hacker die gestohlenen Zugangsdaten erfolgreich wiederverwenden und Zugriff auf zusätzliche Konten erlangen. Angreifer nutzten auch gestohlene Passwörter für private E-Mail-Konten, um darüber Zugang zu geschäftlichen E-Mails zu erhalten. Darüber hinaus Brute-Force-Angriffe können für die erfolgreiche Konto-Übernahme verwendet werden, da manche Benutzer sehr einfache Passwörter verwenden, die leicht zu erraten sind und nicht oft genug geändert werden.

Schutzmaßnahmen gegen Account Takeover

- Nutzung von künstlicher Intelligenz

Betrüger passen die E-Mail-Angriffstaktiken an, um Gateways und Spam-Filter zu umgehen. Daher ist es wichtig, über eine Lösung zu verfügen, die Spear-Phishing-Angriffe erkennt und vor ihnen schützt, einschließlich Business E-Mail Compromise (BEC) und Markenimitationen. Unternehmen sollten speziell entwickelte Technologien einsetzen, die nicht nur auf der Erkennung von bösartigen Links oder Anhängen basieren. Die Verwendung von maschinellem Lernen zur Analyse der üblichen Kommunikationsmuster innerhalb des Unternehmens ermöglicht es diesen Technologien, Anomalien zu erkennen, die auf einen Angriff hinweisen können. Sie können in Echtzeit Gegenmaßnahmen ergreifen, indem sie Benutzer warnen und bösartige E-Mails entfernen, die von gehackten Konten stammen.

- Multi-Faktor-Authentifizierung

Die Multi-Faktor-Authentifizierung (MFA), die Zwei-Faktor-Authentifizierung und die zweistufige Verifizierung, bietet eine zusätzliche Sicherheitsebene neben Benutzername und Passwort, wie beispielsweise einen Daumenabdruck, einen Netzhaut-Scan oder ein One-Time Password (OTP). Das One-Time Password (Einmalpasswort) ist – wie der Name verrät – ein nur einmal gültiges Passwort, das für die Authentifizierung oder für Transaktionen verwendbar ist. Es kann entweder dynamisch generiert oder einer zuvor erstellen Liste von statischen Einmalpasswörtern entnommen werden.

- Überwachung von Posteingangsregeln und verdächtigen Anmeldungen

Unternehmen sollten zudem Technologien nutzen, um verdächtige Aktivitäten zu identifizieren, einschließlich Anmeldungen von ungewöhnlichen Orten und IP-Adressen, die ein potenzielles Zeichen für ein gefährdetes Konto sind. Dabei sollte darauf geachtet werden, dass auch E-Mail-Konten auf bösartige Weiterleitungs- und Löschregeln überwacht werden, die Kriminelle nutzen, um ihre Spuren zu verwischen.

- Schulung der Mitarbeiter zur Erkennung und Meldung von Angriffen

Unternehmen sollten Benutzer dezidiert über Spear-Phishing-Angriffe aufklären. Darüber hinaus sollten Phishing-Simulationen für E-Mails, VoicE-Mails und SMS eingesetzt werden, um Benutzer darin zu schulen, Cyberangriffe zu identifizieren, die Effektivität des Trainings zu testen und die am stärksten gefährdeten Benutzer zu identifizieren. Zudem sollten Richtlinien erstellt werden, die Verhaltensweisen für Anfragen per E-Mail bezüglich Banküberweisungen festlegen.

Account Takeover wird auch in naher Zukunft eine der größten Gefahren für die Unternehmenssicherheit bleiben. Doch durch einen mehrschichtigen Ansatz, bestehend aus Mitarbeitertraining und Technologien, kann das Risiko dieser Angriffe erheblich eingeschränkt werden.

Dr. Klaus Gheri, Vice President und General Manager Network Security bei Barracuda Networks

272 Artikel zu „BEC Business“

NEWS | IT-SECURITY | WHITEPAPER

BEC-Attacken und Covid-19-Scamming liegen bei Hackern im Trend

Barracuda veröffentlicht neuen Spear-Phishing-Report 2020 mit Einsichten über aktuelle Angriffstaktiken von Cyberkriminellen und Best Practices zum Schutz. Covid-19 hat gezeigt, wie schnell Cyberkriminelle ihre Angriffstaktiken an aktuelle Ereignisse anpassen. Bedeutet dies, dass Unternehmen und Organisation im Hase-Igel-Rennen stets der Hase bleiben? Nicht unbedingt: Die neue fünfte Ausgabe des Spear-Phishing-Reports des Sicherheitsspezialisten Barracuda informiert über aktuelle…

NEWS | IT-SECURITY

Wachsende Bedrohung durch BEC-Attacken: Lieferketten unter Beschuss von Cyberkriminellen

Proofpoint warnt aktuell vor den wachsenden Gefahren von BEC (Business E-Mail Compromise). Mit Hilfe dieser Taktik, also der Fälschung geschäftlicher E-Mail-Kommunikation, versuchen sich Cyberkriminelle zusehends zu bereichern. Im Rahmen dieser Angriffe geraten zunehmend auch die Lieferketten großer wie kleiner Unternehmen in den Fokus der Kriminellen. Business E-Mail Compromise (BEC) gilt gemeinhin als die teuerste…

NEWS | BUSINESS | IT-SECURITY

Zunahme von Business E-Mail Compromise – Identität eines CEO durchschnittlich mehr als 100 mal imitiert

Proofpoint warnt eindringlich vor den Gefahren, die sich für Unternehmen aus dem zunehmenden Aufkommen des sogenannten CEO-Betrugs (Business E-Mail Compromise, BEC) ergeben. Täglich blockiert allein Proofpoint mehr als 15.000 derartige Betrugsversuche – Tendenz steigend. Bei ihren Angriffen wenden die Cyberkriminellen zum Teil bereits bekannte, aber auch immer wieder neue und damit eben auch weniger bekannte…

NEWS | IT-SECURITY | WHITEPAPER

Sie haben BEC!

Die 10 größten, gefährlichsten und dreistesten BEC-Betrugsversuche von 2020 und 2019. Es ist schwieriger als es aussieht, BEC-E-Mails zuverlässig als solche zu entlarven. Der Grund: BEC-Angriffe (Business E-Mail Compromise, auch unter den Begriffen Chefmasche oder CEO-Betrug bekannt) nutzen das menschliche Verhalten aus. Dies ist eine Aufstellung der bekanntesten (und niederträchtigsten) BEC und EAC-Angriffe der letzten…

NEWS | BUSINESS INTELLIGENCE | DIGITALISIERUNG | TRENDS GESCHÄFTSPROZESSE | TRENDS 2019

Herkömmliche Daten- und Analysestrategien können die Anforderungen des Digital Business nicht erfüllen

Laut dem Research- und Beratungsunternehmen Gartner erwähnen heute weniger als 50 Prozent der dokumentierten Unternehmensstrategien Daten und Analysen als Schlüsselkomponenten, um Unternehmenswerte zu schaffen. Denn traditionelle Daten- und Analysestrategien erkennen die Anforderungen des Digital Business oft nicht. Moderne Daten und Analysen dienen einem breiteren Unternehmenszweck und sind stärker als je zuvor an die Arbeitsweisen…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Cyberattacken in 2019: Illegales Cryptomining, Business E-Mail Compromise und Makros

Wenn es um realistische Prognosen für das neue Jahr in Sachen Cybersicherheit geht, ist nach Meinung von Palo Alto Networks davon auszugehen, dass bestimmte Entwicklungen aus 2018 weiter an Bedeutung gewinnen werden. Im Jahr 2019 erwarten die Spezialisten im Wesentlichen drei Varianten von Cyberangriffen: Weitere Angriffe mit dem Ziel des Cryptocurrency Mining Ende letzten…

NEWS | BUSINESS | DIGITALE TRANSFORMATION | FAVORITEN DER REDAKTION | GESCHÄFTSPROZESSE | ONLINE-ARTIKEL | SERVICES | STRATEGIEN

Die Rolle des CIO in der digitalen Transformation: Der »Business Enabler«

Die digitale Transformation bringt für CIOs zahlreiche Herausforderungen mit sich. Mehr IT-Systeme in Unternehmen bedeutet oft auch: steigende Kosten und eine höhere Komplexität. Doch sie eröffnet auch die Chance, gemeinsam mit anderen Unternehmensführern den Weg in die neue digitale Geschäftswelt aktiv und kreativ mitzugestalten. Eines allerdings vorausgesetzt: Die IT-Verantwortlichen müssen sich nicht mehr nur mit…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | DIGITALE TRANSFORMATION | EFFIZIENZ | TRENDS GESCHÄFTSPROZESSE | GESCHÄFTSPROZESSE | TRENDS 2018 | INFOGRAFIKEN | TRENDS 2019 | STRATEGIEN

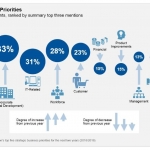

Digital Business wird für CEOs immer wichtiger

Wachstum, Unternehmensstrategien, IT und Arbeitskräfte sind auch in diesem Jahr die Top-Themen von CEOs. Die aktuelle CEO-Umfrage des IT-Research und Beratungsunternehmens Gartner zeigt, dass Wachstum die größte Priorität von CEOs und Führungskräften in 2018 und 2019 ist. Die Studie zeigt auf, dass es für Unternehmen zunehmend schwieriger wird zu wachsen. CEOs konzentrieren sich daher…

NEWS | BUSINESS | CLOUD COMPUTING | INFRASTRUKTUR | IT-SECURITY | LÖSUNGEN | AUSGABE 1-2-2018

IT-Sicherheitsvorhersagen 2018 – Von Ransomware bis Business E-Mail Compromise

Cyberkriminalität ist längst zu einem äußerst lukrativen Geschäftsmodell geworden. In seinen Vorhersagen für IT-Sicherheit 2018 hat der IT-Sicherheitsanbieter Trend Micro die Vorgehensweise künftiger Angriffe untersucht, damit Unternehmen sich besser vor diesen schützen können.

NEWS | TRENDS WIRTSCHAFT | BUSINESS | DIGITALISIERUNG | DIGITALE TRANSFORMATION | TRENDS 2017

CIOs übernehmen Führungsrolle im Digital Business

Für 82 Prozent der CIOs in Europa, dem Nahen Osten und Afrika (EMEA) hat die zunehmende Bedeutung des Digitalgeschäfts zu einer größeren Flexibilität und einer offeneren Einstellung innerhalb der IT-Abteilung geführt. Das hat die jährliche CIO-Umfrage des IT-Research- und Beratungsunternehmens Gartner ergeben. Im Durchschnitt verbringen die CIOs mehr Zeit mit Aufgaben in der Unternehmensführung als…

NEWS | BUSINESS INTELLIGENCE | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | EFFIZIENZ | GESCHÄFTSPROZESSE | AUSGABE 9-10-2017

Business Intelligence: Multidomain-MDM – Einfach bessere Entscheidungen treffen

Stammdatenmanagement erhöht die Zuverlässigkeit von Datenanalysen – und sorgt für bessere Entscheidungen. Ein Multidomain-MDM schafft die »eine Wahrheit« für unterschiedliche Stammdatendomänen über den gesamten Geschäftsprozess.

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | TRENDS CLOUD COMPUTING | DIGITALISIERUNG | DIGITALE TRANSFORMATION | TRENDS GESCHÄFTSPROZESSE | GESCHÄFTSPROZESSE | TRENDS 2017 | INFRASTRUKTUR | STRATEGIEN

CIOs brauchen eine ereigniszentrierte Strategie für das Digital Business

Ereignisgetriebene Architekturen werden bis 2018 essenziell für die Unterstützung der digitalen Transformation. Umfassende Kompetenzen in ereignisgetriebener IT werden in den kommenden Jahren bis 2020 eine der Top-Prioritäten für Unternehmens-CIOs weltweit, so das IT-Research- und Beratungsunternehmen Gartner. Denn das Digital Business steht in engem Zusammenhang mit einer ereignisgetriebenen Architektur: Die von Systemen – Kunden, Dingen…

NEWS | BUSINESS | BUSINESS INTELLIGENCE | TRENDS GESCHÄFTSPROZESSE | TRENDS SERVICES | TRENDS 2017 | LÖSUNGEN

Markt für Business Intelligence und Analytics wächst um 7 Prozent

Im weltweiten Markt für Business Intelligence (BI) und Analytics-Software werden im Jahr 2017 insgesamt 18,3 Milliarden US-Dollar umgesetzt werden, so das IT-Research und Beratungsunternehmen Gartner. Die Analysten erwarten damit ein Wachstum von 7,3 Prozent im Vergleich zum Vorjahr 2016. Bis zum Jahr 2020 soll der Markt auf 22,8 Milliarden US-Dollar anwachsen. Laut Gartner wachsen moderne…

NEWS | BUSINESS INTELLIGENCE | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | EFFIZIENZ | TRENDS SERVICES | TRENDS 2016

Es braucht Data Governance um den vollen Mehrwert von Business Intelligence auszuschöpfen

Weniger als die Hälfte der befragten Unternehmen glaubt, alle Vorteile von Business Intelligence (BI) zu nutzen – entscheidender Faktor hierfür wird Governance. Qlik hat gemeinsam mit Forbes Insights die Ergebnisse einer weltweiten Befragung zum Thema Business Intelligence von mehr als 400 IT- und Business-Managern veröffentlicht. Zentrales Ergebnis der Studie »Breakthrough Business Intelligence: How Stronger Governance…

NEWS | BUSINESS | DIGITALISIERUNG | GESCHÄFTSPROZESSE | STRATEGIEN

Was ist der Business Value der digitalen Welt?

Unternehmen müssen digitale Wirtschaftsstrategien nutzen, um den Wert des Digital Business vollständig auszuschöpfen. Unternehmen, die echte Marktdisruptionen verursachen konnten, waren nur deshalb dazu in der Lage, da sie digitale Wirtschaftsstrategien angewandt hatten, um neue Möglichkeiten für die Wertschöpfung zu generieren, so das IT-Research und Beratungsunternehmen Gartner. Gartner-Analysten präsentierten ihre Ergebnisse auf dem ausverkauften Gartner Symposium/ITxpo,…

NEWS | BUSINESS | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS

FBI warnt: Gefährdung durch Business-Mails-Angriffe steigt

Am 14. Juni hat das FBI erneut seine Schätzungen der weltweiten Verluste, die durch Angriffe mit kompromittierten Geschäfts-Mails (Engl.: business email compromise, BEC) entstehen, nach oben korrigiert: auf 3,1 Milliarden US-Dollar [1]. Während diese Zahl weiterhin auf einen hohen Wert steigt, ist die Wachstumsrate als dramatisch zu bezeichnen. Seit Januar 2015 nahmen die festgestellten Verluste…

NEWS | PRODUKTMELDUNG

KI-basierte Technologie für Identitäts- und Lieferadressen-Prüfung im E-Commerce

Von der Wirtschaftsauskunftei zum Data-Tech-Unternehmen. Die Regis24 GmbH aus Berlin, bisher Anbieter von Identitäts , Kredit- und Bonitätsinformationen (www.regis24.de), hat sich als Data-Tech-Unternehmen neu aufgestellt. Um den Marktwandel aktiv mitzugestalten, bietet Regis24 neben den Lösungen einer klassischen Wirtschaftsauskunftei – der einzigen unabhängigen in Deutschland – nun verstärkt innovative Produkte im Bereich Credit-Risk- und Fraud-Management an.…