Die 10 größten, gefährlichsten und dreistesten BEC-Betrugsversuche von 2020 und 2019.

Illustration: Geralt Absmeier

Es ist schwieriger als es aussieht, BEC-E-Mails zuverlässig als solche zu entlarven. Der Grund: BEC-Angriffe (Business E-Mail Compromise, auch unter den Begriffen Chefmasche oder CEO-Betrug bekannt) nutzen das menschliche Verhalten aus. Dies ist eine Aufstellung der bekanntesten (und niederträchtigsten) BEC und EAC-Angriffe der letzten 12 Monate.

Die Anfrage stammt von der richtigen Person und auch der Inhalt der Anfrage – etwa eine Banküberweisung vorzunehmen oder Auskunft zu vertraulichen Mitarbeiterdaten zu geben – gehört durchaus zum Tagesgeschäft des jeweiligen Mitarbeiters. Indem der Absender dieser Anfragen seine Identität fälscht, gelingt es ihm, den Ansprechpartner zu überlisten. Ein teurer Irrtum.

Das Problem dabei: Es ist nicht immer einfach, authentische E-Mails und betrügerische Nachrichten zu unterscheiden. BEC-Angriffe nutzen just die für Menschen typischen Eigenschaften aus, die eine funktionierende Gesellschaft sowie reibungslose Abläufe in Unternehmen erst ermöglichen. Die BEC-Betrüger setzen auf menschliche Psychologie und beziehen sich auf reguläre Geschäftsprozesse, um Ihre Anwender zu verleiten, Gelder zu überweisen, Überweisungen und Zahlungen umzuleiten oder vertrauliche Informationen zu versenden.

Die Kompromittierung von E-Mail-Konten (E-Mail Account Compromise, EAC) ist eng mit BEC verwandt. Doch anstatt lediglich mithilfe eines Doppelgänger-Kontos eine Person zu imitieren, der ein Anwender vertraut, kapern EAC-Angreifer das tatsächliche Konto der vertrauenswürdigen Person.

Es überrascht nicht, dass die Opfer von BEC-Betrugsversuchen bereits Milliarden US-Dollar verloren haben – mit steigender Tendenz. Im E-Book stellt Proofpoint einige der größten, gefährlichsten und dreistesten Betrugsversuche der letzten Monate vor.

Proofpoint_Sie_haben_BEC_10_erfolgreiche_BECAttacken

79 Artikel zu „BEC Business E-Mail“

NEWS | IT-SECURITY | KOMMUNIKATION

E-Mail-basierte Bedrohungen treffen Organisationen dort, wo es sehr schmerzt – beim Geld

Trotz einer Vielzahl an neuen Kommunikationstechnologien steht die altbewährte E-Mail sowohl bei Unternehmen als auch Privatpersonen immer noch hoch im Kurs. Sei es für einfache Nachrichten, Newsletter oder internen Unternehmensdaten. Schätzungen zufolge wurden im Jahr 2019 täglich rund 293,6 Milliarden E-Mails versendet. Ein Großteil davon ist allerdings Spam. Die Varianten sind zahlreich – vom nigerianischen…

NEWS | IT-SECURITY | AUSGABE 5-6-2019 | SECURITY SPEZIAL 5-6-2019

Große Dateimengen sicher per E-Mail versenden – Digitale Post kann mehr …

Ob Telefon, Messenger-Dienste oder Intranet-Tools – es gibt viele Kommunikationswege im Geschäftsalltag. Trotzdem ist die E-Mail unangefochten die Nummer eins. Bei der Sicherheit gibt es allerdings Optimierungspotenzial.

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Cyberattacken in 2019: Illegales Cryptomining, Business E-Mail Compromise und Makros

Wenn es um realistische Prognosen für das neue Jahr in Sachen Cybersicherheit geht, ist nach Meinung von Palo Alto Networks davon auszugehen, dass bestimmte Entwicklungen aus 2018 weiter an Bedeutung gewinnen werden. Im Jahr 2019 erwarten die Spezialisten im Wesentlichen drei Varianten von Cyberangriffen: Weitere Angriffe mit dem Ziel des Cryptocurrency Mining Ende letzten…

NEWS | BUSINESS | CLOUD COMPUTING | INFRASTRUKTUR | IT-SECURITY | LÖSUNGEN | AUSGABE 1-2-2018

IT-Sicherheitsvorhersagen 2018 – Von Ransomware bis Business E-Mail Compromise

Cyberkriminalität ist längst zu einem äußerst lukrativen Geschäftsmodell geworden. In seinen Vorhersagen für IT-Sicherheit 2018 hat der IT-Sicherheitsanbieter Trend Micro die Vorgehensweise künftiger Angriffe untersucht, damit Unternehmen sich besser vor diesen schützen können.

NEWS | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS | AUSGABE 11-12-2016

E-Mail-Sicherheit: Social Engineering auf C-Level-Niveau – Menschen als das schwächste Glied in der Sicherheitskette

Angriffe mit betrügerischen Geschäfts-E-Mails (Business E-Mail Compromise, BEC) nehmen zu, bedrohen Firmendaten und verursachen erhebliche finanzielle Verluste.

NEWS | BUSINESS | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS

FBI warnt: Gefährdung durch Business-Mails-Angriffe steigt

Am 14. Juni hat das FBI erneut seine Schätzungen der weltweiten Verluste, die durch Angriffe mit kompromittierten Geschäfts-Mails (Engl.: business email compromise, BEC) entstehen, nach oben korrigiert: auf 3,1 Milliarden US-Dollar [1]. Während diese Zahl weiterhin auf einen hohen Wert steigt, ist die Wachstumsrate als dramatisch zu bezeichnen. Seit Januar 2015 nahmen die festgestellten Verluste…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS KOMMUNIKATION | DIGITALISIERUNG | KOMMUNIKATION

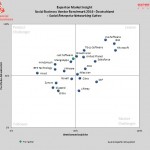

Social Business Vendor Benchmark 2016 für Deutschland

Social Business wird zum unverzichtbaren Treiber bzw. Filter der Digitalen Transformation Lösungen: Weiterentwicklungen und Interoperabilität über »Unbundling« dominieren Social-Business-Strategie: Transformation auch weiterhin monetärer Schwerpunkt des Marktes – Nachhaltigkeit siegt! Mit dem »Social Business Vendor Benchmark 2016« veröffentlicht die Experton Group die dritte, aktualisierte Auflage des Anbietervergleichs zum Trendthema Social Business. Die Studie gibt Entscheidern in…

NEWS | BUSINESS PROCESS MANAGEMENT | KÜNSTLICHE INTELLIGENZ

Warum RPA allein zu wenig ist

Die jüngsten Erfahrungen haben gezeigt: Für intelligente und agile Automatisierung von Geschäftsprozessen braucht es mehr als RPA. Viele Unternehmen haben inzwischen RPA implementiert und diese Technologie erweist sich als gute Lösung zur Optimierung von Routineabläufen. Sie ist ein hilfreiches Element, um einfache, sich wiederholende Aufgaben vor allem im Zusammenhang mit Altsystemen oder Dokumenten zu automatisieren.…

NEWS | DIGITALISIERUNG | DIGITALE TRANSFORMATION | FAVORITEN DER REDAKTION | GESCHÄFTSPROZESSE

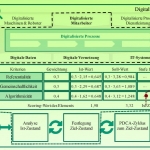

Geschäftsprozesse und Digitalität – Die Vernetzung von digital und analog

Dieser Beitrag gibt einen Einblick in die aktuelle wissenschaftliche Diskussion des Themas Geschäftsprozesse und Digitalität – Die Vernetzung von Digital und Analog, stellt aber die Praxisrelevanz und den Anwendungsbezug im betrieblichen Alltag in den Vordergrund. Gestern waren sie noch Utopie und Science-Fiction, heute schaffen sie bereits unverzichtbare Erleichterung und messbaren Mehrwert im Business-Umfeld: Software-Roboter, die…

NEWS | CLOUD COMPUTING | IT-SECURITY

IT-Sicherheit mit Flexibilität: Cloud-Sicherheit und die Vertrauensfrage

IT-Sicherheit ist ein zentrales Thema in Unternehmen. Nicht zuletzt dank der Kampagnen von IT-Anbietern rund um die Einführung der Europäischen Datenschutzgrundverordnung (EU-DSGVO) sind sich in vielen Fällen nicht nur IT-Verantwortliche, sondern auch das Management im Allgemeinen der Notwendigkeit bewusst, sensible Daten zu schützen. In Zeiten von Cloud Computing heißt das unter anderem, dass eine hohe…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN | TIPPS

Cybersicherheit im Unternehmen umsetzen

Die heutige Cyberlandschaft ist lebendig – sie bewegt sich, interagiert und entwickelt sich unentwegt weiter. Unternehmen, die die moderne digitale Umgebung als statisch und geordnet wahrnehmen, setzen bei ihren Sicherheitsmaßnahmen falsch an. Viele Organisationen haben die Dynamik der virtuellen Welt bereits verstanden und entscheiden sich heute zunehmend für einen mehrschichtigen Sicherheitsansatz, der umfassenden Schutz auf…

NEWS | IT-SECURITY | TIPPS

Neue Phishing-Angriffe beuten Coronavirus-Schlagwort aus

Vor dem Hintergrund der Coronavirus-Pandemie missbrauchen Cyberkriminelle das massive öffentliche Interesse nun auch für ihre Angriffe. Zu den häufigsten Taktiken zählt die E-Mail-Impersonation-Attacke: Hierbei geben sich Kriminelle als offizielle Stellen wie etwa die Weltgesundheitsorganisation (WHO) aus, um Benutzer dazu zu bringen, eine bösartige E-Mail zu öffnen. Diese Art Angriffe, bei denen Hacker auf Basis aktueller…

NEWS | IT-SECURITY | TIPPS

Kriminelle nutzen Corona-Virus für großangelegte Cyberattacken

Als ob der Schaden für die Allgemeinheit, für Unternehmen und für viele Menschen auch im privaten Umfeld nicht schon groß genug wäre: Kriminelle nutzen die aktuelle Unsicherheit rund um das Corona-Virus SARS-CoV-2 und die Pandemie COVID-19 für umfangreiche Cyberangriffe. Das berichten die Cybersicherheitsforscher des US-amerikanischen Cybersecurity-Unternehmens Proofpoint. Es handelt sich um eine der größten, wenn…

NEWS | IT-SECURITY | TIPPS

Datenklau durch Manipulation – Social Engineers nutzen die »Schwachstelle Mensch«

Es gibt viele verschiedene Methoden, mit denen Hacker versuchen an sensible Daten von Unternehmen, staatlichen Behörden oder Privatpersonen zu gelangen. Nicht immer setzen Betrüger auf rein technische Mittel wie das Hacken von IT-Systemen, sondern manchmal auch ganz gezielt auf die Vertrauenswürdigkeit ihrer Mitmenschen – wie beispielsweise der aus dem Hollywoodfilm »Catch Me If You Can«…

NEWS | KOMMUNIKATION | TIPPS

Regierungen und Online-Dienste müssen gegen Desinformationskampagnen vorgehen

Angesichts der bevorstehenden US-Präsidentschaftswahlen und anderer Wahlen auf der ganzen Welt ist die Sicherheit von Wahlen sehr wichtig. Es gibt viele Herausforderungen bei der Sicherheit moderner Wahlen. Desinformation und die absichtliche Verbreitung falscher Informationen sind besonders besorgniserregend, da sie nachweislich das Potenzial haben, Demokratien zu destabilisieren und Misstrauen und Spaltungen in der Öffentlichkeit zu schaffen.…

NEWS | IT-SECURITY | TIPPS

Mobile Malware: Vom Konsumentenschreck zur veritablen Unternehmensbedrohung

Laut Verizon Mobile Security Index für 2019 räumen 33 Prozent der befragten Unternehmen ein, dass sie bereits von einer Datenschutzverletzung betroffen waren, bei der ein mobiles Endgerät beteiligt war. Das ist ein Anstieg um 27 % gegenüber 2018. Die Ergebnisse machen deutlich, dass es ganz offensichtlich an der Zeit ist, Mobilgeräte besser zu sichern. Allerdings…

NEWS | IT-SECURITY | WHITEPAPER

Whitepaper zu konsistenter Bedrohungsjagd – Umgebungen einheitlich betrachten um Eindringlinge zu erkennen

Das SANS Institute hat im Auftrag von Vectra ein Whitepaper mit dem Titel »Threat Hunting with Consistency« veröffentlicht. Das Whitepaper stellt einen alternativen Ansatz für die Bedrohungssuche vor. Dieser Ansatz setzt voraus, die MITRE ATT&CK Matrix als Vokabular zu verwenden, um den Kontext zu umreißen. Dies bedeutet, zunächst anhand von übergeordneten Begriffen für bestimmte Verhaltensweisen…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Neun Prognosen zur Cybersicherheit im Jahr 2020

Egal ob EU-Institutionen, nationale Regierungen, internationale Unternehmen oder auch die Mitglieder der Weltwirtschaftsforums: Als Berater rund um Cybersicherheit ist Greg Day, VP und Chief Security Officer (EMEA) von Palo Alto Networks ein gefragter Experte. Er beantwortet heute eine aktuelle Frage: Wie werden die kommenden Herausforderungen und Chancen für IT-Sicherheit in 2020 aussehen? KI wird…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | FAVORITEN DER REDAKTION | ONLINE-ARTIKEL | STRATEGIEN

Datenintegrität: Gute Daten, schlechte Daten

So kann Automatisierung dabei helfen, die Integrität von Daten im Zeitalter von Big Data zu gewährleisten. Der Begriff Big Data ist nun schon einige Jahre alt. Er wurde Mitte der 2000er Jahre erfunden, um Datensätze zu beschreiben, die zu groß waren, um sie mit herkömmlichen Business-Intelligence-Tools verwalten und verarbeiten zu können. Seitdem ist die Menge…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | DIGITALISIERUNG | TRENDS 2019 | IT-SECURITY

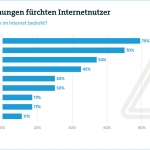

Wodurch fühlen Sie sich im Internet bedroht?

Bestohlen, betrogen oder beleidigt: Die überwiegende Mehrheit der Internetnutzer fühlt sich von Cyberkriminalität bedroht. Diese neun Vorfälle fürchten sie am meisten: 1. Schadprogramme Bösartige Programme auf dem Computer oder Smartphone wie Viren oder Trojaner – für acht von zehn Internetnutzern (79 Prozent) ist dieses Szenario eine Bedrohung. 2. Datenmissbrauch Der Datenschutz wird nicht eingehalten, persönliche…