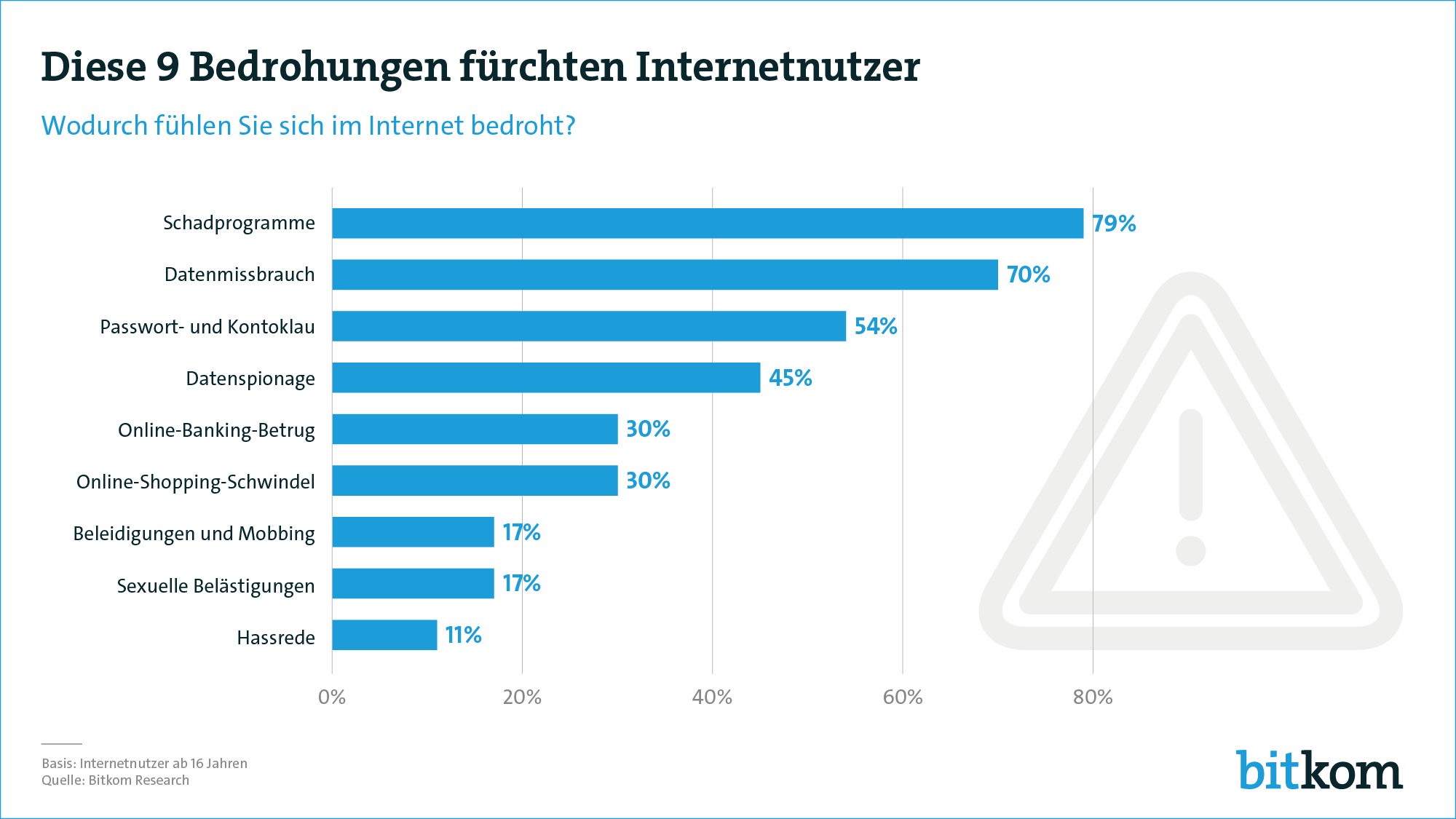

Bestohlen, betrogen oder beleidigt: Die überwiegende Mehrheit der Internetnutzer fühlt sich von Cyberkriminalität bedroht. Diese neun Vorfälle fürchten sie am meisten:

1. Schadprogramme

Bösartige Programme auf dem Computer oder Smartphone wie Viren oder Trojaner – für acht von zehn Internetnutzern (79 Prozent) ist dieses Szenario eine Bedrohung.

2. Datenmissbrauch

Der Datenschutz wird nicht eingehalten, persönliche Daten unerlaubt weitergegeben und etwa für Werbung missbraucht: Sieben von zehn Onlinern (70 Prozent) fühlen sich dadurch bedroht.

3. Passwort- und Kontoklau

Cyberkriminelle können zu schwache Passwörter ausnutzen und fremde Online-Konten übernehmen. Für mehr als jeden zweiten Internetnutzer (54 Prozent) ist diese Vorstellung bedrohlich.

4. Datenspionage

Wenn der Staat mitliest: Geheimdienste greifen auf verschlüsselte oder persönliche Kommunikation zu – 45 Prozent der Onliner haben Sorge davor.

5. Online-Banking-Betrug

Fremder Zugriff auf die eigenen Finanzen: Betrug beim Online-Banking sehen drei von zehn (30 Prozent) als Bedrohung.

6. Online-Shopping-Schwindel

Die Ware ist bestellt oder ersteigert worden, das Geld ist überwiesen, doch die Lieferung kommt niemals an: Davor fürchten sich ebenfalls 30 Prozent der Internetnutzer.

7. Beleidigungen und Mobbing

Diskussionen in sozialen Netzwerken oder Online-Foren lassen zuweilen einen guten Ton vermissen. Nicht selten sind Onliner auch mit Beleidigungen oder gar gezieltem Mobbing konfrontiert. Mehr als jeder Sechste (17 Prozent) empfindet dies als bedrohlich.

8. Sexuelle Belästigungen

Gezieltes Ansprechen von Personen, um sexuelle Kontakte anzubahnen – das sogenannte Cyber-Grooming ist nur eine Form von sexueller Belästigung im Internet. 17 Prozent der Onliner fühlen sich dadurch bedroht.

9. Hassrede

Hassbotschaften und Volksverhetzung sind auch im Internet ein Problem. Jeder neunte Onliner (11 Prozent) sieht darin für sich eine Bedrohung.

Wie sich Nutzer vor Cyberkriminellen schützen können, hat Bitkom in 6 Tipps zusammengestellt: https://www.bitkom.org/Themen/Datenschutz-Sicherheit/Sicherheit/6-Tipps-fuer-die-IT-Sicherheit

Weitere Informationsangebote zum Thema Sicherheit im Internet bieten auch Initiativen wie Deutschland sicher im Netz.

Hinweis zur Methodik: Grundlage der Angaben ist eine repräsentative Umfrage, die Bitkom Research im Auftrag des Digitalverband Bitkom durchgeführt hat. Dabei wurden 1.004 Internetnutzer ab 16 Jahren telefonisch befragt. Die Umfrage ist repräsentativ. Die Fragestellung lautete: »Wodurch fühlen Sie sich im Internet bedroht?«

6 Tipps zur Cybersicherheit

Komplexe Passwörter nutzen

Das Passwort sollte mindestens acht Zeichen lang sein und sowohl Groß- und Kleinbuchstaben als auch Ziffern und Sonderzeichen enthalten. Das Passwort sollte kein Begriff sein, der sich im Wörterbuch finden lässt. Außerdem sollte es keinen Bezug zum beruflichen oder privaten Umfeld haben: Weder Geburtsdaten, noch Lieblingsromane oder Namen der Kinder sind sichere Passwörter.

Passwort-Manager als Kennwort-Tresor einsetzen

Für unterschiedliche Dienste sollte man auch unterschiedliche Passwörter nutzen. Passwort-Manager generieren komplexe Passwörter und heben diese sicher auf. Merken muss man sich nur noch ein Generalpasswort.

Passwort-Manager als Kennwort-Tresor einsetzen

Für unterschiedliche Dienste sollte man auch unterschiedliche Passwörter nutzen. Passwort-Manager generieren komplexe Passwörter und heben diese sicher auf. Merken muss man sich nur noch ein Generalpasswort.

Regelmäßig Updates fahren

Sicherheitslücken sind meist Programmierfehler, durch die sich Viren und Schadsoftware Zugang zu den Daten verschaffen. Sicherheitsupdates schließen diese Lücken. Deshalb sollte man sie schnellstmöglich installieren. Wenn Programme Updates automatisch einspielen können, sollte man das in den Einstellungen aktivieren.

Vorsicht bei dubiosen Mails und Anfragen

Oberstes Gebot: den gesunden Menschenverstand nutzen. Banken und andere Unternehmen bitten ihre Kunden nie per E-Mail, vertrauliche Daten im Netz einzugeben. Diese Mails sind am besten sofort zu löschen. Das Gleiche gilt für E-Mails mit unbekanntem Dateianhang oder verdächtigen Anfragen in sozialen Netzwerken.

Informationen ernst nehmen und handeln

Wenn über Sicherheitslücken, Hacks oder ähnliche Vorfälle berichtet wird, sollten Nutzer handeln. Um an Informationen zu kommen, können Nutzer beispielsweise Apps wie das Sicherheitsbarometer von DSIN einsetzen. Wichtig ist: aktiv werden! Sicherheit lebt vom Mitwirken aller.

962 Artikel zu „Bedrohung Internet“

TRENDS SECURITY | NEWS | INFOGRAFIKEN | IT-SECURITY

Trends und Bedrohungen: Internet Security Threat Report

Industrie 4.0 lautet das nächste Etappenziel in der industriellen Entwicklung. Damit einher geht eine immer stärkere Vernetzung, denn hier kommunizieren Menschen, Maschinen und Ressourcen direkt mit- und untereinander. Cyberkriminellen spielt das in die Hände, denn jede neue Schnittstelle ist zugleich ein mögliches Einfallstor. Das bestätigen auch die Ergebnisse des aktuellen Internet Security Threat Report (ISTR)…

TRENDS SECURITY | NEWS | IT-SECURITY | TRENDS 2025 | TRENDS 2030

Diese Cyberbedrohungen kommen in Zukunft auf uns zu

5G, Künstliche Intelligenz, Quantencomputing: So werden Hacker neue Technologien für ihre Ziele missbrauchen. Deutsche Unternehmen stehen unter digitalem Dauerbeschuss. Egal, ob Großkonzern oder Mittelständler: Qualität und Umfang der Cyberattacken haben in der Vergangenheit ständig zugenommen. Das wird sich auch in Zukunft nicht ändern. Ganz im Gegenteil: Die Hacker werden neue Technologien geschickt zu nutzen…

NEWS | BUSINESS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | STRATEGIEN

Kampf gegen Cyberbedrohungen: Darum sind KI, Robotik und menschliches Vorstellungsvermögen unsere Rettung

Cyberangriffe werden immer raffinierter, doch auch der Kampf gegen derartige Bedrohungen aus dem Cyber Space nimmt neue Formen an. Warum Künstliche Intelligenz, Robotik und menschliches Vorstellungsvermögen unsere Rettung sind, dazu hat sich Euan Davis, Leiter des Cognizant Center for the Future of Work in Europa, anlässlich des European Cyber Security Month Gedanken gemacht: Oktober…

TRENDS 2019 | TRENDS SECURITY | NEWS | BLOCKCHAIN | IT-SECURITY | WHITEPAPER

Blockchain: Uneinigkeit über Bedrohung durch Quantencomputing

Quantencomputing könnte eine ernstzunehmende Bedrohung für aktuelle Verschlüsselungsstandards und damit auch für die Blockchain-Technologie sein, da die Verschlüsselung ein zentrales Element der Blockchain ist. IT-Sicherheitsentscheider sind sich uneinig, ob diese Bedrohung beherrschbar ist oder nicht. Dies zeigt eine aktuelle Civey-Umfrage unter 1.000 IT-Sicherheitsentscheidern in Deutschland im Auftrag von eco – Verband der Internetwirtschaft e.V.…

NEWS | BUSINESS | IT-SECURITY | ONLINE-ARTIKEL

Das Erkennen von IT-Sicherheitsbedrohungen ist Aufgabe des Managements

Die Zunahme und Komplexität an Angriffen erfordern mehr Fachkräfte für IT-Sicherheit. Die IT-Sicherheit in Unternehmen muss Aufgabe des Managements und der Führungsetage werden. Das fordern die IT-Sicherheitsexperten der PSW GROUP: »In Deutschland mangelt es an Fachkräften, während die Angriffe auf sowie die Bedrohungen für die IT-Sicherheit weiter steigen. Die Chef-Etage muss deshalb mit anpacken, denn…

TRENDS SECURITY | NEWS | IT-SECURITY

Cybersicherheit: größere Zuversicht trotz gleichbleibend hohem Bedrohungsniveau

98 Prozent der befragten deutschen Unternehmen berichten von Sicherheitsverletzungen, Hauptursache sind Phishing-Angriffe. Carbon Black, Anbieter von Cloud-nativen Lösungen für den Schutz von Endpoints, gibt die Ergebnisse seines zweiten Threat Reports für Deutschland bekannt. Für den Carbon Black Threat Report wurden weltweit gut 2000 CIOs, CTOs und CISOs befragt, davon 256 aus ganz Deutschland. Die…

NEWS | IT-SECURITY | KOMMUNIKATION | SECURITY SPEZIAL 7-8-2019

Neue Bedrohungsszenarien: 5G – Highspeed auch für DDoS-Angriffe

Nicht nur Unternehmen und Nutzer werden von den Vorteilen des neuen Mobilfunkstandards profitieren, auch Cyberkriminelle können ihre digitalen Angriffe durch die neue Technologie weiter verbessern. Insbesondere DDoS-Attacken werden durch 5G an Ausmaß und Gravur gewinnen.

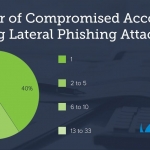

NEWS | IT-SECURITY | TIPPS

Laterales Phishing: Die wachsende Bedrohung

Missbrauch entführter Konten für umfangreiche Phishing-Angriffe. Der Missbrauch gehackter E-Mail-Konten durch Cyberkriminelle ist nach wie vor eine der größten Bedrohungen für die E-Mail-Sicherheit. Dabei entwickeln Angreifer ihre Taktiken kontinuierlich weiter: In Zusammenarbeit mit Forschern der UC Berkeley und der UC San Diego entdeckten Sicherheitsforscher von Barracuda eine neue und wachsende Art des Kontoübernahme-Angriffs: das…

TRENDS 2019 | TRENDS SECURITY | NEWS | IT-SECURITY

Cyberbedrohungen im Gesundheitswesen unter der Lupe

Angesichts der vielfältigen Bedrohungsszenarien in Klinikumgebungen ist ein neuer Sicherheitsansatz erforderlich. Die Technologie im Gesundheitswesen ist aktuell gekennzeichnet durch Vernetzung smarter medizinischer Geräte und Digitalisierung von Patientenakten. Der schnelle Ausbau der digitalen Datenumgebung führt gleichzeitig dazu, dass eine enorme Menge an sensiblen Gesundheitsdaten produziert, bewegt und gespeichert wird. Durch die voranschreitende Vernetzung und Digitalisierung wächst…

NEWS | INFRASTRUKTUR | KOMMUNIKATION | SERVICES

Verbindung fehlgeschlagen – Wie Netzwerkanalyse das Internet rettet

Wie relevant eine funktionierende Internetverbindung für die alltägliche Arbeit ist, erkennt man meist erst, wenn man darauf verzichten muss. Klar ist vor allem für Unternehmen: Ein Ausfall muss so schnell wie möglich erkannt und das zugrunde liegende Problem behoben werden, um wirtschaftliche Schäden so gering wie möglich zu halten. Mithilfe von Netzwerkanalyse-Spezialisten werden Fehler in…

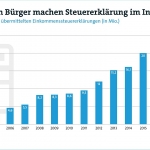

TRENDS 2019 | TRENDS WIRTSCHAFT | NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | EFFIZIENZ | SERVICES

23 Millionen Bürger machen Steuererklärung im Internet

Zahl der Online-Steuererklärungen steigt um 5 Prozent Abgabefrist Ende Juli: Steuerpflichtige haben erstmals zwei Monate länger Zeit Tippen und Klicken statt Lochen und Heften: Immer mehr Bundesbürger schwören dem Papierkrieg ab und reichen ihre Steuerklärung einfach online beim Finanzamt ein. 23,1 Millionen Steuerzahler erklärten ihre Einkommenssteuer für das Steuerjahr 2017 elektronisch über den…

NEWS | DIGITALISIERUNG | IT-SECURITY | ONLINE-ARTIKEL | STRATEGIEN | TIPPS

Digitale Krankheitserreger & Prävention – Impfen Sie sich gegen Cyberbedrohungen

Die digitale Transformation erfasst das Gesundheitswesen und ermöglicht neue Geschäftsmodelle, bessere Prävention vor Krankheiten, schnellere Anamnese sowie effizientere Betreuung von Patienten. Durch den zunehmenden Technologieeinsatz steigt allerdings auch das Risiko Opfer von Datendieben und Saboteuren zu werden. Professionelle Vorsorge und bewusster Umgang mit kritischen Daten und IT-Systemen schützt Sie vor diesen Risiken. Wir befinden…

NEWS | EFFIZIENZ | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY | KOMMUNIKATION | RECHENZENTRUM | TIPPS

Wie die Analyse des Netzwerk-Traffics bei der Bekämpfung fortschrittlicher Bedrohungen hilft

Moderne Hackerangriffe werden immer komplexer und überfordern damit herkömmliche Lösungen für Endpoint- und Netzwerksicherheit. Zwar ist Ransomware die Wahl für Cyberkriminelle die schnellen Bitcoins hinterherjagen, Sicherheitsverantwortliche fürchten heute jedoch viel mehr Advanced Persistent Threats (APTs). Denn diese bleiben im schlimmsten Fall jahrelang unentdeckt und ermöglichen Cyberkriminellen über lange Zeit hinweg umfangreiche Datenmengen zu stehlen und…

NEWS | IT-SECURITY | ONLINE-ARTIKEL

Cybersecurity in Unternehmen: kontinuierliche Reaktion auf moderne Bedrohungen

Mit der Weiterentwicklung von Bedrohungen wächst auch der Bedarf von Unternehmen, sich gegen die geschäftsschädigenden Auswirkungen von Cyberangriffen zu schützen. Angesichts dieses Trends fordert der Cybersicherheitsanbieter F-Secure, dass sowohl die ständige Bereitschaft für mögliche Sicherheitsverletzung als auch eine schnelle und effektive Eindämmung, die das richtige Gleichgewicht von Mensch, Prozess und Technologie abdeckt, stärker in den…

TRENDS 2019 | NEWS | TRENDS KOMMUNIKATION

Internetnutzung: Das passiert in einer Minute im Internet

60 Sekunden vergehen schnell – aber in dieser Zeitspanne passiert im Internet eine Menge. Auf Basis von Schätzungen, die bei Visual Capitalist veröffentlicht worden sind, loggen sich ungefähr 1 Million Menschen bei Facebook ein. Außerdem werden 4,5 Millionen Videos auf YouTube angesehen und 1,4 Millionen Mal wird bei Tinder nach rechts oder links gewischt. Im…

NEWS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY | STRATEGIEN | TIPPS

Begrenztes Risiko: IAM für das Internet der Dinge

Wir geben Nutzern nicht einfach ihre Anmeldedaten und erlauben ihnen dann unbegrenzten Zugang zum Netzwerk – wieso sollten wir nicht die gleichen Regeln auf vernetzte Geräte anwenden? Ich möchte Sie bitten, sich folgendes Szenario vorzustellen. In einem Nebenraum eines nordamerikanischen Kasinos beschäftigt sich die schnelle Eingreiftruppe der Cybersicherheitsabteilung mit einem Alarm. Demzufolge arbeite irgendwo…

TRENDS 2019 | TRENDS SECURITY | NEWS | TRENDS 2018 | IT-SECURITY

Unternehmen sollten auf veränderte Bedrohungslandschaft reagieren

Deutlicher Anstieg von Phishing, Kryptowährungs-Mining und Business E-Mail Compromise im Jahr 2018. Bei den Cyberbedrohungen zeigt sich ein deutlicher Anstieg bei den Erkennungen von Kryptowährungs-Mining-Malware, Phishing-Versuchen und Angriffen mittels Business E-Mail Compromise. Ransomware-Angriffe nahmen hingegen drastisch ab. Das sind die Ergebnisse der Auswertung von Bedrohungsdaten von Trend Micro aus dem Jahr 2018 [1]. …

TRENDS 2019 | TRENDS SECURITY | NEWS | TRENDS INFRASTRUKTUR | BUSINESS PROCESS MANAGEMENT | TRENDS SERVICES | FAVORITEN DER REDAKTION | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

IT-Sicherheitstrends 2019: Die »Kronjuwelen« unter den Assets vor Bedrohungen schützen

Die EU-Verordnung eIDAS für den sicheren grenzüberschreitenden Datentransfer wird 2019 eine starke Verbreitung erfahren und das IT-Sicherheitsgesetz weitere Branchen und Unternehmen umfassen. Doch gleichzeitig werden nach den Trendaussagen von Detlev Henze, Geschäftsführer der TÜV TRUST IT, die Cybergefahren deutlich zunehmen. Deshalb müssen die wertvollen Vermögenswerte besonders geschützt, die Architekturen der produktionsnahen IT verändert und KI-Lösungen…