Die digitale Transformation erfasst das Gesundheitswesen und ermöglicht neue Geschäftsmodelle, bessere Prävention vor Krankheiten, schnellere Anamnese sowie effizientere Betreuung von Patienten. Durch den zunehmenden Technologieeinsatz steigt allerdings auch das Risiko Opfer von Datendieben und Saboteuren zu werden. Professionelle Vorsorge und bewusster Umgang mit kritischen Daten und IT-Systemen schützt Sie vor diesen Risiken.

Wir befinden uns mitten in einem gesellschaftspolitischen Wandel. Die »digitale Transformation« erfasst zunehmend mehr Branchen, verändert bestehende Geschäftsmodelle und -prozesse und erfordert von allen Betroffenen sowie Beteiligten sowohl die Fähigkeit als auch den Willen zur Veränderung und Innovation.

Forciert wird die Digitalisierung dabei von einer rasanten technologischen Entwicklung, die neue datengetriebene Geschäftsmodelle erst ermöglicht. Gerade das Gesundheitswesen hat große Chancen, da erstmals die Möglichkeit besteht, umfassende Patientendaten zu erfassen, zu speichern und zu analysieren – und dies bereits im Rahmen einer Überwachung des eigenen Gesundheitszustandes beispielsweise durch kontinuierliche Messung von Puls, Blutdruck oder Blutzuckerwerten.

Allerdings erhöht der weitreichende Einsatz von Technologien im Gesundheitswesen auch die Wahrscheinlichkeit von Sicherheitslücken und Angriffen auf IT-Systemen betroffen zu sein. Dabei ist festzustellen, dass selbst bei unverhältnismäßig hohem Aufwand für Qualitätssicherung kein absolut sicheres System entstehen kann. Die stetig steigende Komplexität erhöht zusätzlich das Risiko von ausnutzbaren Schwachstellen in Soft- und Hardware.

Bedrohungslage

Die verarbeiteten Gesundheits- und Patientendaten gelten im Regelfall als sogenannte personenbezogene Daten besonderer Art, für die aufgrund Ihrer hohen Schutzbedürftigkeit in Bezug auf die Schutzziele Vertraulichkeit und Integrität strenge regulatorische und gesetzliche Vorgaben gelten. Der Zugriff, die Übertragung, die Verarbeitung und die Speicherung muss daher im Einklang mit datenschutzrechtlichen Anforderungen stehen. Neben allen gesetzlichen Vorgaben muss das Verständnis hinsichtlich der Kritikalität von Gesundheitsdaten vorhanden sein, eine missbräuchliche Veröffentlichung dieser Daten kann für Betroffene fatale Auswirkungen haben. Für einen Angreifer sind diese Daten nicht nur wegen der streng vertraulichen Klassifizierung besonders wertvoll, sondern auch aufgrund der verfügbaren Datenvolumina, längst ist es mit überschaubarem finanziellem und technischem Einsatz nicht nur möglich dauerhaft Gesundheitsdaten zu erfassen, sondern auch große Datenmengen unbegrenzt zu speichern und für zukünftige Analysezwecke vorzuhalten.

Im letzten Jahrzehnt hat sich die Bedrohungslage außerdem drastisch verschärft, heutzutage gehen die gefährlichsten Angriffe von professionell organisierten – meist aus wirtschaftskriminellen Motiven getriebenen – Gruppen aus. Der klassische aus Geltungsdrang agierende Einzeltäter ist dagegen heutzutage keine ernstzunehmende Gefahr, da hierfür eine Vielzahl von Gegenmaßnahmen erprobt und im Einsatz sind. Bei professionellen Angreifern bleibt die große Herausforderung allerdings, deren Aktivitäten frühzeitig zu erkennen und anschließend wirksame Gegenmaßnahmen einzuleiten.

Chancen und Risiken

Einhergehend mit der Digitalisierung werden immer mehr technische Geräte über zumeist öffentliche Netze miteinander vernetzt. Fatalerweise sind nicht alle Geräte, die dies technische ermöglichen auch dazu geeignet auf diesem Wege kritische Daten miteinander auszutauschen, da technische Grundvoraussetzung zur gegenseitigen Authentifizierung oder auch Maßnahmen zur Datenverschlüsselung nicht vorgesehen sind und oftmals auch mit vertretbarem Zusatzaufwand nicht nachrüstbar sind.

Doch weitaus nicht alle Maßnahmen beziehen sich auf den Einsatz von Technologie. Bei einer Vielzahl der erfolgreichen Angriffe werden menschliche und organisatorische Schwachstellen ausgenutzt, sei es beim sogenannten »Phishing« oder anderen Ansätzen, die unsere Angewohnheiten ausnutzen, um Fehlverhalten zu provozieren. Mit relativ einfachen Mitteln – beispielsweise mit regelmäßigen Mitarbeiterschulungen zur Erhöhung des Bewusstseins für die Bedrohungslage und zur Kenntnis über gängige Angriffsvektoren und Vorgehensweisen – lässt sich das Risiko signifikant senken.

Im Gegensatz dazu dienen technische Maßnahmen wie der Schutz vor Schadsoftware (»Virenscanner«) oder der Einsatz von Netzwerkfiltern (»Firewalls«) dazu, einen notwendigen aber nicht hinreichenden Basisschutz aufzubauen. Wesentlicher ist es, auf technischer Ebene die verwendeten IT-Komponenten mit aktueller Software einzusetzen, um diese damit gegen bekannte digitale Krankheitserreger zu impfen. Gäbe es in diesem Kontext nicht auch noch unbekannte Schwachstellen (oftmals auch als »Zero-Day« beschrieben), so ließe sich damit ein recht effizienter und wirkungsvoller Schutz aufbauen.

Zu berücksichtigen ist ferner, dass es keineswegs notwendig oder erforderlich ist, überall eine generelle Hochsicherheitszone in Form eines »Fort Knox« aufzubauen. Vielmehr geht es darum, ein professionelles Risikomanagement für den Umgang mit Informationstechnologie aufzusetzen. Dies bedeutet in erster Linie Dokumentation von Prozessen und Vorgehensweise, sowie eine bedarfsgerechte Adressierung von identifizierten Risiken durch technische und organisatorische Maßnahmen. Hierzu gibt es unterschiedliche Methodenansätze, die von Institutionen aller Größenordnungen mit angemessenen und verhältnismäßigen Aufwänden angewandt werden können.

Darüber hinaus ist es allerdings aus Anforderungen des Datenschutzes gemäß Bundesdatenschutzgesetz (BDSG-alt, BDSG-neu) sowie der Europäischen Datenschutzgrundverordnung (EU-DSGVO) an vielen Stellen notwendig eine Folgenabschätzung vor dem Einsatz einer bestimmten Technologie vorzunehmen, um bereits im Vorfeld der Nutzung Risiken identifizieren und bewerten zu können.

Fazit

Sprichwörtlich gilt bereits, dass nur durch geeignete und regelmäßige Vorsorgeuntersuchung Krankheitssymptome erkannt werden können und die Chance für eine schnelle Gesundung besteht. Dies ist weitgehend uneingeschränkt auch auf den Einsatz von digitalen Technologien übertragbar. Und auch hier ist die frühzeitige und richtige Erkennung von Symptomen wesentlich, um Gegenmaßnahmen ergreifen zu können. Gegen eine Vielzahl von Krankheitserregern sind Impfungen eine wirkungsvolle Prävention, in Bezug auf digitale Schädlinge sind Anti-Viren-Programme aufgrund der hohen Mutationsgeschwindigkeit leider weniger effizient. Umso stärker können wir aber durch bewussten Umgang mit moderner Technologie deren Nutzpotenziale ausschöpfen, Risiken erkennen und zumeist vermeiden oder deren Eintrittswahrscheinlichkeit durch geeignete Maßnahmen verringern.

Carsten Marmulla

Carsten Marmulla ist Managing Partner der auf Cybersicherheit spezialisierten Beratungsboutique carmasec Ltd. & Co. KG mit Hauptsitz in Essen. Als »Trusted Advisor« ist er seit mehr als 20 Jahren Ansprechpartner für den Themenkomplex der Cybersicherheit sowohl für viele mittelständische Unternehmen als auch DAX-Konzerne. Seine Branchenexpertise weist hierbei ein breites Spektrum auf – er hatte bislang Mandate in der Telekommunikation, im Bereich Medien/Entertainment, der chemischen und pharmazeutischen Industrie, in der Gesundheitsbranche, der Logistik und der Finanzdienstleistung wahrgenommen.

677 search results for „Gesundheit Sicherheit“

NEWS | DIGITALISIERUNG | INTERNET DER DINGE | IT-SECURITY | ONLINE-ARTIKEL | SERVICES

Der Technik vertrauen können: Warum wir mehr Sicherheit im vernetzten Gesundheitswesen brauchen

Zweifelsohne haben das Internet der Dinge (IoT) und die damit verbundenen Dienste das Gesundheitswesen revolutioniert. Dafür gibt es zahlreiche Beispiele. Es ist möglich, direkt auf Patientenakten zuzugreifen, Ferndiagnosen zu stellen und entsprechende Behandlungsoptionen anzubieten. Dazu kommen Lifecycle Management und Apps zum Überwachen von Vitalfunktionen. Zwei Motive treiben das Wachstum in diesem Segment ganz besonders an.…

TRENDS SECURITY | NEWS | TRENDS 2017 | INTERNET DER DINGE | IT-SECURITY | TIPPS

Gesundheitswesen als chronischer Patient in Sachen IT-Sicherheit – Herausforderungen und Lösungswege

Automatisierung ist einer der entscheidenden Schritte, um IT-Sicherheitspersonal zu entlasten und das Sicherheitsniveau zu verbessern. Die IT-Sicherheitsexperten von Vectra Networks haben im aktuellen (2017) Verizon Data Breach Investigation Report [1] bemerkenswerte Ergebnisse zur Cybersicherheit im Gesundheitswesen ausgemacht. Als Anbieter für die automatisierte Erkennung von laufenden Cyberangriffen nehmen die Spezialisten die aktuellen Erkenntnisse zum Anlass, die…

NEWS | CLOUD COMPUTING | DIGITALE TRANSFORMATION | INFRASTRUKTUR | IT-SECURITY | RECHENZENTRUM | SERVICES | STRATEGIEN | TIPPS

Sicherheitsarchitektur: Cloud-Sicherheit wird zum Fokusthema, nicht nur im Gesundheitswesen

In fast allen Branchen, nicht zuletzt im Gesundheitswesen, wird eine wachsende Menge an Daten in die Clouds von Amazon Web Services (AWS) und Microsoft Azure verschoben. Dies ist durchaus sinnvoll, weil beispielsweise Klinikverwaltungen sich auf die Behandlung von Patienten, anstatt die Verwaltung von Rechenzentren konzentrieren wollen. »Die Tatsache, dass die Cloud eine kostengünstigere Option ist,…

TRENDS SECURITY | NEWS | TRENDS 2015 | IT-SECURITY

IT-Sicherheitsreport: Gesundheitsdaten ziehen Kriminelle besonders an

Cyber Security Intelligence Index 2016: Gesundheitsbranche das weltweit attraktivste Angriffsziel für Cyberkriminelle. Gefahren durch Insider in Organisationen steigen weiter an. Fast zwei Drittel mehr schwere Sicherheitsvorfälle als noch 2014. Ein aktueller IT-Security-Report von IBM listet detailliert die größten Cybergefahren des vergangenen Jahres auf: So geht aus dem neuen »Cyber Security Intelligence Index 2016« hervor, dass…

TRENDS SECURITY | NEWS | BUSINESS PROCESS MANAGEMENT | INFOGRAFIKEN | IT-SECURITY | STRATEGIEN

Tatort Gesundheit: Sicherheitsanalyse zu Chancen und Risiken der Vernetzung im Gesundheitswesen

Internet der Dinge verspricht große Einsparungen im Gesundheitssektor. Integrierte Sicherheit muss bei vernetzten medizinischen Geräten von Anfang an berücksichtigt werden. Der Report »Internetfähige Geräte im Gesundheitswesen« beleuchtet den Bereich der Chancen und Risiken vernetzter Geräte im Gesundheitswesen des »Internets der Dinge« (IoT) und enthält Empfehlungen für Industrie, Regulierungsbehörden sowie Ärzte [1]. Die Vernetzung des Gesundheitswesens…

CEBIT 2015 | NEWS

CeBIT: Big-Data-Analysen für Wirtschaft, Sicherheit, Sport, Gesundheitswesen und Städteplanung

Das Hasso-Plattner-Institut (HPI) gehört in diesem Jahr zu den größten Ausstellern im Themenbereich »Research and Innovation« der CeBIT. In Halle 9 am Stand D44 präsentieren die Informatikwissenschaftler neuste Forschungs- und Entwicklungsergebnisse aus der Welt der Big Data für die »d!conomy« – so das Kunstwort für die digital economy. Es soll die Transformation hin zur vollständig…

BUSINESS | TRENDS 2015 | GESCHÄFTSPROZESSE | INFRASTRUKTUR | IT-SECURITY

Gesundheitscheck: Ausblick für 2015 zur IT-Sicherheitslage im Gesundheitswesen

2015 wird ein Jahr der Veränderungen für die Cyber-Sicherheit in der Gesundheitsversorgung, denn die Branche muss in dieser Hinsicht aufholen [1]. Dies betrifft das gesamte Ökosystem: kleine bis große Krankenhäuser, Krankenversicherungen, Anbieter von Healthcare-Applikationen, Hersteller medizinischer Geräte und teilweise auch Pharma- und Biotechnologie-Unternehmen. »Der Bereich der Gesundheitsvorsorge ist gekennzeichnet durch eine Technologie- und Informationsflut, ohne…

NEWS | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | EFFIZIENZ | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY | RECHENZENTRUM | SERVICES

Sichtbarkeit, Erkennung und Reaktion: SIEM-freie Architekturen für vereinfachte Cybersicherheit

Bei der Realisierung eines guten Incident-Response-Programms gilt es, die Sichtbarkeit, Erkennung und Reaktion mit den Kosten und der Komplexität für Aufbau und Wartung eines effektiven Security-Stacks in Einklang zu bringen. Dies erweist sich vor dem Hintergrund, dass die Anzahl an Angriffen stetig zunimmt und damit auch die Menge an »Alarmmeldungen« in den Unternehmensnetzen steigt, als…

NEWS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | IT-SECURITY | KÜNSTLICHE INTELLIGENZ | WHITEPAPER

Wettlauf zwischen Angreifern und Verteidigern – KI und IT-Sicherheit

Die vom Bundesministerium für Bildung und Forschung (BMBF) initiierte Plattform Lernende Systeme (PLS) hat das Ziel, künstliche Intelligenz und maschinelles Lernen im Sinne der Gesellschaft zu gestalten. Im aktuellen Whitepaper »Künstliche Intelligenz und IT-Sicherheit« analysiert die Arbeitsgruppe »IT-Sicherheit, Privacy, Recht und Ethik« der PLS eines der Spannungsfelder der KI. Beigetragen haben dazu auch Experten des…

NEWS | BUSINESS PROCESS MANAGEMENT | FAVORITEN DER REDAKTION | GESCHÄFTSPROZESSE | INFRASTRUKTUR | STRATEGIEN | TIPPS

Die Sicherheit muss zuerst kommen: Die wichtigsten Tipps für App-Entwickler

Unternehmen für App-Entwicklung, die sich einen Namen machen wollen, kommen nicht ohne ausführliche Recherche und Marktsondierung aus. Egal ob es darum geht, Business-Lösungen zu entwickeln oder Apps für alle möglichen privaten Anwendungsbereiche. Unabhängig vom Projekt sollte man eine Sache zuerst angehen nämlich Cybersicherheit. Es liegt schließlich auch im Interesse des Entwicklers App auf den Markt…

TRENDS 2019 | TRENDS SECURITY | NEWS | IT-SECURITY | TIPPS

Jeder fünfte Deutsche ist über Datensicherheit in der Arbeit besorgt

Deutsche Arbeitnehmer haben vermehrt Angst einen Cyberangriff im eigenen Unternehmen zu verursachen. Tipps wie sich Arbeitgeber schützen können. Laut einer neuen Studie von McAfee ist eine der schwerwiegendsten Sorgen deutscher Arbeitnehmer eine Datenschutzverletzung oder einen Cyberangriff in ihrem Unternehmen zu verursachen. Jeder Fünfte (21 Prozent) gab an, dass er besorgt sei, etwas bei der Arbeit…

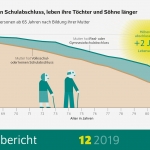

TRENDS 2019 | TRENDS WIRTSCHAFT | NEWS | STRATEGIEN

Neue Erkenntnisse zum Zusammenhang von Bildung der Eltern und Gesundheit ihrer erwachsenen Kinder

Studien untersuchen Auswirkungen der elterlichen Bildung auf die langfristige Lebenserwartung ihrer Kinder und psychische Gesundheit im Erwachsenenalter. Ziel sollte sein, Gesundheit unabhängiger von Bildung der Eltern zu machen. Quantitativer und qualitativer Ausbau von außerfamilialen Bildungs- und Betreuungsmöglichkeiten könnte helfen. Bildung wirkt sich nicht nur im Geldbeutel aus, sondern auch auf die Gesundheit. Das…

NEWS | INFRASTRUKTUR | IT-SECURITY | KÜNSTLICHE INTELLIGENZ | ONLINE-ARTIKEL | STRATEGIEN

Mit UEBA die Sicherheit der IT erhöhen

Der Großteil aller Cyberattacken wird von gängigen Sicherheitslösungen nicht erkannt. Die Analyse des Benutzer- und Entity-Verhaltens wird bei der Entwicklung von Sicherheitslösungen immer wichtiger, um moderne Angriffe abwehren zu können. Das Verhältnis von erfolgreichen und nicht erfolgreichen Cyberangriffen auf Unternehmen schätzen Experten auf 80 zu 20 ein. Und nein, die Zahlen sind keinesfalls verdreht: Experten…