Verizon hat zum ersten Mal den Cyber-Espionage Report (CER) veröffentlicht, der einen umfassenden Lagebericht über die Cyberspionage auf internationaler Ebene bietet. Der Report vermittelt neue Erkenntnisse über die Angreifer, ihre Opfer sowie zu Motiven und Methoden. Außerdem versteht sich der CER als Leitfaden für IT-Security-Experten, die solche Spionageangriffe besser verstehen und verhindern müssen. Dazu zeigt der Report, welche Angriffsmuster Kriminelle verwenden und wie Unternehmen sich davor schützen können.

Der vollständige CER kann unter folgendem Link kostenfrei heruntergeladen werden:

https://www.verizon.com/business/resources/reports/cyber-espionage-report/

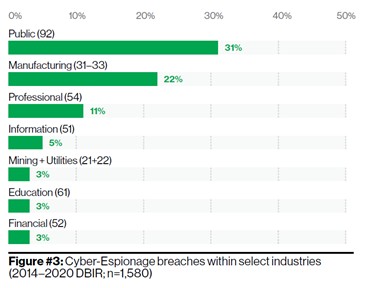

Cyberspionage-Verstöße in ausgewählten Industrien, DBIR 2014-2020

In Deutschland warnte erst kürzlich das Bundesamt für Verfassungsschutz davor, dass vor allem Forschungseinrichtungen im Fokus von Spionageangriffen stehen, die an Impfstoffen und Medikamenten zur Bekämpfung von Covid-19 arbeiten. Auch international sehen Experten eine Zunahme von Cyberspionageangriffen, die im Zusammenhang mit dem Coronavirus stehen.

98 Artikel zu „Cyberspionage“

NEWS | BUSINESS | TRENDS SECURITY | DIGITALE TRANSFORMATION | TRENDS SERVICES | TRENDS 2018 | IT-SECURITY

Digitale Transformation: Cyberkriminalität und Cyberspionage sind die größten Herausforderungen

Investitionen in Produktivität, Betriebskosten und die Verbesserung der digitalen Präsenz schaffen neue Wachstumsmöglichkeiten. In einer aktuellen Frost & Sullivan-Studie [1], die die Branchenanwender-Perspektive in Hinblick auf den Umgang mit der digitalen Transformation untersucht, gaben 54 Prozent der IT-Experten an, dass Cyberkriminalität und -spionage zu den größten Herausforderungen gehören, dicht gefolgt von der Systemintegration. Andere erwähnenswerte…

NEWS | TRENDS WIRTSCHAFT | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY

Cyberspionage auf der Basis von APTs ist Alptraum für Unternehmen

Deutsche IT-Sicherheitsfachleute befürchten Angriffe von Wettbewerbern, Rufschädigung und finanzielle Einbußen. Fast zwei Drittel (65 Prozent) der Entscheidungsträger für IT-Sicherheit in Deutschland bestätigen, dass ihre Unternehmen »definitiv« ein Ziel von Cyberspionage auf der Basis von Advanced Persistent Threats (APTs) sein könnten. Dies geht aus einer aktuellen Befragung von Bitdefender hervor [1]. Angreifer entwickeln solche komplexen dauerhaften…

NEWS | BUSINESS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2017 | IT-SECURITY | SERVICES

Data Breach Investigations Report 2017: Cyberspionage und Ransomware-Angriffe auf dem Vormarsch

Cyberspionage trifft vor allem die verarbeitende Industrie, die öffentliche Hand sowie den Bildungssektor in 21 Prozent der analysierten Fälle. Ransomware-Angriffe werden immer populärer: aktuell die fünfthäufigste Malware-Variante. Zehnte Ausgabe des DBIR umfasst Daten von 65 Partnern, 42.068 Vorfällen und 1.935 Datenverletzungen aus 84 Ländern. Cyberspionage ist in den Bereichen verarbeitende Industrie, öffentliche Hand und…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | INDUSTRIE 4.0 | TRENDS 2017 | INFRASTRUKTUR | IT-SECURITY | STRATEGIEN

Cyberspionage 2017 größte Bedrohung für Unternehmen

Angriffe in staatlichem Auftrag und mittels Erpressersoftware erhöhen Risiken für kritische Infrastrukturen. 20 Prozent der globalen Unternehmen sehen Cyberspionage als größte Bedrohung für ihre Aktivitäten an, ein gutes Viertel (26 Prozent) bekunden Mühe, mit der schnellen Entwicklung der Bedrohungslandschaft mitzuhalten. Das sind nur einige Ergebnisse einer aktuellen Umfrage im Auftrag von Trend Micro unter 2.402…

NEWS | TRENDS SECURITY | TRENDS 2015 | IT-SECURITY | TIPPS

Potenziell staatlich geförderte Cyberspionage unter der Lupe

In den vergangenen Monaten hat Unit 42, die Forschungsabteilung von Palo Alto Networks, eine Reihe von Cyberangriffen untersucht und eine Gruppe mit dem Codenamen »Scarlet Mimic« identifiziert. Vieles deutet darauf hin, dass es die primäre Aufgabe der Angreifer ist, Informationen über Aktivisten, die sich für Minderheitenrechte einsetzen, zu sammeln. Es gibt derzeit aber keine unwiderlegbaren…

NEWS | TRENDS SECURITY | IT-SECURITY | TIPPS

Wild Neutron – Mysteriöser Cyberspionageakteur kehrt mit neuer Wucht zurück

Cyberspionage auf Topniveau auch in Deutschland, Österreich und der Schweiz. Im Jahr 2013 attackierte die Hackergruppe »Wild Neutron« – auch als »Jripbot« oder »Morpho« bekannt – einige hochrangige Firmen, darunter Apple, Facebook, Twitter und Microsoft. Anschließend verschwanden die Wild-Neutron-Angreifer für fast ein Jahr von der Bildfläche. Ende des Jahres 2013 beziehungsweise Anfang des Jahres 2014…

NEWS | TRENDS SECURITY | IT-SECURITY

Langjährige Cyberspionage-Aktivität: »APT 30« nimmt Regierungsbehörden, Journalisten und Unternehmen ins Visier

Der Report »APT 30 and the Mechanics Of a Long-Running Cyber Espionage Operation« bietet Einblicke in die Operationen der Gruppierung APT 30. Diese führt Cyberangriffe unter Verwendung von Advanced Persistent Threats (APTs) durch und wird mutmaßlich von der chinesischen Regierung unterstützt. APT 30 betreibt seit mindestens 2005 Cyberspionage und ist damit eine der am längsten…

NEWS | IT-SECURITY | STRATEGIEN

Malware-as-a-Service: Cybersecurity-Profis gegen APT-Unternehmer

Die sich weiter professionalisierende Hacker-Industrie bietet nicht nur Malware und Tools zur Miete an. Kriminelle Experten stellen auch ihre Arbeitsleistung für Geld zur Verfügung. Deren Expertise für Advanced Persistent Threats (APTs) erfordert eine Abwehr auf Augenhöhe: Managed Detection and Response (MDR). In den letzten Jahren hat sich die Cyberkriminalität weiter organisiert und orientiert sich dabei…

NEWS | IT-SECURITY | WHITEPAPER

Covid-19 hat erhebliche Auswirkungen auf die IT-Sicherheitslage in Deutschland und Frankreich

Dritte Ausgabe des Französisch-deutschen IT-Sicherheitslagebilds erschienen. Die Covid-19-Pandemie hat deutliche Auswirkungen auf die IT-Sicherheitslage in Deutschland und Frankreich. In beiden Ländern hat der Corona-bedingte Digitalisierungsschub die mögliche Angriffsfläche und damit die Wahrscheinlichkeit von Cyberangriffen vergrößert. Dies ist eine Erkenntnis der inzwischen dritten gemeinsamen Lagebetrachtung, die das Bundesamt für Sicherheit in der Informationstechnik (BSI) und die…

NEWS | IT-SECURITY

Wachsende Bedrohung durch BEC-Attacken: Lieferketten unter Beschuss von Cyberkriminellen

Proofpoint warnt aktuell vor den wachsenden Gefahren von BEC (Business E-Mail Compromise). Mit Hilfe dieser Taktik, also der Fälschung geschäftlicher E-Mail-Kommunikation, versuchen sich Cyberkriminelle zusehends zu bereichern. Im Rahmen dieser Angriffe geraten zunehmend auch die Lieferketten großer wie kleiner Unternehmen in den Fokus der Kriminellen. Business E-Mail Compromise (BEC) gilt gemeinhin als die teuerste…

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT

Berliner und Oberbayern sind am gebildetsten – Bremen hat ein Problem

Die Innovationskraft einer Region hängt stark davon ab, wie gebildet die Menschen dort sind. Eine neue Studie des Instituts der deutschen Wirtschaft (IW) zeigt, in welcher Region der Anteil der Hochqualifizierten an der Gesamtbevölkerung besonders hoch ist – und wo nicht [1]. In Berlin haben rund 43 Prozent der 25- bis 64-Jährigen ein Studium oder…

TRENDS 2021 | NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | TRENDS SECURITY | IT-SECURITY

Die globale Wirtschaft verliert über eine Billion US-Dollar durch Cyberangriffe

Neue Studie deckt die wirtschaftlichen Schäden von Cyberangriffen auf. Zwei Drittel der befragten Unternehmen wurden 2019 Opfer von Cyberkriminalität. 75 Prozent aller böswilligen Aktivitäten zielen auf Finanzdaten und geistiges Eigentum ab. McAfee hat seine »The Hidden Costs of Cybercrime«-Studie veröffentlicht, die die globalen finanziellen Schäden von Cyberangriffen untersucht [1]. Aus der Studie, die in Zusammenarbeit…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Trends 2021: Automatisierung als Freund und Feind der IT-Sicherheit

Automatisierung wird Flutwelle an Spear-Phishing auslösen und gleichzeitig Cloud Providern als Waffe gegen Angreifer dienen. Nachdem sich das Jahr 2020 langsam dem Ende zuneigt, ist es für die IT-Sicherheitsexperten von WatchGuard Technologies an der Zeit, den Blick gezielt nach vorn zu richten. Auf Basis der aktuellen Faktenlage lassen sich stichhaltige Rückschlüsse ziehen, welche Trends das…

NEWS | PRODUKTMELDUNG

Externe Zertifizierung besiegelt Rundum-Sicherheit für Industrie-Computer

Trotz härtester Bedingungen und Dauereinsatz arbeiten die noax Industrie-Computer zuverlässig und büßen keine ihrer Funktionen ein. Durch ihr komplett geschlossenes Edelstahlgehäuse kann wirklich nichts in das Gerät eindringen. Diesen Beweis liefert der Härtetest eines unabhängigen Instituts, bei dem noax Industrie-Computer einer der härtesten Reinigungsprozesse überhaupt standhielten: Der Hochdruck- und Dampfstrahlreinigung nach der Schutznorm IP69K. …

NEWS | IT-SECURITY | KOMMENTAR

Ransomware: Umfangreiche und verheerende Bedrohung für Krankenhäuser

In den USA kämpfen Krankenhäuser aktuell mit einer Welle von Ransomware-Angriffen. Dazu ein Kommentar von Sandra Joyce, Executive VP und Head of Mandiant Threat Intelligence (eine Einheit von FireEye. »Ransomware ist eine Bedrohung, die wir nicht länger ignorieren dürfen, sie gerät zunehmend außer Kontrolle. Die Hacker, die hinter Ransomware-Kampagnen stehen, schalten mittlerweile die kritischsten…

NEWS | IT-SECURITY | KOMMENTAR

Ransomware: Zahlen oder nicht zahlen?

In jüngster Zeit sind wieder etliche Ransomware-Vorfälle, gerade bei den Krankenhäusern, publik geworden. Aber wie werden sich die Angriffe weiterentwickeln und welche Risiken bergen sie für Unternehmen? Wie gehen CISOs und Vorstände das Dilemma »zahlen oder nicht zahlen« im Vorfeld eines Angriffs an? Dazu haben wir mit Boris Cipot, Senior Sales Engineer Synopsys, gesprochen. Wie werden…

NEWS | KOMMUNIKATION | MARKETING

Von transparenteren Recherchen bis Kombi-Abos: Wann die Deutschen mehr für Journalismus zahlen würden

32 Prozent der Nutzer*innen journalistischer Angebote sind bereit, für diese über 15 Euro im Monat auszugeben. Transparentere Recherchen und Quellen würden bei 43 Prozent der Deutschen die Zahlungsbereitschaft für Journalismus steigern. Auch weniger Werbung, exklusive Inhalte und Kombi-Abos hätten positive Effekte auf die Zahlungsbereitschaft vieler Deutscher. Wie ist es um die Zahlungsbereitschaft der Nutzer*innen…

NEWS | IT-SECURITY | WHITEPAPER

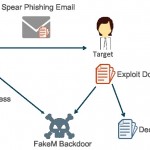

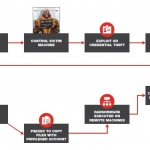

Industriespionage: Zero-Day in Autodesk 3ds Max benutzt, um geistiges Eigentum zu stehlen

Whitepaper: Aktuelle Einblicke in die Welt der kommerziellen Cyberspionage und cyberkriminellen Söldnergruppen. Bitdefender-Forscher haben kürzlich einen ausgeklügelten Cyber-Spionageangriff per Advanced-Persistent-Threat-(APT) untersucht. Eines der betroffenen Zielunternehmen ist an Architekturprojekten mit milliardenschweren Luxusimmobilien in New York, London, Australien und Oman beteiligt. Zu den Kunden und Projekten des Unternehmens gehören Luxusresidenzen, hochkarätige Architekten und weltbekannte Innenarchitekten. Bitdefenders Untersuchung…

NEWS | IT-SECURITY | STRATEGIEN

Mehr Zusammenarbeit in Sachen Cybersecurity – Kooperation ist der Schlüssel zum mehr IT-Sicherheit in unsicheren Zeiten

Die Ereignisse der letzten Monate haben die CISOs und die IT-Sicherheitsteams unter enormen Druck gesetzt, nach einer Ausweitung der Fernarbeit ihre Netzwerke angemessen zu schützen. Für Unternehmen, die bereits Maßnahmen für die Heimarbeit ihrer Belegschaft eingeführt haben, stellt dies möglicherweise keine Herausforderung dar. Für andere, die daran gewöhnt sind, Maschinen zu überwachen, zu steuern und…

NEWS | TRENDS SECURITY | IT-SECURITY | WHITEPAPER

Automobil-Sektor im Fokus von Hackerattacken: Angriffe nehmen Fahrt auf

Autonomes Fahren, Elektromobilität, vernetzte Autos und Carsharing – die Automobilindustrie befindet sich im Umbruch. Neue Technologien und digitalisierte Prozesse bringen den Automotive-Unternehmen zahlreiche Vorteile, um zum einen den neuen Kundenanforderungen gerecht zu werden und zum anderen im intensiven Wettbewerb bestehen zu können. Jedoch birgt die fortschreitende Digitalisierung der Branche nicht nur Vorteile, sondern bietet Hackern…

NEWS | TRENDS 2020 | TRENDS SERVICES | SERVICES

70 Prozent aller Anwendungen haben Open-Source-Schwachstellen

Fehlerhafte Bibliotheken landen auf indirektem Wege im Code. Einsatz von PHP-Bibliotheken führt mit über 50-prozentiger Wahrscheinlichkeit zu fehlerhaftem Code. JavaScript und Ruby haben besonders große Angriffsflächen. Der neue »State of Software Security (SoSS): Open Source Edition«-Report zum Thema Sicherheit in Open-Source-Software von Veracode zeigt unter anderem auf, dass 70 Prozent aller gescannten Anwendungen mindestens…

NEWS | DIGITALE TRANSFORMATION | STRATEGIEN

In vier Schritten zur Vernetzung von IT und Fachabteilungen

Die digitale Transformation führt auch zu einer engeren Verzahnung von IT und Fachabteilungen. Allerdings ist sie mit etlichen Herausforderungen verbunden. Vier Best-Practice-Schritte für die erfolgreiche Umsetzung einer Business-IT-Alignment-Strategie. Für die digitale Transformation gibt es zwar keine allgemeingültige Strategie, aber ein zentraler Trend ist klar erkennbar. Die IT wird dezentralisiert und näher an die Endnutzer verlagert.…

NEWS | BUSINESS | AUSGABE 3-4-2020 | SECURITY SPEZIAL 3-4-2020

»Risikotransfer« als fester Bestandteil eines umfassenden Riskmanagements – No Risk is Fun!

NEWS | TRENDS 2020 | BUSINESS | TRENDS SECURITY | IT-SECURITY

Jahrelange Spionage in Linux-Servern durch chinesische APTs

BlackBerry, Anbieter von Sicherheitssoftware und -dienstleistungen für das IoT, präsentiert neue Studienergebnisse und deckt die Spionageaktivität fünf zusammenhängender APT-Gruppen (Advanced Persistent Threat) auf, die im Interesse der chinesischen Regierung arbeiten. Diese greifen seit fast einem Jahrzehnt systematisch Linux-Server, Windows-Systeme und mobile Geräte an und sind dabei bislang unentdeckt geblieben. Der Bericht »Decade of the RATs:…

NEWS | IT-SECURITY | WHITEPAPER

Whitepaper: Neue Sicherheitslücke in Prozessoren entdeckt

Manipulation von Hardwarefunktionen ermöglicht gezielten Datendiebstahl. Verschiedene Forscherteams haben eine weitere gravierende Schwachstelle in aktuellen Prozessoren identifiziert und in Whitepapers beschrieben: Mittels einer neuen Angriffsmethode namens »Load Value Injection in the Line Fill Buffers« (LVI-LFB) können versierte Hacker gezielt Daten in Rechenzentren stehlen, ohne Spuren zu hinterlassen. Möglich wird die LVI-LFB-Attacke – wie auch…

NEWS | IT-SECURITY | AUSGABE 1-2-2020 | SECURITY SPEZIAL 1-2-2020

Mit Testszenarien die Cybersicherheit verbessern – Permanent abwehrbereit

NEWS | IT-SECURITY | ONLINE-ARTIKEL | STRATEGIEN

Beschleunigt Chinas Aufstieg den sogenannten »Westlessness«-Trend?

China und die geopolitischen Veränderungen, die der rasante Aufstieg Chinas als internationaler Sicherheitsakteur nach sich ziehen, sind dieses Jahr prominent auf der Münchner Sicherheitskonferenz (MSC) vertreten. Ein Interview mit Helena Legarda, wissenschaftliche Mitarbeiterin am Mercator Institute for China Studies (MERICS) in Berlin. China ist Gegenstand zahlreicher Side Events auf der Münchner Sicherheitskonferenz…

NEWS | KOMMENTAR

Stellungnahme zur Berichterstattung des Wall Street Journal zu »Hintertüren« in Huawei-Produkten

Wie die Snowden-Leaks bewiesen haben, haben die Vereinigten Staaten weltweit verdeckt auf Telekommunikationsnetze zugegriffen und andere Länder seit geraumer Zeit ausspioniert. Der Bericht der Washington Post von dieser Woche darüber, wie die CIA jahrzehntelang ein Verschlüsselungsunternehmen zur Bespitzelung anderer Länder eingesetzt hat, ist ein weiterer Beweis dafür. Die Behauptungen der USA, Huawei habe technische…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Bedrohungen durch Hacker: Das erwartet uns in 2020

Kaum etwas ändert sich so dynamisch wie Cybergruppierungen: Sie entstehen, pausieren, schließen sich neu zusammen, lösen sich auf und nutzen ständig neue Tools und Taktiken. Michael Sentonas, VP of Technology Strategy bei CrowdStrike, hat deshalb die fünf wahrscheinlichsten Entwicklungen zusammengefasst, die Unternehmen im nächsten Jahr begegnen könnten. Er fokussiert sich hierbei auf die Angriffsmethoden,…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Mobile Malware und APT-Spionage in ungeahnten Dimensionen

Aktuelle Studie analysiert mobile Malware in plattformübergreifenden Überwachungs- und Spionagekampagnen durch organisierte APT-Angreifer, die im Interesse der Regierungen Chinas, Irans, Nordkoreas und Vietnams tätig sind . BlackBerry Limited veröffentlicht eine neue Studie mit dem Titel »Mobile Malware und APT-Spionage: erfolgreich, tiefgreifend und plattformübergreifend« [1]. Darin wird aufgezeigt, inwiefern organisierte Gruppen mittels mobiler Schadsoftware in Kombination mit…

NEWS | IT-SECURITY | TIPPS

Gezielte Angriffe intelligent aufdecken – Beobachten von Privilegien-Interaktionen

Eine neue Cyberangriffstaktik zielt auf privilegierte Elemente, um sich ungehinderten Zugang zu fremden Netzwerken verschaffen. Im Mai 2019 wurden die Computersysteme der Stadtverwaltung von Baltimore mit einer neuen Ransomware-Variante namens RobbinHood infiziert. Alle Server, mit Ausnahme der wesentlichen Dienste, wurden offline genommen. Die Hacker forderten über 75.000 US-Dollar Lösegeld in Bitcoin. Auch eine Woche…

NEWS | IT-SECURITY | TIPPS

Hacker auf Walfang: Führungskräfte im Visier

Wie Unternehmen sich gegen Whaling-Attacken wappnen können. Bei Whaling-Attacken wählen Cyberkriminelle ihre Opfer sorgfältig aufgrund deren Autorität und Befugnisse innerhalb eines Unternehmens aus. Im Visier stehen speziell hochrangige Führungskräfte wie der CEO, CFO oder andere leitende Angestellte, die vollständigen Zugriff auf sensible Daten haben. Ziel ist es, Führungskräfte dazu zu bringen, Unternehmensinformationen preiszugeben, die für…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Cybercrime: Cyberkriminalität kostet Unternehmen im Schnitt 13 Millionen US-Dollar pro Jahr

Die Bedrohungslage durch Cyberangriffe verschärft sich weltweit und Unternehmen geben mehr Geld denn je aus, um sich mit den Kosten und Folgen immer komplexerer Angriffe auseinanderzusetzen. Das zeigt die 9. »Cost of Cybercrime«-Studie, die die Unternehmensberatung Accenture gemeinsam mit dem Ponemon Institute in elf Ländern und 16 Branchen durchgeführt hat. In Deutschland wurden im Rahmen…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS SECURITY | FAVORITEN DER REDAKTION | TRENDS 2019 | IT-SECURITY

Cyberkriminalität: Angreifer nehmen Führungskräfte ins Visier, warnt der Data Breach Investigations Report 2019

Das C-Level-Management wird zielgerichtet und proaktiv von Social-Engineering-Angriffen erfasst. Diese Entwicklung steht im Zusammenhang mit einem Anstieg von wirtschaftlich motivierten Social-Engineering-Angriffen. Die Kompromittierung von webbasierten E-Mail-Konten nimmt zu, in 98 Prozent der Fälle durch gestohlene Anmeldeinformationen. In 60 Prozent der Attacken, bei denen eine Webanwendung angegriffen wurde, handelte es sich um webbasierte E-Mail-Konten. Ein Viertel…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY | SECURITY SPEZIAL 3-4-2019

Cybercrime: Angreifer hinterlassen in jedem vierten Fall keinerlei Spuren

Jedes zweite deutsche Unternehmen verzeichnete Schäden durch Cyberangriffe in den vergangenen zwei Jahren. Ob Mittelstand oder Großkonzern – deutsche Unternehmen leiden unter geschäftsschädigenden Folgen von Cyberattacken. Eine aktuelle Studie von Kaspersky Lab [1], bei der europaweit IT-Entscheidungsträger in kleinen, mittleren und großen Unternehmen befragt wurden, zeigt: Im Laufe der vergangenen 24 Monate wurde fast…

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS | TRENDS SECURITY | DIGITALISIERUNG | FAVORITEN DER REDAKTION | TRENDS 2019 | INTERNET DER DINGE | TRENDS 2022 | IT-SECURITY | TIPPS

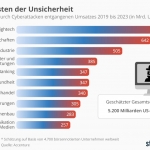

Cyberkriminalität: Mehrkosten und Umsatzverluste durch Cyberangriffe von 5,2 Billionen US-Dollar

5,2 Billionen US-Dollar Umsatz könnten Unternehmen weltweit durch Cyberattacken in den nächsten fünf Jahren entgehen. Das jedenfalls schätzen die Analysten von Accenture in der aktuellen Studie »Securing the Digital Economy: Reinventing the Internet for Trust«. Am stärksten betroffen ist die Hightech-Industrie mit mehr 753 Milliarden US-Dollar. Es folgen Biowissenschaften (642 Milliarden US-Dollar) und Automobilindustrie (505…

NEWS | TRENDS 2019 | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

10 Thesen zu künstlicher Intelligenz und Cybersicherheit im Jahr 2019

Die Auswirkung von Systemen auf Basis künstlicher Intelligenz auf das alltägliche Leben, die Wirtschaft und die Gesellschaft werden aktuell heiß debattiert. Eine wichtige Rolle spielt dabei auch die Debatte, welche Folgen die aktuellen Entwicklungen im Bereich AI & ML (Artficial Intelligence & Machine Learning) für die Cybersicherheit haben werden. Auf der eine Seite stehen…

NEWS | INFRASTRUKTUR | IT-SECURITY | KOMMUNIKATION | TIPPS

Gefährdung der IT-Sicherheit durch Drohnen

Drohnen sind zu einem Massenprodukt geworden: sehr klein, sehr billig, sehr leicht zu bedienen und überaus leistungsfähig. Dass sie damit auch zu einem ganz neuen Risiko für die IT-Sicherheit geworden sind, ist den meisten Unternehmen jedoch nicht bewusst. Auch in Sicherheitsstrategien werden Drohnen bisher nur selten berücksichtigt. NTT Security (Germany), das auf Sicherheit spezialisierte…

NEWS | IT-SECURITY | SICHERHEIT MADE IN GERMANY | ADVERTORIAL | AUSGABE 3-4-2018

Bereit für die digitale Transformation – DRACOON sorgt für eine effiziente Zusammenarbeit bei maximaler Sicherheit

NEWS | DIGITALISIERUNG | DIGITALE TRANSFORMATION | GESCHÄFTSPROZESSE | LÖSUNGEN | STRATEGIEN | TIPPS

Warum die IT mit der Digitalisierung zu kämpfen hat – und was man dagegen tun kann

Vier Herausforderungen, die die digitale Transformation ausbremsen. Die digitale Transformation schreitet unaufhaltbar voran – und das ist auch gut so. Denn IDC prognostiziert, dass bis 2019 alle digital transformierten Unternehmen mindestens 45 Prozent ihres Umsatzes mit Geschäftsmodellen wie »Future of Commerce« erzielen. Gleichzeitig gestaltet sich die Digitalisierung für viele Unternehmen als große Herausforderung. Dabei…