Whitepaper: Aktuelle Einblicke in die Welt der kommerziellen Cyberspionage und cyberkriminellen Söldnergruppen.

Bitdefender-Forscher haben kürzlich einen ausgeklügelten Cyber-Spionageangriff per Advanced-Persistent-Threat-(APT) untersucht. Eines der betroffenen Zielunternehmen ist an Architekturprojekten mit milliardenschweren Luxusimmobilien in New York, London, Australien und Oman beteiligt. Zu den Kunden und Projekten des Unternehmens gehören Luxusresidenzen, hochkarätige Architekten und weltbekannte Innenarchitekten.

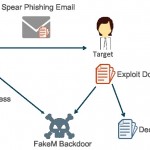

Bitdefenders Untersuchung ergab, dass die Cyberkriminellen das Unternehmen mit Hilfe eines Malware-behafteten und speziell angefertigten Plugins für Autodesk 3ds Max – einer beliebten Software, in der 3D-Computergrafik – infiltriert hatte. Es zeigte sich, dass sich die Command & Control-Infrastruktur, die die Gruppe nutzte, um ihre bösartige Payload gegen die Sicherheitslösung der Organisation zu testen, in Südkorea befindet.

Während der Untersuchung fanden Bitdefenders Forscher heraus, dass die Akteure über ein umfangreiches Toolset mit mächtige Spionagefähigkeiten verfügt. Auf Grundlage der Telemetrie wurden auch weitere ähnliche Malware-Proben entdeckt, die seit knapp einem Monat mit demselben Command & Control-Server kommunizieren. Diese befinden sich in Südkorea, den Vereinigten Staaten, Japan und Südafrika und ist es wahrscheinlich, dass die Cyberkriminellen auch in diesen Regionen Opfer ins Visier genommen haben.

Die wichtigsten Ergebnisse:

- Potenzielle APT-Hackergruppe, die nach dem Söldnerprinzip für industrielle Cyberspionage eingesetzt wird

- Wirtschaftsspionage in der Immobilienwirtschaft

- Bösartige Payload, die sich als Plugin für Autodesk 3ds Max (3D-Computergrafik-Software) ausgibt

- Payload wurde vor der Platzierung gegen die Sicherheitslösung des Unternehmens getestet, um eine Entdeckung zu vermeiden

- Command & Control-Infrastruktur befindet sich in Südkorea

APT-Gruppen nach dem Söldnerprinzip

Obwohl dies nicht der erste Vorfall ist, bei dem APT-Hackergruppen nach dem Söldnerprinzip zur Durchführung von Spionage eingesetzt wurden, haben sich diese Ereignisse in den letzten Jahren verstärkt. So weist zum Beispiel die kürzlich untersuchte APT-Gruppe StrongPity alle Merkmale einer cyberkriminellen Söldnergruppe auf, von der bekannt ist, dass sie sowohl finanziellen als auch potenziell militärisch motivierten Zielen dient. Es ist eine Kommerzialisierung dieses Marktes durch hochqualifizierte und spezialisierte Hacker-Gruppen zu erkennen. Diese sind nicht mehr nur ein Bestandteil der globalen Kriegsführung im Cyberspace auf Staatenebene, sondern Hacker bieten auf dem »freien Markt« ihre Dienste gegen Bezahlung an. Bitdefender hat Beweise dafür, dass APT-Gruppen nun in der Industriespionage in verschiedenen vertikalen Branchen eingesetzt werden. Die aktuell aufgeführte Untersuchung ist eine der neuesten in diesem Bereich.

Das aktuelle Bitdefender Whitepaper »More Evidence of APT Hackers-for-Hire Used for Industrial Espionage« enthält weitere Einblicke in diese neuen Entwicklungen in der Industriespionage. Es kann hier kostenfrei heruntergeladen werden https://www.bitdefender.com/files/News/CaseStudies/study/365/Bitdefender-PR-Whitepaper-APTHackers-creat4740-en-EN-GenericUse.pdf

Weitere Informationen finden sich auf dem Bitdefender Labs Blog https://labs.bitdefender.com/2020/08/apt-hackers-for-hire-used-for-industrial-espionage/

492 Artikel zu „Spionage“

NEWS | TRENDS 2020 | BUSINESS | TRENDS SECURITY | IT-SECURITY

Jahrelange Spionage in Linux-Servern durch chinesische APTs

BlackBerry, Anbieter von Sicherheitssoftware und -dienstleistungen für das IoT, präsentiert neue Studienergebnisse und deckt die Spionageaktivität fünf zusammenhängender APT-Gruppen (Advanced Persistent Threat) auf, die im Interesse der chinesischen Regierung arbeiten. Diese greifen seit fast einem Jahrzehnt systematisch Linux-Server, Windows-Systeme und mobile Geräte an und sind dabei bislang unentdeckt geblieben. Der Bericht »Decade of the RATs:…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY | WHITEPAPER

Qualifizierte Mitarbeiter sind der beste Schutz vor Sabotage, Datendiebstahl oder Spionage

Die deutsche Wirtschaft ist sich einig: Wenn es künftig um den Schutz vor Sabotage, Datendiebstahl oder Spionage geht, braucht es vor allem qualifizierte IT-Sicherheitsspezialisten. Praktisch alle Unternehmen (99 Prozent) sehen dies als geeignete Sicherheitsmaßnahme an, 69 Prozent halten sie sogar für sehr geeignet. Knapp dahinter rangieren Mitarbeiterschulungen zu Sicherheitsthemen. 97 Prozent finden dies geeignet, darunter…

NEWS | BUSINESS | TRENDS WIRTSCHAFT | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Mobile Malware und APT-Spionage in ungeahnten Dimensionen

Aktuelle Studie analysiert mobile Malware in plattformübergreifenden Überwachungs- und Spionagekampagnen durch organisierte APT-Angreifer, die im Interesse der Regierungen Chinas, Irans, Nordkoreas und Vietnams tätig sind . BlackBerry Limited veröffentlicht eine neue Studie mit dem Titel »Mobile Malware und APT-Spionage: erfolgreich, tiefgreifend und plattformübergreifend« [1]. Darin wird aufgezeigt, inwiefern organisierte Gruppen mittels mobiler Schadsoftware in Kombination mit…

NEWS | IT-SECURITY | TIPPS

Advanced Malware: Fünf Best Practices zum Schutz gegen Spionage und Datendiebstahl

Cyberkriminelle nutzen Advanced Malware, um in Netzwerke einzudringen und sich dort möglichst lange unentdeckt aufzuhalten. Ziel ist in der Regel Spionage und Datendiebstahl. Opfer sind diejenigen, bei denen es möglichst wertvolle Informationen zu holen gibt, beispielsweise Industrieunternehmen, die Finanzbranche oder Regierungsbehörden. Advanced Malware, auch als Advanced Persistent Threats (APT) bezeichnet, sind Malware-Stämme, die mit…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | INFRASTRUKTUR | TRENDS 2018 | IT-SECURITY | WHITEPAPER

PZChao: Spionage-Infrastruktur mit Cryptominer

Die Cyberspionage-Infrastruktur »PZChao« hat seit spätestens Juli 2017 Behörden, Bildungseinrichten und Technologie- und Telekommunikationsunternehmen angegriffen. Jetzt legt Bitdefender erstmals eine detaillierte Analyse zu PZChao vor: Der Malware-Werkzeugkasten, der vor allem auf Ziele in Asien und den USA ausgerichtet ist, verfügt über eine umfassende Infrastruktur zur Auslieferung von Komponenten und eine Fernzugriffskomponente, die eine feindliche Übernahme…

NEWS | BUSINESS | TRENDS SECURITY | DIGITALE TRANSFORMATION | TRENDS SERVICES | TRENDS 2018 | IT-SECURITY

Digitale Transformation: Cyberkriminalität und Cyberspionage sind die größten Herausforderungen

Investitionen in Produktivität, Betriebskosten und die Verbesserung der digitalen Präsenz schaffen neue Wachstumsmöglichkeiten. In einer aktuellen Frost & Sullivan-Studie [1], die die Branchenanwender-Perspektive in Hinblick auf den Umgang mit der digitalen Transformation untersucht, gaben 54 Prozent der IT-Experten an, dass Cyberkriminalität und -spionage zu den größten Herausforderungen gehören, dicht gefolgt von der Systemintegration. Andere erwähnenswerte…

NEWS | TRENDS SECURITY | IT-SECURITY | TIPPS

Jeder Zweite fürchtet sich vor Webcam-Hacks und Spionage

Laut einer Studie zur Sicherheit von Webcams fürchten sich 60 Prozent der deutschen Befragten und 52 Prozent der Schweizer vor Webcam-Hacks und Spionage. Im Internet sowie im Darknet gibt es Tools, um die Webcam eines Computers zu hacken – und das teilweise kostenlos. Obwohl an vielen PCs eine Kontrollleuchte neben der Webcam die Aktivierung anzeigt, können spezielle…

NEWS | BUSINESS | TRENDS WIRTSCHAFT | TRENDS SECURITY | DIGITALISIERUNG | GESCHÄFTSPROZESSE | TRENDS 2017 | IT-SECURITY | LÖSUNGEN | SERVICES | SICHERHEIT MADE IN GERMANY | STRATEGIEN | TIPPS

Spionage, Sabotage, Datendiebstahl: Deutscher Wirtschaft entsteht jährlich ein Schaden von 55 Milliarden Euro

■ Jedes zweite Unternehmen wurde in den vergangenen beiden Jahren angegriffen. ■ Nur jedes dritte Unternehmen meldet Attacken – Sorge vor Imageschäden schreckt ab. ■ Bitkom und Bundesverfassungsschutz stellen Studie zu Wirtschaftsschutz vor. Mehr als die Hälfte der Unternehmen in Deutschland (53 Prozent) sind in den vergangenen beiden Jahren Opfer von Wirtschaftsspionage, Sabotage…

NEWS | TRENDS WIRTSCHAFT | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY

Cyberspionage auf der Basis von APTs ist Alptraum für Unternehmen

Deutsche IT-Sicherheitsfachleute befürchten Angriffe von Wettbewerbern, Rufschädigung und finanzielle Einbußen. Fast zwei Drittel (65 Prozent) der Entscheidungsträger für IT-Sicherheit in Deutschland bestätigen, dass ihre Unternehmen »definitiv« ein Ziel von Cyberspionage auf der Basis von Advanced Persistent Threats (APTs) sein könnten. Dies geht aus einer aktuellen Befragung von Bitdefender hervor [1]. Angreifer entwickeln solche komplexen dauerhaften…

NEWS | BUSINESS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2017 | IT-SECURITY | SERVICES

Data Breach Investigations Report 2017: Cyberspionage und Ransomware-Angriffe auf dem Vormarsch

Cyberspionage trifft vor allem die verarbeitende Industrie, die öffentliche Hand sowie den Bildungssektor in 21 Prozent der analysierten Fälle. Ransomware-Angriffe werden immer populärer: aktuell die fünfthäufigste Malware-Variante. Zehnte Ausgabe des DBIR umfasst Daten von 65 Partnern, 42.068 Vorfällen und 1.935 Datenverletzungen aus 84 Ländern. Cyberspionage ist in den Bereichen verarbeitende Industrie, öffentliche Hand und…

NEWS | BUSINESS | TRENDS WIRTSCHAFT | TRENDS SECURITY | TRENDS INFRASTRUKTUR | INDUSTRIE 4.0 | INFRASTRUKTUR | TRENDS 2017 | IT-SECURITY | STRATEGIEN

Cyberspionage 2017 größte Bedrohung für Unternehmen

Angriffe in staatlichem Auftrag und mittels Erpressersoftware erhöhen Risiken für kritische Infrastrukturen. 20 Prozent der globalen Unternehmen sehen Cyberspionage als größte Bedrohung für ihre Aktivitäten an, ein gutes Viertel (26 Prozent) bekunden Mühe, mit der schnellen Entwicklung der Bedrohungslandschaft mitzuhalten. Das sind nur einige Ergebnisse einer aktuellen Umfrage im Auftrag von Trend Micro unter 2.402…

NEWS | TRENDS SECURITY | TRENDS 2015 | IT-SECURITY | TIPPS

Potenziell staatlich geförderte Cyberspionage unter der Lupe

In den vergangenen Monaten hat Unit 42, die Forschungsabteilung von Palo Alto Networks, eine Reihe von Cyberangriffen untersucht und eine Gruppe mit dem Codenamen »Scarlet Mimic« identifiziert. Vieles deutet darauf hin, dass es die primäre Aufgabe der Angreifer ist, Informationen über Aktivisten, die sich für Minderheitenrechte einsetzen, zu sammeln. Es gibt derzeit aber keine unwiderlegbaren…

NEWS | TRENDS SECURITY | IT-SECURITY

Spionage und Paranoia: »Operation Bauernsturm« Hinweise auf Binnenspionage

»Bauernsturm« und kein Ende. Waren die Hintermänner der Cyberspionagekampagne »Pawn Storm« bislang bekannt dafür, NATO-Mitgliedsländer wie zum Beispiel Deutschland oder Verteidigungseinrichtungen in den USA anzugreifen, muss dieses Bild korrigiert werden: Denn sie beschränken sich offenbar nicht auf Auslandsspionage. Vielmehr richten sich ihre zweifelhaften Aktivitäten auch nach innen: gegen Politiker, Künstler, Journalisten und Entwickler von Verschlüsselungssoftware…

NEWS | BUSINESS | TRENDS SECURITY | CLOUD COMPUTING | TRENDS CLOUD COMPUTING | IT-SECURITY

Studie Wirtschaftsspionage: US-Cloud-Anbieter im Visier deutscher Firmen

Die deutsche Wirtschaft ist in puncto Wirtschaftsspionage in Habachtstellung: 90 Prozent der heimischen Firmen nehmen ihre zukünftigen Cloud-Dienstleister mittlerweile sehr genau unter die Lupe, bevor sie ihre Daten in die Wolke verlagern. Dies geht aus der aktuellen Studie »IT-Sicherheit und Datenschutz 2015« der Nationalen Initiative für Informations- und Internet-Sicherheit e.V. (NIFIS) hervor [1]. Laut NIFIS-Studie…

NEWS | TRENDS WIRTSCHAFT | TRENDS SECURITY | TRENDS 2015 | INFOGRAFIKEN | IT-SECURITY

Cyber-Spionage lässt Bürger kalt

Die Menschen in Deutschland lassen die täglichen Berichte über Hackerangriffe und Cyber-Spionage offenbar relativ unberührt. Trotz der vielen Meldungen über Hacker-Angriffe, gestohlene Zugangsdaten und NSA-Abhörmaßnahmen machen sich die Bürger heute kaum Sorgen über Cyber-Risiken. Das zeigt der Sicherheitsreport 2015, den das Institut für Demoskopie Allensbach und das Centrum für Strategie und Höhere Führung im Auftrag…

NEWS | TRENDS SECURITY | IT-SECURITY | TIPPS

Wild Neutron – Mysteriöser Cyberspionageakteur kehrt mit neuer Wucht zurück

Cyberspionage auf Topniveau auch in Deutschland, Österreich und der Schweiz. Im Jahr 2013 attackierte die Hackergruppe »Wild Neutron« – auch als »Jripbot« oder »Morpho« bekannt – einige hochrangige Firmen, darunter Apple, Facebook, Twitter und Microsoft. Anschließend verschwanden die Wild-Neutron-Angreifer für fast ein Jahr von der Bildfläche. Ende des Jahres 2013 beziehungsweise Anfang des Jahres 2014…

NEWS | TRENDS SECURITY | IT-SECURITY

Operation »Bauernsturm«: Spionageangriff auch auf Deutschland und Österreich

Die Hintermänner des Spionageangriffs »Pawn Storm« (»Bauernsturm«) weiten ihre Angriffe seit Anfang des Jahres auf das Weiße Haus in Washington und NATO-Mitgliedsländer aus, darunter auch Deutschland. Zu den Zielen in Europa zählen Ministerien, Medien und Unternehmen ebenso wie die »Organisation für Sicherheit und Zusammenarbeit in Europa« (OSZE) mit Sitz in Wien. Dabei gehen die Angreifer…

NEWS | TRENDS SECURITY | IT-SECURITY

Langjährige Cyberspionage-Aktivität: »APT 30« nimmt Regierungsbehörden, Journalisten und Unternehmen ins Visier

Der Report »APT 30 and the Mechanics Of a Long-Running Cyber Espionage Operation« bietet Einblicke in die Operationen der Gruppierung APT 30. Diese führt Cyberangriffe unter Verwendung von Advanced Persistent Threats (APTs) durch und wird mutmaßlich von der chinesischen Regierung unterstützt. APT 30 betreibt seit mindestens 2005 Cyberspionage und ist damit eine der am längsten…

NEWS | TRENDS SECURITY | TRENDS MOBILE | IT-SECURITY | KOMMUNIKATION | STRATEGIEN

Gezielte Angriffe und Spionage: Smartphones gehören heute zum Standardrepertoire der Angreifer

Wenn es um gezielte Angriffe und Spionageversuche im Internet geht, herrscht vielfach noch der Eindruck vor, dass die Angreifer es vor allem auf Arbeitsplatzrechner und Server abgesehen hätten, um in die Netzwerke der Unternehmen oder Regierungen einzudringen. Dieser Eindruck rührt daher, dass viele dieser Angriffe erst nach Jahren entdeckt werden und sie aus einer Zeit…

NEWS | TRENDS SECURITY | IT-SECURITY

Jeder Fünfte wird Opfer von Cyber-Spionage

Security-Software-Hersteller raten Unternehmen zu einer verstärkten Sensibilisierung für Phishing-Attacken und damit einhergehend zu einer besseren IT-Weiterbildung [1]. Nur so können die eigenen Mitarbeiter vor gezielten und gut getarnten Angriffen geschützt werden. Denn Attacken dieser Art sind mittlerweile geschickt auf ihre Zielgruppen zugeschnitten und nur mit großer Sorgfalt und Verständnis erkennbar. Anlass für den Ratschlag ist…